Срок доставки товара в течении 1-3 дней !!!

|

|

Произошла ошибка проверки подлинности RDP — как исправить. Произошла ошибка проверки подлинности rdp

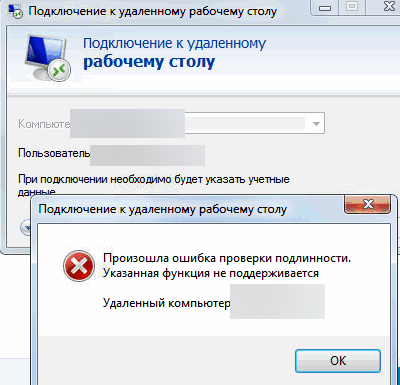

Произошла ошибка проверки подлинности. Указанная функция не поддерживается

После установки обновления KB4103718 на моем компьютере с Windows 7 я не могу удаленно подключится к серверу через удаленный рабочий стол RDP. После того, как я указываю адрес RDP сервера в окне клиента mstsc.exe и нажимаю «Подключить», появляется ошибка:

Подключение к удаленному рабочему столуПроизошла ошибка проверки подлинности.

Указанная функция не поддерживается.

После того, как я удалил обновление KB4103718 и перезагрузил компьютер, RDP подключение стало работать нормально. Но, как я понимаю, это только временное обходное решение, в следующем месяце приедет новый патч и ошибка вернется. Можете что-нибудь посоветовать?

Ответ

Вы абсолютно правы в том, что бессмысленно решать проблему удалением обновлениq Windows, ведь вы тем самым подвергаете свой компьютер риску эксплуатации различных уязвимостей, которые закрывает данное обновление.

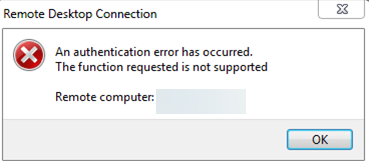

В своей проблеме вы не одиноки. У пользователей английской версии Windows при попытке подключится к RDP/RDS серверу появляется ошибка:

An authentication error has occurred.The function requested is not supported.

Почему это происходит? В первую очередь рекомендую познакомится со статьей Ошибка RDP подключения: CredSSP encryption oracle remediation. В ней я подробно описывал, почему после установки последних (май 2018 года) обновлений безопасности на Windows клиентах, у пользователей могут появится проблемы с подключением к удаленным компьютерам / серверам по RDP. Дело в том, что в майских обновлениях безопасности Microsoft исправила серьезную уязвимость в протоколе CredSSP, использующегося для аутентификации на RDP серверах(CVE-2018-0886). В том случае, если на RDP сервере не установлены последние обновления и на нем используется устаревшая версия протокола CredSSP, такое подключение блокируется клиентом.

Что можно сделать для исправления данной проблемы

- Самый правильный способ решения проблемы – установка актуальных кумулятивных обновлений безопасности на компьютере / сервере, к которому вы подключаетесь по RDP.

- Временный способ 1. Можно отключить NLA (Network Level Authentication / Проверку подлинности на уровне сети) на стороне RDP сервера (описано ниже).

- Временный способ 2. Вы можете разрешить на стороне клиентов подключаться к RDP с небезопасной версией CredSSP, как описано в статье по ссылке выше (ключ реестра AllowEncryptionOracle или локальная политика Encryption Oracle Remediation / Исправление уязвимости шифрующего оракула) = Vulnerable / Оставить уязвимость).

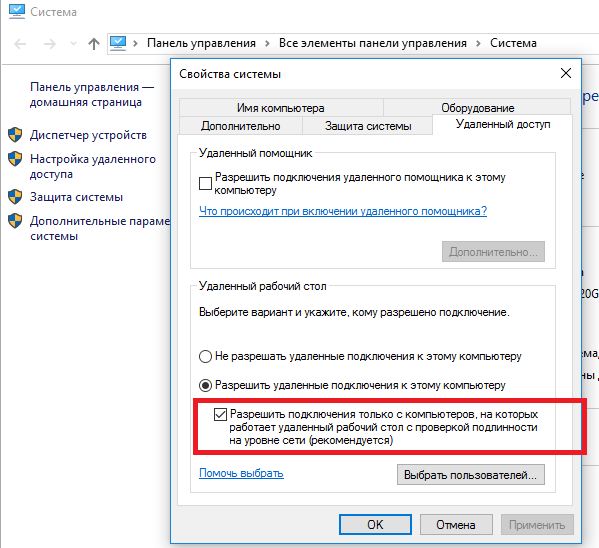

Отключение NLA для протокола RDP в Windows

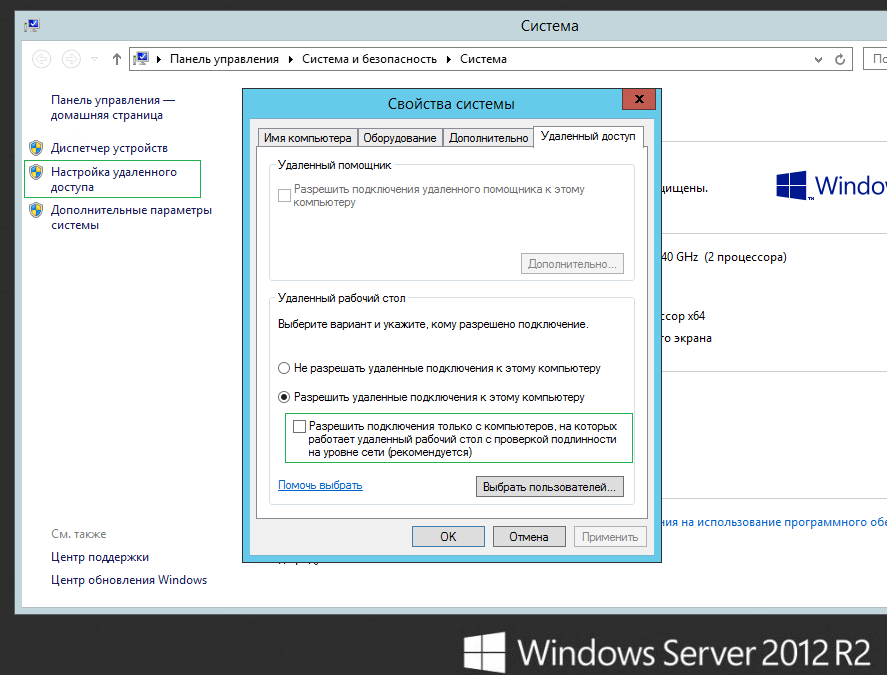

В том случае, если на стороне RDP сервера включен NLA, то это означает что для преаутентификации используется CredSPP. Отключить Network Level Authentication можно в свойствах системы на вкладке Удаленный доступ, сняв галку «Разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети / Allow connection only from computers running Remote Desktop with Network Level Authentication (recommended)» (Windows 10 / Windows 8).

В Windows 7 эта опция называется по-другому. На вкладке Удаленный доступ нужно выбрать опцию «Разрешить подключения от компьютеров с любой версий удаленного рабочего стола (опасный) / Allow connections from computers running any version of Remote Desktop (less secure)»

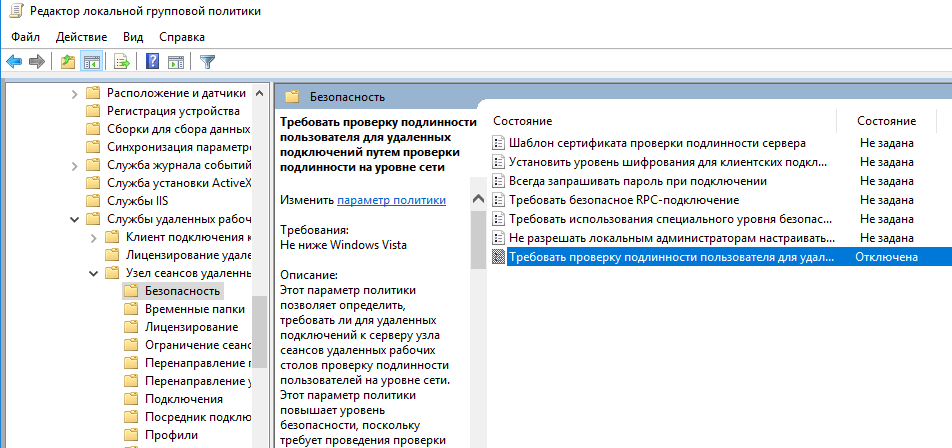

Либо можно отключить проверку подлинности на уровне сети (NLA) с помощью редактора локальной групповой политики (gpedit.msc). Для этого перейдите в разделе Конфигурация компьютера –> Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Безопасность (Computer Configuration –> Administrative Templates –> Windows Components –> Remote Desktop Services – Remote Desktop Session Host –> Security) нужно отключить политику Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети (Require user authentication for remote connections by using Network Level Authentication).

Также нужно в политике «Требовать использования специального уровня безопасности для удаленных подключений по протоколу RDP» (Require use of specific security layer for remote (RDP) connections) выбрать уровень безопасности (Security Layer) — RDP.

Для применения настроек RDP нужно обновить политики (gpupdate /force) или перезагрузить компьютер. После этого вы должны успешно подключиться к удаленному рабочему столу.

winitpro.ru

Произошла ошибка проверки подлинности. RDP.

Добавлено: 17.05.2018

При подключении к удалённому рабочему столу (RDP) появляется ошибка: произошла ошибка проверки подлинности указанная функция не поддерживается. Как исправить? В новых билдах Windows данная ошибка несколько более информативна, но документ, описывающий её довольно объёмный и не содержит прямых ссылок на то, что нужно сделать.

Мы собрали весь материал в виде одной компактной статьи без лишней воды, только готовое решение.

Ошибка связана с майским обновлением Windows. В целях безопасности Microsoft закрыли возможность для обновлённых клиентов подключаться к не обновлённым серверам.

Временное решение данной проблемы - применить внести в реестр изменение, которое разрешит подключаться в любом случае. Выглядит оно так:

В разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters нужно создать параметр AllowEncryptionOracle (тип DROWD 32-bit) со значением 2. Перезагрузка не нужна.

Кому лень копаться в реестре, можете скачать  готовый .reg файл

готовый .reg файл

Обновления, которые нужно скачать и установить на RDP клиенте и сервере находятся здесь: https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2018-0886Качать нужно для своей версии Windows. Обновление кумулятивное, ставится долго, поэтому лучше ставить в нерабочее время.Если вы не знаете какая версия (билд) Windows у вас, посмотрите статью Как узнать версию Windows?

Вот Статья от Microsoft об этом обновлении и о возникающей ошибке.

it-howto.info

произошла ошибка проверки подлинности rdp windows 7

Задача: Установить и настроить на одиноком (standalone) удаленном сервере (не входящим ни в какие домены и рабочие группы и не имеющем ни одного компьютера в сетевом окружении):

Задача: Установить и настроить на одиноком (standalone) удаленном сервере (не входящим ни в какие домены и рабочие группы и не имеющем ни одного компьютера в сетевом окружении):

- Microsoft Windows 2012

- Microsoft Exchange 2013

- Microsoft Remote Desktop Services и настроить на работу с определенным количеством пользователей.

Симптом и трудность: Установка Exchange 2013 требует наличия установленного Active Directory, в то же время RDS как полный набор служб и компонентов не ставится на контроллер домена.

Решение:

Установить Windows Server 2012 в стандартном объеме

Установить Active Directory и сопутствующие службы (DNS), завести пользователей.

Установить и настроить MS Exchange 2013 в стандартном объеме, протестировать его работоспособность

Установить несколько компонентов RDS:

- Remote Desktop Licensing (Лицензирование удаленных рабочих столов)

- Remote Desktop Session Host (Узел сеансов удаленных рабочих столов)

- Remote Desktop Web Access (Веб-доступ к удаленным рабочим столам) (https:///rdweb)

Настроим лицензирование:

- консоль RD Licensing Manager (Диспетчер лицензирования Удаленных рабочих столов) – Активация сервера (следуем указаниям мастера).

- Расскажем серверу, где ему найти сервер лицензий с помощью групповой политики

Start->Run->gpedit.msc (ЛИБО Default Domain Policy)Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Licensing - Use the specified Remote Desktop license servers (добавляем имя нашего сервера)Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Licensing - Set the Remote licensing mode (выбираем тип лицензий)

Пуск->Выполнить->gpedit.mscКонфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Лицензирование - Использовать указанные серверы лицензирования удаленных рабочих столов (добавляем имя нашего сервера)Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Лицензирование - Задать режим лицензирования удаленных рабочих столов(выбираем тип лицензий)

Можно также воспользоваться методом: http://social.technet.microsoft.com/wiki/ru-ru/contents/articles/16879.windows-server-2012.aspx

Создаем группу в AD (используем стандартную группу “Пользователи удаленного рабочего стола”), куда поместим всех пользователей, которые будут иметь доступ к удаленному рабочему столу.

В локальной политике:Пуск->Выполнить->gpedit.mscКонфигурация компьютера\Параметры Безопасности\Локальные политики\Назначение прав пользователя\Разрешить вход в систему через службу удаленных рабочих столов - добавить ту самую созданную на предыдущем шаге группу. (по умолчанию группа "Пользователи удаленного рабочего стола" уже присутствует в списке, но когда сервер провозглашается контроллером домена, она удаляется из этого списка)

И последний нюанс, настройка профиля пользователя: “Требовать смены пароля при следующем входе в систему” по умолчанию при попытке входа пользователя на сервер удаленных рабочих столов порождает ошибку “Произошла ошибка проверки подлинности. Не удается установить связь с локальным администратором безопасности.”Решаем через отключение NLA в групповой политике:

Пуск->Выполнить->gpedit.mscКонфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Безопасность\Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети - Отключить.

Для сервера, который не входит в состав домена, данный способ развертывания RDS тоже подойдет. Причем, в этом случае у нас остается возможность в случае надобности установить на нем AD и сделать его контроллером домена.

winerror.ru

Произошла ошибка проверки подлинности RDP

Очередные обновления к Windows постоянно создают какие-то проблемы. Так пользователи удаленных рабочих столов сталкиваются чаще с ошибкой проверки подлинности RDP. Обновление под номером KB4103718 и последующие версии не стабильны на многих компьютерах. Адрес RDP блокируется без возможности работы с его настройками и появляется сообщение об ошибке «Произошла ошибка проверки подлинности RDP» и подключение к удаленному рабочему столу не удалось.

Варианты решений «ошибка проверки подлинности RDP»

Деинсталляция обновлений

Временным решением и очевидным остается откат к предыдущей версии Windows. Необходимо полностью деинсталлировать весь софт, идущий с обновлением. Единственным недостатком остается временное устранение проблемы с RDP, ведь нет гарантий, что последующие анонсированные улучшения к Windows будут работать корректней. Хотя если такой расклад вас устраивает, работать без обновлений, то можно остановиться именно на данном пункте.

Кумулятивные обновления

Если такое определение для вас новое, тогда придется провести незначительный исторический урок. Сравнительно недавно «Microsoft» отказались от фрагментных патчей для своих операционных систем Windows. Теперь нет еженедельных загрузок. Вместо них предлагается система обновлений в режиме накопления. Кумулятивные обновления будут содержать софт, разработанный за целый месяц, что также подразумевает скачивание лишь 12 раз в год.

Это своего рода огромный патч. Если у вас «RDP ошибка проверки подлинности» появилась после незначительного обновления лишь одного модуля, то сделайте откат и инсталлируйте масштабную его версию. Глобально обновите вашу ОС из официальных источников «Microsoft».

Отключаем NLA

Потребуется отключить Network Level Authentication. Это делается через меню «Удаленный доступ», которое найдете в свойствах системы. Необходимо поставить галочку или точку напротив следующей категории: «Разрешить подключения только с компьютеров…..». Он разной версии Windows содержание может незначительно меняться. Ориентируйтесь на низ вашего окна. Необходимая команда размещается в самом низу и имеет подпункт.

Альтернативным вариантом остается отключение подлинности на уровне NLA.

- Начинаем наш путь в недра ПК с конфигураций компьютера.

- Далее переходим по «Административным шаблонам».

- «Компоненты Windows» позволят отыскать такой важный путь как «Службы удаленных рабочих столов».

- Продолжаем двигаться и теперь отыщем «Узел сеансов удаленных рабочих столов». Последним этапом поисков становится «Безопасность».

- Когда конечная директория найдена, в среднем окне отключаем следующую службу «Требовать проверку подлинности пользователя…». Снова ориентироваться нужно по последнему вкладышу – на многих ОС необходимая служба последняя.

Тут же подымаясь немного выше, замечаем пункт с названием «Требовать использования специального…». Он очень важен. Необходимо выставить корректный уровень безопасности. Переводим значение на нужный сервер RDP.

Обязательно перезапустите систему – без этого шага внесенные изменения не вступят в силу.

Заключение

Возможно не все способы описанные в статье помогут вам исправить «ошибку проверки подлинности RDP». Если вы нашли способ, который помог именно вам — воспользуйтесь формой комментариев ниже и укажите ссылку на источник или опишите решение проблемы и мы дополним им нашу статью.Скорее это временный баг, который уйдет сам после обновления версии Windows со следующим апдейтом.

Советуем прочитать:Оценка статьи:

Загрузка...

Загрузка...Поделиться с друзьями:

itpen.ru

Ошибка при проверке подлинности при подключению по RDP

Недавно была обнаружена уязвимость протоколе CredSSP под кодом CVE-2018-0886. CredSSP используется для авторизации пользователей при подключении с помощью RDP. Этот метод подключения используется в Windows Server по умолчанию.

Microsoft с 8-го мая начинает блокировки при подключении к RDP, если ваш сервер не был обновлен. Также могут быть проблемы при подключении, если не обновлена и ваша клиентская операционная система. Таким образом вам необходимо заблаговременно обновить и ваш сервер с операционной системой Windows Server, также вашу операционную систему Windows.

Напоминаем: на всех услугах и тарифах мы предоставляем сервера с лицензионной ОС Windows Server, последнее обновление баз Windows Update от 28 апреля 2018 года.

Текст ошибки:Произошла ошибка при проверке подлинности.Указанная функция не поддерживается.Причиной ошибки может быть исправление шифрования CredSSP.

Внимание: изменять параметр в реестре необходимо только после обновления локального комьютера, с которого выполняете подключение, и удалённого VPS сервера mClouds.ru к которому произвоидтся подключение. Если патч не будет установлен на одном из хостов (не важно на клиенте или на сервере), то подключение не будет выполнено.

Временное решение проблемы — Отключение проверки подлинности на уровне сети:

- Компьютер — Свойства — Настройка удалённого доступа

- Убрать галочку с «Разрешить подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети«.

Шаги по исправлению ошибки с протоколом CredSSP:

- Установка обновлений для клиентской и серверной ОС Windows.

- Windows Server 2016 — 4103723

- Windows Server 2012 R2 — 4103715

- Windows Server 2008 R2 SP1 — 4103712

- Список обновлений для домашних лицензий Windows указан на сайте Microsoft

- Обязательная перезагрузка операционной системы

- Внимание: данные опции возможно установить только после установки патчей и перезагрузки ОС!

- Воспользуйтесь первым или вторым вариантом, сделая изменения по первому варианту, вам не требуется производить изменения и по второму варианту.

- В реестре по пути HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters установить значение AllowEncryptionOracle на 1 – Исправлено (Mitigated)

-

Для русскоязычной версии ОС ветка в настройках локальных политик безопасности:

Конфигурация компьютера -> Административные шаблоны -> Система -> Параметры учетных данных

Для Англоязычная версия ОС ветка в настройках политик безопасности:

ComputerConfiguration -> AdministrativeTemplates -> System -> CredentialsDelegation

Изменить параметры ключа «Encryption Oracle Remediation»: установить значения Принудительное

- Воспользуйтесь первым или вторым вариантом, сделая изменения по первому варианту, вам не требуется производить изменения и по второму варианту.

Клиентам mClouds.ru: вы можете обратиться в службу технической поддержки и они выполнят конфигурацию со стороны виртуального сервера на базе Windows Server, требуется создать тикет в системе по адресу my.mclouds.ru и указать логин и пароль от учётной записи с правами администратора.

mclouds.ru

Ошибка RDP подключения: исправление шифрования CredSSP

Утро пятницы началось с жалоб некоторых пользователей на невозможность подключится к удаленному рабочему столу Windows Server 2008 R2 и Windows Server 2012 R2.

Произошла ошибка при проверке подлинности. Указанная функция не поддерживается.Причиной ошибки может быть исправление шифрования CredSSP. Дополнительные сведения см. статье https://go.microsoft.com/fwlink/?linkid=866660Причиной отказа в подключении послужило обновление безопасности Windows, закрывающее уязвимости в протоколе CredSSP (бюллетень CVE-2018-0886), в результате чего клиентам запрещалось подключаться к удаленным RDP серверам с непропатченой версией CredSSP. Таким образом, клиентские машины, установившие майские обновления остались не при делах.

Есть несколько путей решения проблемы. Наиболее правильным я считаю всё-таки установку обновления для закрытия уязвимости CredSSP на сервере, однако такое решение может выйти боком в некоторых случаях. Приведу простой пример когда не стоит гнаться за обновлениями.

В сети имеются компьютеры на старой версии Mac OS X (10.7.5), для которых не существует свежей версии RDP-клиента и после такого обновления теряется возможность работы с сервером. Вопрос безопасности соединения мобильных пользователей в таком случае решается VPN туннелем.

Так что, для начала рассмотрим вариант, позволяющий убрать уведомление безопасности и блокировку подключения с установленным обновлением безопасности без обновления самого сервера. Удаление самого обновления, конечно решает проблему, но неужели вы будете заниматься этим постоянно?

Отключение уведомления об ошибке шифрования CreedSSP на клиенте

Можно пойти двумя путями - внести изменения через редактор локальных групповых политик (не прокатит в редакциях Windows Home), либо напрямую в реестр с помощью командной строки. Второй способ более быстрый и универсальный - в командной строке, запущенной от имени администратора, выполним:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2Если же вам удобнее использовать редактор локальных групповых политик, то запустив редактор gpedit.msc, переходим в раздел:

Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных(Computer Configuration -> Administrative Templates -> System -> Credentials Delegation)Открываем параметр с именем "Исправление уязвимости шифрующего оракула" (Encryption Oracle Remediation), и нажимаем "Включено" ("Enabled"). Уровень защиты ставим как "Оставить уязвимость" (Vulnerable).

Обновить политики на компьютере можно командой, после чего подключение по RDP должно заработать:

gpupdate /forceУстановка обновления для исправления шифрования CreedSSP на сервере

Установить отсутствующие обновления безопасности на сервере можно через службу Windows Update или вручную. Чтобы не тянуть кучу лишнего, вот прямые ссылки на обновления для разных версий Windows Server:

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607: KB4103723

Учтите, что после установки обновления сервер уйдет в перезагрузку.

Если считаете статью полезной,не ленитесь ставить лайки и делиться с друзьями.

mdex-nn.ru

Ошибка CredSSP при подключении по RDP / Тяпк

Данная ошибка связана с установкой обновлений CredSSP для CVE-2018–0886. Проблема решается установкой обновления.

Введение

13 марта 2018 г. выпущено обновление безопасности Windows протокола проверки подлинности CredSSP закрывающее уязвимость CVE-2018–0886. Уязвимость в протоколе Credential Security Support Provider (CredSSP — провайдер поддержки безопасности учетных данных) допускала удаленный запуск произвольного кода на уязвимой системе.

8 мая 2018 г. Microsoft изменила уровень безопасности подключения с Vulnerable на Mitigated и начались проблемы подключения к удаленному рабочему столу по RDP.

После ввода учетных данных появляется ошибка:

Произошла ошибка при проверке подлинности.Указанная функция не поддерживается.Причиной ошибки может быть исправление шифрования CredSSP

Решение 1. Установить обновление безопасности Windows на сервере.

Рекомендуемый способ

- Зайдите на страницу уязвимости CVE-2018–0886

- В секции Affected Products из столбца Downloads выберите подходящий файл, скачайте и установите.

Решение 2. Удалить обновление безопасности Windows на клиенте.

Не рекомендуется

Решение 3. Отредактировать политику безопасности на клиенте/сервере.

Использовать стоит, если нет возможности подключитсья к серверу и установить обновление. После установки обновления, политику нужно вернуть в исходное состояние.

Откройте редактор локальной групповой политики:

- Нажмите Win+R

- Введите команду gpedit.msc и нажмите Enter

Измените параметры безопасности:

- Конфигурация компьютера (Computer Configuration) > Административные шаблоны (Administrative Templates) > Система (System) > Передача учетных данных (Credentials Delegation)

- Откройте параметр «Исправление уязвимости шифрующего оракула» (Encryption Oracle Remediation)

- Выберите «Включено» («Enabled»).

- Уровень защиты установить «Оставить уязвимость» («Vulnerable»).

У политики присутствует 3 опции:

- Vulnerable – клиенты могут подключаться на уязвимые машины.

- Mitigated – клиенты не могут подключаться к уязвимым серверам, но серверы могут принимать уязвимые клиенты.

- Force Updated Clients – безопасный уровень взаимодействия клиентов.

Если на клиентской машине отсутствует редактор локальной групповой политики, изменение вносятся в реестр:

Для возвращения в исходное состояние, выполните команду:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 0tyapk.ru