Срок доставки товара в течении 1-3 дней !!!

|

|

Удалённый компьютер требует проверки подлинности при подключении по RDP. Rdp windows xp проверка подлинности на уровне сети

Удалённый компьютер требует проверки подлинности при подключении по RDP

Столкнулся на выходных с проблемой когда попробовал подключиться к рабочему серверу на Windows 8 с компьютера на Windows XP. По правилам безопасности нашей корпоративной сети, чтобы подключиться к удаленному компьютеру, сначала нужно поднять VPN соединение с сервером. Соединение по VPN прошло успешно, однако при попытке подключиться к серверу через удаленный рабочий стол, вылетела ошибка:

Удаленный компьютер требует проверки подлинности на уровне сети, которую данный компьютер не поддерживает. Обратитесь за помощью к системному администратору или в службу технической поддержки.

Чтобы это могло значить? Оказывается, в Windows server 8 и более позних версиях, введена дополнительная функция безопасности – Server Authentication. Для того, чтобы успешно пройти эту защиту, нужно выполнить следующее:

- Проверить что ваш Windows XP обновлен до service pack 3

- Обновить RDP клиент до последней версии Не обязательно

- Внести правки в реестр

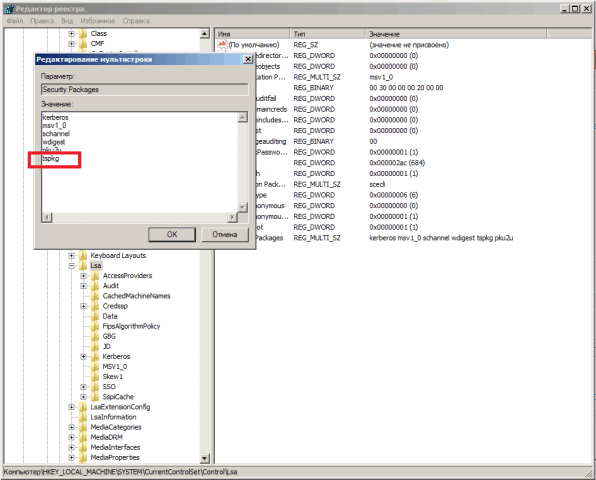

На третьем пункте остановимся и рассмотрим его подробнее. Откроем редактор реестра

Win+R – regedit

откроем ветку HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa , откроем параметр Security Packages и добавим в него tspkg (если уже есть, не добавляем).

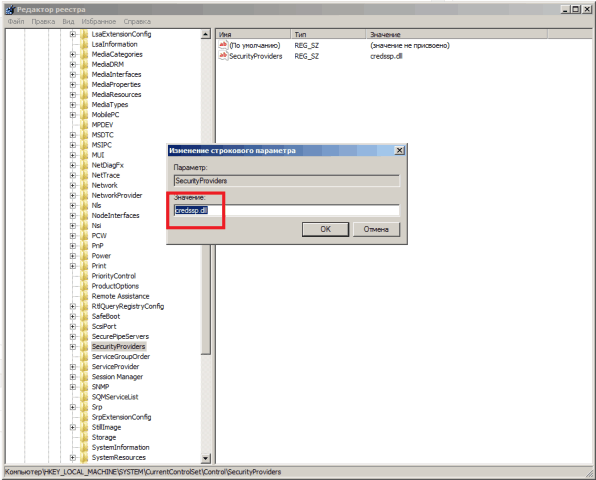

После перейдем в ветку HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders, откроем параметр SecurityProviders и добавим библиотеку: credssp.dll

После этого закрываем редактор реестра и обязательно перезагружаем компьютер. После перезагрузки, подключение через RDP к серверу будет работать в штатном режиме, а сообщение “удалённый компьютер требует проверки подлинности” вас больше не потревожит.

Ещё на сайте:

Помогла статья? Помоги сайту, поделись ссылкой!Интересные статьи по теме:

faqpc.ru

Проверка подлинности на уровне сети (NLA)

Проблемы безопасности и скорости работы серверов стояла всегда, и с каждым годом их актуальность только растет. В связи с этим, компания Microsoft перешла от первоначальной модели аутентификации на стороне сервера к проверке подлинности на уровне сети.

В чем же разница этих моделей? Раньше, при подключении к службам терминалов, пользователь создавал сеанс связи с сервером, через который последний загружал экран ввода учетных данных для пользователя. Этот метод расходует ресурсы сервера еще до того, как пользователь подтвердил свою легальность, что дает возможность нелегальному пользователю полностью загрузить ресурсы сервера множественными запросами на вход. Сервер, не способный обработать эти запросы, отказывает в обработке запросов легальным пользователям (DoS-атака).Проверка подлинности на уровне сети (Network-Level Authentication, NLA) заставляет пользователя вводить учетные данные в диалоговом окне на стороне клиента. По умолчанию, если на клиентской части нет проверки сертификата подлинности на уровне сети, то сервер не разрешит подключение, и оно не произойдет. NLA запрашивает клиентский компьютер предоставить свои учетные данные для проверки подлинности, еще до создания сеанса с сервером. Этот процесс еще называют фронтальной проверкой подлинности.

NLA была представлена еще в версии RDP 6.0 и поддерживалась изначально Windows Vista. С версии RDP 6.1 - поддерживается серверами под управлением операционной системой Windows Server 2008 и выше, а клиентская поддержка осуществляется у операционных систем Windows XP SP3 (необходимо в реестре разрешить нового провайдера безопасности) и выше. Метод использует поставщика безопасности CredSSP (Credential Security Support Provider). При использовании клиента удаленного рабочего стола для другой операционной системы - нужно узнать о ее поддержке NLA.

Преимущества NLA:- Не требует значительных ресурсов сервера.

- Дополнительный уровень для защиты от DoS-атак.

- Ускоряет процесс посредничества между клиентом и сервером.

- Позволяет расширить технологию NT "единого логина" на работу с терминальным сервером.

- Не поддерживаются другие поставщики безопасности.

- Не поддерживается версиями клиента ниже Windows XP SP3 и сервера ниже Windows Server 2008.

- Необходима ручная настройка реестра на каждом клиенте Windows XP SP3.

- Как любая схема "единого логина" уязвима перед кражей "ключей от всей крепости".

- Нет возможности использовать функцию "Требовать смену пароля при следующем входе в систему".

Владислав Буденный, Виктор Лукаш

efsol-it.blogspot.com

проверка подлинности на уровне сети – Обслуживание продуктов ПрофитСервис

АВТОР: ИГОРЬ СИДОРОВ.

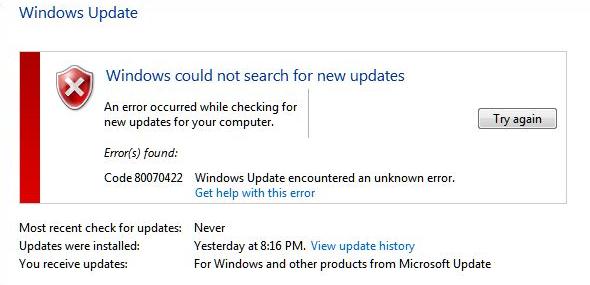

При подключении по RDP из старых операционных систем, таких как Windows XP, к серверам Winsows Server 2008 возможно будет возникать ошибка проверки подлинности на уровне сети.

Ошибка выглядит так:

Удаленный компьютер требует проверки подлинности на уровне сети, которую данный компьютер не поддерживает. Обратитесь к системному администратору или в службу технической поддержки.

Происходит это потому что в терминальных службах Windows Server 2008 введена новая функция Server Authentication, которая обеспечивает дополнительный уровень безопасности при установке соединения — новый механизм проверки подлинности на сетевом уровне — называемый Network Level Authentication (NLA). Кроме того во время сеанса связи RDP ключ, которым шифруется соединение, постоянно меняется.

Проблему можно решить следующим образом.

- Проверить что ваш Windows XP обновлен до последней версии - Service pack 3 (SP3). Проверить можно командой winver (Пуск-выполнить-winver)

- Нужно скачать и установить новую версию RDP-клиента с сайта Microsoft: http://www.microsoft.com/ru-ru/download/details.aspx?id=20609

- Модифицировать системный реестр вашей Windows XP:

- Скачать и выполнить reg-файл: freshRDP.reg. Содержимое файла привожу ниже. Вы можете проделать все изменения системного реестра вручную.

То есть в регистри добавляются

В значение ”Security Packages” к уже существующим данным добавить tspkg

В значение ”SecurityProviders” к уже существующим данным добавить credssp.dll

http://www.greenspider.ru/index.php/tekhnichka/rdp-proverka-podlinnosti-na-urovne-seti

support.ps1c.ru

Windows XP и терминальный сервер на Server 2008 R2

Всё чаще появляются задачи организации удаленных рабочих мест. Не так давно писал обзор о настройке терминального сервера на FreeBSD. Вообще намечается тенденция уводить сервера в облака и тому есть определенные предпосылки. Впрочем, речь не об этом.

На днях запустил в работу терминальный сервер на базе WinServer 2008 R2, в котором появился целый ряд новых функций, обеспечивающих дополнительную безопасность при установке соединения.

Итак, WinServer 2008 R2 теперь предлагает Network Level Authentication (NLA) - новый механизм проверки подлинности на сетевом уровне при подключении RDP клиента. Однако сервер сразу предупреждает, что подключиться можно только с новых RDP клиентов, которые входят в состав Vista и Windows 7.

С Windows XP беда... SP2 вообще идет в отказ, а SP3 выводит такое сообщение:

Удаленный компьютер требует проверки подлинности на уровне сети, которую данный компьютер не поддерживает. Обратитесь за помощью к системному администратору или в службу технической поддержки.Вообще, Microsoft не перестает удивлять своей странной политикой - сделав нормальный и бесплатный (что не свойственно этой компании) RDP клиент для MacOS X, не удосужились довести до ума этот продукт в своей родной системе Windows XP, пусть уже и не поддерживаемой, но крайне распространенной. На самом деле всё поправимо и XP тоже может благополучно работать с новым терминальным сервером.

Первым делом следует установить SP3 (если его еще нет на компьютере), после чего правим два ключика реестра:

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa]В значение Security Packages добавляем строку tspkg к уже существующим.

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders]В значение SecurityProviders аналогично добавляем строку credssp.dll

CredSSP — это новый поставщик услуг безопасности (SSP), который входит в состав SP3 но, по какой-то причине, выключен по умолчанию. Собственно мы всего-навсего его включили и теперь имеем возможность устанавливать RDP соединения с WinServer 2008.

Да, чуть не забыл, после внесения изменений в реестр, необходимо перезагрузить компьютер для их применения.

Если считаете статью полезной,не ленитесь ставить лайки и делиться с друзьями.

mdex-nn.ru

Проверка подлинности сети для удаленного компьютера Windows

Проверка подлинности сети для удаленного компьютера Windows нередко вызывает недоумение у пользователей, так как возникает ошибка удаленный компьютер требует проверку подлинности. Проблема с проверкой чаще встречается на более ранних версиях ОС до Windows 7. PClegko разберется с причинами и даст верные советы по исправлению ошибок подключения к удаленному рабочему столу.

Уверенные пользователи ПК наверняка слышали о фишке «удаленный рабочий стол» (Remote Desktop Connection). Она позволяет подключаться к другому компьютеру (удаленному) через свой ПК, планшет или телефон.

Вы можете удаленно управлять другим ПК, как будто вы находитесь за ним. Технология работает на всех операционных системах (ОС) включая Windows XP, Windows 7-10, Mac OS.

Требования к аутентификации на уровне сети

Remote Desktop Connection – это пошаговый процесс. Сперва нужно настроить ПК, над которым необходим контроль. Этот компьютер обязательно должен соблюдать такие требования.

1. Компьютер клиента обязан использовать Remote Desktop Connection версии 6.0 или выше.2. Операционная система, установленная на ПК, должна поддерживать Credential Security Support Provider.3. Должен быть запущен клиент Windows Server: 2008R2, W2012R2, W2016R2.

Причина ошибки подключения к удаленному компьютеру

Давно прошли те времена, когда RDC пользовались лишь системные администраторы. Сейчас эта функция – обычное дело в корпоративной среде. Огромной популярностью пользуется решение от компании Microsoft, в основном из-за добавления этой функции в состав серверных операционных систем (Windows Server).

Но этот гигант не останавливается на достигнутом и собирается догнать своего прямого конкурента CSTRIX, возможностями которого пользуются уже более 15 лет.

С выходом Windows Server, появилась возможность устанавливать защиту на сетевом уровне. Но, более поздние версии ОС эту возможность не получили. Теперь, при подключении к такому серверу, удаленный компьютер требует проверки подлинности на уровне сети, которую ПК не поддерживает.

Ошибка происходит по причине того, что Windows XP не может проверить подлинность на уровне сети. Эта возможность появляется только в будущих версиях системы. Позже разработчики выпустили обновление KB951608, исправляющее проблему.

Проверка подлинности сети для удаленного компьютера — решение проблемы

Проверка подлинности на уровне сети – метод проверки, при котором подлинность пользователя должна проверяться перед непосредственным подключением к удаленному рабочему столу. Этот метод безопасен и помогает защитить удаленный ПК от злоумышленников, и вредоносного программного обеспечения.

Чтобы воспользоваться функцией удаленного рабочего стола, нужно установить Windows XP Service Pack 3, (на других версиях ОС проблема не беспокоит) а после выполнить следующее.

Зайти на официальный сайт https://support.microsoft.com/ru-ru/kb/951608 скачать файл с автоматическими исправлениями. Кнопку «Скачать» можно найти в разделе «Помощь»

Запустите файл после загрузки. Откроется окно программы. Первый действием кликните на галочку «Принять» и нажмите «Далее».

После завершения процесса должно открыться новое окно с результатом исправлений. Обычно там написано, что исправление было обработано. Нажмите «Закрыть» и согласитесь с условием перезагрузить компьютер.

После всех выполненных действий, при новом подключении проверка подлинности на уровне сети проходит успешно.

В открывшемся окне укажите логин и пароль администратора для получения доступа.

Следующий способ называется «Атака в лоб» – выключить проверку Connection Broker в свойствах приложений. По умолчанию стоит «Разрешить подключаться только с компьютеров…», снимите галочку.

Теперь удаленное приложения обязательно откроется без злостной ошибки.

Существует и более безопасный способ – включить поддержку проверки подлинности на уровне сети. В этом случае, в свойствах коллекции не нужно убирать галочку, стоящую по умолчанию.

Вместо этого следует внести изменения в реестр:

1. Воспользуйтесь regedit (Win+R) и измените путь «HKLM/SYSTEM/ CurrentControlSet/Lsa» добавить значение tspkg в параметр «Security Packages».

2. «HKLM/SYSTEM/CurrentControlSet/SecurityProviders» добавить скрипт credssp.dll в «SecurityProviders».

После всех изменений перезагрузите компьютер. Если после перезагрузки при запуске приложения появиться ошибка «компьютер требует проверку подлинности на уровне сети» (код: 0x80090303)» – не беспокойтесь!

Для решения проблемы воспользуетесь хотфиксом (первый способ). После чего снова перезагрузите ПК и приложение обязательно запустится.

Еще один способ избавиться от проблемы – обновить операционную систему. В 2018 году пора забыть о Windows XP, и перейти хотя бы на 7-ку, лучше на последнюю, 10-ю версию. На новых ОС проблемы не существует.

Разрешить удаленное подключение к компьютеру на Windows 10 проще простого. Важно, чтобы у пользователя была установлена профессиональная версия операционной системы (Pro).

Для разрешения подключения к удаленному ПК следует:

1. Откройте «Панель управления»2. «Система».3. «Настройки удаленного доступа».4. Активируйте раздел «Разрешить удаленные подключения» и нажмите «Ок», затем «Применить» и покиньте меню.

После перезагрузки ПК будет поддерживать удаленные подключения по локальной сети.

Теперь нужно убедиться, что включено разрешение подключения по протоколу RDP.

1. Снова зайдите в «Свойства», «Настройки удаленного доступа».2. Кликните по пункту «Разрешить удаленные подключения к ПК», если этот параметр будет неактивен.Советуем прописывать именно тех пользователей, которые будут подключаться к системе. Эту процедуру нужно выполнить обязательно! Если не помогло, переходим ко второму способу.

Проверяем настройки брандмауэра

1. Переходим в «Панель управления».2. «Брандмауэр» и нажимаем ставим разрешение на нужное приложение.

В настройках также нужно разрешить все входящие подключения к удаленному рабочему столу.

После проверки настроек проблема должна исчезнуть.

Главная особенность новой ОС – не нужно устанавливать дополнительное программное обеспечение для настройки удаленного рабочего стола. Просто откройте поиск и найдите «Удаленный рабочий стол». После чего откроется программа.

В ячейку нужно вписать IP-адрес требуемого ПК и ввести его учетные данные. Все просто.

Проверка подлинности сети для удаленного компьютера — банальные ошибки

Компьютер может не подключаться к удаленному рабочему столу еще по нескольким, банальным причинам:

1. Подключение не осуществляется, если учетная запись пользователя создана без пароля. Пароль можно добавить в настройках учетной записи.2. Удаленный ПК может находиться в спящем режиме. Чтобы этого не происходило, в параметрах сна и гибернации установите параметр «Никогда».3. Удаленный компьютер принимает подключения только от ПК с включенной проверкой подлинности (NLA). В статье мы привели примеры как разрешить проверну подлинности на уровне сети.

После проведения всех манипуляций, у Вас без сомнений получиться подключить к удаленному рабочему столу.

Нам важно Ваше мнение! Оцените пожалуйста статью и не забудьте оставить комментарий. Спасибо, что Вы с нами!

Загрузка...

Загрузка... pclegko.ru

Почему нужно пользоваться проверкой подлинности на уровне сети

Использование проверки подлинности на уровне сети вместо служб терминалов позволяет ускорить работу и сделать ее безопаснее.

Кристин Гриффин

Переход от служб терминалов Windows Server 2003 к службам удаленных рабочих столов в Windows Server 2008 R2 стал стандартной процедурой обновления. После обновления многие интересуются, почему работа с этими версиями так отличается.

При подключении к службам терминалов Windows 2003 пользователь инициирует создание сеанса и вводит свои учетные данные. А при использовании сервера узла сеансов удаленных рабочих столов пользователь обычно вводит учетные данные в диалоговом окне на стороне клиента. По умолчанию клиентам, которые не поддерживают технологию проверки подлинности на уровне сети (Network-Level Authentication, NLA), подключиться не удается. В чем же разница? Есть причины, по которым Microsoft реализовала NLA, и это хорошие причины.

Что такое NLA

NLA заставляет клиентский компьютер представить учетные данные клиента для проверки подлинности до создания сеанса с этим сервером. По этой причине такой процесс иногда называют фронтальной проверкой подлинности. Серверы под управлением Windows Server 2008, Vista или более поздней ОС, а также клиенты с Windows XP SP3 или более поздней ОС поддерживают NLA. Так как NLA основана на технологии, которая называется протоколом CredSSP (Credential Security Support Provider), при использовании клиента удаленного рабочего стола для другой ОС нужно сначала поинтересоваться у разработчика, поддерживает ли этот клиент NLA.

Так чем же так хорошо предоставление учетных данных до создания сеанса? Есть два положительных момента в создании сеанса только после того, как вы убедитесь, что пользователь является именно тем, за кого себя выдает: это позволяет создать дополнительный уровень защиты от DoS-атак, а также ускоряет процесс посредничества.

При создании сеанса, даже просто для того, чтобы отобразить окно входа, требует от сервера создания многих процессов, необходимых для поддержки такого сеанса, таких как Csrss.exe и Winlogon.exe. По этой причине создание сеанса является дорогой и занимающей значительное время операцией. Если несколько посторонних пользователей попытаются подключиться к сеансу одновременно, они могут заблокировать другим, возможно легальным пользователям, возможность создания сеансов.

Вопрос производительности намного важнее. На базе Windows Server 2003 редко создаются фермы. Начиная с Windows Server 2008, фермы создают чаще. Не забывайте, что каждый сервер в ферме узла сеансов удаленных рабочих столов может одновременно быть перенаправителем. Если серверу узла нужно создавать полноценный сеанс перед перенаправлением подключения посреднику подключений удаленных рабочих столов, это увеличивает время подключения.

В NLA используется CredSSP для представления учетных данных серверу для проверки подлинности перед созданием сеанса. Этот процесс позволяет избежать обоих этих проблем. У использования CredSSP есть и другие преимущества. CredSSP позволяет снизить количество операций вход, выполняемых пользователем, за счет хранения учетных данных подключения.

При первом подключении к новому серверу, виртуальной машине или даже другому компьютеру пользователи должны предоставить свои учетные данные. Вместе с тем, у них есть возможность сохранить их. В этом случае при подключении не придется снова предоставлять учетные данные, пока не поменяется пароль.

Как CredSSP поддерживает NLA

Протокол CredSSP позволяет приложениям безопасно делегировать учетные данные пользователя от клиента к целевому серверу. Этот протокол сначала создает зашифрованный канал между клиентом и сервером с применением протокола TLS (Transport Layer Security) (в соответствии со спецификацией RFC2246).

Вы наверняка заметили, что при подключении клиента RDC 6.x или более поздней версии к серверу узла сеансов удаленных рабочих столов при предоставлении учетных данных вы не подключаетесь непосредственно к окну входа узла сеансов удаленных рабочих столов. Вместо этого диалоговое окно для ввода учетных данных открывается на клиенте. Это диалоговое окно является «лицом» CredSSP.

При вводе учетных данных в это окно, даже если вы решите их не сохранять, они поступают в CredSSP. Затем учетные данные передаются на сервер узла сеансов удаленных рабочих столов по безопасному каналу. Этот сервер начнет создание пользовательского сеанса, только получив эти учетные данные.

Клиенты, поддерживающие CredSSP и RDP 6.x и более поздних версий, всегда используют NLA, если этот протокол доступен. Так как CredSSP (технология, поддерживающая NLA) является частью ОС, а не протокола RDP, для нормальной работы NLA клиентская операционная система должна поддерживать CredSSP.

Поэтому хотя в Windows XP SP2 и есть клиент RDC 6.0, использование NLA в этой ОС невозможно. Клиенты под управлением Windows XP SP3, Windows Vista и Windows 7 поддерживают CredSSP. Кроме того, в окне About (О программе) окна подключения к удаленному рабочему столу указано, поддерживается ли NLA. Чтобы открыть это окно, в окне подключения к удаленному рабочему столу щелкните в левом верхнем углу значок компьютера и выберите About (О программе). В открывшемся окне будет указано, поддерживается ли проверка подлинности на уровне сети.

Windows XP SP3 поддерживает CredSSP, но по умолчанию этот протокол отключен. В статье «Описание учетных данных поставщика поддержки безопасности (CredSSP) в Windows XP с пакетом обновления 3» базы знаний Microsoft есть ссылка для включения этого протокола, а также описано, как включить его вручную. После включения CredSSP нужно перезагрузить компьютер.

Если ваша клиентская машина не настроена надлежащим образом для поддержки NLA, вы увидите соответствующее сообщение при попытке удаленно подключиться к машине, которая требует поддержку NLA. Например, если на вашем клиенте с Windows XP SP3 не включен CredSSP, при попытке подключиться к серверу узла сеансов удаленных рабочих столов, который требует NLA, вы получите следующее сообщение об ошибке: «The remote computer requires Network Level Authentication, which your computer does not support» (Удаленный компьютер требует проверки подлинности на уровне сети, которую данный компьютер не поддерживает).

Как обеспечить принудительное использование NLA

По умолчанию серверы узла сеансов удаленных рабочих столов не требуют NLA. Но их можно настроить на поддержку подключений только с компьютеров, поддерживающих NLA — средствами групповой политики или, для конкретных компьютеров, в конфигурации узла сеансов удаленных рабочих столов.

Чтобы требовать NLA при подключении к серверу узла сеансов удаленных рабочих столов, откройте окно конфигурации узла сеансов удаленных рабочих столов. Дважды щелкните RDP-Tcp (в разделе Connections) и на вкладке General отметьте флажком Allow Connections Only From Computers Running Remote Desktop with Network Level Authentication (Разрешать подключения только от компьютеров с удаленным рабочим столом с сетевой проверкой подлинности). Это не позволит подключиться к серверу клиентам, не поддерживающим NLA (а именно клиентам с RDC версии более ранней, чем 6.x, и под управлением ОС, не поддерживающей CredSSP).

Чтобы включить NLA средствами групповой политики, включите следующую политику и примените ее к подразделению, в котором находится сервер узла сеансов удаленных рабочих столов: Computer Configuration/Policies/Administrative Templates/Windows Components/Remote Desktop Services/Remote Desktop Session Host/Security/Require User Authentication For Remote Connections By Using Network Level Authentication (Конфигурация компьютера/Политики/Административные шаблоны/Компоненты Windows/Службы удаленных рабочих столов/Узел сеансов удаленных рабочих столов/Безопасность/Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети).

Если отключить или не сконфигурировать эту политику, поддержка NLA требоваться не будет.

VDI-запросы

В средах виртуализации настольных компьютеров (VDI) можно заставить Windows Vista и Windows 7 принимать подключения только от клиентов, поддерживающих NLA. Выберите апплет Control Panel/System/Remote Settings (Панель управления/Система/Настройка удаленного доступа). На вкладке Remote (Удаленный доступ) окна свойств системы установите флажок Allow Connections Only From Computers Running Remote Desktop With Network Level Authentication (More Secure) [Разрешать подключения только от компьютеров с удаленным рабочим столом с сетевой проверкой подлинности (безопаснее)].

В этой статье рассказано, почему так важно включать NLA на серверах узла сеансов удаленных рабочих столов и в средах виртуализации настольных компьютеров. Вы должны понимать, как требовать использования NLA на серверах и на виртуальных машинах среды VDI, а также как настраивать клиентские компьютеры для поддержки NLA.

Хотя мы не упоминали о сертификатах, но они являются обязательным компонентом любой среды, где используются удаленные рабочие столы. И это касается не только NLA, но и серверной проверки подлинности, использования шлюза удаленных рабочих столов, веб-доступа к удаленным рабочим столам и даже посредника подключений к удаленному рабочему столу. В следующей статье мы поговорим подробнее о требованиях к сертификатам в средах доступа к удаленным рабочим столам.

.jpg) Кристин Гриффин (Christine Griffin) носит звание Remote Desktop Services MVP. Она является модератором форума Microsoft, посвященного поддержке сообщества серверных вычислений (social.technet.microsoft.com/Forums/en-US/winserverTS/threads/), и обслуживает блог RDS (blog.kristinlgriffin.com). В соавторстве выпустила несколько книг: с Марком Минаси (Mark Minasi) — «Mastering Windows Server 2008 and 2008 R2» (издательство Wiley) и с Кристой Андерсон (Christa Anderson) — «Microsoft Windows Server 2008 Terminal Services Resource Kit» (издательство MS Press, 2008) и «Microsoft Windows Server 2008 R2 Remote Desktop Services Resource Kit» (вышла в декабре 2010).

Кристин Гриффин (Christine Griffin) носит звание Remote Desktop Services MVP. Она является модератором форума Microsoft, посвященного поддержке сообщества серверных вычислений (social.technet.microsoft.com/Forums/en-US/winserverTS/threads/), и обслуживает блог RDS (blog.kristinlgriffin.com). В соавторстве выпустила несколько книг: с Марком Минаси (Mark Minasi) — «Mastering Windows Server 2008 and 2008 R2» (издательство Wiley) и с Кристой Андерсон (Christa Anderson) — «Microsoft Windows Server 2008 Terminal Services Resource Kit» (издательство MS Press, 2008) и «Microsoft Windows Server 2008 R2 Remote Desktop Services Resource Kit» (вышла в декабре 2010). Часто задаваемые вопросы по NLA

Вопрос У меня компьютер под управлением Windows XP SP3. Я включил CredSSP, но при попытке подключения к серверу узла сеансов удаленных рабочих столов, требующему NLA, получаю ошибку: «An authentication error has occurred» (Произошла ошибка проверки подлинности).

Ответ В моем блоге есть исправление, позволяющее устранить эту проблему.

Эта ошибка наблюдается при наличии следующих условий:

- Клиент работает под управлением Windows XP SP3, и на нем включен CredSSP.

- Вы сконфигурировали сервер на использование реального SSL-сертификата при идентификации (а не автоматически сгенерированного сертификата, который имеется по умолчанию).

- Клиент не доверяет центру сертификации, который подписал этот SSL-сертификат.

NLA требуется безопасный канал, по которому он получает учетные данные, но он не может создать туннель, если не доверяет сертификату. Поэтому NLA не работает. Для исправления ситуации надо позаботиться, чтобы на клиентской машине с Windows XP сертификат, использованный для подписания SSL-сертификата сервера узла сеансов удаленных рабочих столов, был помещен в хранилище сертификатов Trusted Root Certification Authorities (Доверенные корневые центры сертификации).

Примечание В разных версиях — от RDC 6.x до RDC 7.0 — текст ошибки разный. В RDC 7.0 вы можете увидеть такое сообщение: «The connection has been terminated because an unexpected server authentication certificate was received from the remote computer» (Подключение было разорвано, поскольку был получен непредусмотренный сертификат проверки подлинности сервера от удаленного компьютера).

technet.microsoft.com