Подлинность не проверена сеть: администрирование — Почему пропадает доменная сеть на одном компьютере с 20.00 до 8.00 и пишет «подлинность не проверена»?

Содержание

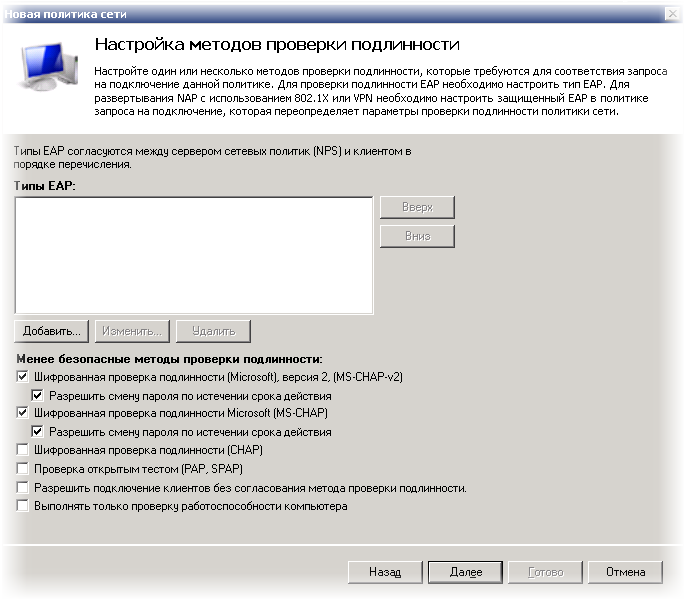

Свойства соединителя получения > Вкладка «Проверка подлинности» (окончательная первоначальная версия)

Вкладка Проверка подлинности в свойствах получающего

соединителя позволяет задавать механизмы безопасности для входящих

SMTP-подключений.

- Протокол TLS

Выберите этот параметр, чтобы включить передачу по протоколу TLS

для всех сообщений, получаемых соединителем. При выборе этого

параметра в отклике EHLO для подключащихся SMTP-серверов

объявляется ключевое слово STARTTLS, и принимается проверка

подлинности TLS.

- Включение безопасности домена (взаимная проверка подлинности

TLS) Установите этот флажок, чтобы указать получающему соединителю

устанавливать соединение с удаленным сервером по протоколу Mutual

TLS. Установив флажок, нужно также выполнить следующие действия,

чтобы включить взаимную проверку подлинности TLS:- Создать запрос сертификата для сертификатов TLS

- Импортировать сертификат на пограничные транспортные

серверы - Настроить безопасность доменов входящих сообщений

- Настроить безопасность доменов исходящих сообщений

- Проверить поток почты

Для получения дополнительных сведений о настройке взаимной

проверки подлинности TLS см. раздел Инструкции по настройке

раздел Инструкции по настройке

взаимного протокола TLS для безопасности домена.

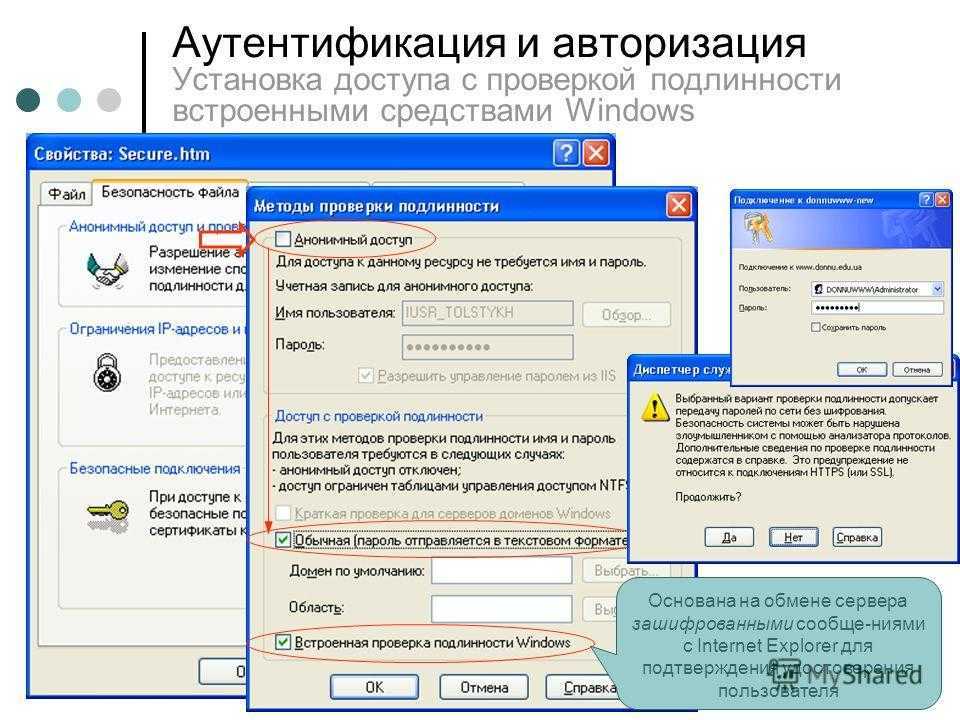

- Обычная проверка подлинности

Выберите этот параметр, чтобы включить обычную проверку

подлинности для всей почты, получаемой соединителем.При установке флажка Обычная проверка подлинности в

отклике EHLO для подключащихся SMTP-серверов объявляется ключевое

слово AUTH, и принимается обычная проверка подлинности. Поскольку

имя пользователя и пароль при использовании обычной проверки

подлинности отправляются в текстовом формате, использование обычной

проверки подлинности без шифрования не рекомендуется.- Предлагать обычную проверку подлинности только после запуска

протокола TLS При выборе данного параметра соединитель

сначала запускает TLS, а затем по завершении шифрования TLS

предлагает обычную проверку подлинности.

- Предлагать обычную проверку подлинности только после запуска

- Проверка подлинности Exchange Server

Выберите этот параметр, чтобы проверить подлинность

промежуточного узла с помощью механизма проверки подлинности

Microsoft Exchange, такого как прямые отношения доверия TLS

или Kerberos по протоколу TLS.

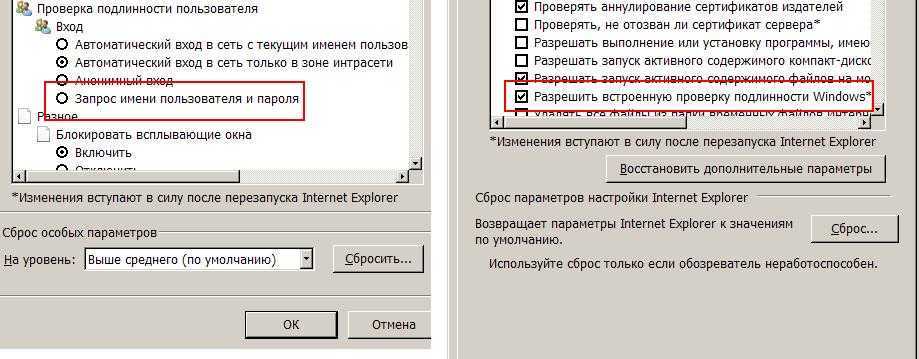

- Встроенная проверка подлинности Windows

Выберите этот параметр, чтобы использовать интегрированную

проверку подлинности Microsoft Windows, представляющую механизмы

проверки подлинности NTLM, Kerberos и Negotiate.

- Внешняя защита (например, с помощью IPsec)

Используйте этот параметр, если соединение с промежуточным узлом

защищено внешними средствами, например если оно физически защищено

на базе частной сети или на базе протокола IPsec. При выборе этого

параметра делается предположение о наличии внешней защиты, которая

не может быть программно проверена сервером Exchange Server.

Перед выбором этого метода проверки подлинности необходимо выбрать

группу разрешений Серверы Exchange Server на вкладке

Группы разрешений.

- Применить

Чтобы сохранить изменения, не закрывая диалоговое окно, щелкните

Применить.

Для получения дополнительных сведений см. следующие

следующие

разделы:

- Получающие

соединители - Управление

соединителями - Инструкции

по созданию нового получающего соединителя - Командлеты

соединителей приема (окончательная первоначальная версия)

Настройка

| Описание

|

|---|---|

Ограничивать трафик при лимитном подключении

| Если флажок установлен, программа ограничивает собственный сетевой трафик в том случае, если подключение к интернету является лимитным. Kaspersky Internet Security определяет высокоскоростное мобильное подключение к интернету как лимитное, а подключение по Wi-Fi – как безлимитное.

Учет стоимости подключения работает на компьютерах под управлением Windows 8 и выше.

|

Внедрять в трафик скрипт взаимодействия с веб-страницами

| Если флажок установлен, Kaspersky Internet Security внедряет в трафик скрипт взаимодействия с веб-страницами.

|

Поддерживать работу DNS поверх HTTPS (DoH)

| Если флажок установлен, программа корректно обрабатывает данные DNS при передаче их по протоколу HTTPS.

Мы не рекомендуем снимать этот флажок.

|

Управлять DoH-серверами

| По ссылке открывается окно, в котором вы можете добавить вручную DoH-сервер, через который будет выполняться передача данных DNS в браузере. Здесь вы можете прочитать о том, что такое DNS поверх HTTPS (DoH) и как добавить DoH-сервер.

|

Контролируемые порты

| Контролировать все сетевые порты. Режим контроля портов, при котором Почтовый Антивирус, Анти-Спам и Веб-Антивирус контролируют все открытые порты вашего компьютера.

Контролировать только выбранные сетевые порты. Режим контроля портов, при котором Почтовый Антивирус, Анти-Спам и Веб-Антивирус контролируют выбранные вами порты вашего компьютера. Указать контролируемые сетевые порты можно в окне Сетевые порты, которое открывается по ссылке Выбрать. Вы также можете указать, при работе каких программ нужно контролировать все сетевые порты, используемые этими программами:

|

Сетевые порты

| Список портов, которые обычно используются для передачи почты и веб-трафика, включен в комплект поставки Kaspersky Internet Security. По умолчанию Kaspersky Internet Security контролирует трафик, проходящий через все порты из этого списка. Вы можете добавить в список порты или удалить их из списка.

Если в графе Статус в строке порта установлено значение Активно, то Kaspersky Internet Security контролирует трафик, проходящий через этот порт. Если в графе Статус в строке порта установлено значение Неактивно, то Kaspersky Internet Security исключает этот порт из проверки, но не удаляет его из списка портов.

|

Проверка защищенных соединений

| Вы можете выбрать один из режимов проверки защищенных соединений по протоколу SSL:

|

В случае возникновения ошибки при проверке защищенного соединения

| В раскрывающемся списке вы можете выбрать действие, которое выполняет программа, если на каком-либо сайте возникла ошибка проверки защищенных соединений.

|

Домены с ошибками проверки

| Список доменов, которые не были проверены из-за того, что при подключении к ним возникли ошибки.

|

Настроить исключения

| По ссылке открывается окно Исключения со списком сайтов, которые вы добавили как исключение для компонентов Веб-Антивирус и Проверка ссылок.

|

Доверенные программы

| Список программ, активность которых Kaspersky Internet Security не проверяет в процессе своей работы. Вы можете выбрать виды активности программы, которые Kaspersky Internet Security не будет контролировать (например, не проверять сетевой трафик). Kaspersky Internet Security поддерживает переменные среды и символы

|

Блокировать соединения по протоколу SSL 2.0 (рекомендуется)

| Если флажок установлен, то Kaspersky Internet Security блокирует сетевые соединения, устанавливаемые по протоколу SSL 2.

Если флажок снят, то Kaspersky Internet Security не блокирует сетевые соединения, устанавливаемые по протоколу SSL 2.0, и не контролирует сетевой трафик, передаваемый по этим соединениям.

|

Расшифровывать защищенные соединения с сайтом, использующим EV-сертификат

| EV-сертификаты (англ. Extended Validation Certificate) подтверждают подлинность веб-сайтов и повышают безопасность соединения. Браузеры сообщают о наличии на веб-сайте EV-сертификата с помощью значка замка в адресной строке браузера. Также браузеры могут полностью или частично окрашивать адресную строку в зеленый цвет.

Если флажок установлен, Kaspersky Internet Security расшифровывает и контролирует защищенные соединения с EV-сертификатом.

Если флажок снят, Kaspersky Internet Security не имеет доступа к содержанию HTTPS-трафика. Поэтому программа контролирует HTTPS-трафик только по адресу веб-сайта, например,

Если вы впервые открываете веб-сайт с EV-сертификатом, защищенное соединение будет расшифровано независимо от того, установлен флажок или нет.

|

Настройка прокси-сервера

| Параметры прокси-сервера для доступа пользователей клиентских компьютеров в интернет. Kaspersky Internet Security использует эти параметры в работе некоторых компонентов защиты, в том числе для обновления баз и модулей программы.

Для автоматической настройки прокси-сервера Kaspersky Internet Security использует протокол WPAD (Web Proxy Auto-Discovery Protocol). В случае если по этому протоколу не удается определить IP-адрес прокси-сервера, Kaspersky Internet Security использует адрес прокси-сервера, указанный в параметрах браузера Microsoft Internet Explorer.

|

Проверять защищенный трафик в продуктах Mozilla

| Если флажок установлен, Kaspersky Internet Security проверяет зашифрованный трафик в браузере Mozilla Firefox и почтовом клиенте Thunderbird.

Kaspersky Internet Security расшифровывает и анализирует зашифрованный трафик с помощью корневого сертификата «Лаборатории Касперского». Вы можете выбрать хранилище сертификатов, в котором будет находиться корневой сертификат «Лаборатории Касперского»:

|

Как исправить неавторизованную сеть?

Если вы подключены к сети и получаете сообщение об ошибке с вопросом, разрешено ли Windows подключаться к сети, возможно, ваша сеть не прошла проверку подлинности. Это руководство покажет вам, как исправить неаутентифицированную сеть в Windows.

Это руководство покажет вам, как исправить неаутентифицированную сеть в Windows.

Типичным примером этой проблемы может быть попытка подключения к Интернету через общедоступную точку доступа Wi-Fi или гостевой компьютер, на котором не установлен пароль администратора.

Без аутентификации означает, что ваш компьютер не имеет доступа к другим компьютерам в том же локальном подключении, что обычно происходит, когда пароль не указан или указан неправильный пароль.

Хотя не рекомендуется использовать неаутентифицированную сеть, если пользователь непреднамеренно подключается к такой сети и благодаря этому получает всю необходимую информацию с другого хоста в сети или может свободно выходить в Интернет без ввода пароля тогда нам нужно какое-то решение, поэтому я пишу этот трюк, чтобы он мог быть полезен для читателей и пользователей, которые случайно столкнулись с такой проблемой.

Как узнать, прошел ли я аутентификацию или нет?

Если ваш компьютер успешно подключен к Интернету, и вы можете успешно просматривать веб-страницы в течение не менее 5 минут, значит, он аутентифицирован.

Если ваш компьютер не подключается к Интернету или загрузка веб-сайтов занимает много времени, возможно, он не прошел проверку подлинности.

Для Windows 7 и Server 2008 R2, порты UDP/TCP 1434, 137; ТКП 139; TCP 445 ; и UDP 138 должны быть открыты для успешного подключения. Вы можете найти все это, кроме 445, перейдя в меню «Пуск»> «Панель управления»> «Все элементы панели управления»> «Центр управления сетями и общим доступом». В разделе «Изменить дополнительные параметры общего доступа» нажмите «Все сети». Затем прокрутите вниз до нижней части этого окна и убедитесь, что отмечен следующий параметр: «Включить общий доступ к файлам и принтерам».

Как исправить неавторизованную сеть?

Решение 1:

Вот как можно решить проблему наличия сети без аутентификации. Шаги перечислены в порядке от самого простого к самому сложному. Прежде чем начать, убедитесь, что ваш маршрутизатор/модем включен и работает правильно.

1) Отсоедините от модема все, включая провода, кроме шнура питания, который питает сам модем. Подойдите к компьютеру, отключите соединение Wi-Fi, если оно включено, чтобы отображался только провод Ethernet. Включите модем и дайте ему около 5 минут, чтобы установить соединение с провайдером Интернет-услуг. При этом вы можете перепроверить, правильно ли ваш маршрутизатор подключен к модему и есть ли доступ в Интернет откуда-то, например, с мобильного устройства или другого компьютера.

Подойдите к компьютеру, отключите соединение Wi-Fi, если оно включено, чтобы отображался только провод Ethernet. Включите модем и дайте ему около 5 минут, чтобы установить соединение с провайдером Интернет-услуг. При этом вы можете перепроверить, правильно ли ваш маршрутизатор подключен к модему и есть ли доступ в Интернет откуда-то, например, с мобильного устройства или другого компьютера.

2) Если шаг 1 не работает, попробуйте сбросить все, включая провода, маршрутизатор и модем. Выключите маршрутизатор, полностью отключив его от сети. Подождите не менее 10 секунд, прежде чем снова включить его.

Подождите, пока все ваши устройства будут подключены к Wi-Fi/Ethernet, а также подключите компьютер. Если из этого не выходит соединение, перейдите к следующему шагу, где мы внесем некоторые изменения в сетевые настройки вашего компьютера.

Как узнать, прошел ли я аутентификацию или нет?

Если ваш компьютер успешно подключается, он аутентифицируется по протоколам UDP/TCP. Это означает, что вы успешно подключились к Интернету, и весь трафик с вашего компьютера теперь должен пройти нормально. Затем нажмите Enter.

Это означает, что вы успешно подключились к Интернету, и весь трафик с вашего компьютера теперь должен пройти нормально. Затем нажмите Enter.

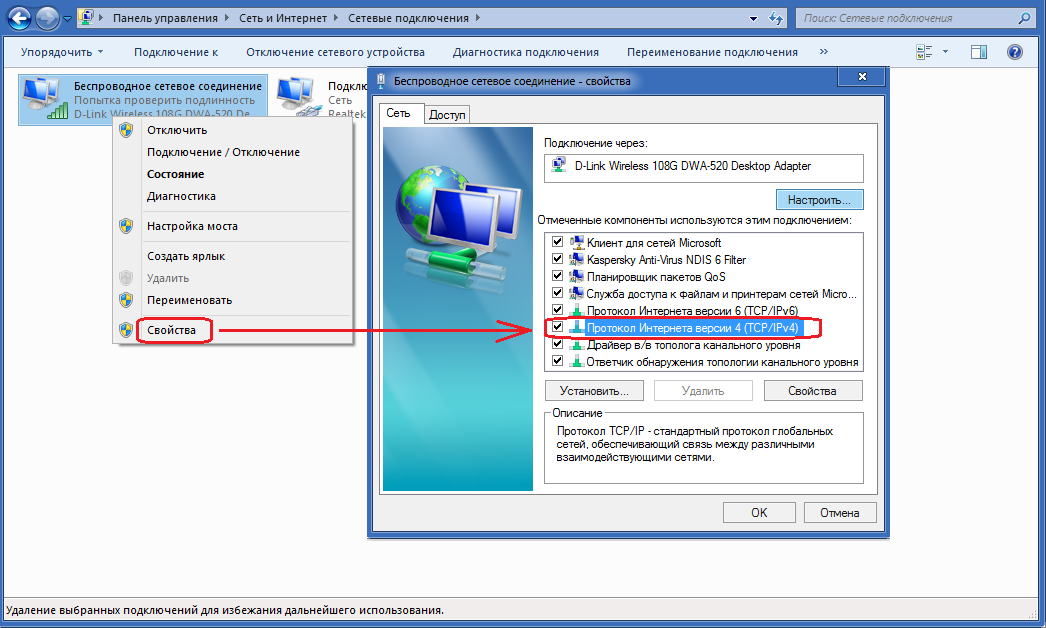

Это должно открыть экран, который показывает информацию о каждом подключении, доступном для вашего компьютера (wi-fi, Ethernet и т. д.). Нажмите на свое активное соединение (то, что рядом со светло-зеленой стрелкой), а затем нажмите кнопку «Свойства» в нижней части окна. Откроется новое окно; здесь мы внесем необходимые изменения в сетевые настройки вашего компьютера

Нажмите кнопку «Настроить» на вкладке «Сеть», и появится еще одно новое окно, как показано ниже:

Если вы находитесь в домашней сети или офисе, то, скорее всего, ваш интернет-провайдер предоставил вам IP-адрес с DHCP. В этом случае выберите «Получить IP-адрес автоматически», а также выберите «Получить адрес DNS-сервера автоматически».

Теперь нажмите кнопку OK, чтобы сохранить все сделанные изменения. Это должно решить проблемы, связанные с аутентификацией

При необходимости перезагрузите компьютер

Восстановите настройки беспроводных подключений по умолчанию, щелкнув «Изменить настройки адаптера» на вкладке «Сеть» в свойствах сетевого подключения, упомянутых выше.

Решение 2:

Инструкции:

1) Прежде всего подключите компьютер с помощью кабеля к любому маршрутизатору или точке доступа, которая используется в сети без проверки подлинности кем-то другим.

2) Установите любой инструмент виртуальной частной сети (VPN), например LogMeIn Hamachi.

3) Новая виртуальная локальная сеть (VLAN) появится чуть ниже соединения LAN.

Решение 3:

Прежде всего — попробуйте перезагрузить маршрутизатор или точку доступа (точку доступа), так как это часто устраняет проблемы с аутентификацией. Если это не сработает, дважды проверьте свой маршрутизатор или точку доступа, чтобы убедиться, что ваш брандмауэр не блокирует доступ к сети Windows (порт 445). Кроме того, если вы пытаетесь подключиться к VPN и появляется запрос «сетевой ключ», попробуйте изменить тип VPN-подключения с PPTP/L2TP/SSTP на использование только IKEv2 — это изменение должно позволить вам успешно пройти аутентификацию.

Если это не работает, вы можете попробовать еще одну вещь: отключить IPv6. Это не вызовет никаких проблем, за исключением таких приложений, как Remote Assistance, которым это требуется, поэтому, если в вашей системе не отключены как IPv4, так и IPv6, это не должно быть проблемой.

Это не вызовет никаких проблем, за исключением таких приложений, как Remote Assistance, которым это требуется, поэтому, если в вашей системе не отключены как IPv4, так и IPv6, это не должно быть проблемой.

Если эти шаги не принесут результата, вы также можете попробовать полностью переустановить Windows. Если ваш жесткий диск выходит из строя, вы можете получить сообщение «невозможно подключиться» только из-за этого, если это достаточно плохо, или из-за какой-либо другой проблемы с оборудованием. Это иногда случается, в любом случае это не должно быть слишком хлопотно со всеми знаниями, которые вы приобрели сегодня, верно?

Дополнительная справочная информация, связанная с этой задачей:

— Чтобы проверить, какой тип VPN-подключения у меня есть на моем компьютере, я бы перешел к значку сети на панели задач и щелкнул по нему, чтобы отобразить все доступные в настоящее время сети. Затем щелкните правой кнопкой мыши «VPN-соединение» и выберите «Свойства», затем перейдите на вкладку «Безопасность». Это даст мне два варианта «Тип VPN» и «Аутентификация». Если для параметра «Тип» установлено значение «Автоматически», он автоматически устанавливается в соответствии с типом подключения, к которому я подключен, например, если я подключен к домашнему Wi-Fi, он устанавливает себя как L2TP/IPSec. Но если с другой стороны установлено только PPTP — это означает, что доступны не все типы шифрования; поэтому возникает указанная выше проблема (неаутентифицированная сеть).

Это даст мне два варианта «Тип VPN» и «Аутентификация». Если для параметра «Тип» установлено значение «Автоматически», он автоматически устанавливается в соответствии с типом подключения, к которому я подключен, например, если я подключен к домашнему Wi-Fi, он устанавливает себя как L2TP/IPSec. Но если с другой стороны установлено только PPTP — это означает, что доступны не все типы шифрования; поэтому возникает указанная выше проблема (неаутентифицированная сеть).

Чтобы решить эту проблему, обновите настройки VPN вашего Connection, выбрав новый протокол безопасности, такой как IPsec или L2tp/IPSec. Обратите внимание, что вам, возможно, придется обратиться к специалисту по настройке сети, если вы не можете решить эту проблему самостоятельно.

— Примечание. Неаутентифицированная сеть также может быть проблемой, если ваш интернет-провайдер или брандмауэр компании блокирует PPTP. В этом случае я предлагаю вам изменить протокол VPN на L2tp/IPSec, так как он подходит для большинства конфигураций.

— Примечание. Неаутентифицированная сеть возникает, когда вы пытаетесь подключиться через VPN, а сервер аутентификации продолжает тайм-аут или даже не отвечает. С этой проблемой в основном сталкиваются те, кто подключается к своим корпоративным сетям через коммутируемое соединение, использующее один из этих протоколов — PPTP, L2TP, Cisco IPSEC.

— Примечание. Если вы все еще страдаете от неаутентифицированной сети, есть вероятность, что что-то еще пошло не так, а это значит, что вам понадобится помощь из другого источника, например, из вашего компьютерного магазина.

В вашей корпоративной сети используется протокол VPN: PPTP, L2TP/IPSec или Cisco IPSEC. Вы можете использовать любой из этих протоколов, но с протоколом L2TP/IPSec есть одна проблема. Он работает только на платформе Windows 2000/XP, но не на Vista или Windows 7, если вы не установите обновление KB9.48277 от Microsoft.

— Примечание. Неаутентифицированная сеть возникает, когда что-то пошло не так на вашем компьютере, что означает, что это может быть что угодно, от неправильного номера порта UDP до отсутствия установленного VPN-клиента на вашем компьютере.

Лучший способ решить эту проблему — изменить протокол VPN на L2tp/IPSec, потому что он работает для большинства конфигураций, а также, если вы пытаетесь настроить сервер, вы можете просто использовать этот тип VPN вместо этого.

— Примечание. Если VPN не установлена должным образом на вашем компьютере, это может иногда вызывать ошибку сети без проверки подлинности. Чтобы устранить эту проблему, установите клиент Cisco IPSec VPN из центра обновления Microsoft или непосредственно с веб-сайта Microsoft, нажав здесь.

— Примечание. Windows 8 и 10 не имеют собственного VPN-клиента, встроенного в их операционную систему, однако, если вы подключаетесь через L2tp/IPSec, проблем с подключением возникнуть не должно. Однако другие протоколы, такие как SSTP, не будут работать в Windows 8 и 10, поэтому я рекомендую использовать клиент Cisco AnyConnect, который можно скачать здесь бесплатно.

В заключение всегда не забывайте устанавливать VPN-клиент Cisco IPSec из Центра обновления Майкрософт или непосредственно с веб-сайта Майкрософт, нажав здесь. Кроме того, Windows 8 и 10 не имеют собственного VPN-клиента, встроенного в их операционную систему, поэтому, если вы хотите подключиться через L2tp/IPSec, проблем с подключением возникнуть не должно. Однако другие протоколы, такие как SSTP, не будут работать в Windows 8 и 10, поэтому я рекомендую использовать клиент Cisco AnyConnect, который можно скачать здесь бесплатно.

Кроме того, Windows 8 и 10 не имеют собственного VPN-клиента, встроенного в их операционную систему, поэтому, если вы хотите подключиться через L2tp/IPSec, проблем с подключением возникнуть не должно. Однако другие протоколы, такие как SSTP, не будут работать в Windows 8 и 10, поэтому я рекомендую использовать клиент Cisco AnyConnect, который можно скачать здесь бесплатно.

networking — Контроллер домена думает, что находится в общедоступной сети

Классифицируется ли сеть контроллера домена как сеть домена , не зависит от конфигурации шлюза.

Поведение ложной сетевой классификации может быть вызвано запуском службы . В этом случае публичная или частная сеть выбирается и впоследствии не корректируется. NLA (осведомленность о сетевом расположении) до того, как домен станет доступен

Как проверить, выдается ли данная ситуация сбоя

Когда контроллер домена после перезагрузки находится в публичной сети, перезапустите службу NLA или отключите/переподключите сеть. После этого контроллер домена должен быть в сети домена.

После этого контроллер домена должен быть в сети домена.

Как решить

Может помочь настроить службу NLA на отложенный запуск . Лучше проверьте, почему домен должен долго присутствовать. Кажется, что домен нужно дольше запускать, когда есть несколько сетевых карт.

Когда не помогает

Когда ни ускорения загрузки домена, ни задержки помощи NLA и ошибка вызвана долгой загрузкой домена (смотрите: «как проверить…») , то есть еще кое-что, что можно сделать.

- Напишите скрипт для его перезапуска и запустите через планировщик (опасно)

Сместить загрузку службы NLA в конец запуска службы, изменив порядок загрузки в реестре (опасно)

Следующая запись реестра устанавливает зависимости для

NSI RpcSs TcpIp Dhcp Eventlog NTDS DNS:РЕГЕДИТ4 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NlaSvc] "DependOnService"=hex(7):4e,53,49,00,52,70,63,53,73,00,54,63,70,49,70,00,44,68,\ 63,70,00,45,76,65,6д,74,6в,6ф,67,00,4д,54,44,53,00,44,4д,53,00,00

Выполнить «IPCONFIG /RENEW» из планировщика при запуске с задержкой в 1 или 2 минуты (лучше, чем запуск службы NLA)

- Перезапускайте службу NLA вручную после каждой перезагрузки (но: «IPCONFIG /RENEW» предпочтительнее)!

Еще одна причина также может заключаться в том, что на контроллере домена настроено два или более IP-адреса (на той же или на других сетевых картах), а в DNS не настроены дополнительные сети.

раздел Инструкции по настройке

раздел Инструкции по настройке

Этот скрипт обеспечивает работу таких компонентов как Безопасные платежи, Защита от сбора данных, Анти-Баннер, Проверка ссылок.

Этот скрипт обеспечивает работу таких компонентов как Безопасные платежи, Защита от сбора данных, Анти-Баннер, Проверка ссылок.

Изменить статус и другие параметры порта можно в окне по кнопке Изменить.

Изменить статус и другие параметры порта можно в окне по кнопке Изменить.

Адреса доменов были проверены по базе вредоносных объектов.

Адреса доменов были проверены по базе вредоносных объектов. 0.

0. com

com Доступ к некоторым сайтам по протоколу HTTPS может быть заблокирован.

Доступ к некоторым сайтам по протоколу HTTPS может быть заблокирован.