Access 2018 это что: Что такое СУБД Access? Создание БД Access

Содержание

2 января 2018, обновление для Access 2016 (KB4011221)

Access 2016 Еще…Меньше

В этой статье описывается обновление 4011221 для Microsoft Access 2016, выпущенное 2 января 2018. Это обновление имеет необходимых компонентов.

Имейте в виду, что обновление в центре загрузки Майкрософт предназначено для установщика Microsoft (MSI)-на основе выпуска Office 2016. Не применяется к выпускам Office 2016 «нажми и работай», таким как Microsoft Office 365 Домашняя. (Способ определения?)

Улучшения и исправления

Данное обновление устраняет следующие проблемы:

-

При открытии защищенной паролем доступ приложений в среде выполнения, пока открыт диалоговое окно пароля на ленте показывает вкладку Главная .

org/ListItem»>

Доступ к 2016 аварийно завершает работу при попытке добавить столбец подстановки в связанной таблице в режиме таблицы .

Как загрузить и установить обновление

Центр обновления Майкрософт

Используйте Центр обновления Майкрософт для автоматической загрузки и установки обновления.

Центр загрузки

Это обновление также доступно для ручной загрузки и установки на веб-узле центра загрузки Майкрософт.

-

Загрузите обновление KB4011221 для 32-разрядной версии Access 2016

org/ListItem»>

Загрузите обновление KB4011221 для 64-разрядной версии Access 2016

Если вы не уверены, какие платформы (32-разрядные или 64-разрядная) вы работаете, меня под управлением 32-разрядной или 64-разрядной Office? Кроме того Дополнительные сведения о том, как загрузить файлы поддержки Майкрософтсм.

Корпорация Майкрософт проверила этот файл на наличие вирусов с помощью последней версии антивирусного программного обеспечения на момент публикации файла. Файл хранится на защищенных серверах, что предотвращает несанкционированное его изменение.

Сведения об обновлении

Предварительные условия

Чтобы применить это обновление, необходимо иметь Microsoft Access 2016 установлен.

Сведения о перезагрузке компьютера

После установки этого обновления, возможно, потребуется перезагрузить компьютер.

Дополнительные сведения

Чтобы определить, на основе MSI или нажмите кнопку для запуска установки Microsoft Office, выполните следующие действия.

-

Запустите приложение Office 2016.

-

В меню файл выберите учетную запись.

-

Для установки Office выберите 2016 для выполнения отображается элемент Параметры обновления . Для установок на основе MSI Параметры обновления элемента не отображается.

|

Нажмите кнопку Office 2016 для выполнения установки

|

На основе MSI 2016 Office

|

|---|---|

|

|

|

Удаление данного обновления

Windows 10

Откройте Пуск, введите в поле Поиска WindowsПросмотр установленных обновлений и нажмите клавишу ВВОД.

В списке обновлений выберите KB4011221и затем выберите Удалить.

Windows 8 и Windows 8.1

-

Считайте в от правого края экрана, а затем выберите Поиск. Если вы используете мышь, наведите указатель в правый нижний угол экрана и выберите Поиск.

-

В списке обновлений выберите KB4011221и затем выберите Удалить.

org/ListItem»>

Введите Центр обновления windows, выберите Центр обновления Windowsи выберите Установленные обновления.

Windows 7

-

Откройте Пуск, введите выполнить, а затем выберите выполнить.

-

Введите Appwiz.cpl и нажмите кнопку ОК.

-

В списке обновлений выберите KB4011221и затем выберите Удалить.

org/ListItem»>

Выберите Просмотр установленных обновлений.

Ссылки

Дополнительные сведения о стандартной терминологии, которая используется для описания обновлений программных продуктов Майкрософт.

Технический центр системы Microsoft Office содержит последние административные обновления и материалы по развертыванию ресурсов для всех версий пакета Office.

Сведения о файлах

x64

сведения о файле Access-x-none.msp

|

Идентификатор файла

|

Имя файла

|

Версия файла

|

Размер файла

|

Дата

|

Время

|

|---|---|---|---|---|---|

|

Msacc.

|

Msacc.olb

|

16.0.4513.1000

|

694,016

|

20-Dec-2017

|

16:39

|

|

Msaccess.exe

|

Msaccess.exe

|

16.0.4639.1002

|

20,681,384

|

21-Dec-2017

|

16:51

|

|

Soa.

|

Soa.dll

|

16.0.4630.1000

|

646,928

|

20-Dec-2017

|

16:39

|

x86

сведения о файле Access-x-none.msp

|

Идентификатор файла

|

Имя файла

|

Версия файла

|

Размер файла

|

Дата

|

Время

|

|---|---|---|---|---|---|

|

Msacc.

|

Msacc.olb

|

16.0.4513.1000

|

694,016

|

20-Dec-2017

|

16:36

|

|

Msaccess.exe

|

Msaccess.exe

|

16.0.4639.1002

|

15,769,256

|

21-Dec-2017

|

16:52

|

|

Soa.

|

Soa.dll

|

16.0.4630.1000

|

519,440

|

20-Dec-2017

|

16:36

|

Как исправить Ошибка 2018 (Ошибка Microsoft Access 2018)

Поиск и устранение неисправностей > Runtime Errors > Microsoft > Microsoft Access > Ошибка 2018

В этой статье представлена ошибка с номером Ошибка 2018, известная как Ошибка Microsoft Access 2018, описанная как Имя страницы доступа к данным «|» введенная вами страница написана с ошибкой или относится к странице доступа к данным, которая не открыта или не существует. @@@ 1 @@@ 1.

@@@ 1 @@@ 1.

О программе Runtime Ошибка 2018

Время выполнения Ошибка 2018 происходит, когда Microsoft Access дает сбой или падает во время запуска, отсюда и название. Это не обязательно означает, что код был каким-то образом поврежден, просто он не сработал во время выполнения. Такая ошибка появляется на экране в виде раздражающего уведомления, если ее не устранить. Вот симптомы, причины и способы устранения проблемы.

Определения (Бета)

Здесь мы приводим некоторые определения слов, содержащихся в вашей ошибке, в попытке помочь вам понять вашу проблему. Эта работа продолжается, поэтому иногда мы можем неправильно определить слово, так что не стесняйтесь пропустить этот раздел!

- Доступ — НЕ ИСПОЛЬЗУЙТЕ этот тег для Microsoft Access, используйте вместо него [ms-access]

- Доступ к данным — Доступ к данным обычно относится к программному обеспечению и действиям, связанным с хранением, извлечением или работой с данными, хранящимися в базе данных или другом репозитории.

- Access — Microsoft Access, также известный как Microsoft Office Access, представляет собой систему управления базами данных от Microsoft, которая обычно сочетает в себе реляционный Microsoft JetACE Database Engine с графическим пользовательским интерфейсом и инструментами разработки программного обеспечения.

- Microsoft Access — Microsoft Access, также известный как Microsoft Office Access — это система управления базами данных от Microsoft, которая обычно сочетает в себе реляционный Microsoft JetACE Database Engine с графическим пользовательским интерфейсом и инструментами разработки программного обеспечения.

Симптомы Ошибка 2018 — Ошибка Microsoft Access 2018

Ошибки времени выполнения происходят без предупреждения. Сообщение об ошибке может появиться на экране при любом запуске %программы%. Фактически, сообщение об ошибке или другое диалоговое окно может появляться снова и снова, если не принять меры на ранней стадии.

Возможны случаи удаления файлов или появления новых файлов. Хотя этот симптом в основном связан с заражением вирусом, его можно отнести к симптомам ошибки времени выполнения, поскольку заражение вирусом является одной из причин ошибки времени выполнения. Пользователь также может столкнуться с внезапным падением скорости интернет-соединения, но, опять же, это не всегда так.

Хотя этот симптом в основном связан с заражением вирусом, его можно отнести к симптомам ошибки времени выполнения, поскольку заражение вирусом является одной из причин ошибки времени выполнения. Пользователь также может столкнуться с внезапным падением скорости интернет-соединения, но, опять же, это не всегда так.

(Только для примера)

Причины Ошибка Microsoft Access 2018 — Ошибка 2018

При разработке программного обеспечения программисты составляют код, предвидя возникновение ошибок. Однако идеальных проектов не бывает, поскольку ошибки можно ожидать даже при самом лучшем дизайне программы. Глюки могут произойти во время выполнения программы, если определенная ошибка не была обнаружена и устранена во время проектирования и тестирования.

Ошибки во время выполнения обычно вызваны несовместимостью программ, запущенных в одно и то же время. Они также могут возникать из-за проблем с памятью, плохого графического драйвера или заражения вирусом. Каким бы ни был случай, проблему необходимо решить немедленно, чтобы избежать дальнейших проблем. Ниже приведены способы устранения ошибки.

Каким бы ни был случай, проблему необходимо решить немедленно, чтобы избежать дальнейших проблем. Ниже приведены способы устранения ошибки.

Методы исправления

Ошибки времени выполнения могут быть раздражающими и постоянными, но это не совсем безнадежно, существует возможность ремонта. Вот способы сделать это.

Если метод ремонта вам подошел, пожалуйста, нажмите кнопку upvote слева от ответа, это позволит другим пользователям узнать, какой метод ремонта на данный момент работает лучше всего.

Обратите внимание: ни ErrorVault.com, ни его авторы не несут ответственности за результаты действий, предпринятых при использовании любого из методов ремонта, перечисленных на этой странице — вы выполняете эти шаги на свой страх и риск.

Метод 1 — Закройте конфликтующие программы

up vote

0

down vote

Когда вы получаете ошибку во время выполнения, имейте в виду, что это происходит из-за программ, которые конфликтуют друг с другом. Первое, что вы можете сделать, чтобы решить проблему, — это остановить эти конфликтующие программы.

Первое, что вы можете сделать, чтобы решить проблему, — это остановить эти конфликтующие программы.

- Откройте диспетчер задач, одновременно нажав Ctrl-Alt-Del. Это позволит вам увидеть список запущенных в данный момент программ.

- Перейдите на вкладку «Процессы» и остановите программы одну за другой, выделив каждую программу и нажав кнопку «Завершить процесс».

- Вам нужно будет следить за тем, будет ли сообщение об ошибке появляться каждый раз при остановке процесса.

- Как только вы определите, какая программа вызывает ошибку, вы можете перейти к следующему этапу устранения неполадок, переустановив приложение.

Метод 2 — Обновите / переустановите конфликтующие программы

up vote

0

down vote

Использование панели управления

- В Windows 7 нажмите кнопку «Пуск», затем нажмите «Панель управления», затем «Удалить программу».

- В Windows 8 нажмите кнопку «Пуск», затем прокрутите вниз и нажмите «Дополнительные настройки», затем нажмите «Панель управления»> «Удалить программу».

- Для Windows 10 просто введите «Панель управления» в поле поиска и щелкните результат, затем нажмите «Удалить программу».

- В разделе «Программы и компоненты» щелкните проблемную программу и нажмите «Обновить» или «Удалить».

- Если вы выбрали обновление, вам просто нужно будет следовать подсказке, чтобы завершить процесс, однако, если вы выбрали «Удалить», вы будете следовать подсказке, чтобы удалить, а затем повторно загрузить или использовать установочный диск приложения для переустановки. программа.

Использование других методов

- В Windows 7 список всех установленных программ можно найти, нажав кнопку «Пуск» и наведя указатель мыши на список, отображаемый на вкладке. Вы можете увидеть в этом списке утилиту для удаления программы. Вы можете продолжить и удалить с помощью утилит, доступных на этой вкладке.

- В Windows 10 вы можете нажать «Пуск», затем «Настройка», а затем — «Приложения».

- Прокрутите вниз, чтобы увидеть список приложений и функций, установленных на вашем компьютере.

- Щелкните программу, которая вызывает ошибку времени выполнения, затем вы можете удалить ее или щелкнуть Дополнительные параметры, чтобы сбросить приложение.

Метод 3 — Обновите программу защиты от вирусов или загрузите и установите последнюю версию Центра обновления Windows.

up vote

0

down vote

Заражение вирусом, вызывающее ошибку выполнения на вашем компьютере, необходимо немедленно предотвратить, поместить в карантин или удалить. Убедитесь, что вы обновили свою антивирусную программу и выполнили тщательное сканирование компьютера или запустите Центр обновления Windows, чтобы получить последние определения вирусов и исправить их.

Метод 4 — Переустановите библиотеки времени выполнения

up vote

0

down vote

Вы можете получить сообщение об ошибке из-за обновления, такого как пакет MS Visual C ++, который может быть установлен неправильно или полностью. Что вы можете сделать, так это удалить текущий пакет и установить новую копию.

- Удалите пакет, выбрав «Программы и компоненты», найдите и выделите распространяемый пакет Microsoft Visual C ++.

- Нажмите «Удалить» в верхней части списка и, когда это будет сделано, перезагрузите компьютер.

- Загрузите последний распространяемый пакет от Microsoft и установите его.

Метод 5 — Запустить очистку диска

up vote

0

down vote

Вы также можете столкнуться с ошибкой выполнения из-за очень нехватки свободного места на вашем компьютере.

- Вам следует подумать о резервном копировании файлов и освобождении места на жестком диске.

- Вы также можете очистить кеш и перезагрузить компьютер.

- Вы также можете запустить очистку диска, открыть окно проводника и щелкнуть правой кнопкой мыши по основному каталогу (обычно это C 🙂

- Щелкните «Свойства», а затем — «Очистка диска».

Метод 6 — Переустановите графический драйвер

up vote

0

down vote

Если ошибка связана с плохим графическим драйвером, вы можете сделать следующее:

- Откройте диспетчер устройств и найдите драйвер видеокарты.

- Щелкните правой кнопкой мыши драйвер видеокарты, затем нажмите «Удалить», затем перезагрузите компьютер.

Метод 7 — Ошибка выполнения, связанная с IE

up vote

0

down vote

Если полученная ошибка связана с Internet Explorer, вы можете сделать следующее:

- Сбросьте настройки браузера.

- В Windows 7 вы можете нажать «Пуск», перейти в «Панель управления» и нажать «Свойства обозревателя» слева. Затем вы можете перейти на вкладку «Дополнительно» и нажать кнопку «Сброс».

- Для Windows 8 и 10 вы можете нажать «Поиск» и ввести «Свойства обозревателя», затем перейти на вкладку «Дополнительно» и нажать «Сброс».

- В том же окне «Свойства обозревателя» можно перейти на вкладку «Дополнительно» и найти пункт «Отключить отладку сценария».

- Установите флажок в переключателе.

- Одновременно снимите флажок «Отображать уведомление о каждой ошибке сценария», затем нажмите «Применить» и «ОК», затем перезагрузите компьютер.

Если эти быстрые исправления не работают, вы всегда можете сделать резервную копию файлов и запустить восстановление на вашем компьютере. Однако вы можете сделать это позже, когда перечисленные здесь решения не сработают.

Другие языки:

How to fix Error 2018 (Microsoft Access Error 2018) — The data access page name ‘|’ you entered is misspelled or refers to a data access page that isn’t open or doesn’t [email protected]@@[email protected]@@1.

Wie beheben Fehler 2018 (Microsoft Access-Fehler 2018) — Der Name der Datenzugriffsseite ‘|’ Sie eingegeben haben, ist falsch geschrieben oder verweist auf eine Datenzugriffsseite, die nicht geöffnet ist oder nicht [email protected]@@[email protected]@@1.

Come fissare Errore 2018 (Errore di Microsoft Access 2018) — Il nome della pagina di accesso ai dati ‘|’ che hai inserito è scritto in modo errato o fa riferimento a una pagina di accesso ai dati che non è aperta o non [email protected]@@[email protected]@@1.

Hoe maak je Fout 2018 (Microsoft Access-fout 2018) — De naam van de gegevenstoegangspagina ‘|’ die u hebt ingevoerd, is verkeerd gespeld of verwijst naar een gegevenstoegangspagina die niet open is of niet [email protected]@@[email protected]@@1.

Comment réparer Erreur 2018 (Erreur d’accès Microsoft 2018) — Le nom de la page d’accès aux données ‘|’ que vous avez entré est mal orthographié ou fait référence à une page d’accès aux données qui n’est pas ouverte ou qui n’existe [email protected]@@[email protected]@@1.

어떻게 고치는 지 오류 2018 (마이크로소프트 액세스 오류 2018) — 데이터 액세스 페이지 이름 ‘|’ 입력한 철자가 잘못되었거나 열려 있지 않거나 존재하지 않는 데이터 액세스 페이지를 참조합니다[email protected]@@[email protected]@@1.

Como corrigir o Erro 2018 (Erro de Microsoft Access 2018) — O nome da página de acesso a dados ‘|’ que você digitou está com erros ortográficos ou refere-se a uma página de acesso a dados que não está aberta ou não existe. @@@ 1 @@@ 1.

Hur man åtgärdar Fel 2018 (Microsoft Access Error 2018) — Datatillgångssidans namn ‘|’ du angav felstavat eller hänvisar till en dataåtkomstsida som inte är öppen eller inte finns. @@@ 1 @@@ 1.

Jak naprawić Błąd 2018 (Błąd Microsoft Access 2018) — Nazwa strony dostępu do danych „|” wpisałeś błąd lub odnosi się do strony dostępu do danych, która nie jest otwarta lub nie [email protected]@@[email protected]@@1.

Cómo arreglar Error 2018 (Error de Microsoft Access 2018) — El nombre de la página de acceso a datos ‘|’ que ingresó está mal escrito o se refiere a una página de acceso a datos que no está abierta o no existe. @@@ 1 @@@ 1.

Об авторе: Фил Харт является участником сообщества Microsoft с 2010 года. С текущим количеством баллов более 100 000 он внес более 3000 ответов на форумах Microsoft Support и создал почти 200 новых справочных статей в Technet Wiki.

Следуйте за нами:

Этот инструмент восстановления может устранить такие распространенные проблемы компьютера, как синие экраны, сбои и замораживание, отсутствующие DLL-файлы, а также устранить повреждения от вредоносных программ/вирусов и многое другое путем замены поврежденных и отсутствующих системных файлов.

ШАГ 1:

Нажмите здесь, чтобы скачать и установите средство восстановления Windows.

ШАГ 2:

Нажмите на Start Scan и позвольте ему проанализировать ваше устройство.

ШАГ 3:

Нажмите на Repair All, чтобы устранить все обнаруженные проблемы.

Совместимость

Требования

1 Ghz CPU, 512 MB RAM, 40 GB HDD

Эта загрузка предлагает неограниченное бесплатное сканирование ПК с Windows. Полное восстановление системы начинается от $19,95.

ID статьи: ACX06178RU

Применяется к: Windows 10, Windows 8.1, Windows 7, Windows Vista, Windows XP, Windows 2000

Помогите кому-нибудь еще с этой ошибкой и Поделиться этой страницей:

Совет по увеличению скорости #30

Защита беспроводного подключения к Интернету от несанкционированного использования:

Несанкционированное использование вашего беспроводного подключения к Интернету может привести к значительному снижению скорости вашего Интернета. Если вы подозреваете, что к вашей беспроводной сети подключается кто-то другой, проверьте панель управления устройством вашего маршрутизатора. Вы также можете изменить пароль вашего роутера там, чтобы еще больше защитить ваше соединение.

Если вы подозреваете, что к вашей беспроводной сети подключается кто-то другой, проверьте панель управления устройством вашего маршрутизатора. Вы также можете изменить пароль вашего роутера там, чтобы еще больше защитить ваше соединение.

Нажмите здесь, чтобы узнать о другом способе ускорения работы ПК под управлением Windows

Home Blog About Privacy Policy Contact Us

Ошибки в алфавитном порядке: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

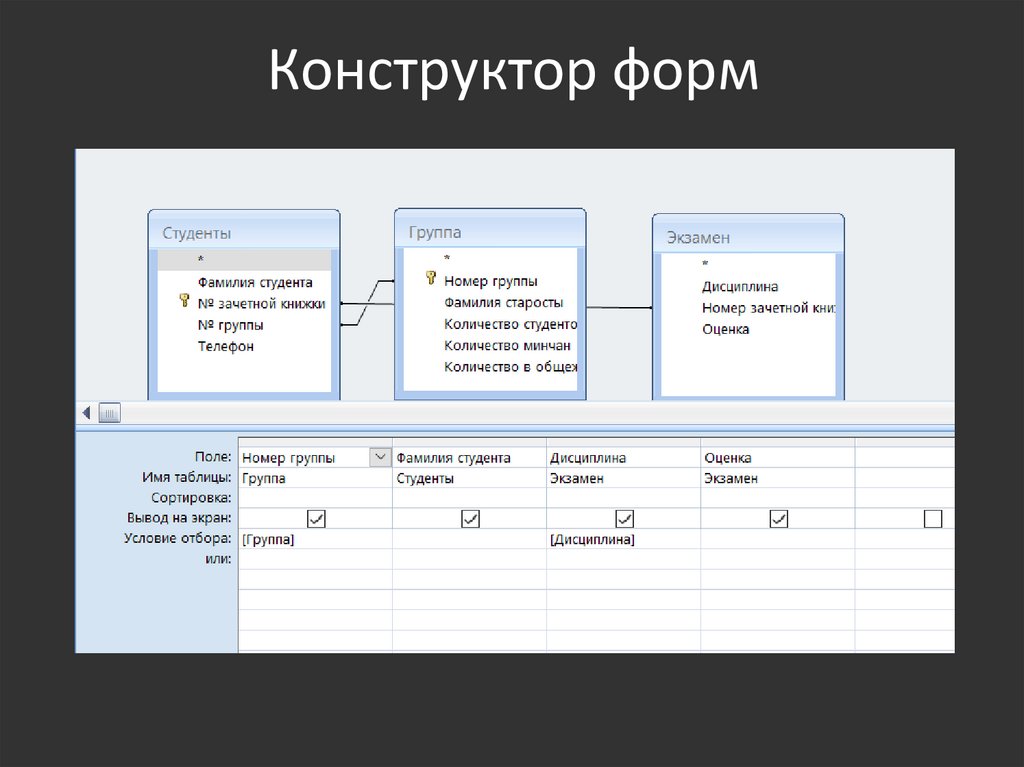

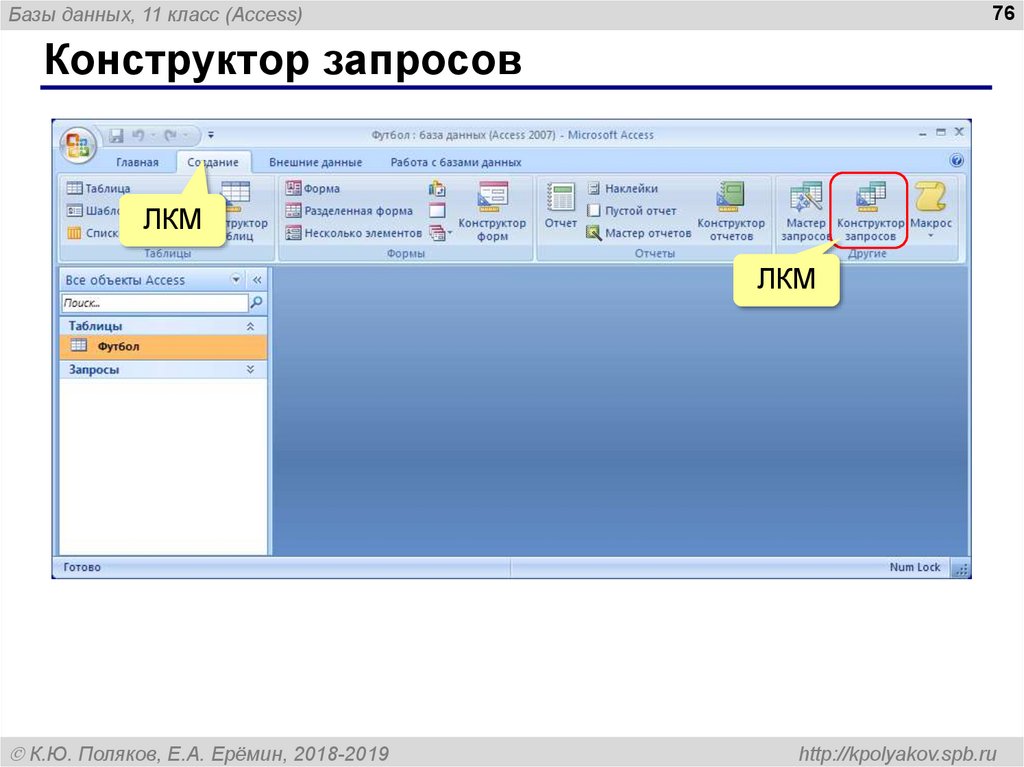

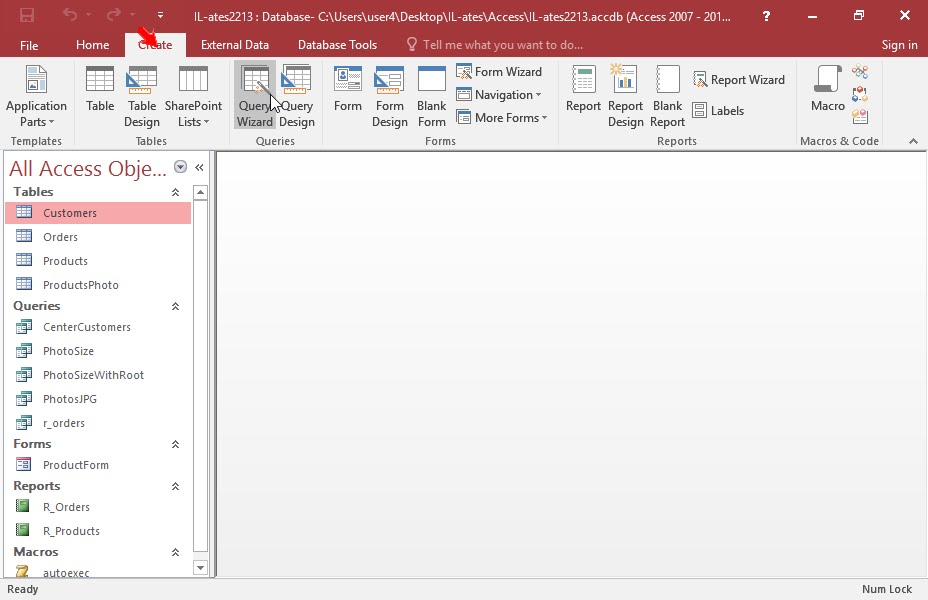

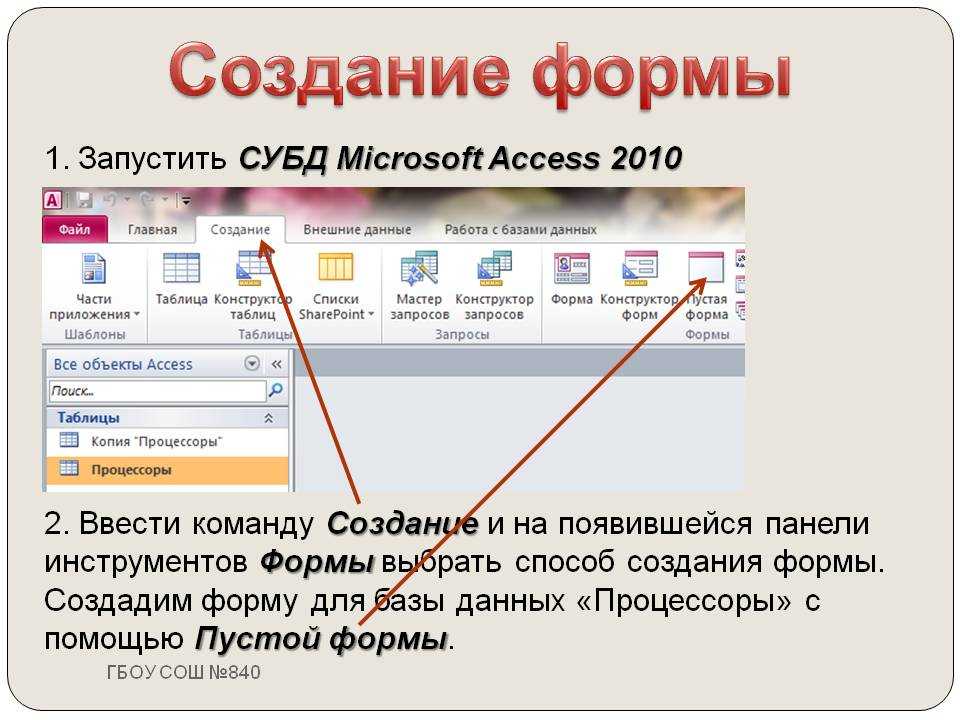

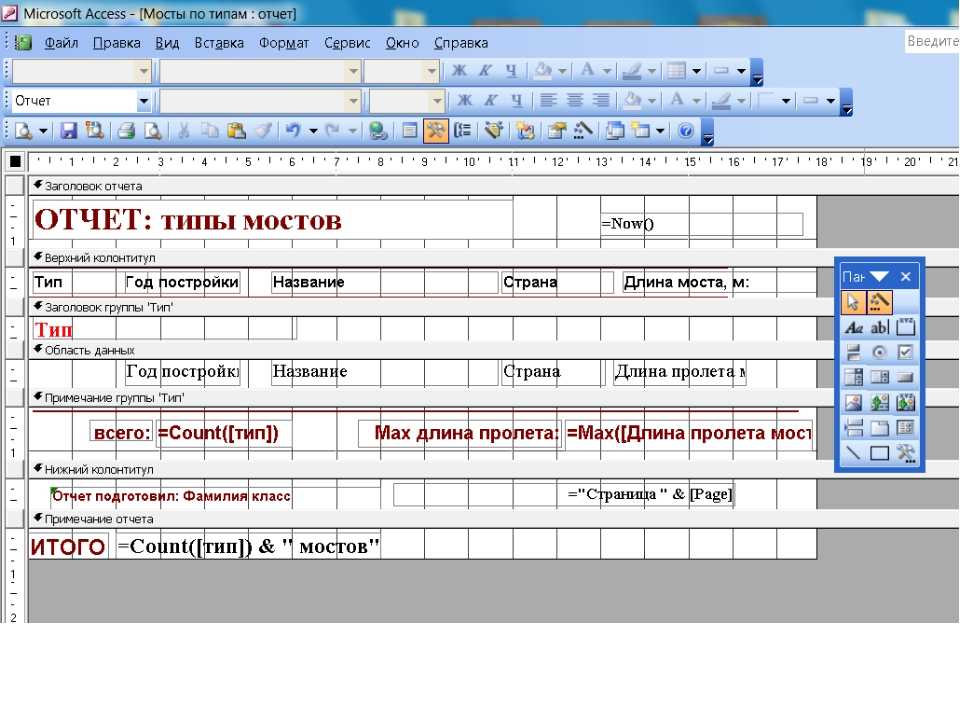

Создание базы данных для современной школы в Microsoft Access Текст научной статьи по специальности «Компьютерные и информационные науки»

МЕЖДУНАРОДНЫЙ НАУЧНЫЙ ЖУРНАЛ «ИННОВАЦИОННАЯ НАУКА» №02/2018 ISSN 2410-6070

Рисунки 1, 2, 3, наглядно показывают хорошие свойства фильтра (5) при обработке очень сильно зашумленных изображений.

Рассмотренный в работе усредняющий фильтр с экспоненциальными весовыми коэффициентами хорошо удаляет аддитивный импульсный шум. При этом, если зашумление относительно малое, то лучшие результаты показывает алгоритм (4), при очень сильном зашумлении — алгоритм (5). Гауссовский шум данным фильтром удаляется так же хорошо, как и традиционным медианным фильтром. Список использованной литературы:

Гауссовский шум данным фильтром удаляется так же хорошо, как и традиционным медианным фильтром. Список использованной литературы:

1. Гонсалес Р. Цифровая обработка изображений / Р. Гонсалес, Р. Вудс. — М.: Техносфера, 2005. — 1072 с.

2. Фисенко В.Т. Компьютерная обработка и распознавание изображений /Учеб. пособие.- СПб.: СПбГУИТМО. 2008.-192 с.

3. Толстунов В.А. Усредняющие фильтры с весовыми коэффициентами/ В.А.Толстунов // Инновационная наука. -2016. -Часть 2, — № 1. — С.139 — 143.

4. Jain A. K. Fundamentals of digital image processing.- Prentice Hall.1988.- 569 p.

© Толстунов В.А., 2018

УДК62

Е.В.Ушаков

Студент 3 курса ФТФ КубГУ направление ИСиТ, г.Краснодар E-mail: [email protected] Е.В.Челяпов Учитель информатики МБОУ СОШ№51, г.Краснодар E-mail:[email protected] Л.Н.Ушакова Учитель математики МБОУ СОШ№51, г.Краснодар E-mail:[email protected]

СОЗДАНИЕ БАЗЫ ДАННЫХ ДЛЯ СОВРЕМЕННОЙ ШКОЛЫ В MICROSOFT ACCESS

Аннотация

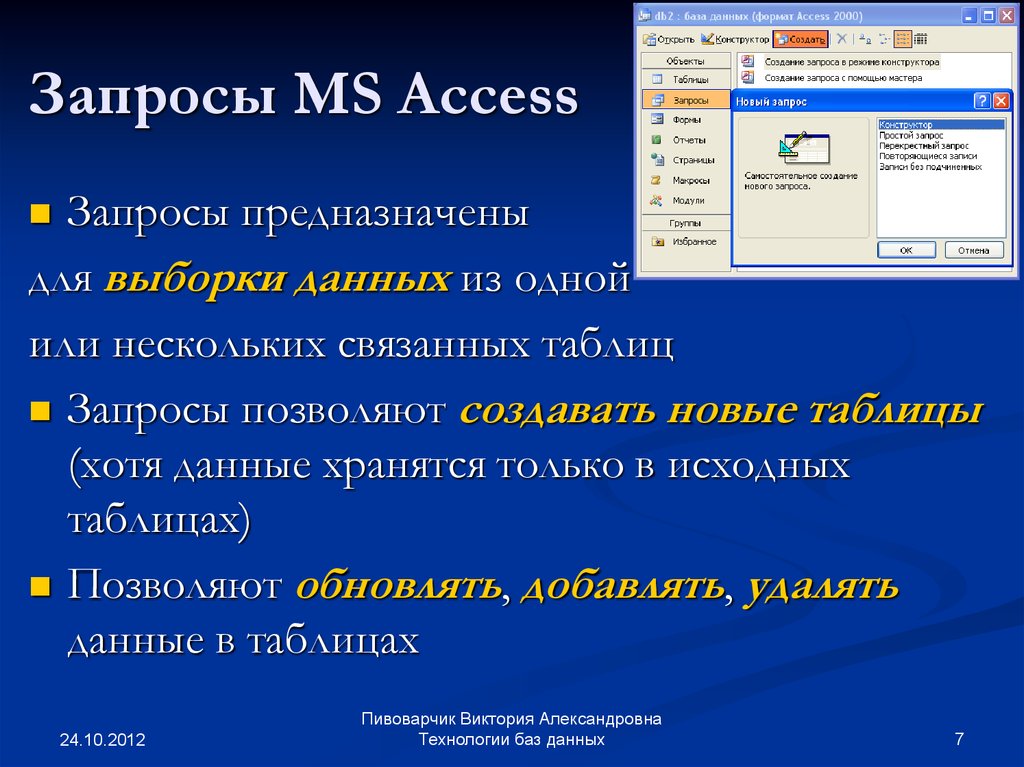

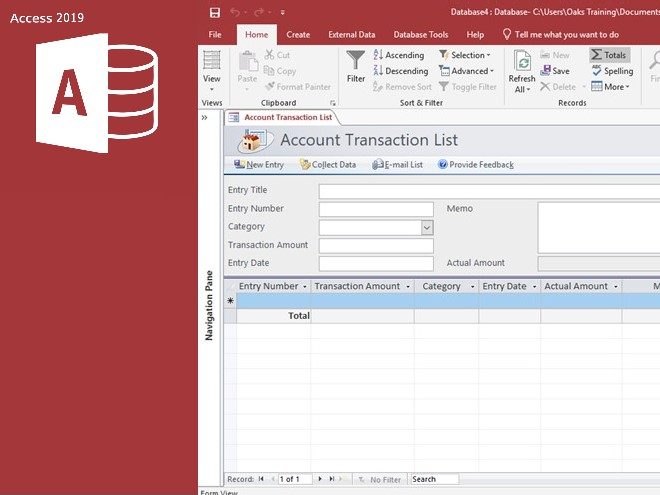

Статья посвящена рассмотрению сетевых коммуникаций в современной школе и создание базы данных учеников, родителей и учителей на базе программного обеспечения Microsoft Office Access. Рассмотрены основные аспекты и вопросы связанные с разработкой формы, макета базы данных. Применение запросов, отчетов и макросов в БД. На основе проведенной работы можно сделать вывод, что данная форма хранения информации удобна в использовании персоналом и является альтернативой бумажному документообороту.

Рассмотрены основные аспекты и вопросы связанные с разработкой формы, макета базы данных. Применение запросов, отчетов и макросов в БД. На основе проведенной работы можно сделать вывод, что данная форма хранения информации удобна в использовании персоналом и является альтернативой бумажному документообороту.

Ключевые слова

База данных, школа, ученики, учителя, access, БД, СУБД, макросы, форма, запросы, информация.

База данных — один из самых важных компонентов любой информационной системы. Она позволяет структурировано хранить большие объемы информации конкретного предприятия, что значительно рационализирует ведение отчетов и создание архивов. Оптимизированные БД значительно увеличивают

МЕЖДУНАРОДНЫЙ НАУЧНЫЙ ЖУРНАЛ «ИННОВАЦИОННАЯ НАУКА» №02/2018 ISSN 2410-6070

производительность, построенных на их использовании, программ.Большинство баз данных изначально хранят в себе небольшое количество информации, но постепенно она накапливается, некоторая информация становится лишней или вообще непонятной. Как только появляются такие проблемы, необходимо перенести всю информацию в базу данных, созданную в системе управления базами данных (СУБД), такой как Access. В такой БД все таблицы хранятся в одном файле вместе с другими объектами, такими как формы, отчёты, макросы, которые в свою очередь облегчают работу. [1] Использование Access позволяет:

Как только появляются такие проблемы, необходимо перенести всю информацию в базу данных, созданную в системе управления базами данных (СУБД), такой как Access. В такой БД все таблицы хранятся в одном файле вместе с другими объектами, такими как формы, отчёты, макросы, которые в свою очередь облегчают работу. [1] Использование Access позволяет:

1)добавлять новую информацию в БД, например, новых учеников школы;

2)изменять уже имеющиеся информацию, например, домашний адрес ученика;

3)удалять информацию, например, если ученик сменил школу;

4)упорядочивать и просматривать данные различными способами;

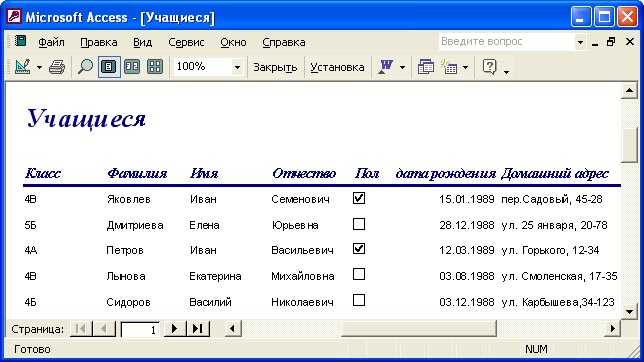

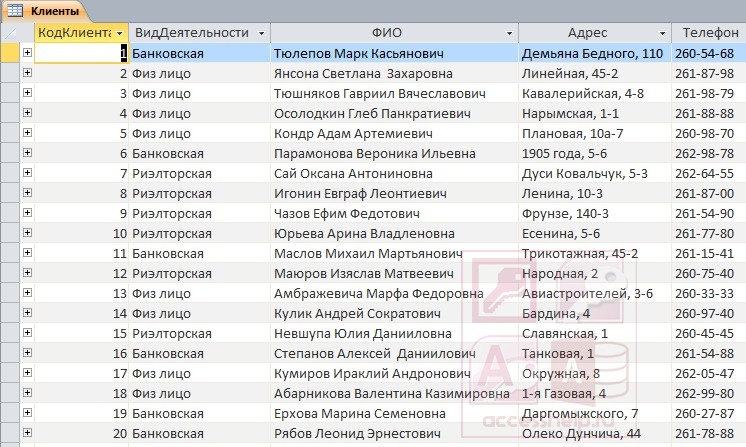

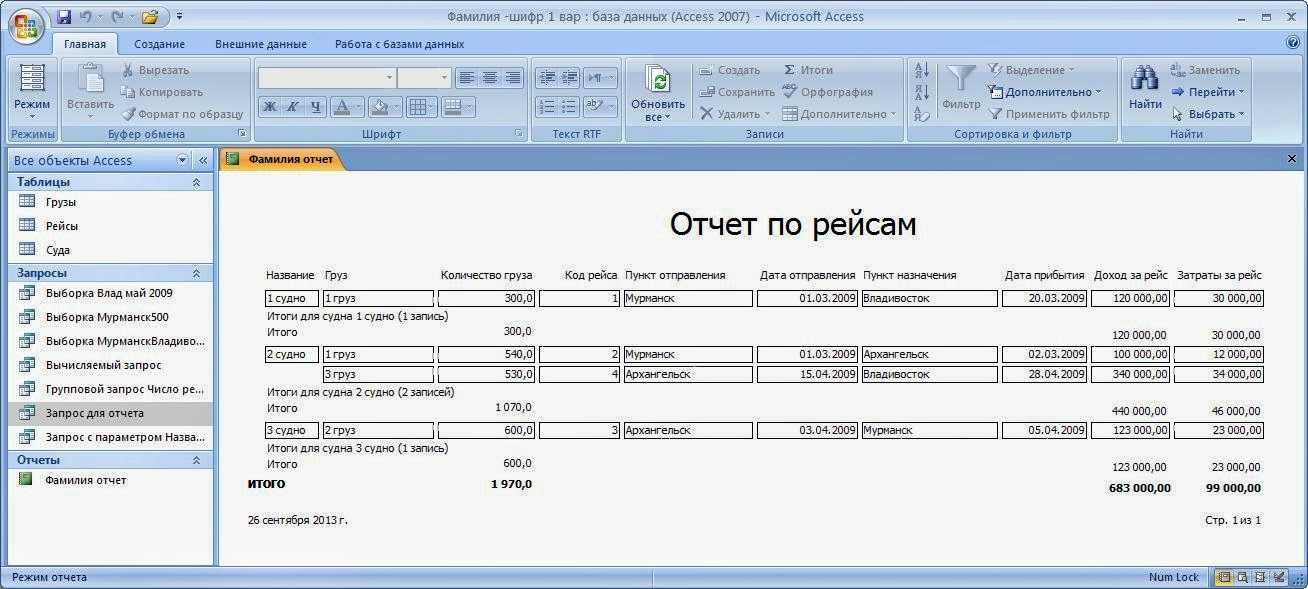

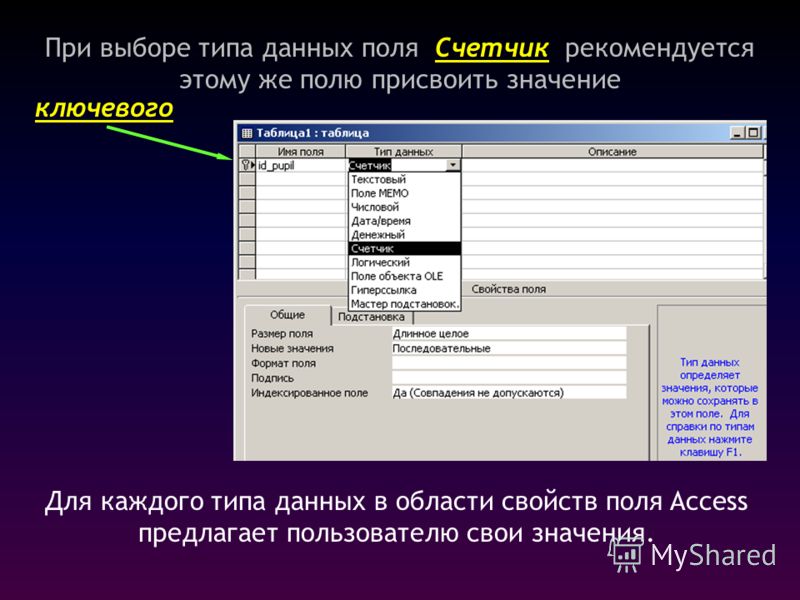

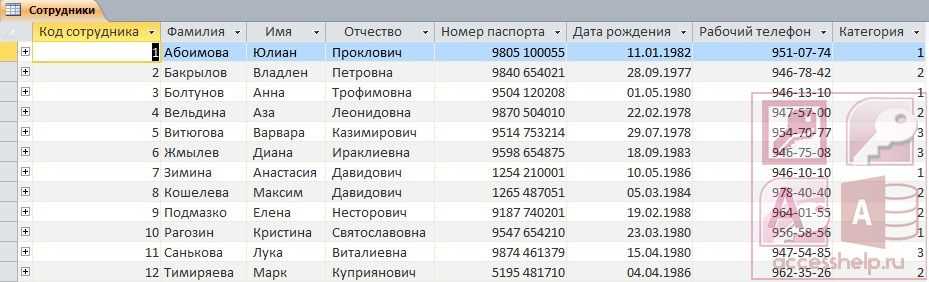

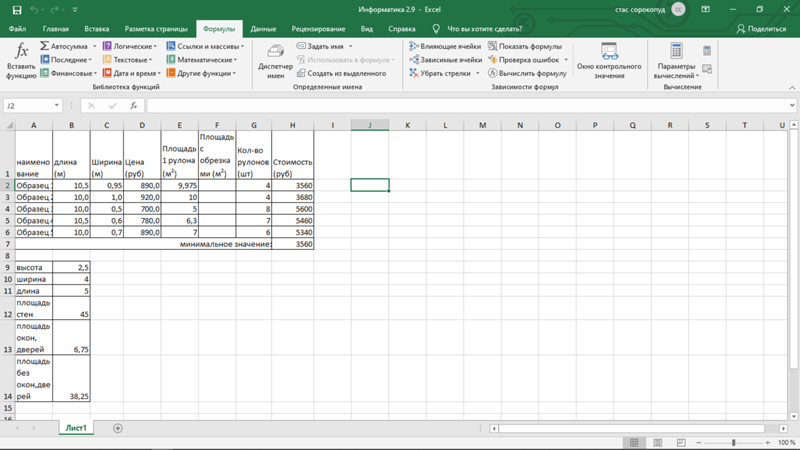

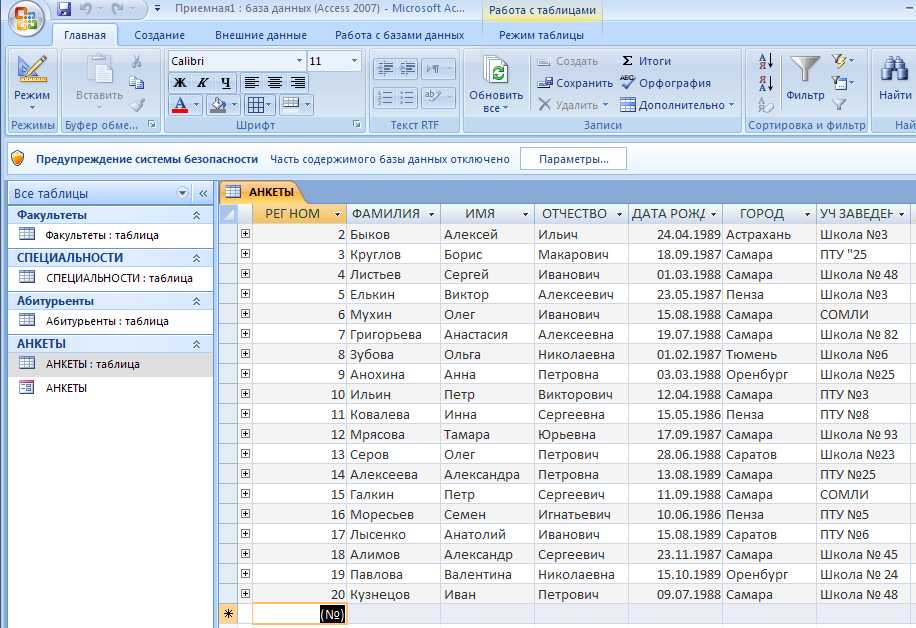

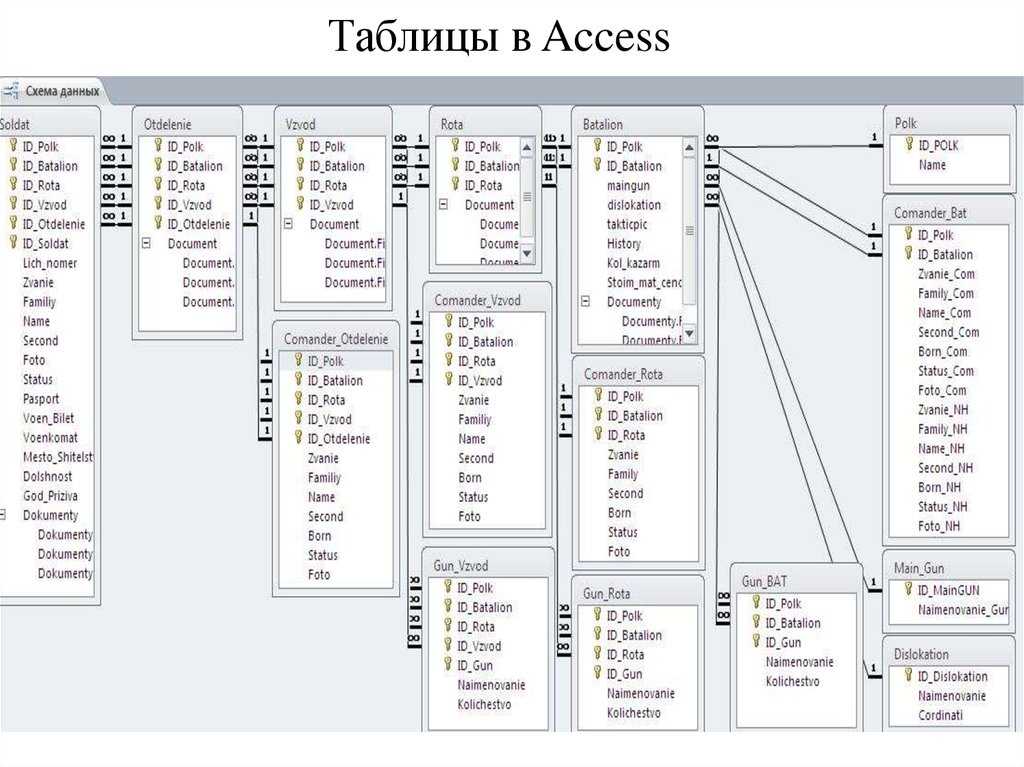

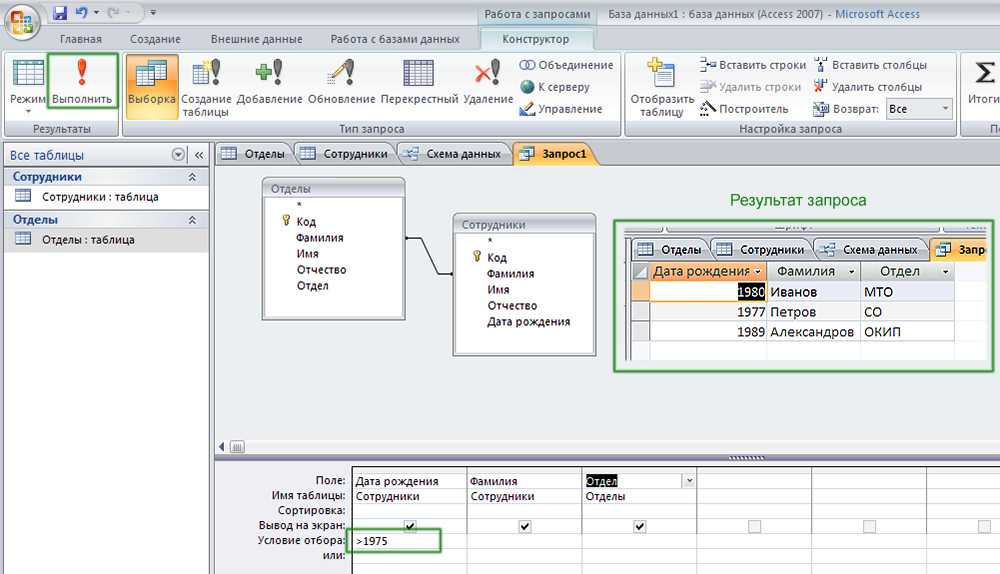

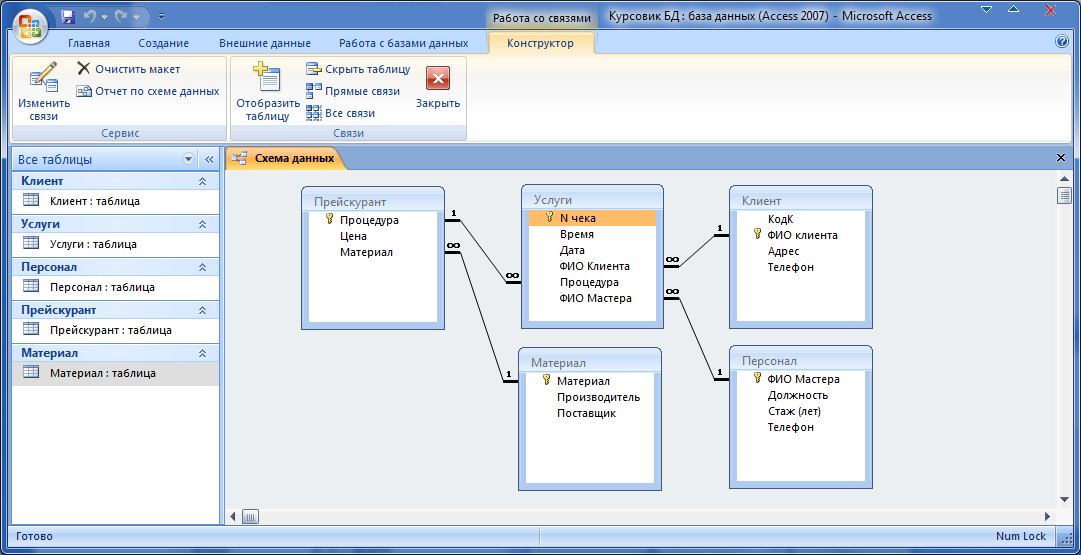

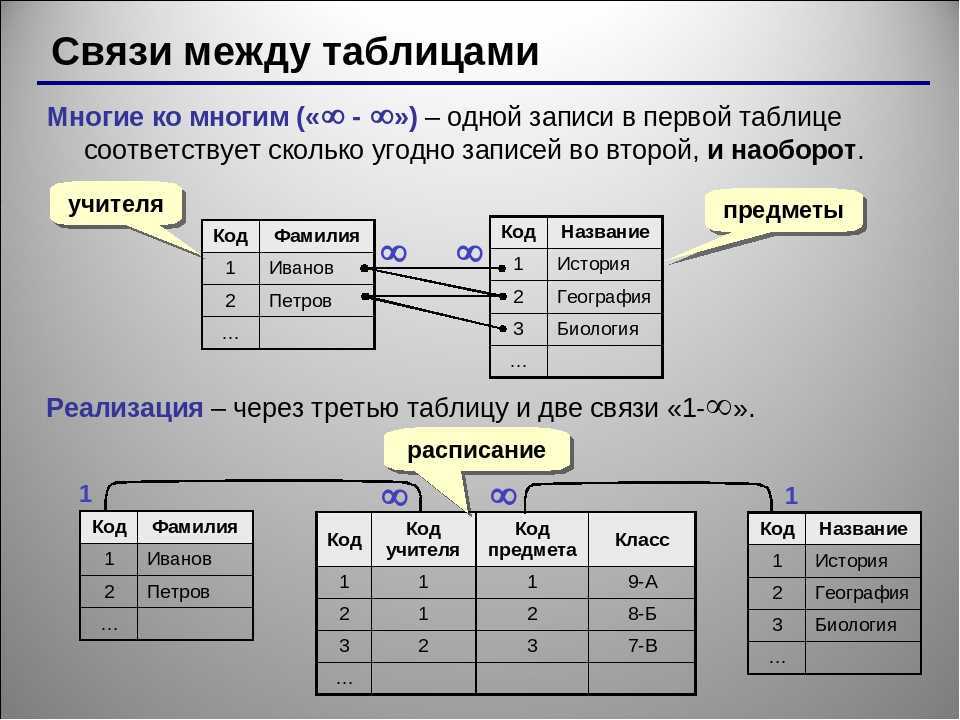

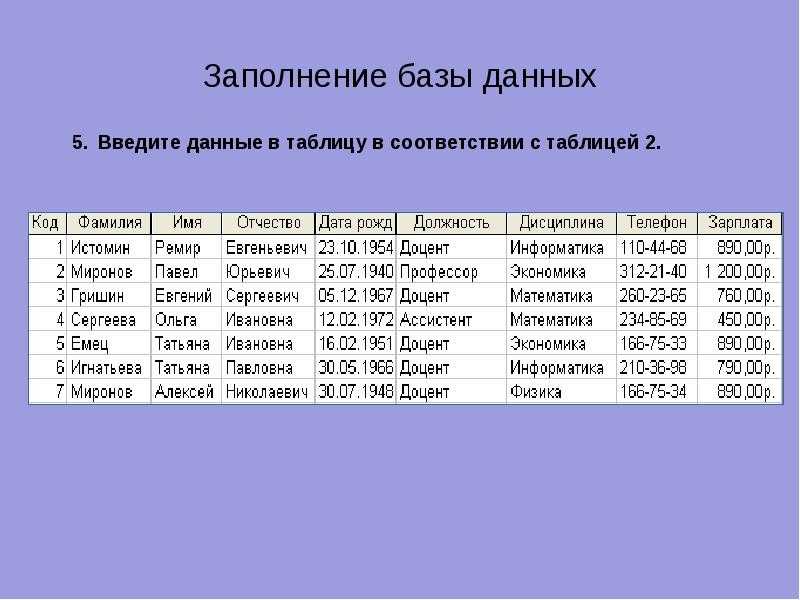

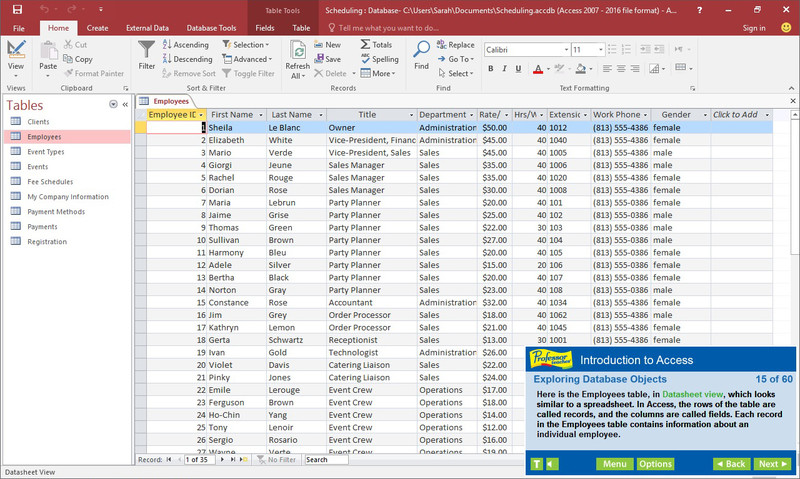

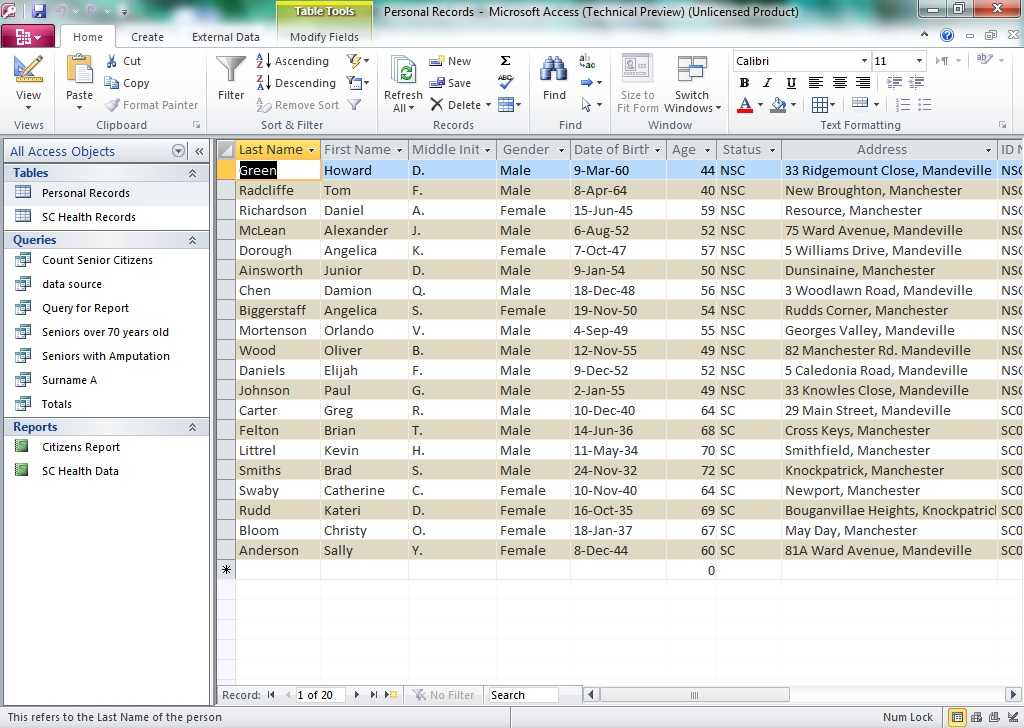

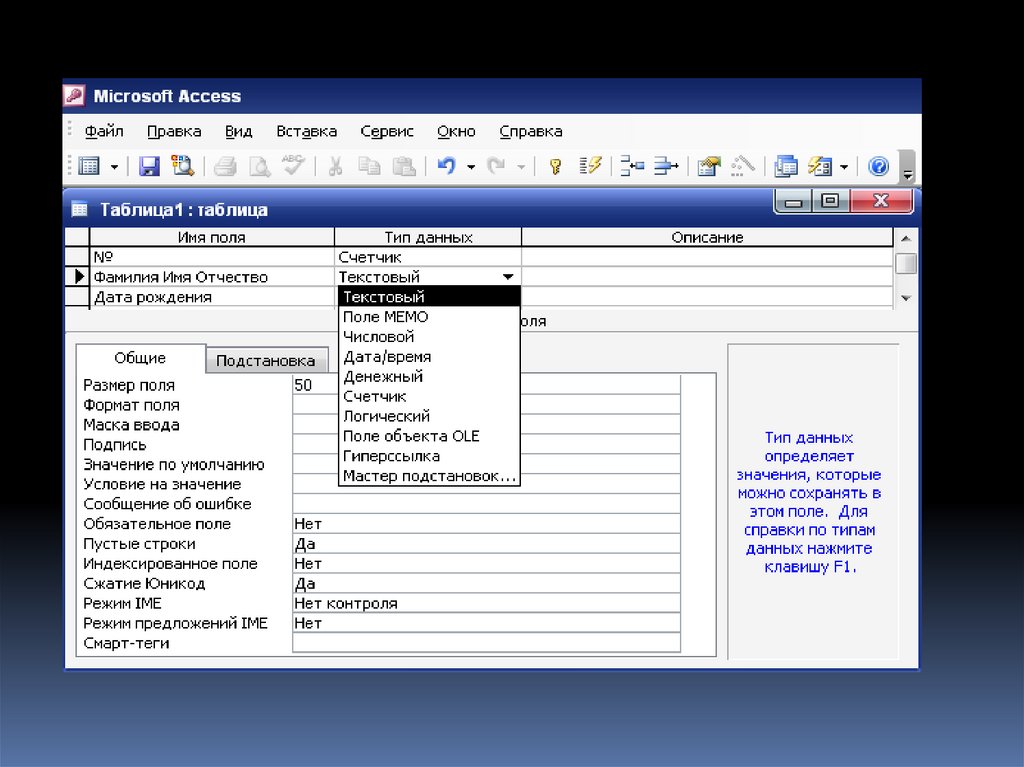

Таблицы в MicrosoftAccess представляют собой строки и столбцы. Строки в таблице называются записями. В записи содержатся блоки информации. Каждая запись состоит по крайней мере из одного поля. Поля соответствуют столбцам в таблице.[2] В нашей СУБД есть всего 3 таблицы: учителя, ученики, родители. Например, в таблице под названием «Учителя» в каждой записи находится информация об одном учителе, а в каждом поле — отдельная категория информации, например имя, фамилия, адрес и т. д.(Рис.1). Поля выделяются под определенные типы данных, например, текстовые, цифровые или иные данные.

д.(Рис.1). Поля выделяются под определенные типы данных, например, текстовые, цифровые или иные данные.

5 Учителя \

Фото Код учителе Фамилия Имя ‘ Отчество Дата рожде — Должность — mail — Портфолио — Номер тел £’ Домашний *■ Щелкните для добавления *■

Рисунок 1 Челяпов Егор Витальевич 12.04.1988 Информатик egorzl2@mail 8|918)-193-51- Ул.Ставропол

Рисунок 2 Ушакова Людмила Николаевна 09.10.1968 Математик Iuda212@mail 8(918)-468-19- Седина 97, кв.

Рисунок 3 Булатова Елена Олеговна 12.06.1965 Русского язык bulatoval51@ 8(918)151-65- Ставрополье

# (№)

Рисунок 1 — Таблица «учителя»

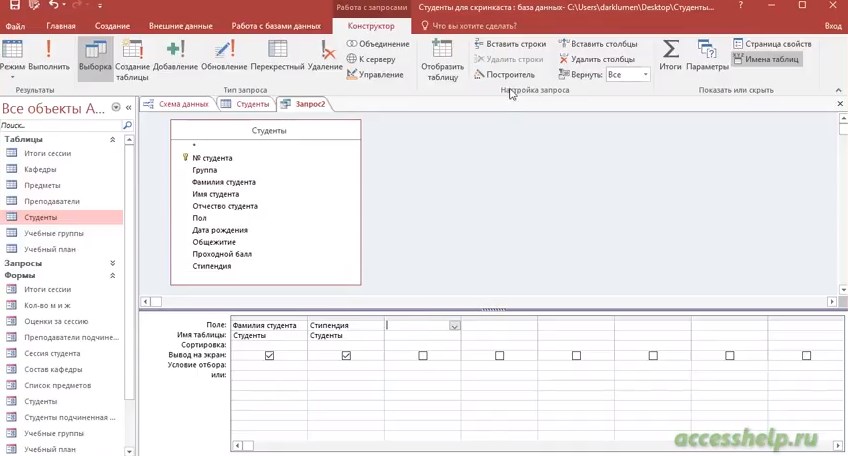

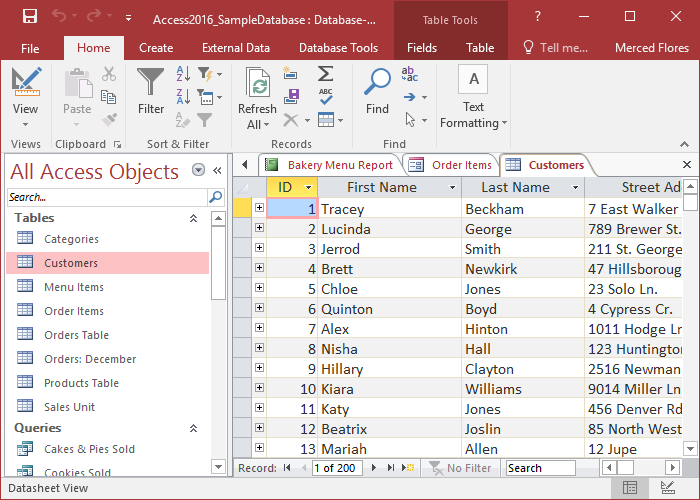

Формы в MicrosoftAccess создаются для ввода и редактирования данных. В нашей базе данных их 4: учителя, ученики, родители и главная кнопочная форма(о ней позже). Формы часто содержат кнопки команд и другие элементы управления, предназначенные для выполнения разного рода функций. Можно создать БД, не используя формы, если просто отредактировать уже имеющуюся информацию в таблицах Access. Тем не менее, это упрощает работу в базе и делает её более удобной. [3] Например, есть «Форма учителя»(Рис.2), в которой вы работаете с его данными, где вы можете вносить новую информацию, изменять или удалять старую (Рис.3).

Тем не менее, это упрощает работу в базе и делает её более удобной. [3] Например, есть «Форма учителя»(Рис.2), в которой вы работаете с его данными, где вы можете вносить новую информацию, изменять или удалять старую (Рис.3).

Рисунок 2 — Форма «Учителя» до редактирования

МЕЖДУНАРОДНЫЙ НАУЧНЫЙ ЖУРНАЛ «ИННОВАЦИОННАЯ НАУКА» №02/2018 ISSN 2410-6070

Рисунок 3 — Форма «Учителя» после редактирования

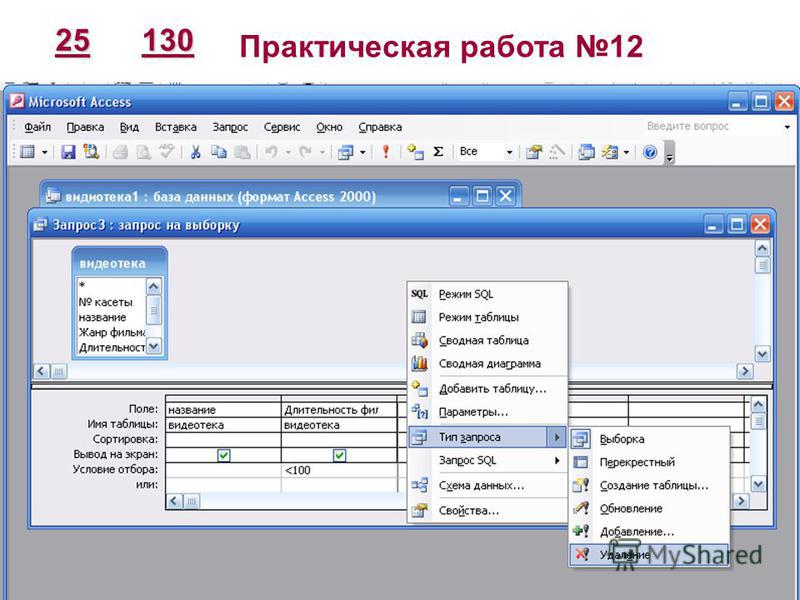

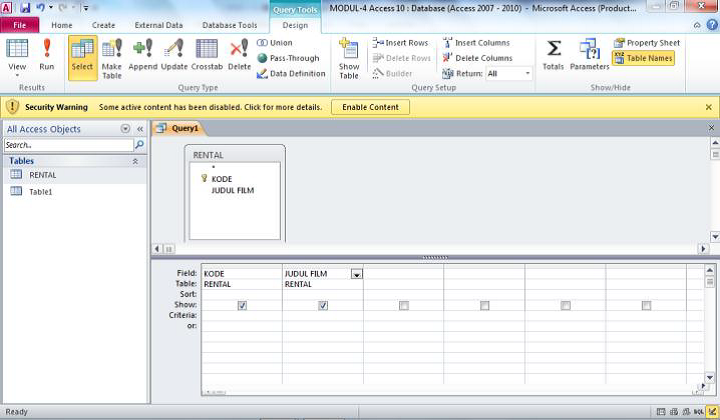

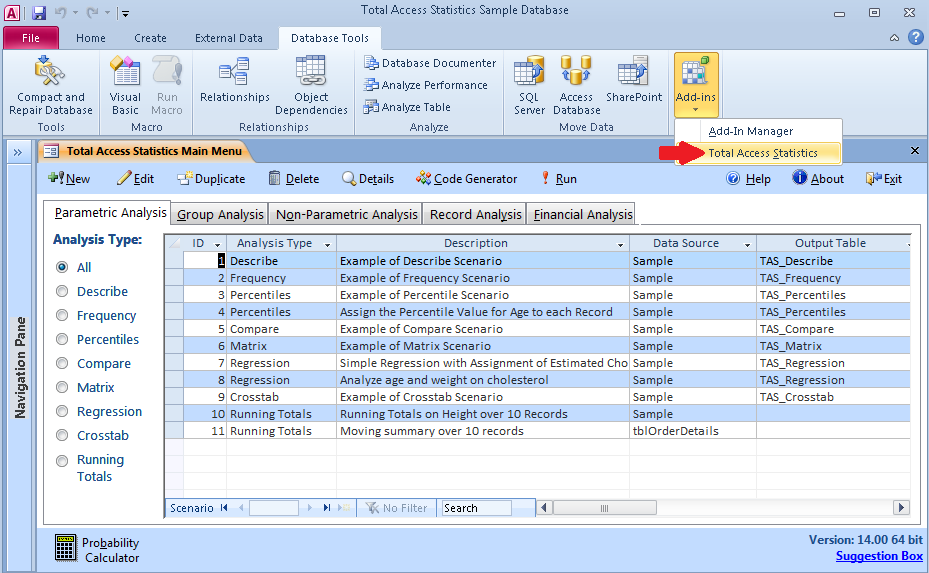

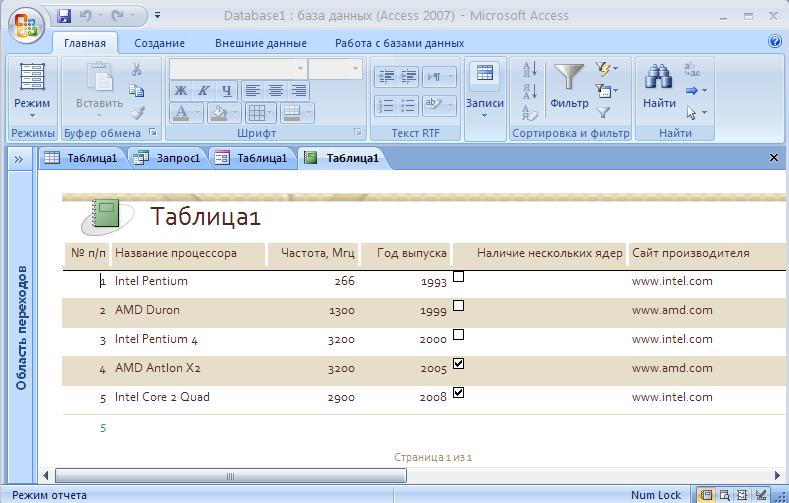

Запросы выполняют множество функций в базе данных. В нашей базе данных они выполняют быстрое добавление нового учителя/ученика/родителя, вводя поочередно всю информацию о них (Рис.4), а также быстрое удаление учителя/ученика/родителя по их цифровому коду (Рис. 5).

Введите значение параметра ? X Введите значение параметра ? X Введите значение параметра ? X

Введите фамилию учителя: Введите имя учителя: Введите отчество учителя:

| Петров Петр| | Петрович

OK ] Отмена OK ] Отмена ОК | Отмена

3 Учителя \

Фото Кодучител; — Фамилия Имя ‘ Отчество Дата рожде Должность mail * Портфолио » Номер теле Домашний * Щелкните для добавления »

Рисунок 1 Челяпов Егор Витальевич 12. 04.1988 Информатик egorzl2@mail 1)Лауреаткон 8(918)-193-51- Ул.Ставропол

04.1988 Информатик egorzl2@mail 1)Лауреаткон 8(918)-193-51- Ул.Ставропол

Рисунок 2 Ушакова Людмила Николаевна 09.10.1968 Математик Iuda212@mail 8(918)-468-19- Седина 97, кв.

Рисунок 3 Булатова Елена Олеговна 12.06.1965 Русского язык bulatoval51@ 8(918)-151-б5- Ставропольск

4 Петров Петр Петрович

*

Рисунок 4 — Результат работы запроса»добавление нового учителя»

Введите значение параметра ? X Microsoft Access X

Введите код учителя: Из указанной таблицы будет удалено следующее число записей: 1. Подтвердите удаление записей,

«

ОК | Отмена

Показать справку >> Да | Нет

Фото Кодучител: » Фамилия Имя Отчество — Дата рожде — Должность » mail — Портфолио — Номер тел е ♦ Домашний • Щелкните для добавления •

Рисунок 1 Челяпов Егор Витальевич 12.04.19S8 Информатик egorzl2@mail 1)Лауреаткон 8(918)193-51- Ул.Ставропол

Рисунок 2 Ушакова Людмила Николаевна 09.10.1968 Математик Iuda212@mail 8(918)-468-19- Седина 97, кв.

Рисунок 3 Булатова Елена Олеговна 12. 06.1965 Русского язык bulatoval51@ 8(918)-151-65- Ставропольск

06.1965 Русского язык bulatoval51@ 8(918)-151-65- Ставропольск

¡Г| №

Рисунок 5 — Результат работы запроса «удаление учителя»

Макросы в Access — это что-то вроде упрощенного языка программирования, с помощью которого можно сделать БД более функциональной. Например, если к кнопке команды в форме добавить макрос, то он будет запускаться всякий раз при нажатии этой кнопки. Макросы состоят из команд, с помощью которых выполняются определенные задачи: открываются отчеты, выполняются запросы, закрывается база данных и т. д.[4]. Используя их, можно автоматизировать большинство операций, которые в базе данных вы делаете вручную, и, таким образом, значительно сэкономить время. (Принцип работы макроса «на удаление учителя» будет выглядеть точно также, как при работе запроса «на удаление учителя», потому что сам макрос и

МЕЖДУНАРОДНЫЙ НАУЧНЫЙ ЖУРНАЛ «ИННОВАЦИОННАЯ НАУКА» №02/2018 ISSN 2410-6070

запускает работу запроса)

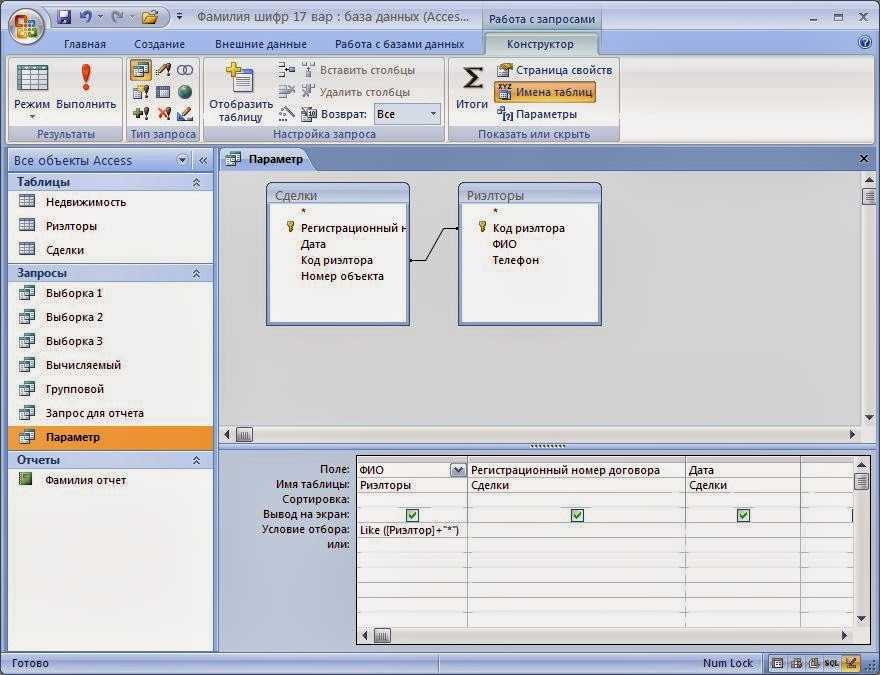

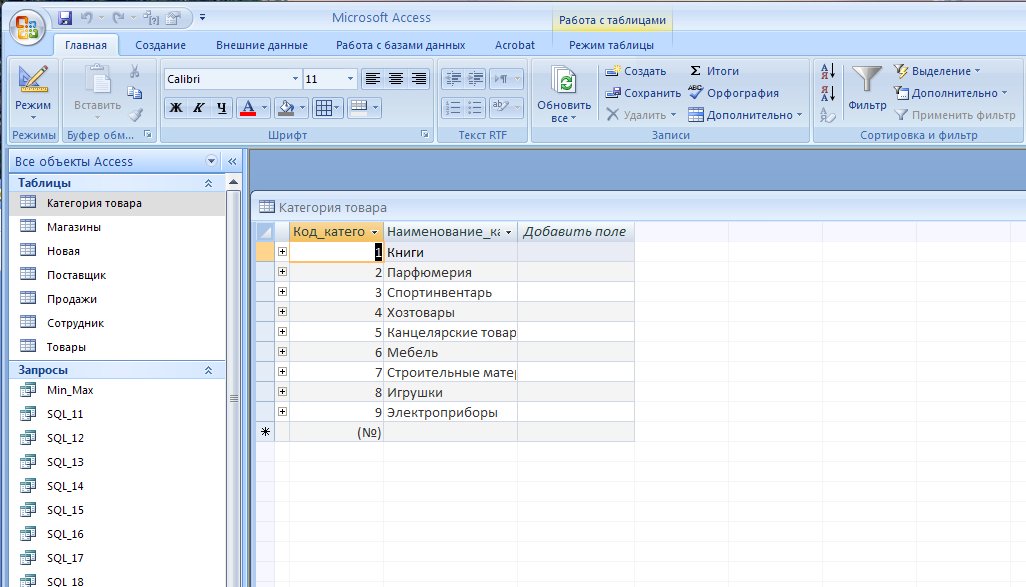

Главная кнопочная форма (Рис.6) в Access создается с целью навигации по базе данных. Эта форма может использоваться в качестве главного меню БД. На примере (Рис. 7) продемонстрирован принцип работы ГПФ.

Эта форма может использоваться в качестве главного меню БД. На примере (Рис. 7) продемонстрирован принцип работы ГПФ.

Кнопочная форма

МБОУ СОШ №51

О Таблицы

С3 Запросы

О* Формы

О Выход

Рисунок 6 — Главная кнопочная форма

Рисунок 7 — Выполнение команды «запросы»

Вывод

Нужно понимать, что БД является одной из главных частей информационной системы, которая предназначена для обработки и сохранения информации. Поначалу такие системы были только в бумажном виде. Для их хранения использовали различные папки, помещения и архивы. Развитие компьютерных технологий расширило возможности применения автоматизированных информационных систем. И в наши дни они разрабатываются для обслуживания различных сфер деятельности, систем управления хозяйственных и технических объектов, систем автоматизации моделирования и производства, создаются различные обучающие системы.

Современные информационные системы основаны на идеи совместимости данных, характеризующихся большими объемами хранимой информации. Для управления всеми этими данными и обеспечения комфортного доступа к ним были созданы системы управления базами данных.

Для управления всеми этими данными и обеспечения комфортного доступа к ним были созданы системы управления базами данных.

Список использованной литературы:

1. Дейт, К., Дж. Введение в системы баз данных. 6-е изд. — К.; М., СПб.: «Вильямс», 2000. — 848с.

2. https://support.office.com/ru-ru/article/Структура-базы-данных-access.

3. Ткаченко В.В. Авторский курс лекций.иЯЬ: http://www.lessons-tva.info/edu/inf-access/access.html

МЕЖДУНАРОДНЫЙ НАУЧНЫЙ ЖУРНАЛ «ИННОВАЦИОННАЯ НАУКА» №02/2018 ISSN 2410-6070

4. Рудаков И.Р. Создание базы данных в MS Access. URLhttps://windowsten.m/sozdanie-bazy-dannyx-v-ms-access

© Ушаков Е.В., Челяпов Е.В., Ушакова Л.Н., 2018г.

УДК62

Чеснокова А. В.

Студентка 2 курса магистратуры Новосибирского государственного университета экономики и управления «НИНХ» (НГУЭУ)

Факультет: Информационно-технический Специальность: «Бизнес-информатика»

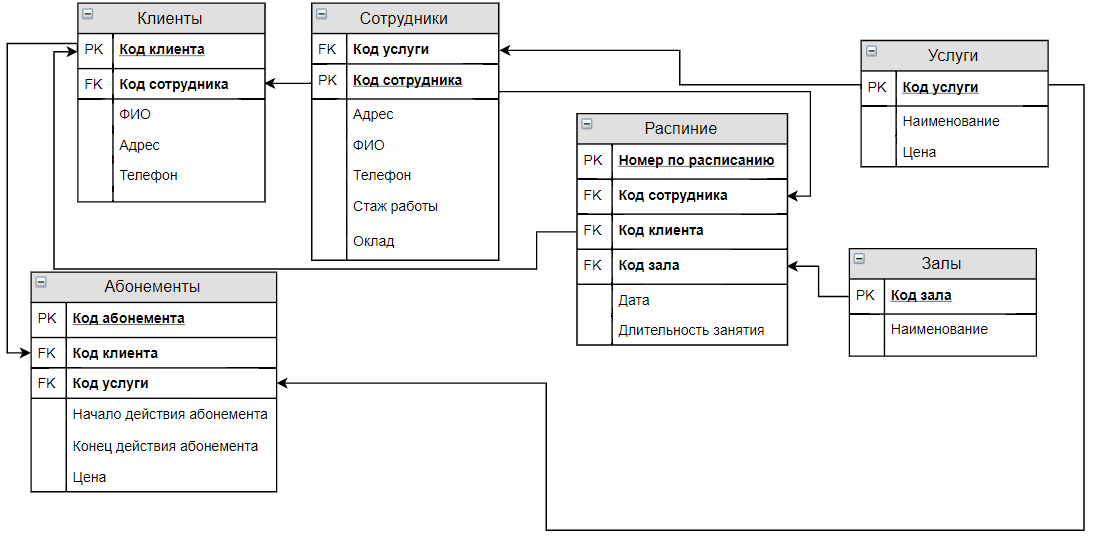

УПРАВЛЕНИЕ ФИТНЕС КЛУБОМ ПРИ ПОМОЩИ WEB ТЕХНОЛОГИЙ

Аннотация

Статья посвящена актуальной на сегодняшний день проблеме необходимости автоматизации работы процессов управления в фитнес-центре. Выявлена и обоснована необходимость разработки информационной системы для помощи менеджеру при работе с клиентами. Для решения поставленных задач предлагается использование средств программы 1С.

Выявлена и обоснована необходимость разработки информационной системы для помощи менеджеру при работе с клиентами. Для решения поставленных задач предлагается использование средств программы 1С.

Ключевые слова

Автоматизация, 1С предприятие, web технологии, информационная система, работа с клиентами, администрирование.

Если Вы планируете открыть фитнес-центр, то рано или поздно возникнет вопрос об автоматизации работы процессов управления.

В связи с ростом конкуренции фитнес-центров важным аспектом становится оптимизация процесса управления. Разработка информационной системы для подобного рода предприятий, бесспорно, является актуальной, так как в настоящее время ни один фитнес-центр не может обойтись без информационной поддержки, чтобы оставаться конкурентно способным в сфере данных услуг. Информационная поддержка осуществляется посредством соответствующих программных продуктов. В большинстве случаев для этого используются информационные системы.

Программы оптимизации фитнес-центра предназначены для помощи менеджеру при работе с клиентами. Предоставляет возможность для быстрого ознакомления клиента с предоставляемыми центром услугами, их стоимостями, а также предоставляет возможность быстро подобрать индивидуальную программу каждому клиенту с учетом его пожеланий.

Предоставляет возможность для быстрого ознакомления клиента с предоставляемыми центром услугами, их стоимостями, а также предоставляет возможность быстро подобрать индивидуальную программу каждому клиенту с учетом его пожеланий.

При осуществлении своей деятельности, любое предприятие, стремиться к упрощению процесса учета хозяйственных операций за счет информационных технологий. В настоящее время наибольшей популярностью пользуется система программ 1С: Предприятие, поскольку она предназначена для автоматизации деятельности предприятий, организаций и частных лиц. В основе системы лежит гибкая технологическая платформа, возможности которой позволяют создавать и модифицировать самые разнообразные бизнес-приложения.

На сегодняшний день ни одна компания не может представить свою работу без учетных программ. «1с предприятие» это универсальная программа, считается одной из самых распространенных программ такого рода, может использоваться в различных видах деятельности, под которую она специально настраивается. Это надежная и современная платформа, с которой удобно работать как разработчикам прикладных решений, так и конечным пользователям.

Это надежная и современная платформа, с которой удобно работать как разработчикам прикладных решений, так и конечным пользователям.

Конфигурация создается непосредственно для администратора фитнес-центра, а это подразумевает

Conditional Access как механизм контроля доступа / Хабр

В предыдущей статье я упомянул переход на Intune Standalone, который позволил нам в большей степени использовать возможности Azure Active Directory, а именно работать с Conditional Access. В этой расскажу подробнее о том, как это можно сделать.

Что это такое?

Conditional Access (CA) – это механизм проверки каждого процесса подключения к системе на основе настроенного сценария и решения, устанавливающего, что делать с этим подключением. А его можно запретить, разрешить без условий или разрешить с условиями. Является компонентом Azure AD.

Сценарий этот описывается следующими настройками:

Assignments — в каких случаях сценарий должен срабатывать.

Access controls — что нужно предпринять.

В секции Assignments содержатся:

— Users and groups — какие пользователи попадают под действие политики. Это могут быть все пользователи в Azure AD или конкретные группы/пользователи. Отдельно можно указать исключения. Вы можете применить политику для всех пользователей за исключением отдельной группы.

— Cloud apps — сценарии могут применяться к любому приложению, зарегистрированному в Azure AD. То есть вы не ограничены работой только с приложениями Office 365.

— Conditions – дополнительные условия.

— Sign-in risk – возможность использования механизма оценки риска авторизации. Оценивается откуда, в какое время, с использованием какого клиента, насколько это поведение обычно и т.д. Требуется лицензия Azure AD Premium 2.

— Device platforms — возможно указать к какой платформе будет применима политика. Например, создание политики только для мобильных клиентов или только для Windows машин.

Например, создание политики только для мобильных клиентов или только для Windows машин.

— Locations – подразумевают сетевые локации. Можно использовать список доверенных IP адресов.

— Client apps (preview) – оценивает тип клиента. Возможно использовать, чтобы создать политику только для браузера или EAS (Exchange Active Sync). Для тех, кто захочет закрыть использование OWA на мобильных устройствах, но оставить опцию для настольных компьютеров.

— Device state (preview) – дает возможность исключить устройства в определенном статусе.

Далее необходимо настроить, что именно будет делать или требовать политика.

Для этого существуют две секции:

Grant – именно тут происходит настройка сценария: блокировка доступа или требование дополнительных мер безопасности.

Session – осуществление контроля в самой сессии. Пока возможно использование только с Exchange Online и Sharepoint Online. Более подробная информация здесь.

Теперь давайте рассмотрим некоторые сценарии использования.

Сценарий 1. Открыть доступ к приложениям Azure AD только на мобильных устройствах, управляемых Intune.

Допустим, нам необходимо ограничить доступ к приложениям, зарегистрированным в Azure AD и дать его только устройствам, которые управляются Intune. И это должно быть применимо для всех устройств.

Мы выбираем применение политики на всех пользователей.

Далее выбираем все приложения.

ВАЖНО: Портал по управлению Azure (portal.azure.com) тоже расценивается как приложение, поэтому будьте аккуратны. Есть байка — если создать политику на всех пользователей и все приложения, которая будет блокировать любые подключения, то никто и никогда больше не попадет в ваш tenant и даже поддержка Майкрософта вам не поможет.

Теперь нам нужно настроить политику, для применения только на мобильные устройства. Для этого нужно перейти в Device Platforms и выбрать мобильные ОС (iOS, Android, Windows Phone).

Мы выбрали все необходимые условия, для применения политики, теперь выбираем условие разрешения подключения. В данном случае необходимой опцией является требование к устройству соответствовать политикам безопасности в Intune (Compliance Policy). Состояние устройства берется из Intune.

После создания и применения политики, пользователи с устройствами управляемыми Intune, продолжат пользоваться приложениями. Те же, кто использовал устройства не подключенные к Intune, увидят сообщение, предлагающее зарегистрировать устройство.

Сценарий 2. Доступ к корпоративному порталу только с корпоративных компьютеров.

Необходимо настроить синхронизацию между Active Directory и Azure Active Directory. Таким образом, компьютеры из AD будут существовать как Hybrid Azure AD joined. Внутренний портал при этом должен быть зарегистрирован в Azure AD. Можно даже настроить SSO.

Внутренний портал при этом должен быть зарегистрирован в Azure AD. Можно даже настроить SSO.

Теперь дело за политикой, которая будет применяться на нужных пользователей и требовать подключения только с Hybrid Joined устройств при подключении к указанному порталу/приложению. Сработает всё только из коробки с IE и Edge. Для Chrome потребуется расширение.

А если что-то сломается?

В какой то момент времени, вы можете обнаружить ситуации, когда пользователь не может зайти в приложение и вы не совсем понимаете какая именно политика в этом виновата.

В этом случае помогут Sign-in логи в Azure AD с функцией фильтрации по статусу применения политики.

В деталях каждого события, вы сможете увидеть какая политика отработала и почему.

Выводы

Conditional Access позволяет гибко разграничивать доступ к приложениям и сервисам. Условий и сценариев использования может быть бесконечное множество. Лучше всего этот сервис раскрывается с сервисами Microsoft. Например, его можно интегрировать с Azure Application Proxy для ограничения доступа к внутренним ресурсам или интеграции со средствами защиты конечных устройств (endpoint protection) при закрытии доступа к корпоративной сети.

Например, его можно интегрировать с Azure Application Proxy для ограничения доступа к внутренним ресурсам или интеграции со средствами защиты конечных устройств (endpoint protection) при закрытии доступа к корпоративной сети.

CLASSIFICATION OF ACCESS BOUNDARIES AND RELATED FACTORS OF INFLUENCE IN THE ACCESS CONTROL SYSTEM ФГБОУ ВО «АГТУ» — Эдиторум

Введение Повсеместное распространение компьютерных технологий, охвативших практически все сферы жизни и деятельности в современном обществе, породило множество различных проблем различного характера. Ключевой проблемой, которая приобретает все более острые и опасные формы и проявления, является проблема обеспечения информационной безопасности как населения, так и промышленных объектов различного назначения. Основой многочисленных атак (например, хакерских), которые могут быть предприняты злоумышленниками, является, прежде всего, преодоление системы контроля доступа на объекте защиты. Именно поэтому повышение стойкости системы контроля доступа по отношению к злоумышленным атакам разного типа — одна из ключевых проблем при решении проблем обеспечения защиты информации. К настоящему времени в области обеспечения эффективного контроля доступа достигнуты большие успехи [1]. Однако, несмотря на эти достижения, по-прежнему совершаются взломы различных информационных систем, особенно в банковской сфере, что обусловливает потребность в дальнейшем совершенствовании систем обеспечения информационной безопасности и, в частности, систем контроля доступа. Среды проникновения угроз Возможные угрозы информационным ресурсам могут проникать в систему обработки данных через три основные среды — назовем их средами проникновения угроз: — информационную среду, связанную с процессами обработки данных; — физическую среду, позволяющую получить физический (непосредственный) доступ к носителям и средствам обработки данных на объекте защиты; — электромагнитную среду, связанную с передачей обрабатываемых данных. Все перечисленные среды проникновения существенно различаются по условиям и характеру развития в них угроз. Вследствие этого контроль доступа по всем средам имеет свои ярко выраженные специфические особенности и, как следствие, методы противодействия этим угрозам.

К настоящему времени в области обеспечения эффективного контроля доступа достигнуты большие успехи [1]. Однако, несмотря на эти достижения, по-прежнему совершаются взломы различных информационных систем, особенно в банковской сфере, что обусловливает потребность в дальнейшем совершенствовании систем обеспечения информационной безопасности и, в частности, систем контроля доступа. Среды проникновения угроз Возможные угрозы информационным ресурсам могут проникать в систему обработки данных через три основные среды — назовем их средами проникновения угроз: — информационную среду, связанную с процессами обработки данных; — физическую среду, позволяющую получить физический (непосредственный) доступ к носителям и средствам обработки данных на объекте защиты; — электромагнитную среду, связанную с передачей обрабатываемых данных. Все перечисленные среды проникновения существенно различаются по условиям и характеру развития в них угроз. Вследствие этого контроль доступа по всем средам имеет свои ярко выраженные специфические особенности и, как следствие, методы противодействия этим угрозам. Рассмотрим особенности организации доступа к ресурсам объекта защиты для двух сред — информационной и физической. Наиболее опасной с точки зрения возможностей реализации угроз является информационная среда, связанная непосредственно с процессом обработки данных. В этом случае множество всех угроз можно разбить на три группы; — внешние угрозы, исходящие от источников, находящихся вне корпоративной сети, то есть из глобальных сетей, в частности из Интернета; — корпоративные угрозы, исходящие от программно-аппаратных устройств и субъектов, имеющих определенные права доступа к данной конкретной станции в рамках корпоративной или локальной сети; — внутренние угрозы, источниками которых являются объекты, участвующие в процессе обработки данных: программно-аппаратные средства, а также пользователи и персонал, имеющие легитимные права на обработку данных на данной рабочей станции, на данном рабочем месте. Технологические этапы обработки данных, а значит, и методы контроля доступа во всех трех случаях различны.

Рассмотрим особенности организации доступа к ресурсам объекта защиты для двух сред — информационной и физической. Наиболее опасной с точки зрения возможностей реализации угроз является информационная среда, связанная непосредственно с процессом обработки данных. В этом случае множество всех угроз можно разбить на три группы; — внешние угрозы, исходящие от источников, находящихся вне корпоративной сети, то есть из глобальных сетей, в частности из Интернета; — корпоративные угрозы, исходящие от программно-аппаратных устройств и субъектов, имеющих определенные права доступа к данной конкретной станции в рамках корпоративной или локальной сети; — внутренние угрозы, источниками которых являются объекты, участвующие в процессе обработки данных: программно-аппаратные средства, а также пользователи и персонал, имеющие легитимные права на обработку данных на данной рабочей станции, на данном рабочем месте. Технологические этапы обработки данных, а значит, и методы контроля доступа во всех трех случаях различны. Применительно к наиболее важной из сред — информационной — структура процесса обработки данных в общем случае может быть представлена в следующем виде (рис. 1). Рис. 1. Этапы доступа пользователя к данным На рис. 1 под пользователем понимается не только субъект, но и программное средство или техническое устройство, заявившее о намерение получить доступ к данным ограниченного доступа [2]. Три блока с названием «Пользователь» (с номерами 1, 2 и 3), приведенные на схеме, соответствуют перечисленным выше трем типам угроз. Каждый из блоков имеет управляющие возможности по влиянию на процесс доступа. По существу каждый из объектов, приведенных на рис. 1, должен являться некоторым рубежом защиты, который необходимо преодолеть при злоумышленной атаке, и основой средств противодействия на каждом из этих рубежей должны быть средства и механизмы контроля управления доступом (КУД). Всем перечисленным на рис. 1 блокам (этапам (рубежам) доступа к закрытым данным) должна предшествовать процедура проверки правомочности доступа и действий, которые данный пользователь может выполнять с этими данными [3, 4].

Применительно к наиболее важной из сред — информационной — структура процесса обработки данных в общем случае может быть представлена в следующем виде (рис. 1). Рис. 1. Этапы доступа пользователя к данным На рис. 1 под пользователем понимается не только субъект, но и программное средство или техническое устройство, заявившее о намерение получить доступ к данным ограниченного доступа [2]. Три блока с названием «Пользователь» (с номерами 1, 2 и 3), приведенные на схеме, соответствуют перечисленным выше трем типам угроз. Каждый из блоков имеет управляющие возможности по влиянию на процесс доступа. По существу каждый из объектов, приведенных на рис. 1, должен являться некоторым рубежом защиты, который необходимо преодолеть при злоумышленной атаке, и основой средств противодействия на каждом из этих рубежей должны быть средства и механизмы контроля управления доступом (КУД). Всем перечисленным на рис. 1 блокам (этапам (рубежам) доступа к закрытым данным) должна предшествовать процедура проверки правомочности доступа и действий, которые данный пользователь может выполнять с этими данными [3, 4]. Совокупность указанных процедур контроля правомочности доступа, а также тех управляющих воздействий, которые могут быть предприняты в системе в случае возникновения отклонений от предписанных процедур, и формирует политику управления доступом применительно к информационной среде. Применительно к физической среде совокупность рубежей доступа может быть представлена в виде схемы, приведенной на рис. 2. Схема на рис. 2 отражает последовательность рубежей, которые последовательно необходимо пройти при движении извне организации любого субъекта по направлению к носителю информации. На каждом из этих рубежей могут быть развернуты средства КУД и противодействия несанкционированным попыткам проникновения к носителям данных. Таким образом, в этом случае система КУД будет включать в себя семь рубежей, которые внешнему злоумышленнику придется преодолеть для того, чтобы получить доступ к информации ограниченного доступа. В случае с внутренним злоумышленником число преодолеваемых рубежей меньше и определяется тем, какие из объектов, перечисленных на рис.

Совокупность указанных процедур контроля правомочности доступа, а также тех управляющих воздействий, которые могут быть предприняты в системе в случае возникновения отклонений от предписанных процедур, и формирует политику управления доступом применительно к информационной среде. Применительно к физической среде совокупность рубежей доступа может быть представлена в виде схемы, приведенной на рис. 2. Схема на рис. 2 отражает последовательность рубежей, которые последовательно необходимо пройти при движении извне организации любого субъекта по направлению к носителю информации. На каждом из этих рубежей могут быть развернуты средства КУД и противодействия несанкционированным попыткам проникновения к носителям данных. Таким образом, в этом случае система КУД будет включать в себя семь рубежей, которые внешнему злоумышленнику придется преодолеть для того, чтобы получить доступ к информации ограниченного доступа. В случае с внутренним злоумышленником число преодолеваемых рубежей меньше и определяется тем, какие из объектов, перечисленных на рис. 2, являются общими (кроме внешних периметров организации) одновременно для злоумышленника и носителя данных: злоумышленник может находиться в одном здании, подразделении и помещении с носителем данных. Тогда число преодолеваемых рубежей при злоумышленной атаке равно 6 минус число общих объектов. Рис. 2. Логическая схема рубежей доступа к закрытым данным по физическому каналу Отметим, что в реальной практике злоумышленная атака может быть комбинированной: часть рубежей злоумышленник преодолевает по физической среде (например, проникает в здание), а далее злоумышленная атака продолжается через информационную среду путем подключения к корпоративной сети организации внутри помещения. Именно поэтому важно сформировать полноценную систему КУД в каждом рубеже как для информационной среды, так и для физической. Эти рубежи защиты должны проводить полный контроль доступа независимо от того, что субъект уже смог преодолеть все предыдущие рубежи. Система КУД должна быть защищена от опасности пропуска субъекта через данный рубеж ввиду других обстоятельств и особенностей, связанных с субъектом доступа (личное знакомство с охранником в подразделении или в здании, статус руководителя у субъекта доступа и др.

2, являются общими (кроме внешних периметров организации) одновременно для злоумышленника и носителя данных: злоумышленник может находиться в одном здании, подразделении и помещении с носителем данных. Тогда число преодолеваемых рубежей при злоумышленной атаке равно 6 минус число общих объектов. Рис. 2. Логическая схема рубежей доступа к закрытым данным по физическому каналу Отметим, что в реальной практике злоумышленная атака может быть комбинированной: часть рубежей злоумышленник преодолевает по физической среде (например, проникает в здание), а далее злоумышленная атака продолжается через информационную среду путем подключения к корпоративной сети организации внутри помещения. Именно поэтому важно сформировать полноценную систему КУД в каждом рубеже как для информационной среды, так и для физической. Эти рубежи защиты должны проводить полный контроль доступа независимо от того, что субъект уже смог преодолеть все предыдущие рубежи. Система КУД должна быть защищена от опасности пропуска субъекта через данный рубеж ввиду других обстоятельств и особенностей, связанных с субъектом доступа (личное знакомство с охранником в подразделении или в здании, статус руководителя у субъекта доступа и др. ). Функции системы контроля и управления доступом Рассмотрим функции КУД на каждом из рубежей, приведенных на рис. 1 и 2. Первым объектом, которым должен воспользоваться внешний злоумышленник, является глобальная сеть — блок 1 (обычно сеть Интернет). На этом этапе система КУД может выполнять следующие действия [5]: 1. Вести списки опасных и нежелательных для контактов сайтов и других IP-адресов (черный список) и сбрасывать (прерывать) попытки войти в контакт с каким-либо субъектом или объектом внутри организации в случае, если источником начала контакта является IP-адрес из черного списка. В действительности списков может быть несколько — с учетом степени опасности контактов с указанным сетевым адресом. Более того, целесообразно развернуть систему оценки сайтов и других IP-адресов по степени доверия/недоверия к ним и на основе результатов оценки отдавать при взаимодействии и поиске предпочтение сайтам с более высоким уровнем доверия и воздерживаться от посещения сайтов с низким уровнем доверия.

). Функции системы контроля и управления доступом Рассмотрим функции КУД на каждом из рубежей, приведенных на рис. 1 и 2. Первым объектом, которым должен воспользоваться внешний злоумышленник, является глобальная сеть — блок 1 (обычно сеть Интернет). На этом этапе система КУД может выполнять следующие действия [5]: 1. Вести списки опасных и нежелательных для контактов сайтов и других IP-адресов (черный список) и сбрасывать (прерывать) попытки войти в контакт с каким-либо субъектом или объектом внутри организации в случае, если источником начала контакта является IP-адрес из черного списка. В действительности списков может быть несколько — с учетом степени опасности контактов с указанным сетевым адресом. Более того, целесообразно развернуть систему оценки сайтов и других IP-адресов по степени доверия/недоверия к ним и на основе результатов оценки отдавать при взаимодействии и поиске предпочтение сайтам с более высоким уровнем доверия и воздерживаться от посещения сайтов с низким уровнем доверия. 2. Использовать различные защитные механизмы работы («песочница», виртуализация партнера и др.) с подозрительными, опасными и нежелательными оппонентами при контакте с IP-адресами с низким уровнем доверия. 3. Использовать имеющуюся в наличии технологию действий в чрезвычайных ситуациях (например, в случае успешной реализации злоумышленной атаки) и механизмы ее реализации (блокирование зоны атаки, немедленное отключение от глобальной сети и др.) 4. Систематически сканировать корпоративную/локальную сеть с целью выявления уязвимостей, других слабостей и недостатков. Следующим рубежом на пути движения субъекта к защищаемым данным является межсетевой экран — специализированный аппаратный или программный комплекс межсетевой защиты, называемый также брандмауэром или системой firewall. Основной принцип работы межсетевого экрана: разделение сети на две или более частей и создание списка правил, определяющих проходы пакетов с информацией из одной защищаемой части большой сети в другие и обратно.

2. Использовать различные защитные механизмы работы («песочница», виртуализация партнера и др.) с подозрительными, опасными и нежелательными оппонентами при контакте с IP-адресами с низким уровнем доверия. 3. Использовать имеющуюся в наличии технологию действий в чрезвычайных ситуациях (например, в случае успешной реализации злоумышленной атаки) и механизмы ее реализации (блокирование зоны атаки, немедленное отключение от глобальной сети и др.) 4. Систематически сканировать корпоративную/локальную сеть с целью выявления уязвимостей, других слабостей и недостатков. Следующим рубежом на пути движения субъекта к защищаемым данным является межсетевой экран — специализированный аппаратный или программный комплекс межсетевой защиты, называемый также брандмауэром или системой firewall. Основной принцип работы межсетевого экрана: разделение сети на две или более частей и создание списка правил, определяющих проходы пакетов с информацией из одной защищаемой части большой сети в другие и обратно. По технологии реализации межсетевые экраны достаточно разнообразны: программные или аппаратно-программные, могут реализовываться на четырех из семи уровней сетевой модели OSI, начиная с сетевого уровня (чем выше уровень модели OSI, на котором межсетевой экран фильтрует пакеты, тем выше и уровень защиты корпоративной сети). Результатом работы межсетевого экрана является прежде всего профильтрованный поток пакетов данных. Фильтрация реализуется на основе списка правил, заранее загруженных в межсетевой экран, которые должны быть утверждены в политике безопасности организации. В межсетевом экране обычно реализуется последовательность фильтров, каждый из которых предназначен для проверки отдельных правил фильтрации. При этом в процессе фильтрации реализуются и другие функции межсетевых экранов, среди которых выделим следующие: — фильтрация и модификация каналов данных; — регистрация событий; — преобразование данных; — проверка подлинности транспортируемых пакетов; — разграничение доступа к ресурсным фондам внутренней корпоративной сети; — кэширование пакетов, поступающих из внешней сети Интернет; — разграничение доступа к ресурсным фондам внешней корпоративной сети; — аутентификация и идентификация сотрудников; — учет заранее заданных ситуаций, регистрация событий, генерация отчетов и осмотр зарегистрированных пакетов; — передача сетевых адресов, которые расположены внутри организации для исходящих пакетов; — проверка подлинности передаваемых и получаемых пакетов; — уведомление администратора, т.

По технологии реализации межсетевые экраны достаточно разнообразны: программные или аппаратно-программные, могут реализовываться на четырех из семи уровней сетевой модели OSI, начиная с сетевого уровня (чем выше уровень модели OSI, на котором межсетевой экран фильтрует пакеты, тем выше и уровень защиты корпоративной сети). Результатом работы межсетевого экрана является прежде всего профильтрованный поток пакетов данных. Фильтрация реализуется на основе списка правил, заранее загруженных в межсетевой экран, которые должны быть утверждены в политике безопасности организации. В межсетевом экране обычно реализуется последовательность фильтров, каждый из которых предназначен для проверки отдельных правил фильтрации. При этом в процессе фильтрации реализуются и другие функции межсетевых экранов, среди которых выделим следующие: — фильтрация и модификация каналов данных; — регистрация событий; — преобразование данных; — проверка подлинности транспортируемых пакетов; — разграничение доступа к ресурсным фондам внутренней корпоративной сети; — кэширование пакетов, поступающих из внешней сети Интернет; — разграничение доступа к ресурсным фондам внешней корпоративной сети; — аутентификация и идентификация сотрудников; — учет заранее заданных ситуаций, регистрация событий, генерация отчетов и осмотр зарегистрированных пакетов; — передача сетевых адресов, которые расположены внутри организации для исходящих пакетов; — проверка подлинности передаваемых и получаемых пакетов; — уведомление администратора, т. е. выдача предупредительных сигналов. На рис. 1 межсетевое экранирование используется дважды: в первом случае для защиты от внешних сетевых атак (блок 2), во втором случае (блок 4) — для защиты закрытых данных внутри подразделения, на входе в которое установлен межсетевой экран, прежде всего — от сетевых корпоративных атак. В настоящее время это один из наиболее важных механизмов защиты от сетевых атак, поэтому функции межсетевого экрана, реализуемые в каждом из указанных случаев, различаются. Для блока 3 основной частью является локальная (корпоративная) сеть, другой частью — глобальная сеть Интернет. Для блока 5 основной частью является сеть подразделения, а все остальные части корпоративной (локальной) сети относятся к другим частям сети. Указанное разделение является реализацией отмеченного выше принципа изолирования в системах обеспечения информационной безопасности. В блоке 2 межсетевой экран, как рубеж защиты от внешних атак, должен обеспечивать реализацию следующих основных функций КУД: — разграничение доступа сотрудников защищаемой сети к внешним ресурсным фондам; — ограничение доступа внешних (по отношению к защищаемой сети) субъектов к внутренним ресурсным фондам корпоративной/локальной сети.

е. выдача предупредительных сигналов. На рис. 1 межсетевое экранирование используется дважды: в первом случае для защиты от внешних сетевых атак (блок 2), во втором случае (блок 4) — для защиты закрытых данных внутри подразделения, на входе в которое установлен межсетевой экран, прежде всего — от сетевых корпоративных атак. В настоящее время это один из наиболее важных механизмов защиты от сетевых атак, поэтому функции межсетевого экрана, реализуемые в каждом из указанных случаев, различаются. Для блока 3 основной частью является локальная (корпоративная) сеть, другой частью — глобальная сеть Интернет. Для блока 5 основной частью является сеть подразделения, а все остальные части корпоративной (локальной) сети относятся к другим частям сети. Указанное разделение является реализацией отмеченного выше принципа изолирования в системах обеспечения информационной безопасности. В блоке 2 межсетевой экран, как рубеж защиты от внешних атак, должен обеспечивать реализацию следующих основных функций КУД: — разграничение доступа сотрудников защищаемой сети к внешним ресурсным фондам; — ограничение доступа внешних (по отношению к защищаемой сети) субъектов к внутренним ресурсным фондам корпоративной/локальной сети. В блоке 4 межсетевой экран предназначен прежде всего для фрагментирования внутренней сети (в соответствии с утвержденной топологией сети), а также для защиты от атак внутреннего злоумышленника, не являющегося сотрудником защищаемого подразделения, и должен обеспечивать реализацию следующих основных функций КУД: — разбиение входных портов (их обычно от 30 до нескольких сотен) по группам с целью реализации утвержденной топологии внутренней сети организации; — разграничение доступа сотрудников защищаемой сети к ресурсным фондам организации; — ограничение доступа внешних (по отношению к защищаемому подразделению) субъектов к внутренним ресурсным фондам подразделения. Задачи, перечисленные в блоке 4, с одной стороны, проще, поскольку список корпоративных ресурсов фиксирован, ограничен и контролируем, в отличие от блока 2, где перечень внешних ресурсов, доступных из сети Интернет, огромен и неконтролируем, а доступ персонала со стороны соседних подразделений существенно проще, чем из внешнего окружения.

В блоке 4 межсетевой экран предназначен прежде всего для фрагментирования внутренней сети (в соответствии с утвержденной топологией сети), а также для защиты от атак внутреннего злоумышленника, не являющегося сотрудником защищаемого подразделения, и должен обеспечивать реализацию следующих основных функций КУД: — разбиение входных портов (их обычно от 30 до нескольких сотен) по группам с целью реализации утвержденной топологии внутренней сети организации; — разграничение доступа сотрудников защищаемой сети к ресурсным фондам организации; — ограничение доступа внешних (по отношению к защищаемому подразделению) субъектов к внутренним ресурсным фондам подразделения. Задачи, перечисленные в блоке 4, с одной стороны, проще, поскольку список корпоративных ресурсов фиксирован, ограничен и контролируем, в отличие от блока 2, где перечень внешних ресурсов, доступных из сети Интернет, огромен и неконтролируем, а доступ персонала со стороны соседних подразделений существенно проще, чем из внешнего окружения. В соответствии с рис. 1 следующим рубежом контроля доступа является корпоративная/локальная сеть (блок 3), имеющая собственную систему контроля доступа — обычно на основе средств идентификации и аутентификации (парольные, биометрические системы, доступ по специальным атрибутам и т. п.). Набор соответствующих средств администрирования сети применительно к КУД обычно имеет свои специфические особенности в зависимости от производителя и требований организации. В России достаточно популярна виртуальная частная сеть (VPN) программно-аппаратной системы VipNet. Рассмотрим механизмы контроля доступа в этой VPN. Наиболее полно они реализованы в модулях ViPNet SafeBoot и ViPNet Контроль приложений 3.1. ViPNet SafeBoot представляет собой программный модуль доверенной загрузки, предназначенный для защиты компьютера, мобильных устройств, серверов от угроз несанкционированного доступа на этапе загрузки системы и от атак на BIOS. На самых ранних этапах загрузки есть риск перехвата данных и отключения базовых защитных механизмов, а также загрузки вредоносного кода и передачи управления недоверенному загрузчику, что может привести к обходу защитных механизмов операционной системы.

В соответствии с рис. 1 следующим рубежом контроля доступа является корпоративная/локальная сеть (блок 3), имеющая собственную систему контроля доступа — обычно на основе средств идентификации и аутентификации (парольные, биометрические системы, доступ по специальным атрибутам и т. п.). Набор соответствующих средств администрирования сети применительно к КУД обычно имеет свои специфические особенности в зависимости от производителя и требований организации. В России достаточно популярна виртуальная частная сеть (VPN) программно-аппаратной системы VipNet. Рассмотрим механизмы контроля доступа в этой VPN. Наиболее полно они реализованы в модулях ViPNet SafeBoot и ViPNet Контроль приложений 3.1. ViPNet SafeBoot представляет собой программный модуль доверенной загрузки, предназначенный для защиты компьютера, мобильных устройств, серверов от угроз несанкционированного доступа на этапе загрузки системы и от атак на BIOS. На самых ранних этапах загрузки есть риск перехвата данных и отключения базовых защитных механизмов, а также загрузки вредоносного кода и передачи управления недоверенному загрузчику, что может привести к обходу защитных механизмов операционной системы. ViPNet SafeBoot защищает компьютер от этих угроз. Основные функции ViPNet SafeBoot: — авторизация на уровне BIOS до загрузки основных компонентов операционной системы; — контроль целостности BIOS, защищаемых компонентов операционной системы и аппаратного обеспечения; — блокировка загрузки нештатной копии операционной системы; — разграничение доступа на основе ролей; — организация доверенной загрузки операционной системы. Программа ViPNet Контроль приложений позволяет следить за сетевой активностью приложений, установленных на компьютере. Программа «Контроль приложений» предоставляет защиту от таких угроз, как, например, несанкционированный доступ к пользовательским данным или запуск «шпионских» программ. Обычно программа «Контроль приложений» входит в состав ViPNet Personal Firewall и ViPNet Office Firewall, реализующих функции межсетевого экрана. Программа «Контроль приложений» позволяет обнаружить сетевую активность приложений на компьютере и либо блокирует ее, либо разрешает в зависимости от настроек, а именно блокирование/разрешение: — создание исходящих соединений; — открытие портов для входящих соединений; — отправку пакетов без предварительного создания соединения; — доступ приложений в сети (программы, проявляющие сетевую активность (например, прослушивание трафика) регистрируются; — регистрация приложений, проявляющих сетевую активность.

ViPNet SafeBoot защищает компьютер от этих угроз. Основные функции ViPNet SafeBoot: — авторизация на уровне BIOS до загрузки основных компонентов операционной системы; — контроль целостности BIOS, защищаемых компонентов операционной системы и аппаратного обеспечения; — блокировка загрузки нештатной копии операционной системы; — разграничение доступа на основе ролей; — организация доверенной загрузки операционной системы. Программа ViPNet Контроль приложений позволяет следить за сетевой активностью приложений, установленных на компьютере. Программа «Контроль приложений» предоставляет защиту от таких угроз, как, например, несанкционированный доступ к пользовательским данным или запуск «шпионских» программ. Обычно программа «Контроль приложений» входит в состав ViPNet Personal Firewall и ViPNet Office Firewall, реализующих функции межсетевого экрана. Программа «Контроль приложений» позволяет обнаружить сетевую активность приложений на компьютере и либо блокирует ее, либо разрешает в зависимости от настроек, а именно блокирование/разрешение: — создание исходящих соединений; — открытие портов для входящих соединений; — отправку пакетов без предварительного создания соединения; — доступ приложений в сети (программы, проявляющие сетевую активность (например, прослушивание трафика) регистрируются; — регистрация приложений, проявляющих сетевую активность. Если задан уровень полномочий «Повышенная безопасность» или «Ограниченный интерфейс», то модуль реализует следующие функции блокирования: — изменять параметры в разделе Настройка; — изменять настройки в разделе Журнал событий; — изменять состав списков запрещенных и разрешенных приложений; — отключать программу «Контроль приложений». Следующим рубежом в системе КУД является коммутатор или мост (блок 5). Коммутаторы и мосты позволяют разбивать сеть на определенные сегменты — домены коллизий, что обеспечивает нераспространение различных коллизий за границы сегментов. Современные интеллектуальные коммутаторы поддерживают виртуальные локальные сети. Мост является механизмом транспортировки кадров между двумя и более участками — доменами. Мост выполняет простую функцию: анализирует кадры, которые приходят на каждый его порт, и создает списки MAC-адресов узлов, которые подключены к этим портам, а затем принимает решение о дальнейшем перенаправлении кадра. Коммутатор, наряду с функциями моста, осуществляет, прежде всего, сегментацию сети.

Если задан уровень полномочий «Повышенная безопасность» или «Ограниченный интерфейс», то модуль реализует следующие функции блокирования: — изменять параметры в разделе Настройка; — изменять настройки в разделе Журнал событий; — изменять состав списков запрещенных и разрешенных приложений; — отключать программу «Контроль приложений». Следующим рубежом в системе КУД является коммутатор или мост (блок 5). Коммутаторы и мосты позволяют разбивать сеть на определенные сегменты — домены коллизий, что обеспечивает нераспространение различных коллизий за границы сегментов. Современные интеллектуальные коммутаторы поддерживают виртуальные локальные сети. Мост является механизмом транспортировки кадров между двумя и более участками — доменами. Мост выполняет простую функцию: анализирует кадры, которые приходят на каждый его порт, и создает списки MAC-адресов узлов, которые подключены к этим портам, а затем принимает решение о дальнейшем перенаправлении кадра. Коммутатор, наряду с функциями моста, осуществляет, прежде всего, сегментацию сети. Коммутаторы имеют множество портов, между которыми должна реализовываться виртуальная цепь транспортировки для каждого пакета. В общем случае N-портовый коммутатор реализует N/2 одновременно действующих виртуальных цепей. В мостах реализован 1 процессор, который справлялся со всеми задачами. В коммутаторах для поддержания мощности каждый порт может иметь свой процессор, и все эти процессоры работают параллельно. Таким образом, основные функции коммутатора (моста): — сегментация корпоративной/локальной сети; — коммутация портов для дальнейшей передачи кадров; — блокирование кадров при наличии такой возможности в коммутаторе. Следующим рубежом КУД является рабочая станция (блок 6), основу которой составляет компьютер. Процесс доступа к компьютеру и другим устройствам в составе рабочей станции может быть регламентирован на основе различных программно-аппаратных средств доступа: парольной системы, специальных плат, установленных в компьютер, специальных ключей, таблеток, брелков, флэшек и т.

Коммутаторы имеют множество портов, между которыми должна реализовываться виртуальная цепь транспортировки для каждого пакета. В общем случае N-портовый коммутатор реализует N/2 одновременно действующих виртуальных цепей. В мостах реализован 1 процессор, который справлялся со всеми задачами. В коммутаторах для поддержания мощности каждый порт может иметь свой процессор, и все эти процессоры работают параллельно. Таким образом, основные функции коммутатора (моста): — сегментация корпоративной/локальной сети; — коммутация портов для дальнейшей передачи кадров; — блокирование кадров при наличии такой возможности в коммутаторе. Следующим рубежом КУД является рабочая станция (блок 6), основу которой составляет компьютер. Процесс доступа к компьютеру и другим устройствам в составе рабочей станции может быть регламентирован на основе различных программно-аппаратных средств доступа: парольной системы, специальных плат, установленных в компьютер, специальных ключей, таблеток, брелков, флэшек и т. п. Внутри компьютера наиболее важным рубежом является операционная система (блок 7). Как отмечалось выше, современные операционные системы позволяют реализовывать очень широкий набор механизмов КУД, опираясь на различные политики управления доступом (в частности, дискреционную, мандатную или ролевую). Обзор имеющихся возможностей изменения регламента доступа и администрирования правил доступа для наиболее распространенных операционных систем (в частности, семейств Windows, Linux) требует отдельного рассмотрения. Вслед за операционной системой, как рубежом в системе КУД, следующим рубежом является конкретное прикладное программное обеспечение (блок 8): СУБД, редакторы, системы электронного документооборота и др.). Обычно все эти системы имеют свои индивидуальные механизмы ограничения и контроля доступа. Последний рубеж в системе КУД — непосредственно данные ограниченного доступа (блок 9), которые также могут иметь свои механизмы ограничения доступа (обезличивание, перемешивание, шифрование или кодирование), что не позволяет злоумышленнику получить доступ к требуемым элементам данных без знания ключа доступа.

п. Внутри компьютера наиболее важным рубежом является операционная система (блок 7). Как отмечалось выше, современные операционные системы позволяют реализовывать очень широкий набор механизмов КУД, опираясь на различные политики управления доступом (в частности, дискреционную, мандатную или ролевую). Обзор имеющихся возможностей изменения регламента доступа и администрирования правил доступа для наиболее распространенных операционных систем (в частности, семейств Windows, Linux) требует отдельного рассмотрения. Вслед за операционной системой, как рубежом в системе КУД, следующим рубежом является конкретное прикладное программное обеспечение (блок 8): СУБД, редакторы, системы электронного документооборота и др.). Обычно все эти системы имеют свои индивидуальные механизмы ограничения и контроля доступа. Последний рубеж в системе КУД — непосредственно данные ограниченного доступа (блок 9), которые также могут иметь свои механизмы ограничения доступа (обезличивание, перемешивание, шифрование или кодирование), что не позволяет злоумышленнику получить доступ к требуемым элементам данных без знания ключа доступа. Таким образом, мы описали общую процедуру КУД на основе рубежной модели доступа, когда процесс доступа является многорубежным, многоэшелонированным. Были перечислены в самом общем виде 9 рубежей, которые необходимо преодолеть субъекту, чтобы получить доступ к требуемым данным. Перечисление всех функций, которые реализуются в целом по всем рубежам, требует отдельного рассмотрения. Аналогичный анализ можно выполнить и для физической среды на основе схемы на рис. 2. Опишем кратко основные методы ограничения и контроля доступа [6]. Первый рубеж (блок 1) — это внешний периметр организации. Для защиты внешних рубежей применяются: — заборы, периметровые средства защиты, системы видеонаблюдения, датчики движения; — охранные группы, сторожевые вышки; — пропускные пункты, регламент их работы применительно к персоналу, посетителям и транспортным средствам, контрольные метки у посетителей и персонала и др. Вторым рубежом защиты (блок 2) является территория организации. Возможные средства защиты во многом аналогичны предыдущим, за исключением периметровых средств, охранных групп (если они и используются, то в обычно в существенно меньших масштабах) и пропускных пунктов.

Таким образом, мы описали общую процедуру КУД на основе рубежной модели доступа, когда процесс доступа является многорубежным, многоэшелонированным. Были перечислены в самом общем виде 9 рубежей, которые необходимо преодолеть субъекту, чтобы получить доступ к требуемым данным. Перечисление всех функций, которые реализуются в целом по всем рубежам, требует отдельного рассмотрения. Аналогичный анализ можно выполнить и для физической среды на основе схемы на рис. 2. Опишем кратко основные методы ограничения и контроля доступа [6]. Первый рубеж (блок 1) — это внешний периметр организации. Для защиты внешних рубежей применяются: — заборы, периметровые средства защиты, системы видеонаблюдения, датчики движения; — охранные группы, сторожевые вышки; — пропускные пункты, регламент их работы применительно к персоналу, посетителям и транспортным средствам, контрольные метки у посетителей и персонала и др. Вторым рубежом защиты (блок 2) является территория организации. Возможные средства защиты во многом аналогичны предыдущим, за исключением периметровых средств, охранных групп (если они и используются, то в обычно в существенно меньших масштабах) и пропускных пунктов. Однако меняется степень важности средств — существенно возрастает роль систем видеонаблюдения, контроль со стороны ответственных сотрудников службы безопасности. Могут быть использованы также средства контроля перемещения по контролируемой территории. Третий рубеж защиты (блок 3) — это здание (или здания), где находится защищаемая информация (или защищаемые данные), а также места общего назначения внутри здания: коридоры, вестибюли, туалеты, столовые и т. п. Наряду с системой видеонаблюдения, охраной на входе в здание, контролем аварийных выходов, важное место занимают инженерно-строительные средства защиты (укрепление внешних стен, подвальных помещений и полов, потолков и крыши, решетки на окнах), а также различные датчиковые устройства и системы (датчики разбития стекол, пересечения дверных и оконных проемов, вибрационные датчики для контроля попыток механически проломить стены, потолки или полы и др.). Четвертым рубежом (блок 4) являются входные границы подразделений (двери, пункты охраны, вертушки), где размещена защищаемая информация, а также примыкающие к ним части помещений общего назначения (обычно коридоров) внутри здания.