Срок доставки товара в течении 1-3 дней !!!

|

|

Безопасность в Windows 7 во всех ракурсах. Виндовс безопасность

Безопасность в Windows 7 во всех ракурсах

Введение

Для корпорации Microsoft информационная безопасность пользователей Windows всегда стояла во главе угла и по сей день остается приоритетом номер один. По этому поводу можно иронизировать сколько угодно, однако что правда - то правда. Компания упорно и практически непрерывно (разработка-то идёт чуть ли не во всех часовых поясах!) совершенствует механизмы защиты своих операционных систем и с каждым новым поколением внедряет решения, повышающие уровень безопасности. Ярким примером работы в этом направлении может служить Windows 7 - система, построенная на прочном фундаменте безопасности Windows Vista и вобравшая в себя последние наработки в данной области. О том, чем может порадовать пользователей "семёрка" в плане безопасности, рассказывает данный материал.

Центр поддержки Windows 7

Владельцы компьютеров с Vista наверняка успели оценить удобство центра обеспечения безопасности Windows. В новой версии операционной системы специалисты компании Microsoft существенно расширили возможности этого инструмента и присвоили ему новое говорящее название - центр поддержки. В отличие от "Висты", обновленный компонент информирует пользователя не только о проблемах безопасности Windows 7, но и обо всех других событиях, степень значимости которых можно оценивать по цветовой окраске сообщений. С помощью центра поддержки не составит труда убедиться, что система функционирует без ошибок, брандмауэр включен, антивирусные приложения обновлены и компьютер настроен для автоматической установки обновлений и резервного копирования важных данных. В случае выявления неполадок центр обновления Windows 7 выполнит поиск доступных решений в Интернете и приведёт ссылки на программные средства для устранения возникших ошибок.

Контроль учётных записей пользователей

В Windows 7 эволюционировал вызывавший много споров среди продвинутых пользователей механизм контроля учётных записей, известный также как User Account Control. В "семёрке" UAC стал гораздо менее навязчивым и обзавелся дополнительными параметрами, руководствуясь которыми можно гибко настраивать функцию контроля учётных записей и значительно сокращать количество запросов на подтверждение тех или иных действий, требующих администраторских полномочий в системе. User Account Control помогает предотвратить незаметное проникновение вредоносного кода на компьютер и поэтому отключать систему защиты (а такая опция предусмотрена) не рекомендуется.

Шифрование дисков при помощи BitLocker

Механизм шифрования содержимого жёстких дисков, дебютировавший в "Висте", также мигрировал с некоторыми улучшениями в состав корпоративной (Enterprise) и максимальной (Ultimate) редакций Windows 7. Если в предыдущей версии системы приходилось для включения функции криптографической защиты данных вручную разбивать диск на два раздела, то теперь "семёрка" автоматически резервирует место на носителе на этапе установки операционки. Помимо этого в Windows 7 появился агент восстановления данных и была реализована возможность шифрования средствами BitLocker не только системного, но и всех других разделов диска с файловой системой NTFS. Обратим внимание читателей на тот факт, что в отличие от системы EFS, позволяющей шифровать отдельные файлы, BitLocker выполняет криптографическую защиту всех файлов на выбранном носителе или разделе диска. Подобный подход существенно улучшает защиту данных от несанкционированного доступа при физическом доступе к компьютеру и дискам.

BitLocker To Go на страже мобильных носителей

Дальнейшим развитием технологии BitLocker стала появившаяся в Windows 7 функция BitLocker To Go, обеспечивающая надёжную защиту данных на съёмных носителях (флэшках и внешних жёстких дисках) даже в том случае, если устройство оказывается потерянным или украденным. При этом важной особенностью является то, что новый механизм шифрования взаимодействует не только с портативными носителями, отформатированными в NTFS, но и с FAT, FAT32 и ExFAT-разделами. С защищёнными средствами BitLocker To Go дисками можно работать в предыдущих версиях операционных систем Microsoft - Windows XP и Vista. Правда, только в режиме чтения.

Технология AppLocker для контроля используемого на компьютере ПО

Администраторам предприятий различного масштаба часто приходится анализировать используемые сотрудниками приложения и ограничивать доступ к определенным программным продуктам, запуск которых может создать угрозу безопасности корпоративной сети. Для решения данной задачи в Windows 7 включён усовершенствованный вариант инструмента Software Restriction Policies, получивший название AppLocker. Он проще в использовании, а его новые возможности и расширяемость снижают затраты на управление и позволяют вести аудит запускаемых программ, а также гибко манипулировать правилами доступа к определённым приложениям и файлам, используя различные правила и условия вплоть до цифровых подписей продуктов. AppLocker настраивается в рамках домена с помощью групповой политики или на локальном компьютере в оснастке локальных политик безопасности.

Блокирование сетевых угроз

От сетевых атак компьютеры под управлением Windows защищает брандмауэр. В "семёрке" он также обеспечивает крепкую линию обороны от многих типов вредоносных программ. Как и межсетевой экран Windows Vista SP2, брандмауэр "семёрки" автоматически включается после инсталляции и тщательно фильтрует как входящий, так и исходящий трафик, своевременно информируя пользователя о подозрительной сетевой активности в операционной системе. В "Висте" в каждый момент времени мог функционировать только один сетевой профиль. В Windows 7 это ограничение было снято, и в системе появилась возможность использовать одновременно несколько активных профилей, по одному на сетевой адаптер. Преимущества такого нововведения очевидны. Можно, к примеру, сидя в кафе, где есть беспроводная точка доступа, подключаться через VPN (Virtual Private Network) к корпоративной сети и при этом быть уверенным в том, что брандмауэр Windows 7 применит общий профиль к WiFi-адаптеру, а профиль домена активирует для VPN-туннеля.

Защищённый доступ к ресурсам корпоративной сети

Раз уж речь зашла о VPN-подключениях, то нелишне будет обратить внимание читателей на DirectAccess - новую технологию корпорации Microsoft, обеспечивающую защищенное соединение с корпоративной сетью для удаленных пользователей, работающих через публичные сети. Основное отличие DirectAccess от VPN состоит в том, что безопасное соединение устанавливается в фоновом режиме без участия пользователя. Такой подход позволяет сделать максимально простой и удобной работу мобильных сотрудников без снижения обеспечиваемого уровня безопасности. Работа с новой функцией возможна только в том случае, если на компьютерах пользователей установлена корпоративная или максимальная редакция Windows 7, а на серверах компании используется платформа Windows Server 2008 R2.

Технологии биометрической безопасности

Устройства, предназначенные для идентификации пользователей по отпечаткам пальцев, можно было использовать и в прежних версиях операционных систем компании Microsoft. Для этого приходилось довольствоваться программными решениями сторонних разработчиков. В Windows 7 имеются собственные биометрические драйверы и программные компоненты, которые могут использовать не только владельцы компьютеров, оснащённых устройствами чтения отпечатков пальцев, но и разработчики сторонних софтверных организаций. Для настройки биометрических устройств предусмотрено одноимённое меню в панели управления операционной системы.

Безопасный Интернет с Internet Explorer 8

В состав Windows 7 входит браузер Internet Explorer 8, который характеризуется развитыми средствами обеспечения безопасности. Достаточно упомянуть функцию подсвечивания домена второго уровня, которая позволяет вовремя заметить неладное и избежать уловки сетевых мошенников, заманивающих пользователей на поддельный сайт с похожим на известное доменным именем, отказ от административных привилегий при запуске ActiveX, а также технологию Data Execution Prevention. Суть последней заключается в том, что когда браузер попытается выполнить какой-либо код, находящейся в памяти, система попросту не даст ему это сделать. В браузере имеются модель предупреждения XSS-атак (Cross-Site Scripting), а также система SmartScreen, генерирующая уведомления при попытке посещения потенциально опасных сайтов и защищающая от вредоносного ПО. Средства Automatic Crash Recovery позволяют восстановить все ранее открытые вкладки после аварийного завершения работы приложения, а режим просмотра веб-страниц InPrivate позволяет не оставлять следов при работе на компьютерах общего доступа.

Защитник Windows

Для защиты от шпионского программного обеспечения в состав Windows 7 включён специальный модуль, автоматически запускаемый при каждой загрузке операционной системы и выполняющий сканирование файлов как в режиме реального времени, так и по заданному пользователем расписанию. В целях регулярного обновления сигнатур вредоносных приложений защитник Windows использует центр обновления для автоматической загрузки и установки новых определений по мере их выпуска. Кроме того, защитник Windows может быть настроен на поиск обновлённых определений в Интернете перед началом проверки хранящихся на диске компьютера данных. Любопытной особенностью антишпионского модуля является умение работать в тандеме с сетевым сообществом Microsoft SpyNet, призванным научить пользователей адекватно реагировать на угрозы, исходящие от шпионских программ. Например, если защитник Windows обнаруживает подозрительное приложение или внесенное им изменение, которые ещё не получили оценки степени опасности, можно просмотреть, как другие участники сообщества отреагировали на такое же предупреждение, и принять верное решение.

Антивирус Microsoft Security Essentials - теперь и для российских пользователей!

В дополнение к перечисленным выше технологиям безопасности, Microsoft также предлагает Microsoft Security Essentials - бесплатное антивирусное решение, которое обеспечивает надежную защиту компьютера от всех возможных угроз, в том числе от вирусов, шпионских программ, руткитов и троянов. Microsoft Security Essentials работает тихо и незаметно в фоновом режиме, не ограничивая действия пользователей и не замедляя работу любых, даже низкопроизводительных компьютеров. Предлагаемый компанией Microsoft антивирус прост в использовании, оснащён интуитивно понятным интерфейсом, содержит самые современные технологии для защиты от вирусов и соответствует всем нормам в области компьютерной безопасности.

Заключение

Многие зарубежные пользователи Windows 7 оценили удобный интерфейс приложения, простоту установки, настройки и быстроту работы антивирусного решения Microsoft. Начиная с сегодняшнего дня, вкусить все прелести Microsoft Security Essentials могут и отечественные пользователи. Именно сегодня, 16 декабря корпорация Microsoft открывает российским пользователям доступ к русифицированной версии антивируса и предоставляет техническую поддержку продукта на русском языке. Русифицированную версию Microsoft Security Essentials можно скачать с сайта microsoft.com/security_essentials/?mkt=ru-ru, естественно, совершенно бесплатно. Этот продукт установлен на компьютерах доброй половины нашей редакции (не считая, разумеется, маководов) и заставляет забыть о бесплатных аналогах других разработчиков. Да и платных порой тоже.

Источник: computerra.ru

www.windxp.com.ru

Безопасность Windows | Компьютер для чайников

В данном материале мы разберемся, как запаролить папку на компьютере, работающим под управлением ОС Windows. Надо сказать, что в данной системе нет собственной функции установки пароля на отдельные файлы и папки, но при работе с компьютером иногда возникает необходимость скрыть содержимое определенной папки от чужих глаз. [contents Особенно это актуально при работе нескольких пользователей на […]

Авторы вредоносных программ создают разрушительные компьютерные вирусы, чтобы не дать компьютеру работать нормальным образом. Что вам нужно — это самое лучшее антивирусное программное обеспечение на вашем ПК. Многие организации предлагают бесплатные формы своих распространенных антивирусных программ для своих клиентов. В данном материале мы рассмотрим лучшие бесплатные антивирусы для устранения угроз безопасности Windows. [contents Бесплатный антивирус […]

Вирусная инфекция распространяется значительно быстрее в густонаселенном обществе. То же самое, можно сказать и про вычислительную технику. Вирусы имеют такую же продолжительную историю, как и сама вычислительная техника, однако, чем популярным становятся компьютеры, тем более угрожающие масштабы приобретают вирусные атаки. Еще недавно, компьютерами владели преимущественно опытные специалисты, которые знали, как защитить свой компьютер от вредоносных […]

Чтобы проверить, как обстоит дело с безопасностью вашего компьютера, выполните команду «Пуск > Панель управления > Система и безопасность». В окне «Система и безопасность» щелкните на ссылке «Проверка состояния компьютера и решение проблем». На экране появится окно «Центр поддержки». Ознакомьтесь с информацией, имеющей отношение к антивирусным и антишпионским программам, установленным на компьютере. Если Windows не […]

Установка пароля на компьютер позволяет защитить конфиденциальную информацию. Например, во всех организациях его наличие на компьютерах — это обязательное требование безопасности. Установить пароль на компьютер самостоятельно – это совсем несложная процедура, но перед его установкой постарайтесь придумать такой пароль, чтобы его было легко запомнить, но сложно подобрать. Данный вопрос рассмотрен в ранее опубликованной статье «Как […]

www.pc-school.ru

Основы безопасности Windows 7 (часть 1)

Windows 7 – это последняя клиентская ОС для компьютеров от компании Microsoft, которая построена с учетом сильных и слабых сторон своих предшественников, Windows XP и Windows Vista. Каждый аспект базовой операционной системы, а также выполняемых ею служб, и то, как она управляет приложения, загруженными в нее, были пересмотрены, и по возможности были приняты меры по улучшению ее безопасности. Все сервисы были усовершенствованы и новые опции безопасности делают эту ОС более надежной.

Помимо некоторых основных усовершенствований и новых служб, ОС Windows 7 предоставляет больше функций безопасности, улучшенные возможности аудита и мониторинга, а также возможности шифрования подключений и данных. В Windows 7 имеют место некоторые усовершенствования внутренней защиты для обеспечения безопасности такими внутренними компонентами системы, как Kernel Patch Protection (защита патча ядра), Service Hardening (упрочение сервисов), Data Execution Prevention (предотвращение несанкционированного выполнения данных), Address Space Layout Randomization (внесение случайности в верстку адресного пространства) и Mandatory Integrity Levels (обязательные уровни целостности).

Windows 7 создана для надежного использования. С одной стороны она была разработана в рамках Microsoft's Security Development Lifecycle (SDL) и спроектирована для поддержки требований Common Criteria, что позволило ей получить сертификацию Evaluation Assurance Level (EAL) 4, которая отвечает требованиям федерального стандарта обработки информации (Federal Information Processing Standard – FIPS) #140-2. При использовании Windows 7 как отдельной системы ее можно защищать личными средствами безопасности. Windows 7 содержит множество различных инструментов безопасности, но именно в сочетании с Windows Server 2008 (R2) и Active Directory эта ОС становится бронежилетом.

Используя дополнительные методы безопасности таких инструментов, как Group Policy, вы можете контролировать каждый аспект безопасности ваших компьютеров. Если Windows 7 используется в домашнем офисе или личных целях, ее также можно защищать во избежание многих нынешних методов взлома, и систему можно быстро восстанавливать после сбоя, поэтому, хотя совместное использование этой ОС с Windows 2008 является более надежным, оно вовсе необязательно для применения высокого уровня безопасности в Windows 7. Также следует учитывать тот факт, что, хотя Windows 7 безопасна по своей природе, это вовсе не означает, что вам нужно полностью полагаться на стандартную конфигурацию и что нет необходимости вносить изменения для улучшения безопасности. Также не стоит забывать о том, что со временем вы будете подвергнуты риску заражения каким-то вредоносным кодом или интернет атаке, когда компьютер используется в любой публичной сети. Если компьютер используется для любого типа публичного доступа в интернет, ваша система и сеть, к которой она подключена, становятся доступными для возможных атак.

В этой статье мы рассмотрим основы, которые необходимо знать о правильной настройке безопасности Windows 7, достижении нужного уровня безопасности, а также поговорим о расширенных параметрах безопасности и рассмотрим некоторые менее известные функции безопасности, которые Windows 7 предлагает для профилактики и защиты от возможных атак. Мы также рассмотрим многие способы, которыми вы можете защитить свои данные и восстановиться в случае, если вы все же подверглись какой-либо атаке или критическому сбою системы. В этой статье представлен концепт безопасности, как укреплять Windows 7, как устанавливать и обеспечивать безопасность работающих приложений, как управлять безопасностью в системе Windows 7 и как предотвращать проблемы, вызванные вредоносным кодом. В этой статье также будет рассмотрен процесс защиты данных, системные функции резервного копирования и восстановления, процесс восстановления операционной системы в предыдущее состояние и способы восстановления данных и состояния системы в случае возникновения критического сбоя работы системы. Мы также рассмотрим стратегии, позволяющие сделать это быстро.

Также будут затронуты темы безопасной работы в сети и интернете, настройки биометрического контроля для расширенного управления доступом и то, как в Windows 7 при совместной работе с Windows Server 2008 (и Active Directory) можно использовать некоторые интегрированные опции контроля, управления и мониторинга. Цель этой статьи – ознакомить вас с функциями безопасности Windows 7, улучшениями и приложениями, а также предоставить более подробную картину того, как планировать и применять эти функции безопасности должным образом. Все затронутые нами здесь темы будут разбиты и организованы в отдельные блоки.

Примечание: при работе в корпоративной или другой производственной среде не вносите изменения в компьютеры своей компании. Убедитесь, что работаете в рамках изданного компанией плана или политики безопасности, с учетом всех методик, принципов и руководств компании. Если вы не знакомы с темой безопасности и продуктами компании Microsoft, читайте документацию продукции, прежде чем вносить изменения в свою систему.

Базовые моменты безопасности

Прежде чем мы погрузимся в глубь специфики Windows 7, важно сначала представить базовые понятия безопасности и то, как планировать их применение. Нам также нужно будет знать, почему мониторинг является критически важным для поддержания безопасности и как правильно вести слежение за службами безопасности на предмет возникновения проблем. Также важно знать, как осуществлять мониторинг безопасности и обнаруживать вашу возможную подверженность потенциальным атакам. Безопасность – это не то, что делается на скорую руку. К ней нужно тщательно готовиться и применять ее к каждому техническому аспекту установки, и она должна всегда присутствовать. Ее также необходимо тщательно продумывать до установки, а после установки выполнять постоянный мониторинг и аудит. Управление безопасностью требует анализа для точной настройки текущей архитектуры безопасности, а также обнаружения потенциальных атак. В большинстве случаев, ваша безопасность будет проверяться взломщиком или вредоносным кодом для поиска доступа, вы можете потенциально защитить себя превентивными мерами, если видите попытки взлома или заражения. С помощью ведения логов и их последующего аудита вы сможете найти информацию о попытках входа в ваш роутер, о попытках входа от имени администратора и т.д.

Журналы и оповещения весьма полезны, поскольку, если что-то пойдет не так, вы быстро и правильно сможете на это отреагировать посредством анализа исходных IP адресов или попыток входа, зафиксированных приложением аудита. Реагирование на атаку при наличии детального плана называется 'реакцией на происшествие'. Подготовленность - это ключ к реакции на происшествие, поэтому наличие плана предварительных и последующих действий является критически важным для безопасности. План восстановления после сбоев (Disaster Recovery Plan) [иногда используемый совместно с планом непрерывности бизнеса (Business Continuity Plan – BCP)] будет содержать стратегию восстановления после происшествий. Некоторые команды ИТ-специалистов также выделяют сотрудников для образования команды реагирования на инциденты '(Incident Response Team)', которая при необходимости отвечает за разработку плана по устранению и решению критических проблем, возникших в результате сбоя системы, потери данных, сетевых или системных атак и т.д.

Итак, домашние пользователи должны использовать такую же стратегию, только на упрощенном уровне. Вам тоже нужно защищать свои системы, реагировать на сбои, поэтому хороший план, созданный заранее, может вам оказать очень полезную услугу в будущем. Хорошим примером простого плана будет, например, следующее: если ваша система заражена вредоносным кодом (например, Троян), вам потребуется переустанавливать свою ОС, если все другие меры и попытки исправления не увенчались успехом. Если дело обстоит именно так, то вам нужны члены команды с распределенными обязанностями, подробные шаги (или список) и процедуры еще до инцидента, чтобы вы могли должным образом на него отреагировать, а также нужно провести проверку, чтобы быть уверенным в том, что все выполнено правильно после восстановления. Наличие доступа или копии установочных файлов или любых других программ и приложений, прежде чем они потребуются, может сэкономить вам время, а продуманный план может указать вам, где искать все необходимые инструменты, когда время может играть решающую роль.

Примечание: чтобы помочь себе с планированием и лучше ознакомиться с безопасностью, можете найти списки и планы в разделе дополнительных ссылок этой статьи.

Также следует как можно чаще пересматривать свои планы, особенно после критических проблем или сбоев, и при необходимости добавлять в них определенные действия. Когда ваш план готов, следует учитывать его создание на основах с большим количеством функций и служб безопасности.

Совет: безопасность следует продумывать и применять в каждой используемой системе или службе, чтобы снижать степень риска, связанного с атаками, которые исходят от любой из них во время работы. И если безопасность применена таким способом, что вы сможете заблаговременно предотвратить атаку (или восстановиться после нее), у вас будет меньше работы по реагированию на такие атаки и их учет. Безопасность, даже на самом базовом уровне, должна применяться так, чтобы защищать ваши данные впоследствии, чтобы даже в случае, если вам придется устанавливать Windows с нуля, вы могли применить свои данные позже для последующего их использования. Безопасность нельзя игнорировать.

Вам также следует учитывать применение безопасности концептуально и технически, используя концепцию безопасности под названием Глубокая защита (Defense in Depth). Безопасность необходимо продумывать и применять ко всем системам, сервисам, приложениям и сетевому оборудованию, обеспечивая работу вашей системы и подключение к интернету. Опубликованные политики и продуманные планы обеспечивают продуктивность пользователей системы, и знакомят их с общими политиками использования. Непрерывное обслуживание позволит обеспечивать прирост ваших вложений. Чтобы предотвратить появление «дыр» в архитектуре безопасности, необходимо использовать планирование и применять модель безопасности, использующую концепцию 'Defense in Depth'. На рисунке 1 показано применение такой концепции на упрощенном уровне, вы можете (и, конечно, должны) добавлять дополнительные уровни в зависимости от того, как построена ваша домашняя или корпоративная сеть.

Рисунок 1: Концептуализации и реализация защиты Defense in Depth

Рисунок 1: Концептуализации и реализация защиты Defense in Depth

Защиту Defense in Depth, как видно из рисунка, можно подстраивать в соответствие с вашими нуждами. В этом примере, политика безопасности необходима для обеспечения безопасного взаимодействия пользователей системы и сети. Также, укрепление ваших систем, телефонов, настольных ПК, сервисов, приложений, серверов, роутеров, коммутаторов и PBX должно быть принято во внимание, чтобы быть уверенным в том, что все точки доступа охвачены. Также неплохо иметь такое средство защиты публичной сети, как межсетевой экран, но всегда нужно расширять эти границы и добавлять такие элементы, как фильтры и сканеры, чтобы обеспечить более многогранную поддержку. Вам также нужно будет иметь возможность осуществлять мониторинг и вести журналы всей информации для ее последующего использования.

Windows 7 также была создана для интеграции и использования в средах, которые должны отвечать требованиям высокого уровня безопасности, таким как правительственные и военные среды. При учете базовых принципов безопасности Windows важно помнить, что любая система производственного уровня должна быть сертифицирована уровнем безопасности C2 из Orange Book. Microsoft Windows также должна отвечать требованиям сертификации Common Criteria Certification. Для дополнительной информации по этим темам смотрите статьи, ссылки на которые приведены в разделе дополнительных ссылок в конце этой статьи. Windows 7 очень гибкая система, и ее многие опции позволяют настроить ее для использования всех ее функций (минимальная безопасность), или использования только базовых возможностей, и тех операций, которые вы настроили для использования (максимальный уровень безопасности). В Windows 2008 и Windows 7 функция безопасности повышена в десять раз, если эти две ОС совместно настроены должным образом.

Примечание: важно помнить, что отрицание проблемы (или потенциальной проблемы) – не вариант. Оставленные на потом, или вообще игнорируемые проблемы лишь усложняют ситуацию. Лень лишь выиграет вам немного времени. Безопасность в неизвестности такой не является. Несоответствие требованиям лишь добавляет проблем позже, когда необходимо соответствие. Тщательное развертывание безопасности на домашнем ПК или на предприятии (одинаково важны) предотвратит проникновение и атаки, и обеспечит несколько уровней защиты для большей надежности работы ваших систем. Необходимо знать основы безопасности и то, как действовать до и после возникновения атак, если вам нужна защита.

Итак, теперь, когда вы ознакомлены с основными понятиями безопасности, давайте применим то, что мы узнали, при настройке параметров безопасности Windows 7. Учитывая, что у нас есть знания того, почему нужно применять безопасность, когда ее применять, а также нам известны причины управления ею, мониторинга и обновления, нам лишь нужно применить эти концепции безопасности при настройке системы Windows 7. Это осуществляется довольно просто, если знаешь, что нужно сделать. Если вы новичок в Windows или испытываете трудности с привыканием к 7 (возможно вы не использовали Vista), то очень важно отвести часть времени для ознакомления с этими инструментами с помощью таких интернет ресурсов, как TechNet или Microsoft Support. Например, многие шаблоны и перечни можно найти в интернете на сайте Microsoft.com, что даст вам возможность пройти шаг за шагом через применение и использование безопасности в своей системе Windows. Вы также можете найти полезные инструменты в разделе дополнительных ссылок в конце этой статьи.

Шаблоны не являются панацеей и иногда могут вызывать обратный эффект, если их использовать неправильно (или они настроены неправильно), поэтому всегда будьте внимательны, даже если загружаете эти шаблоны непосредственно с Microsoft.com. Очень важно всегда читать документацию, которая идет с шаблоном, чтобы иметь возможность правильно его применить. Также будет правильным сказать, что без определенных знаний основ самой ОС, или знаний базовых принципов работы ОС вы не сможете обеспечить высокий уровень безопасности на длительное время. Четкое понимание ядра ОС и ее служб необходимо, если вы хотите иметь возможность обеспечивать высокую степень защиты даже после настройки базового уровня безопасности. Причиной того, почему это важно для всех, кто применяет безопасность в ОС, является знание того, что ваша система активно сканируется и проверяется на предмет уязвимостей. Ведение журналов регистрации событий крайне полезно, поскольку вы можете настроить аудит (а качестве примера) и получать подробную информацию о том, что происходит с вашей системой и внутри ее. Большинство (если не все) журналов по своей природе являются не очень понятными и могут создавать проблемы, используя самые обобщенные термины или машинный язык. Вам нужно выходить в интернет и разгадывать тайну этих журналов, что с определенным опытом становится делать все проще и проще. Вы прочтете множество вещей, о которых ранее не знали, а также найдете множество инструментов, которые захотите добавить в свой пакет инструментов, после того как протестируете их.

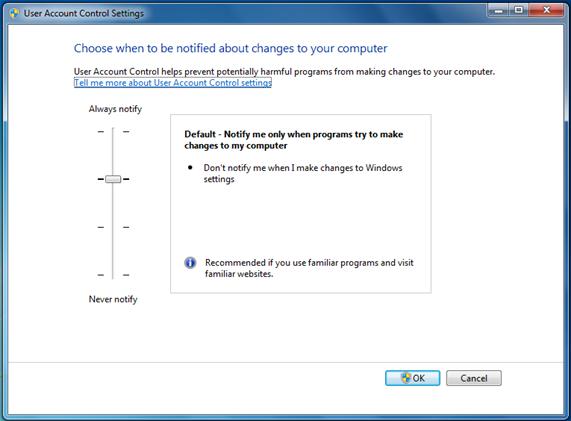

Вам также нужен определенный уровень гибкости при применении безопасности, уровень, который позволит вам соответствовать целям и требованиям предприятия (таким как доступ в интернет) без проблем, в то же время, поддерживая высокий уровень безопасности. Отличным примером может стать инструмент управления пользовательскими учетными записями (User Account Control - UAC), который, при правильной настройке, может обеспечивать высокий уровень безопасности или может быть совсем отключен. Вам нужно будет перезагрузить компьютер, если вы отключите UAC.

Рисунок 2: Настройка уровня безопасности посредством параметров UAC

Рисунок 2: Настройка уровня безопасности посредством параметров UAC

Инструмент UAC используется для того, чтобы не позволять программам или приложениям вносить изменения в операционную систему компьютера. Он работает посредством ограничения доступа в ядре ОС, и затем предоставляет подробную информацию пользователям о той программе, которая пыталась себя установить или внести изменения в ОС. Это полезно тем, что дает возможность проверить, что делает программа, и предпринять меры, если вы не хотите, чтобы эта программа внесла изменения. UAC впервые была представлена в Windows Vista, но поскольку ее нельзя было отключить, ее считали «раздражающей» как минимум. Она раздражала пользователей, которые не могли ее обойти. Разработчики Windows также имели множество трудностей с написанием кода из-за ограничений UAC и нуждались в обходных путях. Теперь, когда Windows 7 вышла, UAC можно отключать, полностью убирая уровень безопасности и обеспечивая больше гибкости и вариантов выбора.

Внимание! Чтобы обезопасить систему, не рекомендуется полностью отключать UAC, или если по каким-то причинам вам понадобилось это сделать, не забудьте включить ее снова.

winlined.ru

Защита и безопасность Windows 10

Бороться за безопасность Windows 10 мы начнём сразу в двух направлениях. Шаг первый: по максимуму использовать встроенные защитные механизмы Windows 10 и поддерживать их в состоянии повышенной боеготовности. Шаг второй — усилить защиту за счёт привлечения воинской силы со стороны.

Едва ли не самыми «модными» за последние несколько лет остаются «блокираторы» — эта зараза блокирует компьютер, требуя за код разблокировки отправить платную SMS на определённый номер или перевести деньги на счёт в платёжной системе. Другие вирусы «шантажируют» пользователя, шифруя всю информацию на жёстком диске — систему-то потерять не жалко, а вот фото и документы... (кстати, ещё Одна причина дублировать их на «облачных» накопителях вроде Dropbox). Гораздо меньше вреда от вирусов, которые задействуют ресурсы вашего компьютера, к примеру, для «майнин-га» (заработка) виртуальной валюты вроде Bitcoin: эта пакость хотя бы не посягает на информацию, хотя образовавшийся в компьютере «тормозистор» мало кого обрадует.

Словом, враги кругом, враги рядом, и самое время... Нет, не паниковать, не выдёргивать холодеющими руками интернет-кабель. А защищаться. В том числе — и встроенными средствами самой Windows 10.

Подробности Категория: Защита и безопасность Windows 10

На смену Защитнику Windows, начиная с версии 1709, появился Центр безопасности защитника Windows 10, который обзавелся новыми функциями и изменениями, связанными с укреплением безопасности.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

Здесь мы рассмотрим, как защитить Windows 10 и начнём со штатной программы "Защитник Windows 10": чтобы настроить защитник по своей мерке (а заодно и понять, из чего эта программа сделана), нам необходимо познакомиться с разделом Безопасность и обслуживание Windows — «министерством обороны» нашего компьютера.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

В операционной системе Windows присутствует встроенный антивирус, который называется «Защитник Windows». Среди несомненных преимуществ данного приложения можно назвать то, что оно не требует практически никакого участия пользователя в работе и даже установке.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

Вы ищете лучший бесплатный антивирус, который обеспечит компьютеру полную защиту от вирусов, вредоносных программ и других угроз на вашей ОС Windows 7, 8, 8.1 и Windows 10? Это подробное руководство поможет вам выбрать лучший бесплатный антивирус согласно вашему требованию и системной спецификации.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

Для начала посмотрим, как можно защищать ПК от прямых атак, т.е. ситуаций вроде тех, когда несанкционированный взломщик садится за клавиатуру жертвы и пытается проникнуть в систему. Конечно, вероятность получения злонамеренным пользователем физического доступа к компьютеру дома или офисе крайне низка, но все же не исключена.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

Как и предыдущие версии операционной системы, Windows 10 поддерживает использование двух основных типов учетных записей: обычную и администратора.

Подробнее...

Подробности Категория: Защита и безопасность Windows 10

При поиске на компьютере вирусного программного обеспечения в числе подозреваемых оказываются все установленные на компьютере приложения. Вирусы распространяются не только вместе с почтовыми сообщениями, программами и файлами, попадающими в компьютер через сеть и на внешних носителях, но и как часть экранных заставок, тем, панелей инструментов и других надстроек Windows 10.

Подробнее...

mysitem.ru

Настройка безопасности Windows XP

Операционная система Microsoft Windows XP вышла на рынок 25-го ноября 2001-го года. Сотрудники компании возлагали на неё большие надежды и, как оказалось, не прогадали. По заявлению самих разработчиков, новоиспеченная на тот момент XP включала в себе опыт, накопленный за многие годы построения операционных систем. Как и ожидалось, перед выходом, пользователям было дано множество обещаний (к примеру, непробиваемую защиту от несанкционированного доступа, невиданную ранее стабильность и "багоустойчивость"), но не все оказалось настолько уж гладко. Но довольно лирических отступлений, сегодня на повестке дня - повышение безопасности операционной системы. Пошаговый формат выбран не с проста - так наиболее просто выполнять инструкции, описанные в статье.

Операционная система Microsoft Windows XP вышла на рынок 25-го ноября 2001-го года. Сотрудники компании возлагали на неё большие надежды и, как оказалось, не прогадали. По заявлению самих разработчиков, новоиспеченная на тот момент XP включала в себе опыт, накопленный за многие годы построения операционных систем. Как и ожидалось, перед выходом, пользователям было дано множество обещаний (к примеру, непробиваемую защиту от несанкционированного доступа, невиданную ранее стабильность и "багоустойчивость"), но не все оказалось настолько уж гладко. Но довольно лирических отступлений, сегодня на повестке дня - повышение безопасности операционной системы. Пошаговый формат выбран не с проста - так наиболее просто выполнять инструкции, описанные в статье.

Операционная система Microsoft Windows XP вышла на рынок 25-го ноября 2001-го года. Сотрудники компании возлагали на неё большие надежды и, как оказалось, не прогадали. По заявлению самих разработчиков, новоиспеченная на тот момент XP включала в себе опыт, накопленный за многие годы построения операционных систем. Как и ожидалось, перед выходом, пользователям было дано множество обещаний (к примеру, непробиваемую защиту от несанкционированного доступа, невиданную ранее стабильность и "багоустойчивость"), но не все оказалось настолько уж гладко. Но довольно лирических отступлений, сегодня на повестке дня - повышение безопасности операционной системы. Пошаговый формат выбран не с проста - так наиболее просто выполнять инструкции, описанные в статье.

Купили вы диск, доверху набитый полезным программным обеспечением. Принесли домой, вставили в дисковод, автоматически запустился диск, а там - вирус. Чтобы этого не произошло, вам нужно пройти по следующему адресу в реестре - HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Cdrom, и параметру AutoRun присвоить значение 0. Для редактирования реестра вам нужно запустить программу RegEdit, которая запускается так: Пуск - Выполнить - regedit.

Как каждому из нас известно, достаточно часто в операционных системах Windows находятся ошибки и критические огрехи в безопасности, исправить которые следует сразу же после выхода патча. Ушедший 2004-ый год лишний раз это доказал, явив миру несколько глобальных вирусных эпидемий.Поэтому кликаем правой кнопкой мыши по иконке Мой Компьютер, а затем направляемся по пути Свойства - Автоматическое Обновление. Перед нами возникает дилемма - либо остановить свой выбор на опции "Автоматически", либо сделать активной опцию "Уведомлять, но не загружать и не устанавливать их автоматически".

Дам несколько рекомендаций. Если вы владелец выделенного интернет-канала, и закачивать каждый день в фоновом режиме (а именно так происходит обновление системы через Windows Update) файла приличного размера не составляет большой проблемы, то однозначно ваш выбор - Автоматически.Другим же пользователям, а в особенности модемным, советую выбрать "Уведомлять, но не загружать и не устанавливать их автоматически", где качать и устанавливать файлы вы будете, предварительно оценив их важность, дабы не захламлять итак слабый интернет-канал.

Не знаю зачем, но Билл Гейтс и сотоварищи нагородили в Windows XP такое огромное количество ненужных служб, запускающихся автоматически, что не отключить их - грех. Но так как разговор мы ведем о безопасности операционной системы, обратим наше внимание на системные сервисы, подрывающие наши старания. Для этого пройдем по пути Панель управления - Администрирование - Службы и займемся работой.Напомню, как работать со службами. Кликнув на одну из них, перед собой вы увидите окно с четырьмя закладками: Общие, Вход в систему, Восстановление, Зависимости. По сути дела, наиболее важными являются две: первая и последняя. На первой вкладке, "Общие", вы можете прочитать название службы, ее функции, исполняемый файл, а также выставить тип запуска: авто, вручную, отключено. Так как нам предстоит деактивировать ненужные системные сервисы, мы будет выставлять тип "отключено". На последней вкладке, "Зависимости", вы можете увидеть, с какими из служб выбранный вами сервис находится в зависимости, то есть если служба отключена или неправильно работает, это может отразиться на зависимых от нее сервисах.

Внимание: прежде чем начать резкое удаление ненужных служб, я советую сохранить первоначальные настройки, чтобы избежать возможных конфликтов. Для этого нужно пройти по HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Serviсes и кликнув правой кнопкой, выбрать пункт "Экспортировать". Далее сохраняем данные в *.reg-файл.Служба удаленного управления реестром (Remote Registry Service) - позволяет удаленно управлять системным реестром. Если служба остановлена, то редактировать реестр может только локальный пользователь. Надеюсь, лишних вопросов не возникает. Режем.Служба сообщений (Messenger) - данная служба позволяет получать и отправлять сообщения. Часто используется для розыгрышей и спама. Оно вам нужно? Режем.Служба терминалов (Terminal Service) - одной из функций службы является предоставление услуг Remote Desktop. Несомненно, данный сервис не является безопасным, поэтому нуждается в отключении, что и делаем.NetMeeting Remote Desktop Sharing - служба позволяет определенным пользователям получать доступ к рабочему столу Windows. Давно вы пользовались Windows NetMeeting? И пользовались ли вообще? Режем.Telnet - позволяет удаленным пользователям работать с машиной по протоколу Telnet. Если вы не пользуетесь данными услугами, отключение произойдет незаметно. Режем.

Согласно статистике, большинство злоумышленников, существующих в сети, ломают не определенные системы, а путем сканирования выявляют слабые точки и делают свои "грязные" дела. Чтобы не стать их жертвой, вам обязательно нужно установить брандмауэр. В комплекте с XP идет встроенный фаервол, но он не отвечает тем требованиям, которые предъявляются хорошим программным продуктам.

К сожалению, тема и формат статьи не позволяет нам провести сравнительное тестирование n-го количества программ (что мы обязательно сделаем в будущем), но, основываясь на своем опыте, я могу посоветовать вам остановить свой выбор либо на Outpost Firewall Free от Agnitum Limited, либо на Zone Labs' ZoneAlarm. По своей функциональности - это схожие продукты, поэтому выбор за вами.

По мнению большинства IT-экспертов, именно халатность пользователей при составлении паролей во многом предопределяет ход событий при взломе. Пароли на пользовательские аккаунты хранятся в файле .sam в директории systemroot\system32\config\. Но доступ к файлу во время работы компьютера не имеет даже пользователь с правами администратора.Локально получить доступ не составляет никакого труда. Мне видится два варианта. Первый - загрузить на дискету альтернативную ось (Trinux, PicoBSD), способную читать из раздела NTFS, и прочитать файл. Второй - достаточно распространенная связка Win9x + WinXP, где первая система ставится для игр, а вторая для работы. И, естественно, чтобы избежать лишних манипуляций, пользователи охотно ставит WinXP на файловую систему FAT32 для получения доступа к рабочим файлам. Что из этого выйдет - огромная дыра в безопасности.Пароли в Windows XP шифруется сразу по двум алгоритмам. Первый - LM-Hash, существующий для аутентификации в сетях LanMan, второй - NT-Hash. Алгоритм LM-Hash работает довольно глупо, чем и пользуются программы расшифровки паролей, хранящихся в файле .sam. LM-Hash разделяет полученный пароль на части по 7 символов (например, если пароль из 10 символов, то пароль будет разделен на две части - 7 символов и 3), переводит все символы в верхний регистр, шифрует каждую часть отдельно, и два полученных хэша объединяет в LM-Hash.Стоит ли говорить о том, что пароль из десяти символом расшифровать сложнее, чем два, состоящих из 7 и 3 символов? Этой огрехой и пользуются программы для взлома. Быстро расшифровав вторую часть, можно составить общее впечатление о пароле, что, согласитесь, плохо. Учитывая вышесказанное, пароль из 7 символом будет надежнее 8,9 или 10. Но бороться с этой проблемой можно. Для этого пройдем по пути Панель Управления - Администрирование - Локальные параметры Безопасности, далее Локальные политики - Параметры безопасности, и ищем в появившемся списке опцию "Сетевая безопасность: уровень проверки подлинности LAN Manager".В выпадающем списке выбираем "Отправлять только NTLM ответ" и нажимаем на ok. Одной проблемой стало меньше.

Для начала ответьте на вопрос: вы когда-нибудь задумывались о том, насколько легко можно угадать ваш пароль? Если да, то хорошо. А если нет, то плохо. Своей халатностью вы только упростите работу взломщика, поставивший цель уложить на лопатки вашу систему. В сети Интернет существует огромное количество программ, подбирающих пароль методом bruteforce (или же "в лоб"). Подбор может вестись как по словарю, так и по определенным правилам, установленным взломщиком. Во-первых, никогда не используйте в качестве паролей ФИО, дату рождения, кличку любимой собаки и т.д.Этой информацией очень легко завладеть, следуя обычной логике. Если человек без ума от собак, то почему бы ему не назначить паролем для доступа к e-mail имя своего любимого пса? Злоумышленник же, узнав это, легко представится в ICQ таким же собаководом, и начнет тщательный опрос. А вы, того не подозревая, в чистую выложите всю информацию о себе и своем питомце.

Пароль нужно придумать. И для этого есть свой алгоритм, которым я спешу поделиться с вами. Возьмите бумажку и напишите любое слово. Затем добавьте две цифры между букв. Приобщите к делу знак пунктуации, вставив его в самое неожиданное место. Из легко угадываемого пароля password мы получили pass2w!ord. Крепкий орешек, согласны? То-то.

По настоянию компании Microsoft, сменим логин администратора на что-нибудь более звучное и одновременно менее бросающее в глаза. Поэтому пройдем по Панель Управления - Администрирование - Локальная политика безопасности. В выпавшем списке выберем опцию "Локальная политика", далее Параметры безопасности, и после ищем в открывшемся списке "Учетные записи: Переименование учетной записи администратора". Придумываем логин, и соответственно, вписываем в открывшемся окне. И еще - никогда не используйте аккаунт Администратора при каждодневных делах. Для этого создайте другой пользовательский аккаунт, и именно с него путешествуйте в сети, работайте и развлекайтесь.

Безобидный на первый взгляд файл заставки несет в себе большую опасность, так как внутри файла может быть все что угодно. Для исправления бага нужно пройти по следующему ключу в реестре - HKEY_USERS\.DEFAULT\Control Panel\Desktop и найдя параметр ScreenSaveActive, присвоить значение 0.

Реестр очень полезная вещь. Полазив, можно настроить систему так, что работа будет только в удовольствие. Чтобы не занимать много места, разбивая по шагам, я решил представить вашему вниманию подборку ключей в системном реестре, пройти мимо которых невозможно.Очистка файла PageFile - HKEY_LOCAL_MACHINE\ SYSTEM\ CurrentControlSet\ Control\ Session Manager\ Memory Management - присвоив значение 1 параметру ClearPageFileAtShutdown, тем самым вы активируете возможность удалять при завершении работы все данные, которые могли сохраниться в системном файле. Автоматические удаление трэшевых файлов после работы в сети Интернет - HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Internet Settings\ Cache - присвоив 0 значению Persistent, вы больше не будете вынуждены собственноручно стирать остатки путешествий по сети Интернет. Internet Explorer будет делать это за вас. Удобно.Установка минимального количества символов в паролях - HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Policies\ Network - чтобы отбить у вас охоту каждый раз вписывать пароль меньше 6-ти символов, присвойте значение hex:6 параметру MinPwdLen. Отныне все пароли в вашей системе будут больше 6 символов.Требовать пароли только из букв и цифр - HKEY_LOCAL_MACHINE\ Software\ Microsoft\ Windows\ CurrentVersion\ Policies\ Network - предыдущий ключ отбил охоту придумывать пароль меньше 6-ти символов. Данная опция заставить вас комбинировать при составлении пароля как буквы, так и цифры. Активировать опцию можно присвоив значение 1 параметру AlphanumPwds.

И последнее, что мы сегодня исправим, будет касаться программы Проводник. Мало кто знает, что в реестре можно указать путь, где физически располагается Проводник, чтобы избежать несанкционированной замены. Для этого пройдем по _LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и укажем полный путь до Проводника.

Shared-ресурсы, в народе называемые просто "шары", всегда были и будут одной из главных головных болей пользователей Windows XP. Изначально задуманный как неоценимая помощь для пользователей, находящихся в локальных сетях, проект содержал множество багов, которыми непременно и пользовались злоумышленники при захвате удаленной машины.Но, не удержавшись, дам совет пользователям локальных сетей. Если при работе вам столь необходимо часто обмениваться файлами, для этого есть более безопасные методы.Как пример - создание ftp-сервера. Скажу по секрету, что такого рода материал планируется для написания, так что ждите анонсов и чаще заходите на http://www.3dnews.ru/! Но вернемся к делу. Наша задача - отключить расшаренные ресурсы, к чему и приступим. Заглянем в свойства диска C, затем на вкладку "Sharing".

Взглянув на скриншот, мы видим, что у нас имеется расшаренный диск. И его немедленно нужно отключить. Это нужно сделать, отметив опцию "Do not share This Folder". Так нужно сделать со всеми логическими дисками, имеющими место у вас в системе.Еще одна особенность Windows XP - появление папки Shared Documents (Общие документы). Перемещаем в папку любой файл, и вуаля - он доступен по сети. Чтобы прекратить данное безобразие, в который раз воспользуемся услугами редактора системного реестра. Пройдем сюда - HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Explorer\ MyComputer\ NameSpace\ DelegateFolders\ {59031a47-3f72-44a7-89c5-5595fe6b30ee}, удалим в пух и прах этот раздел реестра, после чего папка станет недоступна.

Все бы хорошо, но расслабляться еще рано. В системе присутствует протокол под названием NetBIOS, который также следует удалить от греха подальше. Суть протокола заключается в том, что он предоставляет удаленный доступ к файлам и папкам и может раскрыть нежелательную информацию о компьютере. Сомнений не осталось? Тогда в свойствах используемого соединения, во вкладке "свойства протокола TCP/IP" -> "дополнительно" выбираем пункт "отключить NetBIOS через TCP/IP". Там же убираем галочку напротив сервиса "Доступ к файлам и принтерам сети Microsoft".

Часто пользователи персональных компьютеров не интересуются тем, какие программные продукты стартуют при загрузке системы. Этим фактом и пользуются злоумышленники, подсаживая трояны и прочую нечисть в автозагрузку.

Поэтому хотя бы раз в неделю запускайте программу msconfig (Пуск-Выполнить), чтобы проверить, какие утилиты загружаются при старте. Помимо автозагрузки, вирусописатели любят засовывать старт своих детищ в следующие ветки реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\ Windows\Run.Выходов, как обычно, имеется множество. К примеру, можно проводить аудит данных ветвей на предмет новых записей самостоятельно. А можно для этого использовать программный продукт, такой как RegMon.

А зачем вам нужны пользователи, учетными записями которых вы никогда и не воспользуетесь? Компания Microsoft, помимо стандартных записей, успела запихать "секретные" учетные записи по типу SUPPORT_586975a0, которая, кстати, предназначена для получения удаленной помощи от службы технической поддержки. Вы себе это представляете? Я - нет. И именно по этому берите в руки пилу, двигайтесь по направлению к Панель Управления - Администрирование - Управление компьютером - Локальные пользователи и группы - Пользователи и начинайте пилить всех, кто попадется под горячую руку.

Вообще, следуя советам различных IT-экспертов, использовать Internet Explorer в качестве основного браузера для путешествий по сети нецелесообразно. Виной тому огромное количество уязвимостей, каждодневно находимых в коде. К примеру, разберем одну достаточно серьезную уязвимость, позволяющую запускать любые приложения, имеющиеся на жестком диске. Для этого наберем в блокноте следующий html-код:

Сохранив код как exploit.html, запустите его в браузере.

Если у вас произошло такое же событие, как и показано на скриншоте, то используемый IE уязвим. Проявив чуточку фантазии, вы, несомненно, сможете придумать, как злоумышленник может использовать данную дырку в системе безопасности. И поверьте мне, таких дыр будет еще много. Но, а пока пройдите по данному пути - HKEY_CURRENT_USER\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Internet Settings\ Zones\0 и присвойте значение dword:00000001 параметру "104".

Об авторе:

Меня зовут Андрей Золкин. Из более, чем пятнадцати лет работы в сфере информационных технологий, десять лет работаю с системами, базирующимися на открытом исходном коде. На страницах сайта Aitishnik.Ru веду блоги по CMC Joomla и Debian GNU/Linux.

Меня зовут Андрей Золкин. Из более, чем пятнадцати лет работы в сфере информационных технологий, десять лет работаю с системами, базирующимися на открытом исходном коде. На страницах сайта Aitishnik.Ru веду блоги по CMC Joomla и Debian GNU/Linux.

Ещё статьи о Windows

-

Разрядность Windows

Многие пользователи ПК слышали о разрядности Windows, но далеко не каждый может сказать, что же это такое. Разрядность ОС может быть 32-битной или 64-битной. Если вы не установили на ваш компьютер 64-х разрядную версию Windows, ваша...

Многие пользователи ПК слышали о разрядности Windows, но далеко не каждый может сказать, что же это такое. Разрядность ОС может быть 32-битной или 64-битной. Если вы не установили на ваш компьютер 64-х разрядную версию Windows, ваша...Для чего нужно контролировать трафик в сети?...

Для чего нужно контролировать трафик в сети? На сегодняшний день каждый современный человек сидит в Интернете. Кто-то зарабатывает деньги с помощью систем копирайта и рерайта, кто-то создает сайты, другие люди просто играют в игры и...

Безопасность Windows XP

Операционная система Microsoft Windows XP вышла на рынок 25-го ноября 2001-го года. Сотрудники компании возлагали на неё большие надежды и, как оказалось, не прогадали. По заявлению самих разработчиков, новоиспеченная на тот момент XP...

Операционная система Microsoft Windows XP вышла на рынок 25-го ноября 2001-го года. Сотрудники компании возлагали на неё большие надежды и, как оказалось, не прогадали. По заявлению самих разработчиков, новоиспеченная на тот момент XP...Трюки с реестром Windows часть 1

Реестр Windows, как известно, представляет собой настоящую сокровищницу всевозможных "тонких" настроек операционной системы и различных ее компонентов, а раз так, то неплохо бы было досконально изучить его на предмет чего-нибудь...

Реестр Windows, как известно, представляет собой настоящую сокровищницу всевозможных "тонких" настроек операционной системы и различных ее компонентов, а раз так, то неплохо бы было досконально изучить его на предмет чего-нибудь...Трюки с реестром Windows часть 3

Обычно при наборе в адресной строке IE какой-нибудь фразы, не соответствующей формату интернет-адреса, браузер передает эту строку установленному в параметрах онлайновому поисковику от Microsoft (auto.search.msn.com). Однако, отдавая...

Обычно при наборе в адресной строке IE какой-нибудь фразы, не соответствующей формату интернет-адреса, браузер передает эту строку установленному в параметрах онлайновому поисковику от Microsoft (auto.search.msn.com). Однако, отдавая...Установка Windows с usb флешки

Возможна ли установка Windows с usb флешки? Конечно да, причем не важно - XP, 7 или 8. Возможность установки операционной системы с помощью флешки актуальна для нетбуков, ультрабуков или для компьютеров, у которых не работает привод. Но...

Возможна ли установка Windows с usb флешки? Конечно да, причем не важно - XP, 7 или 8. Возможность установки операционной системы с помощью флешки актуальна для нетбуков, ультрабуков или для компьютеров, у которых не работает привод. Но...

www.aitishnik.ru

Безопасность Windows 8 — сравнение с Windows 7

09.06.2013  windows | безопасность

Что бы Вы не думали о том, что Windows 8 — это просто новый интерфейс, налепленный поверх Windows 7, серьезные изменения в новой операционной системе все же есть. В этой статье поговорим о безопасности Windows 8 и о том, как по этому параметру новая ОС выигрывает у предыдущей.

Что бы Вы не думали о том, что Windows 8 — это просто новый интерфейс, налепленный поверх Windows 7, серьезные изменения в новой операционной системе все же есть. В этой статье поговорим о безопасности Windows 8 и о том, как по этому параметру новая ОС выигрывает у предыдущей.

Первое, что можно отметить — встроенный и достаточно неплохой антивирус, усовершенствованная семейная безопасность, система оценки репутации программ, а также защита от руткитов, загружающихся до старта Windows 8. Кроме этого, присутствуют несколько низкоуровневых улучшений в безопасности Windows 8, в частности это касается управления памятью и защиты от эксплоитов, использующих уязвимости в безопасности.

Встроенный антивирус

В Windows 8 присутствует встроенный в операционную систему антивирус — Windows Defender. Интерфейс может быть знаком по бесплатному антивирусу Microsoft Security Essentials — по сути, это он и есть, только с новым именем. При желании, Вы можете установить любой другой платный или бесплатный антивирус, тем не менее, нужно отметить, что встроенный — тоже очень неплох. Плюс к этому, наличие встроенного антивируса гарантирует, что даже те пользователи, которые вообще не задумываются о нем, получают определенную безопасность и защиту от вирусов уже при установке Windows 8, что с большой долей вероятности оградит их от многих проблем в дальнейшем.

Антивирус Windows 8 Defender

Ранний запуск защиты от руткитов, эксплоитов и вредоносных программ

Антивирусы в Windows 8 могут запускаться в процессе загрузки ОС раньше, что позволяет им проверять драйверы, библиотеки и другие компоненты еще до их загрузки. Таким образом, обеспечивается защита от руткитов, запускающихся до запуска антивируса. Встроенный Windows Defender по умолчанию использует эту функцию, другие производители антивирусных программ также могут использовать функцию Early-Launch Anti-Malware в своих продуктах.

Фильтр SmartScreen

Ранее фильтр SmartScreen существовал как надстройка безопасности Internet Explorer. В Windows 8 он работает на уровне операционной системы. SmartScreen автоматически сканирует все исполняемые EXE файлы, которые Вы загружаете из Интернет с помощью любого браузера — будь то Internet Explorer, Google Chrome, Mozilla Firefox или Яндекс Браузер. Когда Вы запускаете загруженный файл, Windows 8 сканирует этот файл и отправляет его цифровую подпись на серверы Microsoft. В случае, если цифровая подпись соответствует хорошо известному приложению, такому как Flash плеер, Skype, Photoshop или другому, Windows запускает его. Если о приложении мало что известно, или оно состоит в списке неблагонадежных, Windows 8 сообщит об этом, а в случае угрозы безопасности не станет запускать приложение без принудительных действий с Вашей стороны.

Настройки SmartScreen

Как человек, для которого ремонт компьютеров и компьютерная помощь — это работа, могу сказать, что функция очень хороша: многие пользователи привыкли искать любую программу с помощью запросов «скачать скайп бесплатно, без смс и регистрации», «скачать программу для восстановления данных», «загрузочная флешка программа торрент». И очень часто, именно так для меня появляется дополнительная работа. SmartScreen призван защитить пользователей от этого. Другое дело, что большинство из них никогда не слушают голоса UAC, антивируса и, вероятно, не станут слушать SmartScreen.

Семейная безопасность Windows 8

Настройки семейной безопасности Windows 8

Значительно усовершенствованы были и функции семейной безопасности в Windows 8. Родительский контроль позволяет создавать учетные записи детей, и:

- Точно указывать временные рамки, когда ребенок может работать за компьютером — как границы времени, так и продолжительность. Например, с 9 утра до 6 вечера по выходным, но не более 2-х часов.

- Указывать, какие сайты разрешены для просмотра или наоборот запрещать определенные сайты.

- Устанавливать ограничения на игры, программы, приложения из магазина Windows.

Подробная инструкция по использованию семейной безопасности Windows 8 доступна для ознакомления здесь: Родительский контроль Windows 8.

Улучшения в управлении памятью

Microsoft проделала большую работу по «внутренним улучшениям» в Windows 8, в частности, это касается управления памятью. В случае обнаружения дыры в безопасности, эти усовершенствования обеспечивают сложность или невозможность работы эксплоитов. Некторые из эксплоитов, прекрасно чувствовавших себя в Windows 7 вообще не будут работать в новой версии операционной системы.

Microsoft не озвучивает все изменения этого плана, но некоторые из них были отмечены:

- Стек Windows, откуда программам выделяется память, использует дополнительные проверки для защиты от эксплоитов.

- ASLR (Address Space Layout Randomization) теперь применяется в большем количестве компонентов Windows. Технология случайным образом смещает данные и программный код в памяти для более сложной реализации эксплоитов.

Безопасная загрузка (Secure Boot)

На компьютерах и ноутбуках с Windows 8, использующих UEFI вместо BIOS, безопасная загрузка обеспечивает возможность выполнения только специального подписанного программного обеспечения при загрузке. В компьютерах, составляющих сейчас большинство, вредоносные программы могут записать собственный загрузчик, который будет загружаться до загрузчика Windows, запуская руткит до того, как Windows загрузился (например, смс вымогатель, появляющийся до загрузки ОС. При этом, удалить баннер такого типа несколько сложнее, чем обычный). На компьютерах с UEFI этого можно избежать.

Новые приложения Windows 8 выполняются в «песочнице»

Приложения для нового интерфейса Windows 8 Metro выполняются в «песочнице», т.е. не могут выполнять никаких действий, кроме прямо им разрешенных. Для сравнения, приложения для рабочего стола имеют полный доступ к системе. Например, если Вы скачали и запустили игру, она может установить дополнительные драйверы в операционной системе, прочесть любые файлы с жесткого диска, и проделать другие изменения. Особенно это касается процесса установки, который обычно запускается с привилегиями администратора.

Разрешения для приложения Windows 8

Приложения Windows 8 работают несколько иным способом — их поведение больше похоже на веб-приложения или приложения для популярных мобильных платформ, таких как Android или iOS. Данные программы не могут скрытно работать в операционной системе, записывая все Ваши действия, пароли, также они не обладают доступом к любому файлу на Вашем компьютере. Также нужно отметить, что приложения Windows 8 могут быть установлены только из магазина приложений Windows и при установке Вы точно знаете, какие разрешения необходимы программе для работы.

Таким образом, Windows 8 определенно является более защищенной операционной системой по сравнению с Windows 7. Встроенный антивирус и система защиты от подозрительных программ, а также ряд других усовершенствований безопасности определенно будут полезны, особенно начинающим пользователям — Windows 8 постарается сама обеспечить необходимую безопасность, а пользователи куда реже будут попадать в различные неприятные ситуации, требующие вызова мастера или более опытного товарища.

А вдруг и это будет интересно:

remontka.pro

Система и безопасность Windows 7

Система и безопасность Windows 7

- К категории Система и безопасность относятся следующие утилиты:

- Проверка состояния компьютера и решения проблем - оценивает безопасность вашего компьютера. На моем компьютере эта утилита не выявила проблем. В основном она определяет следующие проблемы: отсутствие защиты от шпионских программ, если у вас отсутствует антивирус, а также тот факт, что еще ни разу не была произведена архивация файлов. По сути, это не проблемы, а вообще толку от этой утилиты мало. Ничего нового она вам не расскажет.

- Изменение параметров контроля учетных записей - позволяет изменить параметры UAC.

- Устранить типичные проблемы компьютера - выводит список утилит (настройка подключения к Интернету, настройка звука и т.д.), позволяющих устранить типичные проблемы.

- Восстановление предшествующего состояния компьютера - этому вопросу посвящена глава Система восстановления Windows 7.

- Проверка состояния брандмауэра, Разрешение запуска программы через брандмауэр Windows - позволяют просмотреть, как заявлено, состояние брандмауэра и разрешить запуск программы через брандмауэр. Брандмауэр рассматривается в главе Настройка стандартного брандмауэра Windows 7.

- Просмотр объема ОЗУ и скорости процессора - выводит общую информацию о системе. Это же окно открывается при щелчке на кнопке Свойства системы в окне Компьютер.

- Проверка индекса производительности Windows - позволяет вычислить индекс производительности Windows. Для запуска многих игр требуется индекс производительности не ниже 3. Выводится не только рассчитанный средний индекс, но и индекс производительности по каждому компоненту системы (процессор, память, жесткий диск и т.д.), что позволяет определить, что "тормозит" работу системы, и заменить компонент. Обратите внимание на то, что оценка производительности не производится каждый раз при открытии этого окна! Для повторного вычисления индекса (например, после модернизации системы) нужно щелкнуть на кнопке Повторить оценку.

- Просмотр имени этого компьютера - открывает уже знакомое нам окно свойств системы.

- Настройка удаленного доступа - позволяет настроить удаленный доступ к вашему компьютеру.

- Диспетчер устройств - выводит информацию обо всех установленных в вашем ноутбуке устройствах и позволяет просмотреть состояние каждого устройства и обновить драйверы устройств.

Опубликовано: 28.03.2015

rusopen.com