Как проверить на майнеры: Как найти и удалить вирус-майнер с компьютера

Содержание

Как найти и удалить вирус-майнер с компьютера

Во время онлайн-серфинга есть риск заразить компьютер скрытым вирусом-майнером. Он может самостоятельно использовать ПК или ноутбук для майнинга криптовалюты. Причем антивирус не всегда эффективен против такой программы, и от неё бывает сложно избавиться.

Что такое скрытый майнинг-вирус

Вредоносные программы-майнеры относятся к троянской группе вирусов. Они незаметно проникают в систему Windows и начинают использовать аппаратные ресурсы компьютера или ноутбука для майнинга криптовалюты.

Как только пользователь обнаружил, что такой майнинг выполняется с его ПК, необходимо сразу избавиться от вредоносной программы.

Чем опасен вирус-майнер для ПК

Если троян находится в системе Windows, то использование компьютера или ноутбука становится небезопасным. Любые пароли могут быть вычислены, а данные — удалены или украдены.

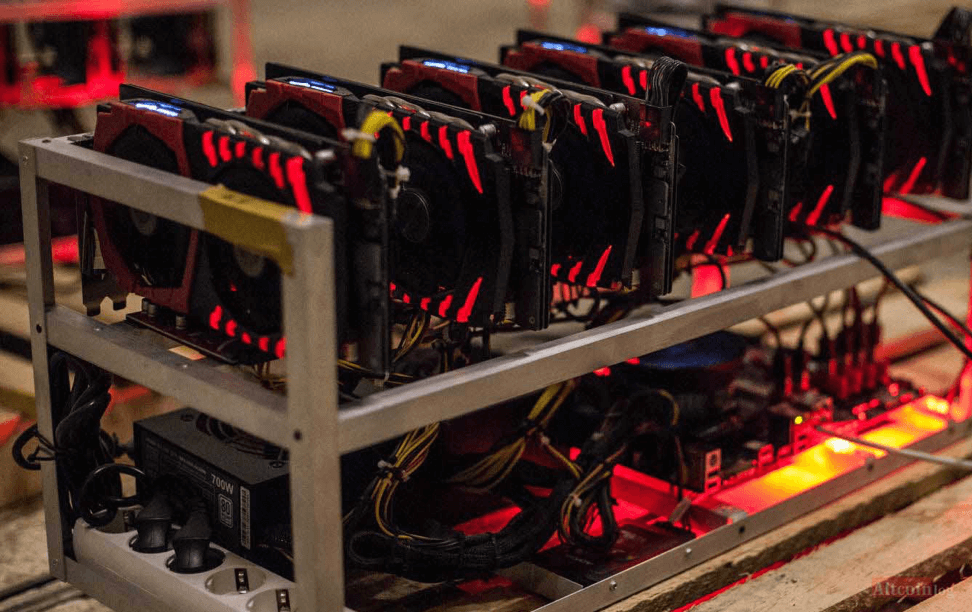

Если это троянская программа для майнинга, то она еще и негативно влияет на видеокарту и процессор. Работать на перегруженном ПК становится некомфортно. К тому же скрытый майнинг приводит к ускоренному износу оборудования.

Работать на перегруженном ПК становится некомфортно. К тому же скрытый майнинг приводит к ускоренному износу оборудования.

Особенно чувствительны к таким нагрузкам ноутбуки. Они могут выходить из строя уже через несколько часов фонового майнинга. Вот почему нужно как можно скорее избавляться от скрытых программ.

Виды скрытых вирусов для майнинга

Вирусы для майнинга можно разделить на две основные группы.

Скрытый криптоджекинг

Такой вирус не загружается на ПК или ноутбук, а существует в виде встроенного в сайт онлайн-скрипта.

Когда пользователь попадает на зараженную страницу, скрипт активируется и ресурсы компьютера или ноутбука начинают использоваться для майнинга криптовалюты. А поскольку майнинг-программа встроена в сайт, антивирус не может ее удалить.

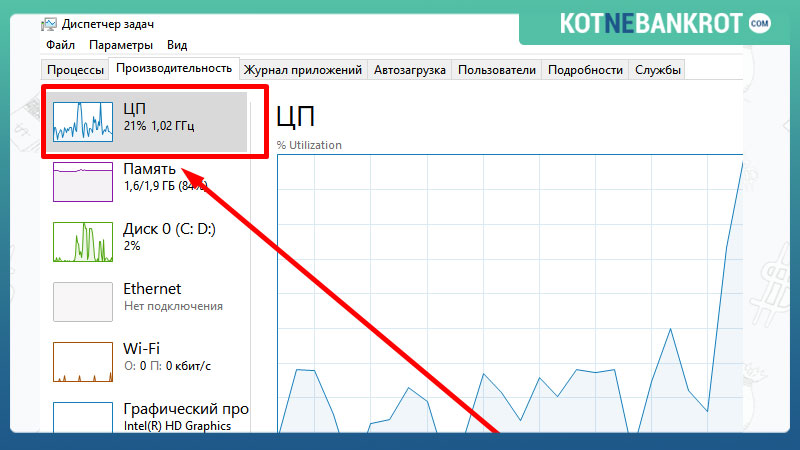

Обнаружить, что вредоносный скрипт начал работать против компьютера, можно по возросшей загрузке процессора.

Классический майнинг-вирус

Такой вирус имеет вид архива или файла. Он устанавливается незаметно, против желания пользователя. Если его не удалить, он будет запускаться при каждом включении компьютера.

Он устанавливается незаметно, против желания пользователя. Если его не удалить, он будет запускаться при каждом включении компьютера.

Как правило, у такой программы только одна функция – использовать ПК для майнинга криптовалюты. Но иногда можно «подхватить» скрытый вирус, который проверяет кошельки пользователя и переводит его средства на счета хакера.

Как понять, что ПК заражен

Чтобы удалить вирус-майнер, его необходимо распознать. Проверьте компьютер антивирусом и выполните поиск зараженных файлов, если обнаружены такие симптомы:

Перегрузка видеокарты. Распознать эту проблему можно по внешним признакам: GPU начинает сильно шуметь (из-за интенсивного вращения кулера) и становится горячей на ощупь. Также определить нагрузку можно при помощи бесплатной программы GPU-Z.

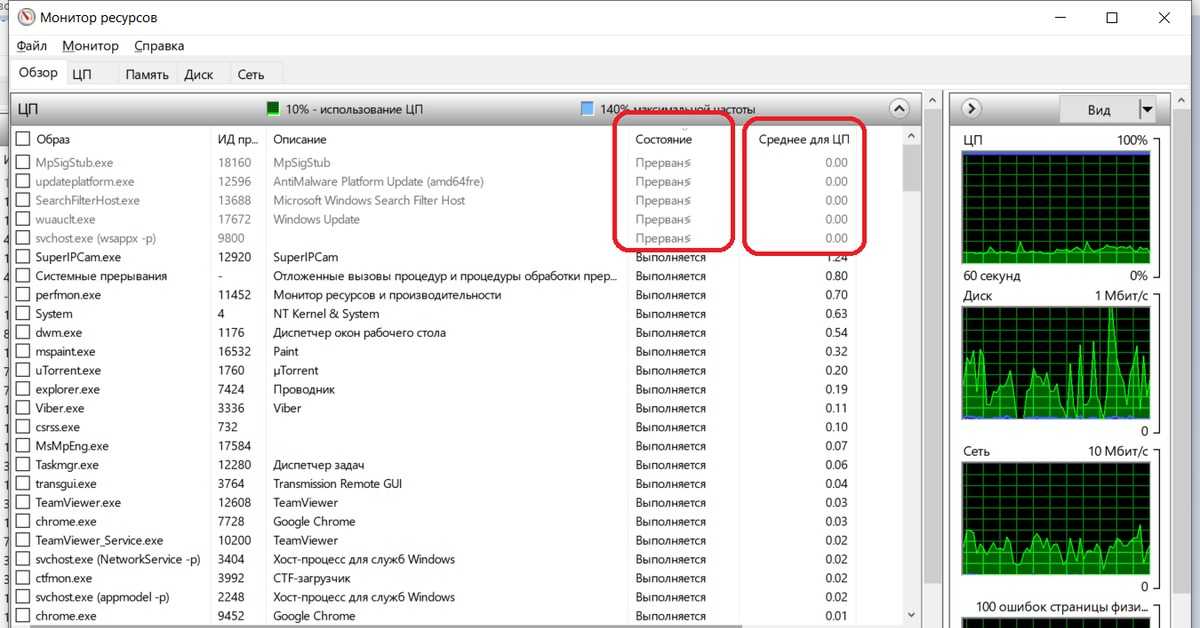

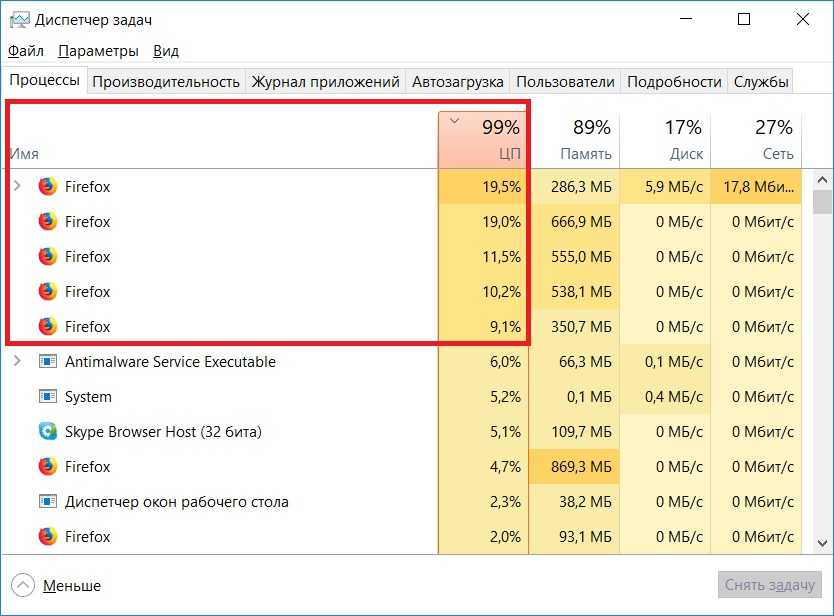

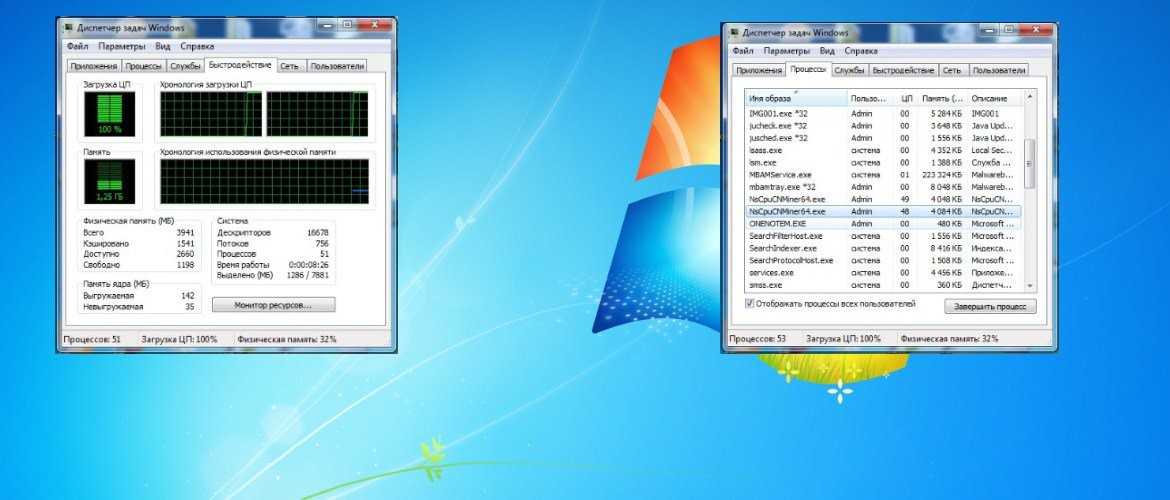

Медленная работа ПК. Когда компьютер или ноутбук тормозит, нужно через диспетчер задач проверить нагрузку процессора. Если этот показатель на уровне 60% и более, то система Windows может быть заражена вирусом-майнером.

Повышенный расход RAM. Скрытый майнер использует все доступные ресурсы компьютера, в том числе оперативную память.

Удаление файлов, информации или настроек против желания пользователя и без его одобрения.

Повышенный расход онлайн-трафика. Скрытый майнер активен постоянно. А иногда трояны могут быть частью ботнета – хакерской сети, которая используется для DDOS-атак против внешних систем.

Замедление работы браузера. При поиске и посещении сайтов происходит отключение онлайн-соединения или удаление вкладок.

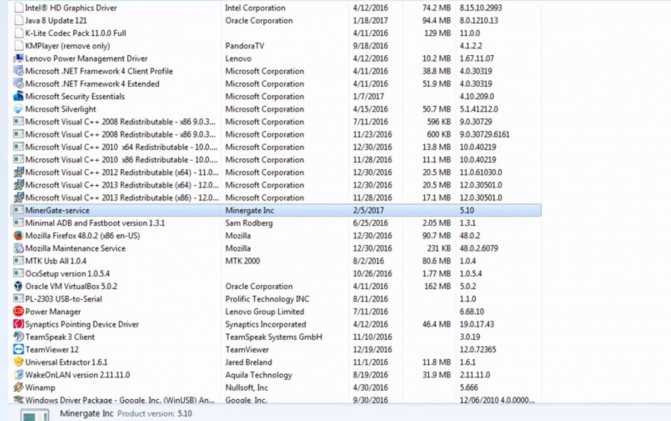

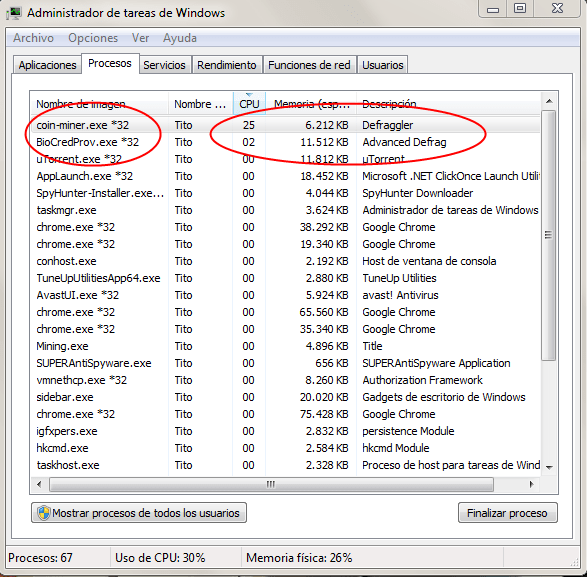

Диспетчер задач находит процессы с незнакомыми названиями, например «asikadl.exe».

Как найти и удалить скрытый вирус-майнер

Если обнаружен хоть один из описанных симптомов, необходимо проверить систему Windows антивирусом. Он помогает бороться против вредоносного софта и удалять его.

После проверки антивирусом стоит запустить программу Ccleaner или её аналог. Она находит и убирает из системы Windows весь мусор, который работает против неё. Для завершения процесса удаления нужно перезагрузить компьютер.

Она находит и убирает из системы Windows весь мусор, который работает против неё. Для завершения процесса удаления нужно перезагрузить компьютер.

Иногда появляются вирусы для майнинга, которые могут добавлять себя в список доверенных программ. Тогда антивирус не сможет их найти и удалить.

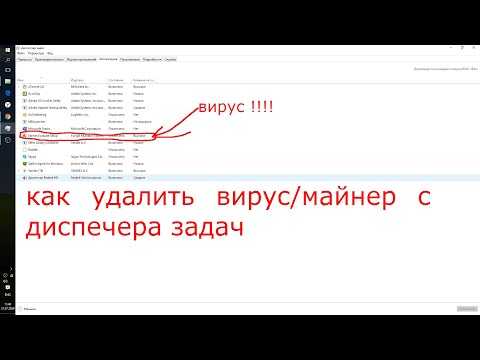

Также новые майнеры умеют обнаруживать диспетчер задач и отключаться до того, как он появится на экране. Но в любом случае нужно проверять все процессы.

Ручной поиск скрытого майнера

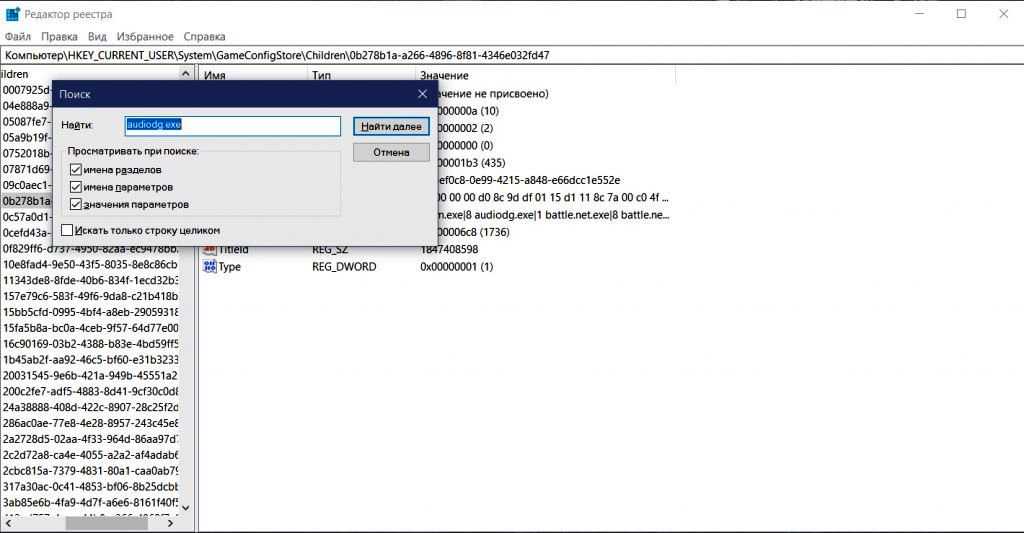

Для ручной проверки компьютера откройте реестр:

Нажмите сочетание клавиш Win+R.

В появившемся окне введите слово regedit.

Нажмите «ОК».

В открывшемся реестре можно обнаружить подозрительный процесс.

Для проверки необходимо:

Таким образом можно обнаружить процессы, которые расходуют ресурсы. Часто у них названия в виде случайного набора символов.

После этого нужно избавиться от всех найденных подозрительных записей и перезагрузить компьютер. Если скрытый майнинг обнаружится повторно, значит, избавиться от вируса не удалось и нужно проверять компьютер другими способами.

Если скрытый майнинг обнаружится повторно, значит, избавиться от вируса не удалось и нужно проверять компьютер другими способами.

Поиск скрытого майнера через планировщик задач

Чтобы вычислить скрытый майнинг через планировщик в Windows 10:

В окне планировщика заданий нужно найти и открыть папку «Библиотека планировщика заданий». В ней будут процессы, которые загружаются автоматически. Если кликнуть по любому из них, то в нижней части окна отобразится информация о задаче.

Здесь нужно проверить вкладки «Триггеры» и «Действия»:

В «Триггерах» указано, когда и как часто запускается процесс. Обратите внимание на те, что активируются при каждом включении ПК.

В «Условиях» можно найти информацию о том, за что именно отвечает этот процесс: например, за обнаружение и загрузку определённой программы.

Подозрительные процессы необходимо убрать. Для этого нужно кликнуть правой кнопкой мыши по названию задачи и выбрать пункт «Отключить». При этом удаления майнинг-вируса не происходит, но он не сможет полноценно работать.

При этом удаления майнинг-вируса не происходит, но он не сможет полноценно работать.

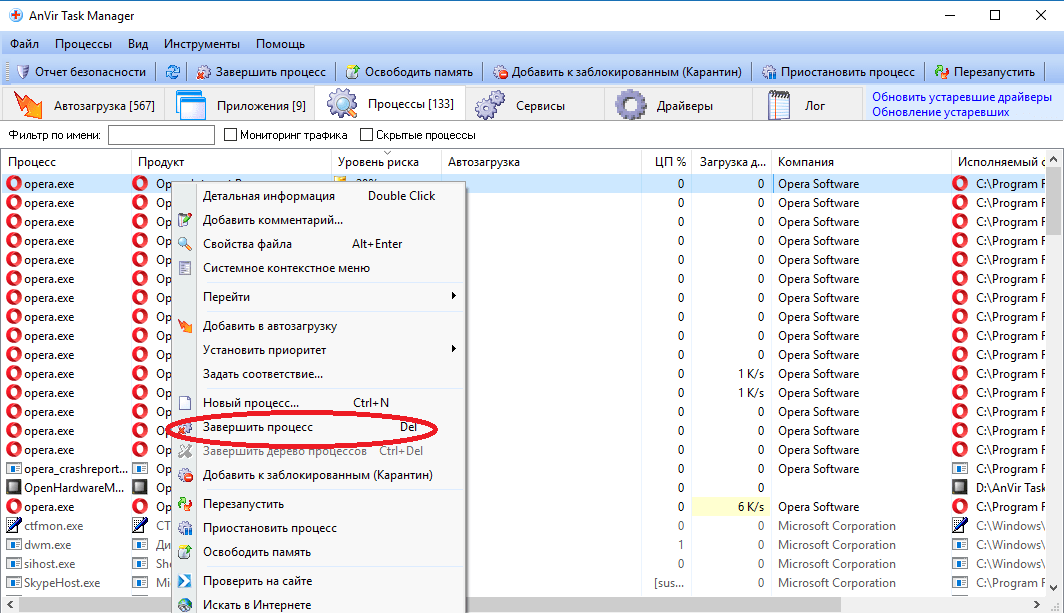

Остановив подозрительные задачи, нужно проверить загрузку процессора. Если он начал работать нормально, то найденные программы нужно убрать из автозагрузки. Удаление выполняется так же, как и отключение, только кликнуть нужно на пункт «Удалить».

Более тщательно проверить автозагрузку можно с помощью бесплатной программы AnVir Task Manager. Она ищет и проверяет задачи, которые запускаются автоматически.

Для обнаружения и удаления более сложного вредоносного софта нужно загрузить антивирус, например программу Dr. Web. Она выполняет глубокую проверку системы Windows. Через ее интерфейс можно избавиться от любых подозрительных файлов и процессов (не только от скрытого майнинга).

Перед тем как удалять вирус, лучше создать бэкап для восстановления системы.

Защита компьютера от майнинг-вирусов

Защитить ПК помогут следующие рекомендации:

Установите на ПК образ чистой и проверенной системы Windows.

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца.

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца. Установите антивирус. Важно регулярно обновлять антивирусные базы.

Не забывайте проверять информацию о программах перед их скачиванием. Так можно обнаружить вирус для майнинга еще до того, как он попадет на ПК.

Проверяйте антивирусом все скачанные файлы и при обнаружении вируса удаляйте его. Так можно избавиться от программ скрытого майнинга, которые уже скачаны, но еще не запущены.

Работайте онлайн с включенными антивирусом и брандмауэром. Если софт обнаружит опасный сайт, лучше его закрыть.

Внесите опасные сайты в файл hosts. Для этого можно использовать списки с портала GitHub. В нём есть раздел с информацией для обнаружения браузерного майнинга. Там же размещена инструкция, как защититься от вирусов.

Не выполняйте действия от имени администратора. Если таким образом запустить программу-майнер, то она получит максимальный доступ к ресурсам ПК и избавиться от нее будет очень сложно.

Разрешите запуск только проверенных программ. Для этого в системе Windows есть утилита secpol.msc. В ней можно создать политику проверки и ограниченного использования ПО.

Установите разрешение на использование только определенных портов. Соответствующие настройки находятся в меню антивируса и брандмауэра.

Установите на роутере надежный пароль, а также уберите его обнаружение и удаленный онлайн-доступ.

Запретите другим пользователям поиск и установку программ.

Поставьте пароль к системе Windows, чтобы исключить возможность несанкционированного использования ПК.

Не заходите на сомнительные сайты без онлайн-сертификатов. Безопасные ресурсы можно узнать по значку ssl (https).

Заблокируйте скриптовые коды JavaScript, которые находятся в настройках браузера. Так можно убрать возможность запуска вредоносного кода, подключающегося онлайн через браузер. При этом подвижные элементы сайтов тоже перестанут корректно определяться и отображаться.

Включите обнаружение и защиту против майнинга в браузере Chrome. Это можно сделать в настройках в разделе «Конфиденциальность и безопасность».

В качестве дополнительной меры защиты можно установить фильтры поиска и удаления рекламных баннеров – AdBlock, uBlock и прочие.

Dr.Web® — инновационные технологии антивирусной безопасности. Комплексная защита от интернет-угроз.

Майнеры сейчас одни из самых популярных среди злоумышленников вредоносных программ, их представители заняли все «призовые места» в статистике вирусных заражений.

Что такое майнеры?

| Как легальные, так и вредоносные программы, предназначенные для заработка цифровых валют (от англ. Mining — «добыча (например, руды)»). | 639 |

Вредоносные программы, предназначенные для внедрения вредоносных закладок (от англ. Mining — «минирование»), срабатывающих в заданный момент или по определенной команде на определенных компьютерах. | 76 |

| Вредоносные программы, предназначенные для кражи данных с зараженных компьютеров, в том числе криптовалют (от англ. Mining — «добыча»). | 58 |

| Сленговое название вредоносных программ, на данный момент составляющих существенную долю среди их общего количества (от англ. Main — «главный», «основной», «развитый»). | 33 |

Первые представители вредоносных программ-майнеров были достаточно примитивны, отражали свои процессы в списке процессов, и удалить их можно было самостоятельно. Так родился миф о том, что для защиты от майнеров антивирус не нужен. Однако со временем майнеры стали использовать средства маскировки, техники противодействия антивирусам, и более того — могут иметь деструктивный функционал.

Как можно обнаружить заражение майнером?

Гарантированно обнаружить майнер можно только антивирусом. | 592 |

| Антивирус для этого не требуется, работа майнера всегда обнаруживается по появившимся «тормозам» в работе компьютера или устройства, так как данная вредоносная программа буквально «отжирает» все доступные ресурсы зараженной машины. | 197 |

Первые майнеры использовали легитимные программы, но это оказалось неудобно — такие программы не предназначены для скрытой работы. Поэтому вирусописатели перешли на создание специально написанных модулей майнинга. Такие майнеры могут использовать средства сокрытия и «не светиться» в списке процессов, умеют ограничивать потребление ресурсов.

Может ли пользователь сам удалить майнер?

| Для удаления майнеров нужно использовать антивирус. | 616 |

Да, для заработка криптовалют злоумышленники используют обычные (легитимные) программы. Для того чтобы увидеть, запущен ли майнер, достаточно открыть список процессов, запущенных на машине. Антивирус для этого не требуется. Ну а удалить майнер можно вручную. Антивирус для этого не требуется. Ну а удалить майнер можно вручную. | 110 |

| Да, майнер в общем-то не вредоносная программа, вреда не представляет. Поэтому антивирусы не обнаруживают майнеры, и для удаления нужно пользоваться специальными утилитами. | 42 |

Майнер — как и другие вредоносные программы — это заболевание для компьютера, которое надо «лечить». Лечение для того или иного майнера зависит от того, к какому типу вредоносных программ он принадлежит.

Что такое майнер?

| Троянец. «Получить» к себе на компьютер или устройство майнер можно только самостоятельно. Сам по себе майнер на машину не попадет. | 420 |

| Вирус. Майнеры распространяются, заражая другие файлы. | 255 |

Червь. Заразиться можно, если на компьютер не устанавливаются обновления. Майнеры распространяются, «переползая» через незакрытые уязвимости с компьютера на компьютер. Майнеры распространяются, «переползая» через незакрытые уязвимости с компьютера на компьютер. | 220 |

| Тулза это! | 78 |

Для каких операционных систем нет майнеров?

| Майнеры есть для всех перечисленных ранее ОС. | 543 |

| Android — на устройствах слишком мало ресурсов для сложных вычислений, и майнеры для Android не имеют смысла. | 95 |

| Linuх — в данной системе невозможно укрыться от администратора, и поэтому никто не пишет такие майнеры. | 87 |

| macOS — это система, для которой вообще нет никаких вредоносных программ. | 57 |

Где можно сейчас подхватить майнер?

| На личных компьютерах обычных пользователей | 604 |

| В сети аэропорта | 351 |

| На роутере домашней сети | 309 |

| В «умном» Android-телевизоре | 289 |

| На сайте банка | 235 |

| На суперкомпьютере ядерного центра | 122 |

| На очистных сооружениях | 89 |

Если пользователь просто включил компьютер и ничего на нем не делает — возможно ли заражение троянцем при условии, что компьютер подключен к сети Интернет?

Да. Троянские программы могут проникать на компьютер с помощью иных программ. Троянские программы могут проникать на компьютер с помощью иных программ. | 507 |

| Нет. Троянские программы не могут распространяться самостоятельно, и необходимо, чтобы пользователь так или иначе их запустил. | 198 |

А что мне будет, если я установлю на рабочий компьютер майнер?

| Ст. 273 УК РФ. Создание, использование и распространение вредоносных компьютерных программ — до 4 лет | 585 |

| Уволят с работы | 195 |

| Вызовут к директору и объявят выговор | 155 |

| Ст. 275 УК РФ. Государственная измена — до 20 лет | 45 |

Как вредоносная программа-майнер попадает на компьютер?

Достаточно зайти на популярный сайт — если на страницу сайта встроен специальный скрипт, майнинг уже возможен. | 507 |

| В виде ссылки или вложения в электронном письме. | 472 |

| Через уязвимости. | 467 |

Вредоносные программы-майнеры относятся к самым различным типам, в том числе к Tool (утилитам). Где можно убедиться, что данный тип майнеров обнаруживается Dr.Web?

| Все ответы верные | 567 |

| Центр безопасности → Файлы и сеть → SpIDerGuard → Потенциально опасные | 84 |

| Центр безопасности → Файлы и сеть → Антивирусный сканер → Потенциально опасные | 70 |

| Центр безопасности → Файлы и сеть → SpIDerGate → Потенциально опасные | 56 |

| Центр безопасности → Файлы и сеть → SpIDerMail → Потенциально опасные | 36 |

Ни один антивирус не может знать все вредоносные программы в любой момент времени — пока не получит соответствующее обновление, позволяющее детектировать новейшую угрозу. Чтобы держать оборону даже от еще неизвестных угроз, в Dr.Web есть модуль Превентивная защита. По умолчанию Превентивная защита Dr.Web, охраняющая компьютер от неизвестных вирусной базе Dr.Web угроз, включена. Но пользователи любят менять настройки… Отключают на время компоненты и забывают их включать.

Чтобы держать оборону даже от еще неизвестных угроз, в Dr.Web есть модуль Превентивная защита. По умолчанию Превентивная защита Dr.Web, охраняющая компьютер от неизвестных вирусной базе Dr.Web угроз, включена. Но пользователи любят менять настройки… Отключают на время компоненты и забывают их включать.

Где можно убедиться в том, что Превентивная защита включена?

Специальный компонент Dr.Web — Превентивная защита — предназначен для обнаружения и нейтрализации новейших вредоносных файлов, еще не поступивших на анализ в антивирусную лабораторию «Доктор Веб».

Почему для успешной работы Dr.Web важно, чтобы на ПК было включено Облако Dr.Web, входящее в состав Dr.Web Security Space?

За сутки в вирусную базу добавляется несколько сотен записей о ранее неизвестных вредоносных программах. Традиционные обновления попадают на компьютер пользователя, как правило, не чаще чем раз в час после их выпуска. А вот информация о новейших вредоносных программах в Облаке Dr. Web всегда актуальна — она добавляется в него сразу после того, как станет известна аналитикам Dr.Web. Использование базы знаний Облака Dr.Web существенно повышает защиту антивируса от угроз «нулевого часа». Web всегда актуальна — она добавляется в него сразу после того, как станет известна аналитикам Dr.Web. Использование базы знаний Облака Dr.Web существенно повышает защиту антивируса от угроз «нулевого часа». | 600 |

| Потому что работа Превентивной защиты полностью зависит от сервиса Dr.Web Cloud — облачного сервиса репутационной проверки процессов на вредоносность. | 57 |

Вредоносные программы, внедряясь на компьютер, обращаются к различным ресурсам — и это замечает Превентивная защита.

Где можно настроить степень реакции Dr.Web по блокировке подозрительных действий сторонних приложений?

| Центр безопасности → Превентивная защита → Поведенческий анализ → Уровень защиты. | 377 |

Центр безопасности → Превентивная защита → Защита от эксплойтов → Блокировать исполнение неавторизованного кода. | 265 |

Если в результате сканирования Dr.Web обнаружил на ПК троянца-майнера (например, семейства Trojan.BtcMine), какой вариант действий наиболее правильно описывает возможные действия Сканера применительно к такому троянцу?

| Удаление: любой троянец — это полностью вредоносный файл. Это единственно возможное действие антивируса для любых троянцев. | 458 |

| Перемещение в карантин: в случае ошибочного детектирования такой файл можно будет восстановить после очередного обновления базы. | 295 |

| Лечение: оно возможно, если запись о троянце есть в вирусной базе Dr.Web на момент сканирования. | 111 |

Одна из причин опасности майнеров заключается в том, что они пытаются остановить запущенный антивирус, скрыть от его внимания содержимое своих файлов.

Где необходимо настроить действия сканера при обнаружении троянцев?

| Центр безопасности → Настройки → Сканер | 397 |

| Центр безопасности → Файлы и сеть → Сканер | 238 |

Майнер может проникнуть на компьютер в тот момент, когда вы посещаете популярный новостной сайт или любой другой ресурс сети Интернет.

Что необходимо предпринять для ограничения такой возможности проникновения?

| Оба ответа верные. | 333 |

| Необходимо использовать Dr.Web SpIDer Gate, проверяющий входящий трафик на вредоносные программы, и Родительский контроль для ограничения возможности доступа к опасным ресурсами сети Интернет. | 284 |

Необходимо отключить JavaScript и использовать модуль фильтрации всплывающих окон браузера. | 14 |

Какой компонент Dr.Web делает бесполезным заражение компьютера майнером?

| Брандмауэр Dr.Web может пресечь попытки выхода майнера в сеть Интернет — если были сделаны соответствующие настойки. Без выхода в сеть Интернет майнер неработоспособен. | 602 |

| Ничто не может остановить атаку майнера. | 25 |

Вполне естественно, что злоумышленники не хотят, чтобы вредоносные программы обнаруживались системами защиты, и поэтому создают новые и новые варианты тех же майнеров.

Если злоумышленник смог создать троянца, пока неизвестного антивирусному ядру, может ли антивирус Dr.Web противостоять таким неизвестным угрозам?

| Да. Остановить заражение может Превентивная защита Dr.Web, блокирующая работу подозрительных программ. | 508 |

Да. Остановить заражение может Брандмауэр Dr.Web, блокирующий доступ к компьютеру по определенным сетевым портам. Остановить заражение может Брандмауэр Dr.Web, блокирующий доступ к компьютеру по определенным сетевым портам. | 392 |

| Да. Остановить заражение может Dr.Web SpIDer Gate, блокирующий прием информации с нерекомендуемых ресурсов. | 374 |

| Да. Остановить заражение может Антиспам Dr.Web, блокирующий прием писем, содержащих вредоносные файлы, по признакам принадлежности письма к спаму или фишингу. | 334 |

| Нет. Если вредоносная программа не определяется с помощью вирусных баз, то заражение неминуемо. | 34 |

Майнер может проникнуть на компьютер в том числе через сообщение электронной почты. Как правило, такое сообщение содержит вредоносное вложение или специально сформированную ссылку.

Что необходимо использовать для ограничения такой возможности проникновения?

Необходимо использовать Dr. Web SpIDer Mail, проверяющий поступающие письма на вирусы и спам. Web SpIDer Mail, проверяющий поступающие письма на вирусы и спам. | 575 |

| Необходимо немедленно удалять все сообщения от неизвестных адресатов, содержащие вложения и ссылки. | 49 |

Обнаружение майнинга криптовалюты в вашей среде с помощью функции Datadog Cloud SIEM

/

безопасность

/

облако сием

/

обнаружение угроз

Майнинг криптовалюты (или майнинг криптовалюты) может быть прибыльной, но ресурсоемкой операцией, поэтому субъекты киберугроз нацеливаются на все больше организаций, чтобы воспользоваться своими облачными ресурсами для майнинга. Datadog Cloud SIEM теперь может помочь вам отслеживать ваши облачные системы на предмет нежелательного крипто-майнинга с помощью встроенного правила обнаружения. Все, что вам нужно для начала, — это настроить журналы ресурсов с помощью Datadog 9.0005 @network.client.ip стандартный атрибут.

Атаки криптомайнинга, известные как захват ресурсов, могут быстро привести к значительной нагрузке на серверы и облачные системы, что приведет к непредвиденным затратам на вычисления в сотни тысяч долларов. Правило обнаружения крипто-майнинга Datadog сканирует данные журналов со всех ваших облачных ресурсов на наличие активности с IP-адресов или доменных адресов, которые, как известно, связаны с сервером или пулом майнинга.

Правило обнаружения крипто-майнинга Datadog сканирует данные журналов со всех ваших облачных ресурсов на наличие активности с IP-адресов или доменных адресов, которые, как известно, связаны с сервером или пулом майнинга.

После включения правила Datadog Cloud SIEM будет генерировать сигнал безопасности, как только обнаружит отмеченный IP-адрес или домен в ваших журналах. Каждый сигнал предоставляет ключевые сведения о затронутых узлах, такие как показатели производительности и список запущенных процессов. Вы можете использовать эту информацию для изучения дополнительных признаков активности майнинга в вашей среде, таких как внезапные всплески использования ЦП или ОЗУ хоста или внезапное выполнение одного и того же несанкционированного процесса на нескольких хостах.

Приведенный выше пример сигнала показывает значительный всплеск использования ЦП для хоста, который, по данным Datadog, обменивался данными с сервером криптомайнинга. Если конкретный хост обычно не выполняет операции с интенсивным использованием ЦП, внезапное увеличение может указывать на то, что злоумышленник успешно установил клиент для майнинга и активно его использует. Вы можете подтвердить свою теорию, обратившись к связанным процессам, запущенным на затронутом хосте, чтобы найти любые неожиданные или несанкционированные процессы. Например, вы можете наблюдать такой инструмент, как

Вы можете подтвердить свою теорию, обратившись к связанным процессам, запущенным на затронутом хосте, чтобы найти любые неожиданные или несанкционированные процессы. Например, вы можете наблюдать такой инструмент, как apt-get загрузка сценария оболочки с неизвестного IP-адреса. Этот тип активности может быть начальным признаком того, что злоумышленник пытается загрузить криптомайнер на хост.

Идентификация процессов, связанных с криптомайнером, также может помочь вам определить масштаб атаки. Например, злоумышленник может запускать криптомайнеры только на нескольких скомпрометированных хостах одновременно, чтобы избежать обнаружения. Вы можете легко найти другие хосты, на которых выполняются такие же подозрительные процессы, чтобы определить, какие из них скомпрометированы. Чтобы смягчить такого рода действия, вы можете остановить неавторизованные процессы и удалить связанных клиентов со скомпрометированных хостов. Вы также можете заблокировать злоумышленника из вашей среды, добавив IP-адрес или адрес домена, захваченные в сигнале, в список запрещенных вашего брандмауэра, что снижает риск другой атаки из того же источника.

Списки подавления Datadog позволяют уменьшить количество ложных срабатываний, контролируя, когда генерируются сигналы безопасности для майнинга. Например, некоторые организации могут поддерживать законные приложения или службы криптовалюты, поэтому активность из этих источников не должна генерировать сигнал. Вы можете учесть эти варианты использования, добавив список подавления в правило крипто-майнинга, что предотвратит срабатывание сигналов безопасности для определенных хостов, сред или IP-адресов.

Примерный список выше включает группу сред, которые используются для тестирования новых функций для приложения криптовалюты, которое в противном случае было бы помечено как вредоносная активность, поскольку она связана с серверами майнинга.

Datadog Cloud SIEM позволяет быстро выявлять признаки нежелательной активности майнинга в вашей среде, чтобы вы могли защитить свои облачные ресурсы, поддерживать производительность приложений и предотвратить непредвиденные расходы. Чтобы узнать больше о правиле обнаружения майнинга криптовалюты, а также о других доступных правилах, ознакомьтесь с нашей документацией. Если у вас еще нет учетной записи Datadog, вы можете подписаться на бесплатную 14-дневную пробную версию.

Чтобы узнать больше о правиле обнаружения майнинга криптовалюты, а также о других доступных правилах, ознакомьтесь с нашей документацией. Если у вас еще нет учетной записи Datadog, вы можете подписаться на бесплатную 14-дневную пробную версию.

Добытчики монет | Microsoft Узнайте

Обратная связь

Редактировать

Твиттер

Фейсбук

Эл. адрес

- Статья

- 2 минуты на чтение

Киберпреступники всегда ищут новые способы заработка. С появлением цифровых валют, также известных как криптовалюты, преступники видят уникальную возможность проникнуть в организацию и тайно добывать монеты, реконфигурируя вредоносное ПО.

Как работают майнеры монет

Многие заражения начинаются с:

Сообщения электронной почты с вложениями, которые пытаются установить вредоносное ПО.

Веб-сайты, на которых размещены наборы эксплойтов, которые пытаются использовать уязвимости в веб-браузерах и другом программном обеспечении для установки майнеров монет.

Веб-сайты, использующие вычислительную мощность компьютера для запуска сценариев, пока пользователи просматривают веб-сайт.

Майнинг — это процесс выполнения сложных математических вычислений, необходимых для ведения реестра блокчейна. Этот процесс генерирует монеты, но требует значительных вычислительных ресурсов.

Майнеры монет не являются злонамеренными по своей природе. Некоторые лица и организации инвестируют в оборудование и электроэнергию для законных операций по добыче монет. Однако другие ищут альтернативные источники вычислительной мощности и пытаются проникнуть в корпоративные сети. Эти майнеры монет не нужны в корпоративных средах, потому что они потребляют драгоценные вычислительные ресурсы.

Эти майнеры монет не нужны в корпоративных средах, потому что они потребляют драгоценные вычислительные ресурсы.

Киберпреступники видят возможность зарабатывать деньги, проводя вредоносные кампании, которые распространяют, устанавливают и запускают троянские майнеры за счет вычислительных ресурсов других людей.

Примеры

Эксплойты DDE, которые, как известно, распространяли программы-вымогатели, теперь доставляют майнеры.

Например, образец вредоносного ПО, обнаруженного как Trojan:Win32/Coinminer (SHA-256: 7213cbbb1a634d780f9bb861418eb262f58954e6e5dca09ca50c1e1324451293), устанавливается с помощью Exploit:O97M/DDEDownloader.PA, документа Word, содержащего эксплойт DDEDownloader.PA.

Эксплойт запускает командлет, выполняющий вредоносный скрипт PowerShell (Trojan:PowerShell/Maponeir.A). Он загружает троянизированный майнер, модифицированную версию майнера XMRig, который затем добывает криптовалюту Monero.

Как защититься от майнеров монет

Включить обнаружение потенциально нежелательных приложений (PUA) .

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца.

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца.