Где хранятся ключи реестра: Ключевые контейнеры в реестре — сЭВО:эволюция работ

Содержание

Ключевые контейнеры в реестре — сЭВО:эволюция работ

Сен 18, 2020Просмотров: 12 281 2 комментария

WindowsCrypto Pro, Windowssevo44

Подписывайтесь на Telegram канал!

Операционная система Windows умерла и нет возможности восстановить. В системе находились ключевые контейнеры записанные в реестр и на других носителях их не существует. Перенесем ключевые контейнеры со старого реестра в новую систему.

Содержание:

- 1 Введение

- 2 Ключевые контейнеры в реестре как с ними работать?

- 3 Необходимые данные в старом реестре

- 3.1 Подключаем старый реестр в новый

- 3.2 Серийный номер КриптоПро в реестре

- 3.3 Где хранятся контейнеры ключей в реестре

- 3.4 Сохранение ключевых контейнеров

- 4 Добавление контейнеров в новый реестр

- 4.1 Смотрим UID необходимого пользователя

- 4.

2 Меняем данные в файле

2 Меняем данные в файле - 4.3 Экспортирует контейнеры в новый реестр

- 4.4 Выгружаем старый реестр

- 4.5 Проверка добавления ключевых контейнеров

- 4.6 Перенос личных сертификатов пользователя

- 4.6.1 Добавление сертификата через Крипто ПРО

- 4.6.2 Перенос всех сертификатов

- 5 Вывод

Введение

Конечно лучше всегда хранить резервные копии всех получаемых ключей, но это делают только те кто уже имел проблемы с потерей а в последствии долгим и мучительным процессом восстановления необходимых ключей. Самая большая проблема в том что не каждый контейнер в реестре содержит в себе открытый ключ. Государственным учреждениям выдают, как правило на флешке, ключевой контейнер и личный сертификат которые работают в системе только в связке. Некоторые бережно хранят эту связку ну а большинство устанавливают контейнер в реестр системы и используют дальше флэшку в личных целях не задумываясь удаляя все лишнее в случае необходимости. Сохранность данных дело каждого мое дело решить задачу из сложившихся реалий о чем я и поведаю. Вариант подойдёт и для случая когда нет желание переносить каждый ключ а хочется перенести все сразу на новый компьютер.

Сохранность данных дело каждого мое дело решить задачу из сложившихся реалий о чем я и поведаю. Вариант подойдёт и для случая когда нет желание переносить каждый ключ а хочется перенести все сразу на новый компьютер.

Ключевые контейнеры в реестре как с ними работать?

Для работы со старым реестрам нужны права на открытие необходимых данных иначе вылезет предупреждение:

Для работы со старым реестром выполним следующие действия:

- Скачиваем программу PsTools и распаковываем в любую папку;

- Копируем необходимый файл PsExec.exe в папку C:\Windows\System32;

- Запускаем командную строку cmd от имени администратора;

- Вставляем команду psexec -i -d -s c:\windows\regedit.exe и нажимаем Enter.

Вот так это должно выглядеть в cmd:

Теперь вы можем спокойно работать с реестром и не получать предупреждения о невозможности просмотра данных.

Необходимые данные в старом реестре

Файлы реестра находятся по пути Windows/system32/config файл который нас интересует называется SOFTWARE. В нашем случае он был исправен в противном случае восстановить нужные данные не получиться.

В нашем случае он был исправен в противном случае восстановить нужные данные не получиться.

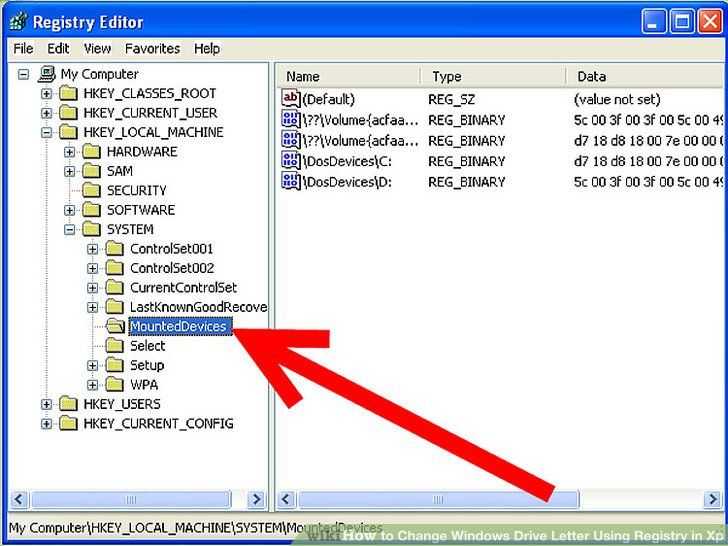

Подключаем старый реестр в новый

Для подключения необходимо выполнить следующие действия:

- Выбрать необходимую ветку реестра HKEY_LOCAL_MACHINE;

- Перейти в меню Файл → Загрузить куст;

- Выбрать необходимый файл SOFTWARE;

- Назначить имя загруженному кусту (в моем случае old).

После успешного подключение вы увидите куст с введенным ранее названием.

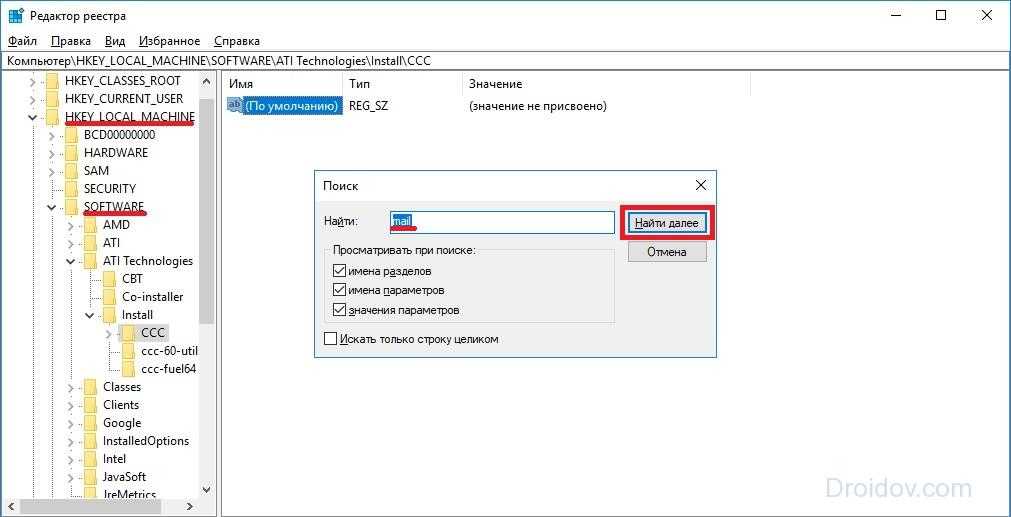

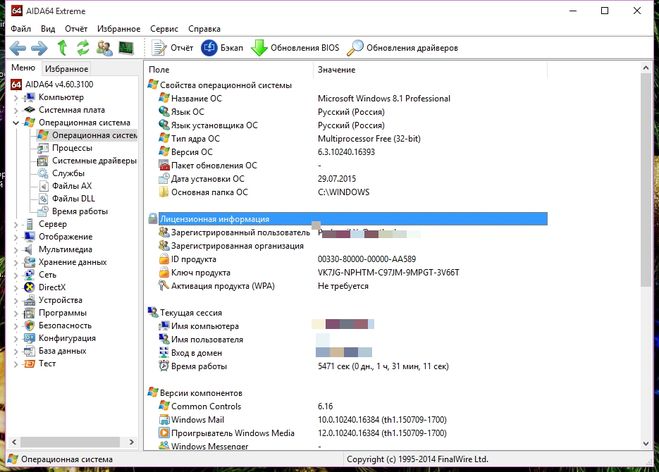

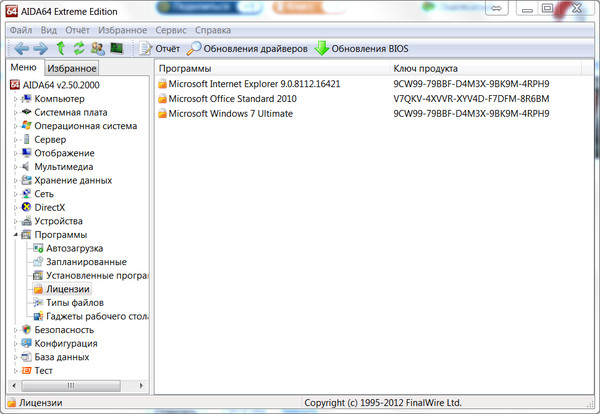

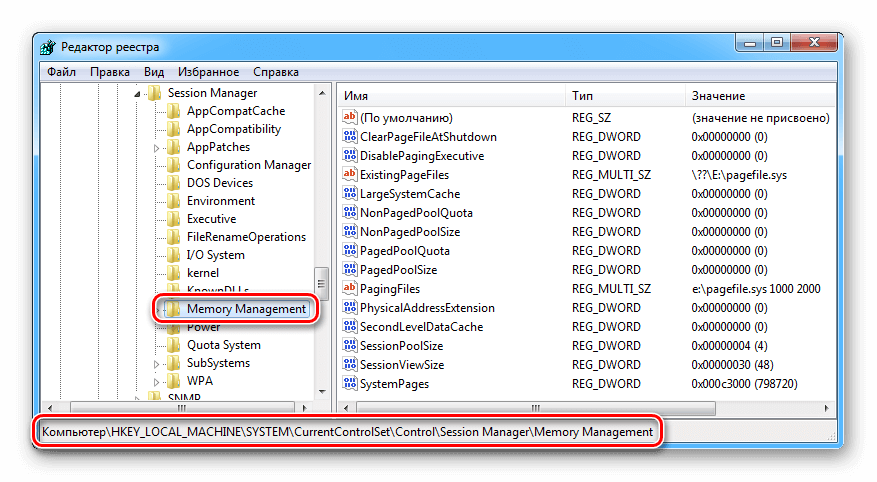

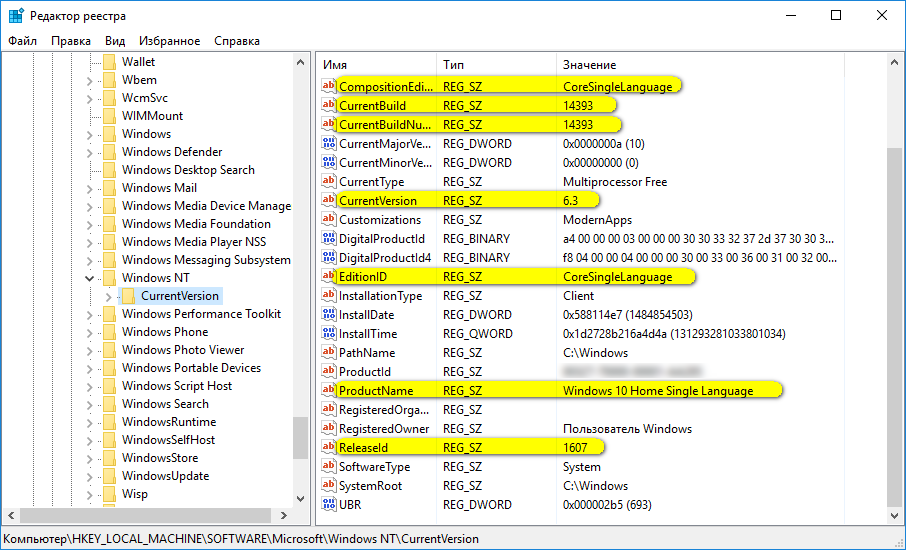

Серийный номер КриптоПро в реестре

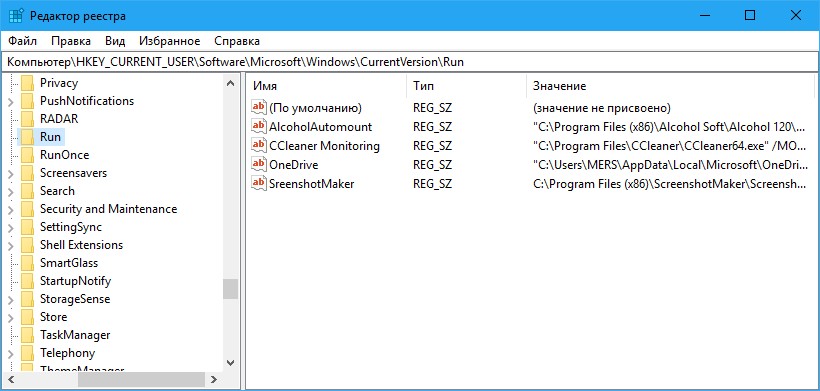

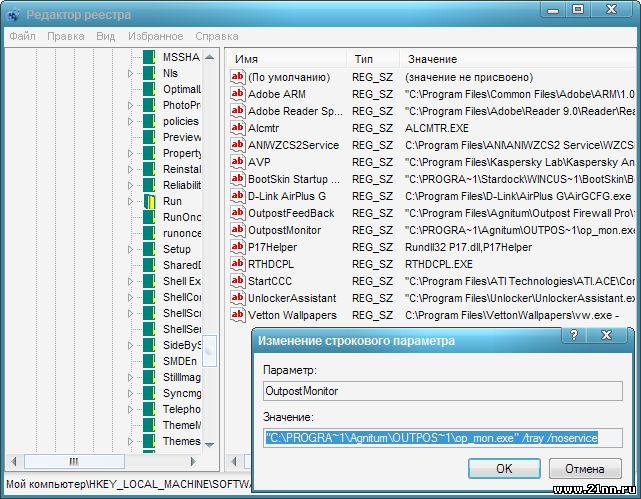

Определить какая стояла версия и серийный номер можно посмотрев записи на скрине ниже (внизу указан путь где смотреть):

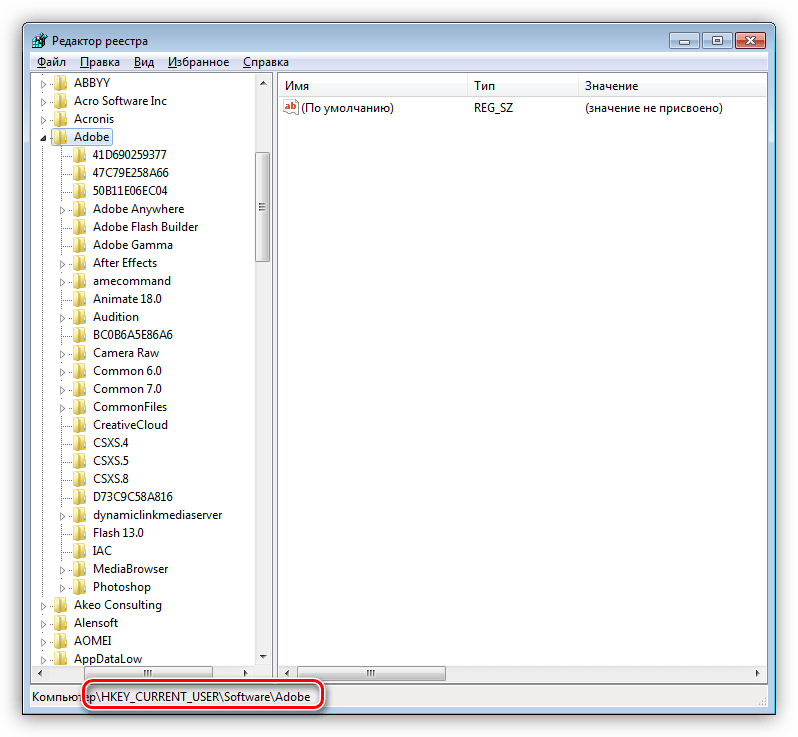

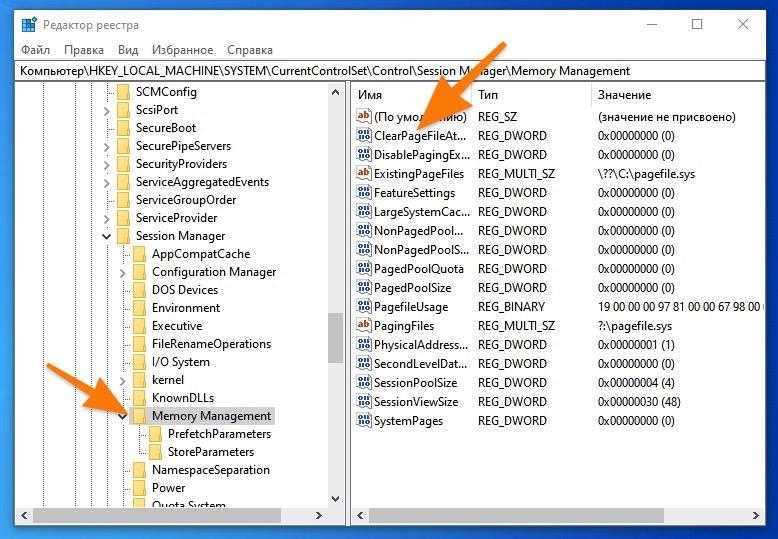

Где хранятся контейнеры ключей в реестре

Все контейнеры вы можете найти по пути (для 64): HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Crypto Pro\Settings

\USERS\(идентификатор пользователя)\Keys\(Название контейнера)

Сохранение ключевых контейнеров

Теперь нам необходимо экспортировать раздел с ключами для выполнения необходимых изменений и загрузки в рабочий реестр. После экспортирования я получил файл с названием reestr.reg.

После экспортирования я получил файл с названием reestr.reg.

Добавление контейнеров в новый реестр

Перед тем как добавить в новый реестр контейнеры нам надо сменить uid пользователя и отредактировать путь убрав название загруженного куста.

Смотрим UID необходимого пользователя

В командной строке cmd вносим команду WHOAMI /USER и видим нужный sid пользователя:

Чтобы скопировать текст из командной строки Windows, необходимо нажать правой кнопкой мыши на заголовок окна консоли и в меню «Свойства» на вкладке «Общие» включить опцию «Выделение мышью». Вставляется текст по нажатию правой кнопки мыши!

Меняем данные в файле

Открываем файл в блокноте и делаем замену:

Не забудьте убрать название куда добавляли куст! Вам надо загрузить в рабочую часть реестра!

Экспортирует контейнеры в новый реестр

Выгружаем старый реестр

Не ищите возможности удаления старого куста который мы добавляли! Ненужный больше куст можно только выгрузить!

Проверка добавления ключевых контейнеров

Открываем программу Crypto Pro и смотрим что у нас есть в реестре:

Всё прошло успешно и все ключевые контейнеры присутствуют.

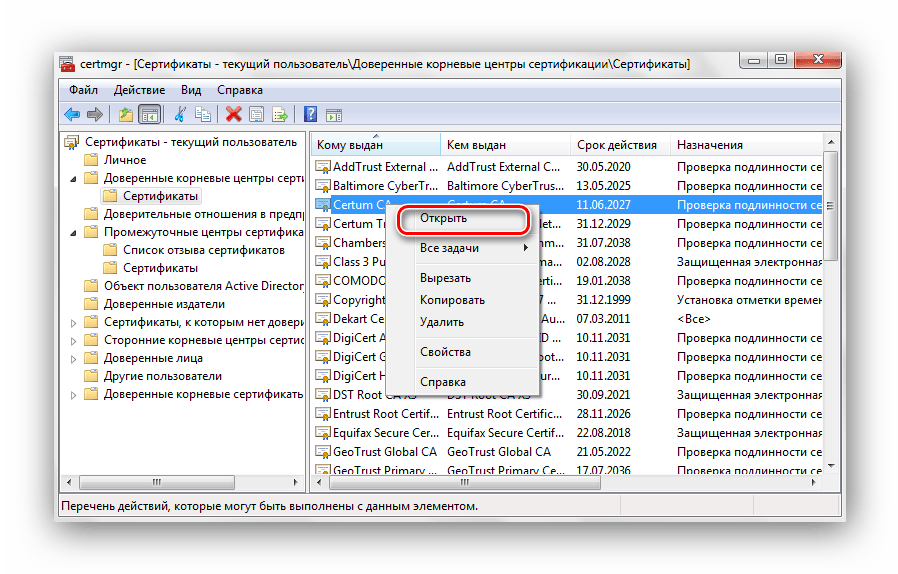

Перенос личных сертификатов пользователя

Добавление сертификата через Крипто ПРО

Берём открытый сертификат что нам нужен и устанавливаем его через Crypto Pro указав автоматический поиск контейнера. В случае если ставили контейнеры не вводя пароль просто жмите Ентер ( если вводили то ищите куда записали).

Все действия с ключами выполняйте через программу Crypto Pro!

Перенос всех сертификатов

Все сертификаты в системе Windows находятся по пути C:\Users\НУЖНЫЙ ПОЛЬЗОВАТЕЛЬ\AppData\Roaming\Microsoft\SystemCertificates\My. Достаточно скопировать эту папку в аналогичное место на новом компьютере и ключи будут перенесены.

Вывод

Вывод только один — храните резервные копии ключей. В моем случае мне удалось восстановить закрытые контейнеры ключей и личные сертификаты. Стараюсь всегда или переносить ключи в реестра и хранить оригиналы, если это возможно. Не ленитесь делать резервные копии.

Понравилась статья? Поделитесь ей с друзьями!

// sevo44 похожие записи в конце статьи ?>

// /sevo44 похожие записи в конце статьи ?>

Практические приёмы работы с Реестром — Документация Работа с реестром Windows 1

В данном разделе рассматриваются практические примеры работы с реестром:

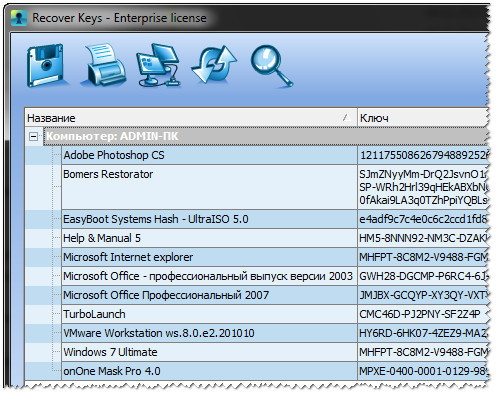

- Лицензия КриптоПро в реестре [1017]

- Где хранятся ключи(закрытый ключ сертификата) в реестре? [1739]

- Восстановление закрытых ключей с неисправного компьютера

- Извлечение информации из резервной копии реестра

- Доступ к считываетлям (Calais)

- Доверенные узлы

Лицензия КриптоПро в реестре [1017]

Лицензия КриптоПро хранится в реестре, её можно оттуда скопировать, либо ввести.

- Перейти в ветку:

КриптоПро 3.6:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer \UserData\S-1-5-18\Products\05480A45343B0B0429E4860F13549069\InstallPropertiesКриптоПро 3.9:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer \UserData\S-1-5-18\Products\68A52D936E5ACF24C9F8FE4A1C830BC8\InstallPropertiesКриптоПро 4.0:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer \UserData\S-1-5-18\Products\7AB5E7046046FB044ACD63458B5F481C\InstallPropertiesКриптоПро 3.0:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18 \Products\0CC4F742C3275A04A9832E2E2CD4BE64\InstallProperties\ProductID

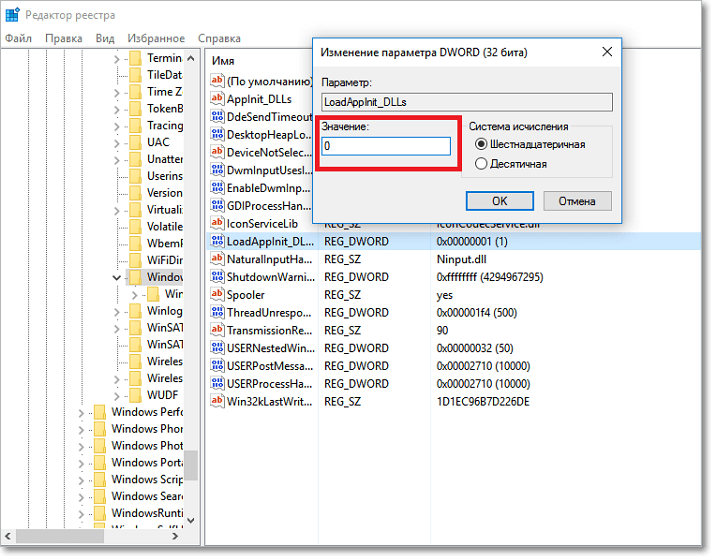

- Открыть двойным нажатием левой кнопки мыши параметр

ProductIDи прописать в полеЗначениесерийный номер лицензии (можно с дефисами, можно без). Либо скопировать номер лицензии оттуда.

Либо скопировать номер лицензии оттуда.

Где хранятся ключи(закрытый ключ сертификата) в реестре? [1739]

Реестр может использоваться в качестве ключевого носителя, другими словами, в него можно скопировать Квалифицированную электронную подпись (КЭП). После копирования закрытые ключи будут находиться:

- для 32-битной ОС:

HKEY_LOCAL_MACHINE\SOFTWARE\CryptoPro\Settings\ Users\(идентификатор пользователя)\Keys\(Название контейнера)

- для 64-битной ОС:

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Crypto Pro\Settings \USERS\(идентификатор пользователя)\Keys\(Названиеконтейнера)

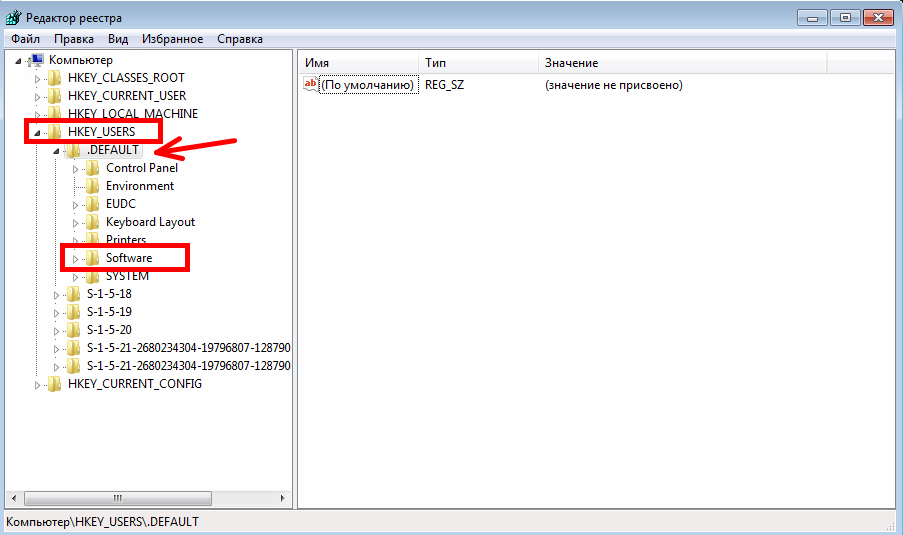

- В некоторых случаях сертификат попадает сюда:

HKEY_USERS\S-1-5-21-{SID}_Classes\VirtualStore\MACHINE\SOFTWARE

\[Wow6432Node]\Crypto Pro\Settings\USERS\S-1-5-21-{SID}\Keys\

Где SID (идентификатор пользователя) (англ. Security Identifier (SID)) — структура данных переменной длины, которая идентифицирует учетную запись пользователя, группы, домена или компьютера.

Узнать SID пользователя можно через командную строку («Пуск → Выполнить → cmd»), введя команду WHOAMI /USER.

Рис. 23 – Узнать SID пользователя через командную строку

Совет

Чтобы скопировать текст из командной строки Windows, необходимо нажать правой кнопкой мыши на заголовок окна консоли и в меню «Свойства» на вкладке «Общие» включить опцию «Выделение мышью».

Восстановление закрытых ключей с неисправного компьютера

Совет

Обязательно ознакомьтесь с главой Работа с Редактором реестра и разделами:

- Открытие реестра

- Загрузка и выгрузка куста;

- Права доступа (Разрешения);

- Получение полных прав и смена владельца;

- Работа через утилиту PsExec.

Есть возможность восстановить закрытые ключи сертификата, если они были записаны в реестре компьютера и этот компьютер сломался.

Это можно сделать только в том случае, если жесткий диск в рабочем состоянии и есть возможность его подключить к рабочему системному блоку. Или есть копия папки

Или есть копия папки C:\Windows\System32\config\.

Если условия выполняются, необходимо проделать следующее:

- Подключить жесткий диск от неработающего компьютера к рабочему системному блоку;

- Скачать утилиту

PsExec.exeи скопировать ее в корень дискаC.

Открыть редактор реестра с помощью утилиты

PsExec.exe(см. раздел Работа через утилиту PsExec). В командной строке («Пуск → Выполнить → cmd») ввести команду;C:\PsExec.exe -i -s regedit.exe

Загрузить куст

HKEY_LOCAL_MACHINE\Software(см. раздел Загрузка и выгрузка куста):- Перейти в раздел

HKEY_LOCAL_MACHINE; - Выбрать «Файл → Загрузить куст»;

- В файловом менеджере выбрать соответствующий файл куста с нерабочего компьютера

C:\Windows\System32\config\SOFTWARE; - Задать произвольное имя загруженному кусту, например,

AZAZAZ.

- Перейти в раздел

Загрузка куста может занять некоторое время.

- Перейти в раздел, в котором хранятся КЭП;

- для 32-битной ОС:

HKEY_LOCAL_MACHINE\ASASAS\CryptoPro\Settings\ Users\(идентификатор пользователя)\Keys\(Название контейнера)

- для 64-битной ОС:

HKEY_LOCAL_MACHINE\ASASAS\Wow6432Node\Crypto Pro\Settings \USERS\(идентификатор пользователя)\Keys\(Названиеконтейнера)В некоторых случаях сертификат попадает сюда:

HKEY_USERS\S-1-5-21-{SID}_Classes\VirtualStore\MACHINE\SOFTWARE \[Wow6432Node]\Crypto Pro\Settings\USERS\S-1-5-21-{SID}\Keys\

- После того, как найден нужный раздел с ключами:

- Нажать на подраздел

keysправой кнопкой мыши и выбрать пункт «Экспортировать» (см. раздел Создание резервной копии реестра (Экспорт)).- Выбрать место для сохранения и задать имя файла. Экспортированный файл будет иметь расширение

.reg.- Если требуется, перенести экспортированный файл с расширением

.regна другой компьютер.

- Открыть экспортированный файл с расширением

.regв текстовом редакторе (Notepad++, Блокнот) и изменить в файле идентификатор пользователя (SID) на идентификатор текущего пользователя, для этого:

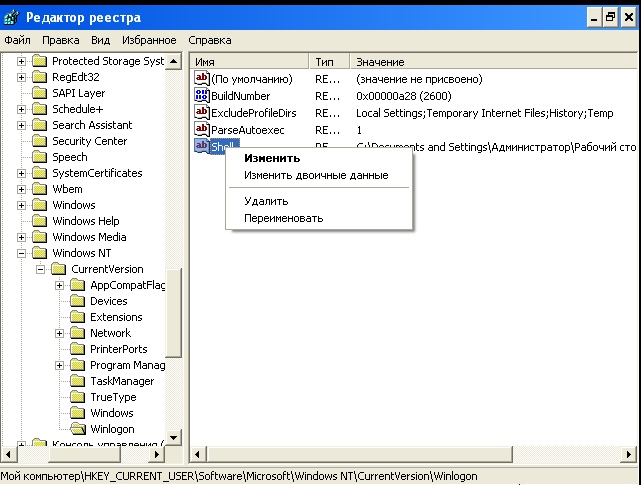

Рис. 24 – Изменение пути к веткам реестра

- В командной строке («Пуск → Выполнить → cmd») ввести команду

WHOAMI /USER(см. рисунок Рис. 23 – Узнать SID пользователя через командную строку).

Совет

Чтобы скопировать текст из командной строки Windows, необходимо нажать правой кнопкой мыши на заголовок окна консоли и в меню «Свойства» на вкладке «Общие» включить опцию «Выделение мышью».

Важно

Если разрядность(битность) текущей системы отличается от той, на которой находился контейнер закрытого ключа, то необходимо проверить и при необходимости исправить путь в текстовом редакторе.

- Сохранить изменения в файле и открыть его двойным щелчком мыши (см. раздел Восстановление реестра из резервной копии (Импорт)). Разрешить внести изменения в реестр.

После этого выполнить установку открытого ключа через Крпто Про CSP (Инструкция по установке личного сертификата).

Предупреждение

Перед тем, как вносить изменения в реестр, обязательно создавайте его резервную копию. Подробнее в разделе Создание резервной копии реестра (Экспорт).

- В конце рекомендуется выгрузить ранее загруженный куст «Файл → Выгрузить куст».

Совет

Можно запускать реестр и не используя утилиту PsExec.exe, но тогда придется добавлять загруженным веткам права и разрешения вручную так, как описано в разделе Права доступа (Разрешения). Это не критично, если речь идет, например, о копировании всего одного контейнера закрытого ключа. Если файлов много, то гораздо быстрее и удобнее использовать PsExec.. exe

exe

Рекомендую всегда держать на готове утилиту PsExec.exe, ее скачивание и копирование занимает не так много времени.

Извлечение информации из резервной копии реестра

Резервные копии реестра обычно создаются автоматически каждые десять дней. Сохраняются они в папке:

C:\Windows\System32\config\RegBack– для Windows 7 и Server 2008;C:\Windows\repair– для XP и Server 2003.

Данные папки содержит те же файлы, что и C:\Windows\System32\config\.

Если, например, из реестра случайно был удален контейнер закрытого ключа, теоретически, есть возможность импортировать куст из резервной копии.

Порядок действия аналогичен, описанному порядку в инструкции Восстановление закрытых ключей с неисправного компьютера. Отличается только файл загружаемого куста C:\Windows\System32\config\RegBack\Software.

Доступ к считываетлям (Calais)

Иногда возникает проблема с доступом к считывателям смарт-карт. Она может быть связана с тем, что у текущего пользователя недостаточно прав на следующие ветки:

Она может быть связана с тем, что у текущего пользователя недостаточно прав на следующие ветки:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\Calais HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\Calais\Readers

Подробнее о настройке прав доступа читайте в разделе Права доступа (Разрешения).

Примечание

Может возникнуть ситуация, когда текущий пользователь системы даже не будет являться владельцем данных веток реестра, следовательно, у него не будет прав на них. В таком случае, необходимо сначала добавить текущего пользователя во владельцы этих веток, а затем проставить ему соответствующие права, как описано в разделе Права доступа (Разрешения) данного руководства.

Доверенные узлы

Если узел не добавляется в надежные узлы, можно добавить его вручную через реестр, для этого необходимо:

- Перейти в ветку

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains; - Добавить подраздел с названием домена, например,

kontur.; ru

ru - В добавленном подразделе создать еще один подраздел с названием субдомена:

extern; - Добавить параметр DWORD

httpsсо значением2

Рис. 25 – Добавление зон надежных узлов вручную

Обзор

Структура

Редактирование

Импорт и экспорт реестра

Ведение реестра

| |||||||||||||||||||

Что такое ключи реестра? — Удаление шпионского и вредоносного ПО с помощью SpyHunter

Ради простоты организации и удобочитаемости ключи реестра, возможно, являются наиболее важным аспектом реестра Windows. Хотя реестр Windows представляет собой простую текстовую базу данных, его использование чрезвычайно широким кругом программ может привести к просеиванию огромного количества информации, включая двоичные значения, числа в 32-битном или 64-битном формате, данные, отсортированные по большому счету. категории с порядком байтов или прямым порядком байтов и различные типы строк. Ключи реестра представляют собой объекты-контейнеры, которые организуют все эти данные в дискретные подмножества, что позволяет как обычным пользователям ПК, так и программистам отслеживать доступную информацию.

категории с порядком байтов или прямым порядком байтов и различные типы строк. Ключи реестра представляют собой объекты-контейнеры, которые организуют все эти данные в дискретные подмножества, что позволяет как обычным пользователям ПК, так и программистам отслеживать доступную информацию.

Формат и философия ключей реестра

Реестр специфичен для операционной системы Windows, но встречается в версиях Windows, начиная с 3.1 и выше, заменяя прежнее использование текстовых INI-файлов. Поскольку он служит потенциально обширным хранилищем системной информации, связанной с программами, установленными на вашем компьютере, просмотр реестра часто может быть пугающим. Однако это цель существования контейнеров ключей реестра.

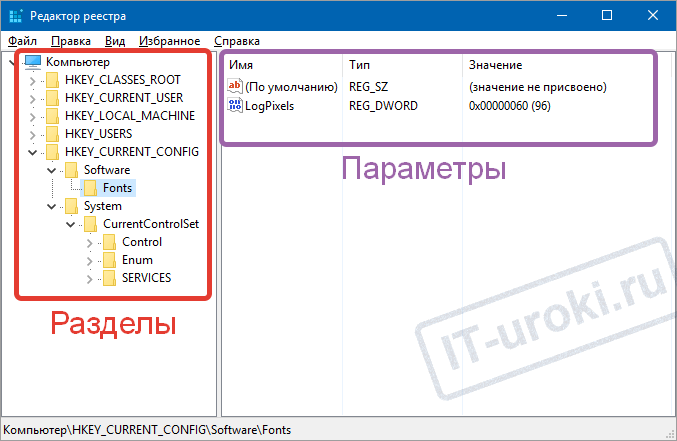

Вы можете начать знакомство с ключами реестра, открыв Regedit.exe, редактор реестра Microsoft по умолчанию, хотя при желании вы также можете использовать стороннее программное обеспечение. Первые ключи, которые вы увидите, будут ключами Windows по умолчанию, также известными как корневые ключи. Хотя их цели различаются, их имена всегда начинаются с легко идентифицируемого тега HKEY, за которым следует символ подчеркивания.

Хотя их цели различаются, их имена всегда начинаются с легко идентифицируемого тега HKEY, за которым следует символ подчеркивания.

Ключ CLASSES_ROOT содержит информацию об установленном программном обеспечении. Например, если вы установили новый медиаплеер и указали, что он должен быть связан с файлами MP3, эта информация будет найдена здесь.

В ключе CURRENT_USER хранится информация, относящаяся к учетной записи пользователя Windows. Этот ключ уникален тем, что он использует концепцию «перемещаемого профиля» для обеспечения согласованности для пользователя на разных компьютерах в одной доменной сети Windows, а не для одного компьютера.

Ключ LOCAL_MACHINE содержит информацию, относящуюся к настройкам, характерным для отдельного компьютера, включая конфиденциальные настройки безопасности. Пользователи ПК без прав администратора увидят подраздел Security пустым (что является одной из нескольких причин, по которым авторы вредоносных программ часто разрабатывают свои трояны для подрыва настроек администратора Windows).

Ключ USERS тесно связан с CURRENT_USER и хранит информацию, относящуюся ко всем различным профилям пользователей Windows для ПК.

Ключ CURRENT_CONFIG можно рассматривать как ярлык для информации, связанной с профилем оборудования, которая позволяет легко устанавливать, использовать и удалять все виды различного оборудования.

Ключ DYN_DATA — это устаревший ключ, который был удален после Windows Me и, как и CURRENT_CONFIG, связан с использованием оборудования.

Наконец, PERFORMANCE_DATA — единственный ключ, который не отображается в редакторе реестра, хотя альтернативные программы могут позволить зрителям просматривать его и взаимодействовать с ним. Это довольно очевидный ключ, который обеспечивает обратную связь о производительности во время выполнения с помощью соответствующих утилит и/или ядра NT.

В этих ключах есть множество подразделов, которые могут иметь свои собственные подразделы. Информация и параметры, хранящиеся в ключах реестра, называются значениями реестра. Пять наиболее часто упоминаемых клавиш по умолчанию, перечисленных выше, также имеют общие прозвища или сокращения. Ниже приведены эти сокращения, перечисленные в том же порядке, в котором были описаны их ключи: HKCR, HKCU, HKLM, HKU и HKCC.

Пять наиболее часто упоминаемых клавиш по умолчанию, перечисленных выше, также имеют общие прозвища или сокращения. Ниже приведены эти сокращения, перечисленные в том же порядке, в котором были описаны их ключи: HKCR, HKCU, HKLM, HKU и HKCC.

Знакомство с ключами реестра для понимания вашего компьютера

В редких случаях чрезвычайно неудачной установки или удаления программного обеспечения может потребоваться отредактировать реестр и изменить или удалить соответствующие значения реестра. Тем не менее, пользователи ПК, не знакомые со специфическими методами обслуживания Windows, не должны пытаться вносить какие-либо изменения в реестр без наблюдения эксперта. Большинство сценариев можно решить, переустановив соответствующее программное обеспечение. Из-за его обширного характера и того факта, что его редактирование напрямую перекрывает различные меры безопасности, редактирование реестра может привести к необратимому повреждению вашего компьютера, включая операционную систему и любые установленные программы.

Однако хорошее понимание того, для чего предназначен реестр и его ключи, а также как они устроены, может дать практическую информацию даже неопытному пользователю ПК. Распространенные онлайн-мошенничества, такие как поддельные «очистители реестра», которые делают вид, что улучшают производительность вашего компьютера путем удаления нежелательных записей реестра, легко отмечаются как подделки для тех, кто понимает, что простая текстовая информация, хранящаяся в любом заданном ключе реестра, вряд ли повлияет на производительность. особенно для современных ПК.

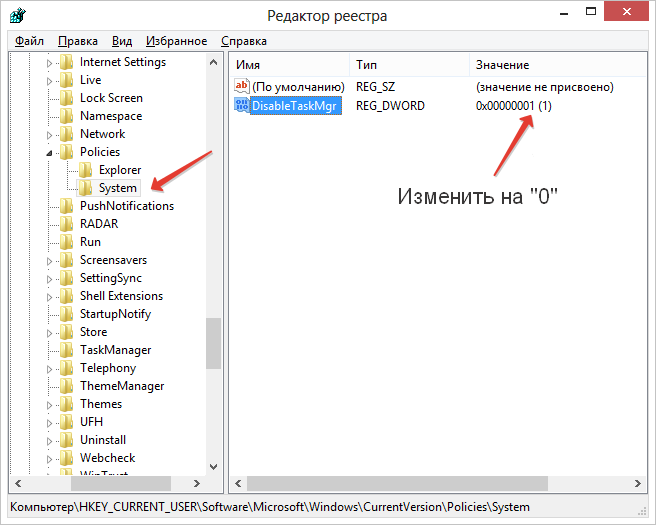

Многие типы вредоносных программ также изменяют реестр, как для установки самих себя, так и для отключения инструментов безопасности. Последнее часто является случаем модификации простых двоичных значений, которые можно без особого труда повторно активировать. Например, троян-бэкдор может добавить дополнительное строковое значение к ключу списка исключений брандмауэра Windows.

Хотя внесение изменений в реестр вручную обычно не требуется, понимание ключей реестра и других компонентов обеспечит повышенную защиту как от вредоносного ПО, так и от различных подделок.

2 Меняем данные в файле

2 Меняем данные в файле Либо скопировать номер лицензии оттуда.

Либо скопировать номер лицензии оттуда.

ru

ru

слева) называется Hive , а Hives содержит

слева) называется Hive , а Hives содержит

За

За

..», выберите имя файла и сохраните. если ты

..», выберите имя файла и сохраните. если ты

regedit /e файл.reg HKEY_USERS\.DEFAULT

regedit /e файл.reg HKEY_USERS\.DEFAULT