Что не рекомендуется указывать в пароле: ДИТ: Надежный пароль должен состоять минимум из восьми символов и не содержать личной информации — Агентство городских новостей «Москва»

Содержание

ДИТ: Надежный пароль должен состоять минимум из восьми символов и не содержать личной информации — Агентство городских новостей «Москва»

НазадНовости

28.01.2020 08:41

Теги:

Интернет

, безопасность

, Москва

Надежный пароль должен состоять минимум из восьми символов, при этом не стоит указывать в нем простую личную информацию. Об этом сообщили Агентству городских новостей «Москва» в столичном департаменте информационных технологий (ДИТ) по случаю Международного дня защиты персональных данных.

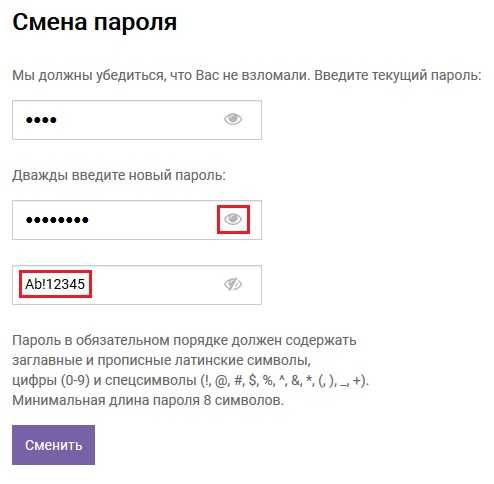

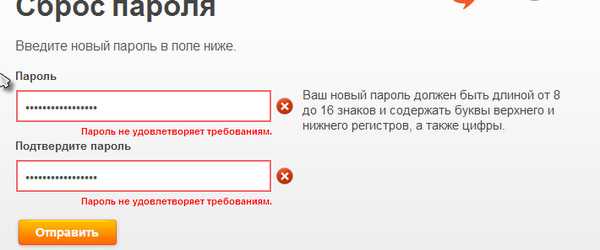

«Надежный пароль должен содержать как минимум восемь знаков, среди которых есть как прописные, так и строчные буквы, а также специальные символы. Пароль не должен состоять из личной информации (такой как имя, фамилия, никнейм, важные даты, ИНН, СНИЛС) и простых слов, фраз и наборов символов (наподобие abc или 123). Ответы на контрольные вопросы не должны быть очевидными — не используйте свою фамилию, девичью фамилию матери, номер школы и прочие наименования: злоумышленники, уже имеющие определенные данные о вас, могут легко их подобрать», — сообщили в ДИТ Москвы.

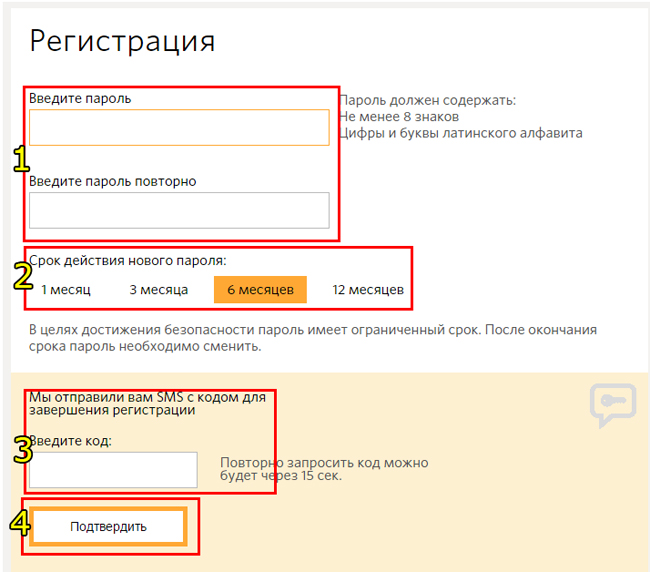

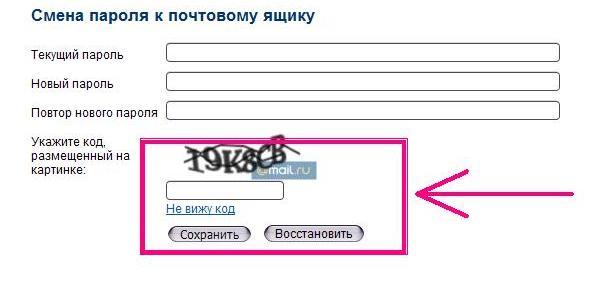

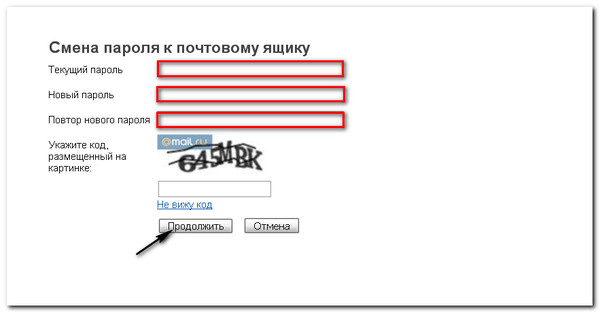

Помимо этого, в департаменте добавили, что пароли рекомендуется менять каждые три месяца. Например, при смене пароля можно добавлять в базовый пароль вторую и четвертую букву текущего месяца и его порядковый номер в году. Для лучшей защиты бывает целесообразным включить двухфакторную аутентификацию там, где это возможно.

При этом, как отметили в департаменте информационных технологий, на данный момент официальные интернет-ресурсы и сервисы также заботятся о пользователях и с помощью подсказок помогают ввести достаточно сложный код защиты.

«Для тех, кто испытывает трудности с придумыванием паролей, существуют несколько лайфхаков. За основу пароля можно взять небольшую строчку из любимого стихотворения, записать ее «маленькими» и «большими» латинскими буквами, заменяя некоторые — на похожие символы и цифры. Второй способ — выбрать короткое, легко запоминающееся выражение и использовать первую букву каждого слова на латинице, чередуя их с цифрами телефонного кода или почтового индекса, записанных в обратном порядке. Третий и, пожалуй, самый простой способ — использовать специальные программы для генерации паролей», — рассказали в ДИТ.

Третий и, пожалуй, самый простой способ — использовать специальные программы для генерации паролей», — рассказали в ДИТ.

Также, как подчеркнули в департаменте, для каждого сайта необходим свой пароль. Хранить пароли можно в блокноте для личных записей, который недоступен для других лиц. Также можно воспользоваться специальной программой, которая запомнит все пароли за вас — достаточно лишь установить и помнить один мастер-пароль для доступа в приложение, но он должен быть повышенной сложности.

Отмечается, что в целом, пользуясь различными интернет-ресурсами, надо ответственно подходить к предоставлению личной информации, так как она может быть использована против вас мошенниками. Особенно осторожными нужно быть посещая интернет-сервисы, которые просят пользователей заполнить свои ФИО, дату рождения, а иногда даже ФИО членов семьи и банковские реквизиты, маскируясь под интернет-опросники и тесты. Попав на подобный интернет-ресурс, пользователям лучше сразу его покинуть и ни в коем случае не указывать информацию о себе.

Во многих странах мира, в том числе в России, 28 января отмечают День защиты персональных данных (Data Protection Day). Целью Дня защиты персональных данных является повышение осведомленности и пропаганда приватности и лучших способов защиты данных.

Рубрика:

Общество

, Технологии

Ссылка на материал: https://www.mskagency.ru/materials/2967645

Информатика ЛБ / Лаба 1

Контрольные

вопросы

Что такое

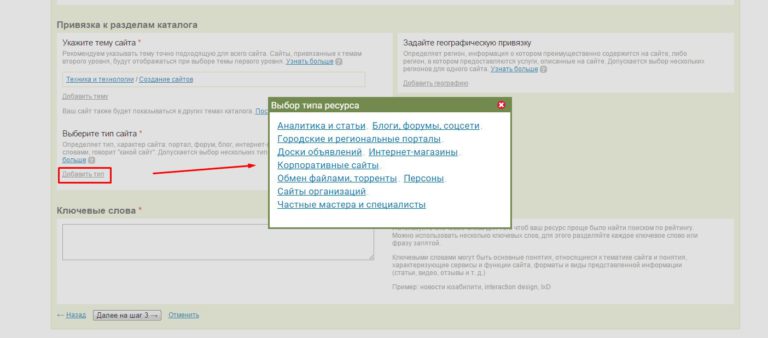

поисковые каталоги?

Каталоги — это

такие места, где пользователи могут

находить нужные им сайты, точно также

как они находят их с помощью поисковых

серверов. Но есть существенные различия

между каталогами и поисковыми серверами.

Для тех, кто собирается заниматься

раскруткой своего сайта, жизненно важно

понять эти различия.

Что такое поиск

информации?

Поиск информации

– процесс выявления и отбора по заданным

содержательным и формальным признакам

документов или данных из информационных

потоков или массивов.

Каковы преимущества

электронной почты?

1. Быстрая доставка

2. Гарантия что

письмо не потеряется

3. Не нужно платить

деньги за доставку

4. Не нужно выходить

из дома

5. Большая экономия

на бумаге и конверте

Что собой

представляет электронный почтовый

ящик?

Почтовый ящик

(post box) — это дисковое пространство,

выделяемое на почтовом сервере для

хранения писем пользователя (входящих,

отправленных, черновиков и др.).

Работать с

почтовым ящиком можно либо непосредственно

через web-интерфейс, либо с использорванием

специальных почтовых клиентов, таких

как Outlook Express, The Bat! и др.

Из каких частей

состоит адрес электронной почты? Ответ

продемонстрируйте на примере.

— имя почтового

ящика;

— разделительный

символ «@»;

— доменное имя

сервера.

Что не рекомендуется

указывать в пароле?

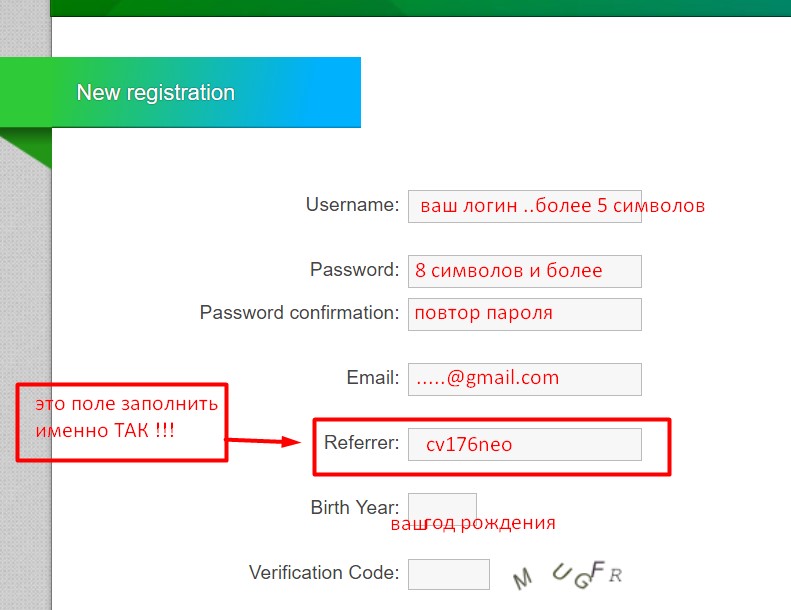

Пароль не должен

совпадать с логином, не должен состоять

из 4 и менее символов,

В каком режиме

чаще осуществляется работа с электронной

почтой?

Виды работы с

электронной почтой – off-line (вне связи)

и on-line (на линии, на связи).

on-line – режим

работы, при котором пользователь во

время сеанса связи находится в контакте

с почтовым сервером.

off-line – режим

работы, когда пользователь подключается

к почтовому серверу только для отправки

(получения) предварительно подготовленной

корреспонденции.

В настоящее время

тип работы off-line является наиболее

распространенным. Эффективную работу

с электронной почтой в этом режиме

обеспечивают клиентские почтовые

программы.

Как работать с

адресной книгой?

Адресная книга»

Outlook Express, как и обычная записная книжка,

предназначена для хранения контактной

информации о людях или организациях.

Помимо контактов

«Адресная книга» позволяет хранить

информацию о группах — поименованных

списках адресов различных абонентов.

Группы используются для упрощения

коллективной рассылки сообщений: имя

группы может указываться в адресных

полях при создании сообщения вместо

перечисления входящих в нее адресов.

По сути, группа — это некоторый аналог

списка рассылки.

Поскольку Outlook

Express 5.5 поддерживает многопользовательский

режим работы, то в программе предусмотрена

возможность создания как общедоступных,

так и личных для определенных пользователей

контактов и групп.

Контакты и группы

располагаются в папках «Адресной

книги». Изначально имеется две папки:

«Общие контакты» и «Главная

идентификационная запись». В этих

папках хранятся соответственно контакты,

доступные всем пользователям программы,

и личные контакты пользователей,

работающих с использованием главной

идентификационной записи, недоступные

другим. При создании новой идентификационной

записи (удостоверения) в «Адресной

книге» автоматически создается папка

для хранения личных контактов с именем,

совпадающим с именем новой записи. При

При

этом для пользователей, работающих под

управлением этого удостоверения, папка

«Главная идентификационная запись»

не будет доступна, равно как и папки

других записей. Содержимое же папки

«Общие контакты» будет доступно

всем пользователям независимо от того,

под управлением какой идентификационной

записи они работают

Как прикрепить

файл к письму?

Вы можете

отправлять вложения с письмом — текстовые

или табличные документы, фотографии и

изображения (*.jpg, *.bmp, *.gif и т. д.), аудио-

и видео-файлы, веб-страницы, сохраненные

в виде HTML-файлов, и многие другие. В любой

момент при написании письма вы можете

прикрепить к письму до 100 файлов, размер

каждого из которых до 1 Гб.

Вы можете

прикрепить к письму любой файл с

компьютера, из своего почтового ящика

(вложения, которые были когда-либо

отправлены или получены в письмах) или

из Облака.

Файл с компьютера

Чтобы прикрепить

файл к письму:

Нажмите кнопку

«Прикрепить файл», расположенную на

странице создания письма;

Выберите файл,

который вы хотите приложить к письму;

Нажмите «Открыть»;

После этого

начнется автоматическая загрузка

выбранных вами файлов.

Какие ограничения

накладываются на прикрепляемые файлы?

Обычно это

ограничения на общий размер (объем)

прикрепляемых к письму файлов. Например,

в Яндексе максимальный суммарный объем

всех прикрепленных файлов ограничен

30Мб. Можно отправлять и большие по

размеру файлы, но они будут сохраняться

на Яндекс.Диске, а в письме будет только

ссылка для их скачивания с Диска.

Количество таких файлов при отправке

не ограничено.

У других почтовых

служб ограничения могут быть иными. При

отправке письма почтовый сервер сообщит

Вам об имеющихся ограничениях.

Пароль Что можно и чего нельзя делать — Krebs on Security

Вот несколько советов по созданию надежных паролей. Найдите минутку, чтобы просмотреть их, и подумайте об усилении некоторых из ваших паролей, если они не работают.

— Создавайте уникальные пароли, в которых используется комбинация слов, цифр, символов, а также букв верхнего и нижнего регистра.

-Не используйте свое сетевое имя пользователя в качестве пароля.

— Не используйте легко угадываемые пароли, такие как «пароль» или «пользователь».

— Не выбирайте пароли на основе данных, которые могут быть не такими конфиденциальными, как вы ожидаете, таких как дата вашего рождения, ваш номер социального обеспечения или номер телефона, или имена членов семьи.

-Не используйте слова, которые можно найти в словаре. Бесплатные инструменты для взлома паролей часто поставляются со списками словарей, которые пробуют тысячи распространенных имен и паролей. Если вам необходимо использовать словарные слова, попробуйте добавить к ним числительное, а также знак препинания в начале или в конце слова (или в обоих случаях!).

— Избегайте использования простых смежных комбинаций клавиш: например, «qwerty», «asdzxc» и «123456» — ужасные пароли, которые легко взломать.

— Некоторые из самых простых для запоминания паролей — это вовсе не слова, а наборы слов, которые образуют фразу или предложение, возможно, вступительное предложение вашего любимого романа или вступительную строчку хорошей шутки. Сложность — это хорошо, но длина — это ключ. Раньше считалось, что выбор буквенно-цифрового пароля длиной 8-10 символов был довольно хорошей практикой. В наши дни становится все более доступным создание чрезвычайно мощных и быстрых инструментов для взлома паролей, которые могут перебирать десятки миллионов возможных комбинаций паролей в секунду. Просто помните, что каждый символ, который вы добавляете к паролю или фразе-паролю, делает его на порядок сложнее для атаки методами грубой силы.

Сложность — это хорошо, но длина — это ключ. Раньше считалось, что выбор буквенно-цифрового пароля длиной 8-10 символов был довольно хорошей практикой. В наши дни становится все более доступным создание чрезвычайно мощных и быстрых инструментов для взлома паролей, которые могут перебирать десятки миллионов возможных комбинаций паролей в секунду. Просто помните, что каждый символ, который вы добавляете к паролю или фразе-паролю, делает его на порядок сложнее для атаки методами грубой силы.

— Избегайте использования одного и того же пароля на нескольких веб-сайтах. Как правило, безопасно повторно использовать один и тот же пароль на сайтах, которые не хранят конфиденциальную информацию о вас (например, на новостном веб-сайте), при условии, что вы не используете этот же пароль на конфиденциальных сайтах.

-Никогда не используйте пароль, который вы выбрали для своей учетной записи электронной почты, на любом онлайн-сайте: если вы это сделаете, и сайт электронной коммерции, на котором вы зарегистрированы, будет взломан, есть большая вероятность, что кто-то скоро прочитает вашу электронную почту. .

.

-Что бы вы ни делали, не храните список паролей на своем компьютере в виде простого текста. Мои взгляды на целесообразность хранения письменного списка ваших паролей со временем изменились. Я склонен согласиться с известными экспертами по безопасности Брюсом Шнайером , когда он советует пользователям не беспокоиться о записи паролей. Просто убедитесь, что вы не храните информацию на виду. Самый безопасный метод запоминания ваших паролей — создать список всех веб-сайтов, для которых у вас есть пароль, и рядом с каждым написать свое имя пользователя и подсказку, которая имеет значение только для вас. Если вы забудете свой пароль, большинство веб-сайтов отправят его вам по электронной почте (при условии, что вы помните адрес электронной почты, который вы использовали при регистрации).

-Одно замечание о хранении паролей в Firefox: если вы не включили и не назначили «мастер-пароль» для управления вашими паролями в Firefox, любой, кто имеет физический доступ к вашему компьютеру и учетной записи пользователя, может просматривать сохраненные пароли в виде простого текста. , просто нажав «Параметры», а затем «Показать пароли». Чтобы защитить свои пароли от посторонних глаз, поставьте галочку в поле рядом с «Использовать мастер-пароль» на главной странице параметров и выберите надежный пароль, который сможете запомнить только вы. Затем вам будет предложено ввести мастер-пароль один раз за сеанс при посещении сайта, который использует один из ваших сохраненных паролей.

, просто нажав «Параметры», а затем «Показать пароли». Чтобы защитить свои пароли от посторонних глаз, поставьте галочку в поле рядом с «Использовать мастер-пароль» на главной странице параметров и выберите надежный пароль, который сможете запомнить только вы. Затем вам будет предложено ввести мастер-пароль один раз за сеанс при посещении сайта, который использует один из ваших сохраненных паролей.

— Существует несколько сторонних онлайн-сервисов, которые могут помочь пользователям защитить конфиденциальные пароли, в том числе LastPass, DashLane и 1Password, которые хранят пароли в облаке и защищают их мастер-паролем. Если доверить все свои пароли облаку вас пугает, рассмотрите возможность использования программы локального хранения паролей на вашем компьютере, такой как Roboform, PasswordSafe или Keepass. Опять же, позаботьтесь о том, чтобы выбрать надежный мастер-пароль, но такой, который вы сможете запомнить; как и в случае с опцией мастер-пароля Firefox, если вы забудете мастер-пароль, вам не повезло.

Руководство по управлению паролями — Управление информационной безопасности — Вычислительные службы

Цель

Целью настоящего Руководства является обучение студентов, преподавателей и сотрудников Университета Карнеги-Меллон («Университет») характеристикам надежного пароля, а также предоставление рекомендаций по безопасному обслуживанию паролей и управлению ими.

Применяется к

Это руководство применяется ко всем студентам, преподавателям и сотрудникам, имеющим имя пользователя и пароль хотя бы к одной университетской системе или приложению, независимо от того, являетесь ли вы конечным пользователем или системным администратором этой системы или приложения.

Определения

Надежный пароль определяется как пароль, который довольно сложно угадать за короткий промежуток времени либо путем подбора человеком, либо с помощью специализированного программного обеспечения.

Инструкции

Ниже приведены общие рекомендации по созданию надежного пароля:

Надежный пароль должен —

- Длина не менее 8 символов

- Содержат как прописные, так и строчные буквы алфавита (например, A-Z, a-z) 9&*()_-+=)

Надежные пароли не —

- Назовите слово или серию слов, которые можно найти в стандартном словаре

- Назовите слово с цифрой, добавленной к началу и концу

- Основываться на любой личной информации, такой как идентификатор пользователя, фамилия, домашнее животное, день рождения и т. д.

Ниже приведены несколько рекомендаций по использованию надежного пароля:

- Никому и ни при каких обстоятельствах не сообщайте свой пароль

Пароли не должны передаваться никому, в том числе студентам, преподавателям или сотрудникам. В ситуациях, когда кому-то требуется доступ к защищенным ресурсам другого человека, следует изучить варианты делегирования разрешений.

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту.

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту. - Сменить пароль при обнаружении компрометации

Если вы подозреваете, что кто-то взломал вашу учетную запись, немедленно измените свой пароль. Обязательно смените пароль на компьютере, который вы обычно не используете (например, на университетском кластере). После сброса пароля сообщите об инциденте администратору местного отдела и/или в отдел информационной безопасности по адресу [email protected].

- Рассмотрите возможность использования парольной фразы вместо пароля

Парольная фраза — это пароль, состоящий из последовательности слов, в которые вставлены числовые и/или символьные символы.

Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля.

Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля. - Не записывайте свой пароль и не храните его небезопасным способом

Как правило, вам не следует записывать свой пароль. В случаях, когда необходимо записать пароль, этот пароль следует хранить в безопасном месте и должным образом уничтожить, когда он больше не нужен (см. Рекомендации по защите данных). Использование диспетчера паролей для хранения ваших паролей не рекомендуется, если диспетчер паролей не использует надежное шифрование и не требует аутентификации перед использованием.

ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям.

ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям. - Избегайте повторного использования пароля

При изменении пароля учетной записи следует избегать повторного использования предыдущего пароля. Если учетная запись пользователя была ранее скомпрометирована сознательно или неосознанно, повторное использование пароля может привести к повторной компрометации этой учетной записи пользователя. Точно так же, если по какой-то причине был предоставлен общий доступ к паролю, повторное использование этого пароля может привести к несанкционированному доступу к вашей учетной записи.

- Не используйте один и тот же пароль для нескольких учетных записей

Хотя использование одного и того же пароля для нескольких учетных записей облегчает запоминание ваших паролей, это также может иметь цепной эффект, позволяющий злоумышленнику получить несанкционированный доступ к нескольким системам. Это особенно важно при работе с более конфиденциальными учетными записями, такими как учетная запись Эндрю или учетная запись онлайн-банкинга.

Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете.

Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете. - Не использовать функцию автоматического входа в систему

Использование функции автоматического входа в систему сводит на нет большую часть ценности использования пароля. Если злоумышленник сможет получить физический доступ к системе, в которой настроен автоматический вход в систему, он или она сможет получить контроль над системой и получить доступ к потенциально конфиденциальной информации.

Ниже приведены рекомендации для лиц, ответственных за предоставление и поддержку учетных записей пользователей:

- Применять надежные пароли

Многие системы и приложения содержат функции, которые не позволяют пользователю установить пароль, не соответствующий определенным критериям. Подобную функциональность следует использовать, чтобы гарантировать установку только надежных паролей.

- Требовать смены начальных или «первоначальных» паролей

Принуждение пользователя к смене исходного пароля помогает гарантировать, что только этот пользователь знает свой пароль. В зависимости от того, какой процесс используется для создания и передачи пароля пользователю, эта практика также может помочь снизить риск угадывания или перехвата первоначального пароля во время передачи пользователю. Это руководство также применимо к ситуациям, когда пароль необходимо сбросить вручную.

- Принудительное истечение срока действия начальных или «первоначальных» паролей

В определенных ситуациях пользователю может быть выдана новая учетная запись, и он не может получить доступ к этой учетной записи в течение определенного периода времени. Как упоминалось ранее, исходные пароли имеют более высокий риск угадывания или перехвата в зависимости от того, какой процесс используется для создания и распространения паролей. Принудительное истечение срока действия первоначального пароля через определенный период времени (например, 72 часа) помогает снизить этот риск.

Это также может быть признаком того, что учетная запись не нужна.

Это также может быть признаком того, что учетная запись не нужна. - Не использовать данные с ограниченным доступом для начальных или «первоначальных» паролей

Руководство по классификации данных определяет данные с ограниченным доступом в своей схеме классификации данных. Данные с ограниченным доступом включают, помимо прочего, номер социального страхования, имя, дату рождения и т. д. Этот тип данных не следует использовать полностью или частично для создания первоначального пароля. См. Приложение A для более полного списка типов данных.

- Всегда проверяйте личность пользователя перед сбросом пароля

Перед сбросом пароля всегда следует проверять личность пользователя. Если запрос подается лично, для этого достаточно удостоверения личности с фотографией. Если запрос по телефону, подтвердить личность будет намного сложнее. Один из способов сделать это — запросить видеоконференцию с пользователем (например, Skype), чтобы сопоставить человека с его удостоверением личности с фотографией.

Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля.

Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля. - Никогда не запрашивать пароль пользователя

Как указано выше, пароли отдельных учетных записей пользователей не должны передаваться по какой-либо причине. Естественная корреляция с этим руководством — никогда не спрашивать у других их пароли. Опять же, делегирование разрешения — это одна из альтернатив запросу пароля у пользователя. Некоторые приложения включают функции, которые позволяют администратору выдавать себя за другого пользователя, не вводя пароль этого пользователя, но при этом привязывая действия к учетной записи пользователя администратора. Это тоже приемлемая альтернатива. В ситуациях ремонта компьютера одной из альтернатив является запрос на создание пользователем временной учетной записи в своей системе.

Ниже приведены несколько дополнительных руководств для лиц, ответственных за разработку и внедрение систем и приложений:

- Изменение паролей учетных записей по умолчанию

Учетные записи по умолчанию часто являются источником несанкционированного доступа злоумышленника. По возможности их следует полностью отключить. Если учетную запись невозможно отключить, пароли по умолчанию следует изменить сразу после установки и настройки системы или приложения.

- Внедрить строгий контроль паролей системного уровня и общих учетных записей служб

Общие учетные записи службы обычно обеспечивают повышенный уровень доступа к системе. Учетные записи системного уровня, такие как root и Administrator, обеспечивают полный контроль над системой. Это делает эти типы учетных записей очень уязвимыми для вредоносных действий. В результате должен быть реализован более длинный и сложный пароль. Системные учетные записи и учетные записи общих служб обычно имеют решающее значение для работы системы или приложения.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию. - Не используйте один и тот же пароль для нескольких учетных записей администратора

Использование одного и того же пароля для нескольких учетных записей может упростить администрирование систем и приложений. Однако эта практика также может иметь цепной эффект, позволяющий злоумышленнику проникнуть в несколько систем в результате компрометации пароля одной учетной записи.

- Не разрешать передачу паролей в открытом виде

Пароли, передаваемые в виде простого текста, могут быть легко перехвачены злоумышленником.

Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу [email protected], если вы хотите оценить средства проверки подлинности вашего приложения.

Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу [email protected], если вы хотите оценить средства проверки подлинности вашего приложения. - Не храните пароли в легко обратимой форме

Пароли не должны храниться или передаваться с использованием слабых алгоритмов шифрования или хеширования. Например, и алгоритм шифрования DES, и алгоритм хеширования MD-4 имеют известные недостатки в системе безопасности, которые могут позволить расшифровать защищенные данные. Алгоритмы шифрования, такие как 3DES или AES, и алгоритмы хэширования, такие как SHA-1 или SHA-256, являются более надежными альтернативами ранее упомянутым алгоритмам.

Свяжитесь с отделом информационной безопасности по адресу [email protected], если у вас есть вопросы, связанные с использованием определенного алгоритма шифрования и хеширования.

Свяжитесь с отделом информационной безопасности по адресу [email protected], если у вас есть вопросы, связанные с использованием определенного алгоритма шифрования и хеширования. - Реализовать автоматическое уведомление об изменении или сбросе пароля

При изменении или сбросе пароля владельцу этой учетной записи пользователя должно автоматически отправляться электронное письмо. Это предоставляет пользователю подтверждение того, что изменение или сброс были успешными, а также предупреждает пользователя, если его или ее пароль был изменен или сброшен по незнанию.

Ниже приведены дополнительные рекомендации для системных или служебных учетных записей, которые не предназначены для использования людьми:

- По возможности учетные записи служб должны создаваться случайным образом, иметь длину (>= 15 символов) и соответствовать тем же требованиям сложности для надежных паролей, которые указаны выше.

- Учетные записи службы в Microsoft Active Directory с именем участника-службы (SPN) должны создаваться случайным образом, должны быть длинными (>= 28 символов) и соответствовать тем же требованиям сложности для надежных паролей, которые указаны выше.

Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности ([email protected]), чтобы обсудить компенсационные меры.

Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности ([email protected]), чтобы обсудить компенсационные меры.

Дополнительная информация

Если у вас есть какие-либо вопросы или комментарии, связанные с данным Руководством, отправьте электронное письмо в отдел информационной безопасности университета по адресу [email protected].

Дополнительную информацию также можно найти на следующих ресурсах:

- Политика университета в области вычислительной техники

http://www.cmu.edu/policies/documents/Computing.htm

- Руководство по классификации данных

http://www.cmu.edu/iso/governance/guidelines/data-classification.html

- Руководство по защите данных

http://www.cmu.edu/iso/governance/guidelines/data-protection/index.html

- Управление паролем

http://www. cmu.edu/computing/services/security/identity-access/account/password.html

cmu.edu/computing/services/security/identity-access/account/password.html

История изменений

| Версия | Дата публикации | Автор | Описание |

| 1,0 | 01.12.2007 | Дуг Маркевич | Оригинальная публикация. Заменяет рекомендации по надежности паролей и рекомендации по совместному использованию паролей. |

| 1.1 | 14.05.2008 | Дуг Маркевич | Обновлена неработающая ссылка в дополнительной информации. |

| 1,2 | 12.09.2012 | Дуг Маркевич | Обновлены устаревшие ссылки на дополнительные ресурсы. |

| 1,3 | 24.03.2014 | Виам Юнес | Обновлена информация о процедуре компрометации пароля и пример проверки личности пользователя. Читайте также: |