Биткоин майнер вирус как обнаружить: Как обнаружить и удалить скрытый майнер: простая инструкция (2019)

Содержание

что такое вирус-майнер, чем опасен, как обнаружить и удалить с компьютера, способы защиты от скрытых майнеров

Тем, кто хранит на компьютере финансовые данные, важно следить за защитой личной информации. В интернете много опасных вредоносных программ, которые могут поставить под угрозу безопасность оборудования. Одна из таких – биткоин miner вирус. Как же удалить майнинг вирус с компьютера?

Вирус-майнер может показаться достаточно безобидным, однако его появление приводит к определенным последствиям. Из-за него происходит большая нагрузка, что вызывает перегревание и может привести к выходу оборудования из строя.

Во время майнинга оборудование производит большое количество сложных вычислений.

Большая нагрузка приходится на процессор, оперативную память, видеокарту. Нагрев этих компонентов зависит от степени загруженности. Чрезмерная нагрузка приводит к перегреву.

Что делает вирус майнер – виды вирусов-майнеров

Выделяют две категории вирусов-майнеров: исполняемые файлы и браузерные скрипты. Большинство из них — исполняемые файлы с расширением «.exe». Существуют разные способы появления таких вредоносных программ на устройствах пользователей. Наиболее известный способ – дополнительные модули при скачивании файлов, которые устанавливаются вместе с этими файлами.

Большинство из них — исполняемые файлы с расширением «.exe». Существуют разные способы появления таких вредоносных программ на устройствах пользователей. Наиболее известный способ – дополнительные модули при скачивании файлов, которые устанавливаются вместе с этими файлами.

Майнер наносит существенный вред, поэтому его проявление не заставит себя долго ждать. Обнаружить его можно следующими способами:

- Медленная работа оборудования и постоянные ошибки – первый признак того, что появилась вредоносная программа.

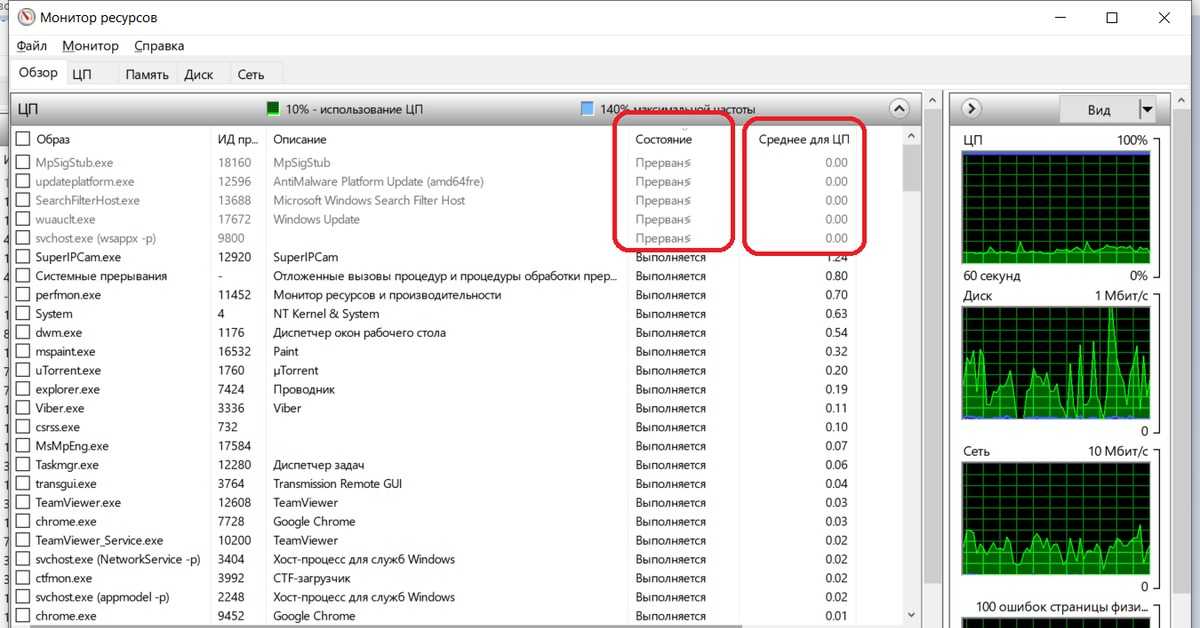

- Обнаружить вирус можно путем наблюдения в диспетчере задач за процессами, которые происходят во время работы ПК. Среди признаков того, что на компьютере появился miner может быть следующее: открываются программы, которые не были использованы, работают посторонние процессы и тому подобное.

- Если перезагрузить ПК, а сразу после этого отследить загруженность процессора, можно обнаружить вирус по высоким показателям.

Невозможно остановить распространение вредоносной программы, можно только полностью ее устранить. Чтобы приступить к этапу удаления майнера с ПК, необходимо подготовиться.

Чтобы приступить к этапу удаления майнера с ПК, необходимо подготовиться.

Подготовка к удалению

Обнаружение вредителя – первый шаг к борьбе с ним. Чтобы безопасно удалить miner с компьютера, нужно:

- Перенести личные данные на дополнительный носитель.

- Установить хорошую антивирусную программу.

- Желательно подготовить диск с операционной системой, чтобы при необходимости ее можно было полностью переустановить.

Как обезопасить ПК от скрытых майнеров?

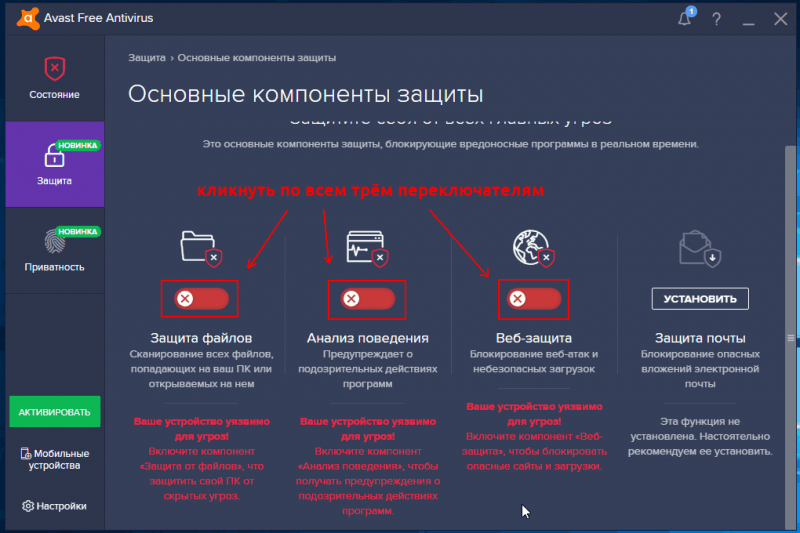

Чтобы обезопасить оборудование от скрытых майнеров, нужно ограничить посещение непроверенных сайтов и закрывать информационные порталы, которые вызывают реакцию антивируса. Качественное антивирусное программное обеспечение и его регулярные обновления помогут обеспечить безопасность компьютера.

Настройте антивирус на глубокие периодические проверки. Например, каждую ночь или раз в три дня. Рекомендуем ограничить скачивание контента с пиратских порталов, а также отобрать надежные ресурсы для просмотра фильмов, прослушивания музыки и прочего.

Заключение

Вирус опасен не только чрезмерной нагрузкой на ПК пользователя, но и возможностью захвата персональных данных. При первом подозрении на угрозу необходимо запустить глубокую проверку памяти антивирусом.

Существенным признаком угрозы является чрезмерная активность ПК во время работы простых задач. Кулеры видеокарты не должны шуметь при отсутствии нагрузки. При обнаружении подозрительных процессов необходимо сразу же запустить антивирусное ПО.

как найти и как удалить ⭐️

Автор: Максим Плаксин

11 августа 2021, 11:08

18771

Голосов: 9

Часто из-за недостаточной степени защищенности в компьютер или смартфон могут проникнуть угрозы различных видов, которые способны нарушить нормальную работу операционной системы. Насколько опасен скрытый майнинг для компьютера и телефона, как обнаружить, что на устройстве запущен скрытый майнер, и удалить вирус без последствий – расскажем в сегодняшнем материале от Login Casino. Другие новости криптовалют читайте в специальном разделе.

Другие новости криптовалют читайте в специальном разделе.

Содержание:

1. Майнер на телефон2. Майнер на Андроид 20213. Лучший майнер для эфира4. Как найти майнер в авторежиме4.1. Как найти майнер на ПК5. Как удалить майнер с помощью сторонних программ5.1. Как удалить майнер с ПК вручную

Материал носит справочно-информационный, аналитический характер и не имеет в качестве основной цели продвижение товаров и услуг на рынке (в соответствии с ч. 2 ст. 2 Федерального закона от 13.03.2006 № 38-ФЗ «О рекламе», рекламой не является).

Любопытно, но исследователи отмечают, что на 35% уменьшилось количество атак с применением вирусов-вымогателей. Хотя еще несколько лет назад такие вирусы были достаточно популярными, вспомнить только WannaCry и Petya. Исследования Национального центра кибербезопасности Великобритании отметили, что скрытый майнинг будет основной угрозой для интернет-пользователей еще минимум на протяжении двух лет.

Поэтому необходима качественная защита от скрытого майнинга не только для серверов крупных компаний, но для и домашних ПК, особенно самых мощных – игровых, ведь майнеры работают на любых платформах, девайсах, операционных системах и браузерах.

Интересно:

Согласно данным антивирусной компании Symantec, за 2017 год случаи скрытого майнинга выросли в 340 раз. Антивирусная организация Malwarebytes предоставила отчет, в котором указано, что только в марте 2018 года было установлено 16 млн попыток скрытого майнинга цифровых валют. За первые 3 месяца 2018 года таких случаев несанкционированного доступа стало больше на 4000% в сравнении с данными прошлого квартала.

Скрытый майнер – это программа, которая в автоматическом режиме и незаметно для пользователя загружает видеокарту и процессор ПК или телефона до предела, отправляя доход в виде криптовалюты на кошелек разработчика. Работа майнера напоминает традиционный вирус, ведь он также маскируется под системный файл, но выполняет определенные действия и использует технические мощности системы для добычи криптовалюты.

Заражение происходит такими способами:

- Через браузер. К примеру, когда пользователь заходит на зараженный веб-портал, майнер может загрузиться непосредственно в систему.

Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать.

Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать. - Через программы, скачивание и открытие разных файлов. Вирус попадает в систему и только после этого начинает свою работу.

Также пользователям могут приходить уведомления от поддельных аккаунтов или других юзеров, что они якобы стали победителями в акции или конкурсе. Для получения такого приза нужно будет перейти по ссылке, в которой и может быть потенциально опасный софт. Еще вредоносное ПО могут распространять через игровые форумы, предлагая загрузить вирус под видом какого-то обновления к игре либо нелицензионной версии для бесплатного пользования.

Создание и развитие вируса такого формата стало возможным благодаря появлению новых монет, для добычи которых не требуется майнинг-ферма. Топ лучшие и наиболее востребованные альткоины у мошенников сегодня – Monero и Zcash.

Топ лучшие и наиболее востребованные альткоины у мошенников сегодня – Monero и Zcash.

Выполнить поиск скрытых майнеров можно вручную или найти их в автоматическом режиме – о чем далее подробно в статье.

Майнер на телефон

Майнер для телефона с выводом денег – это подходящее занятие для заинтересованных новичков, но не более. Желающие использовать свои мобильные устройства для добычи криптовалюты должны знать, что рекомендуется сначала использовать сервисы, которые раздают виртуальные монеты (краны), в том числе молодые блокчейн-проекты, предлагающие свои токены в рамках Airdrop и Bounty криптовалют.

Накопленные криптомонеты могут выгодно использоваться, к примеру, в трейдинге на криптобиржах или для инвестиций. Поэтому лучший майнер на телефон каждый выбирает для себя сам. Многие эксперты в один голос заявляют, что майнинг биткоина на смартфоне или планшете – нерентабельный, а вероятность потерять устройство – большая. Такой вариант подходит лишь для тех, кто только начал осваивать азы майнинга.

Такой вариант подходит лишь для тех, кто только начал осваивать азы майнинга.

Майнер на Андроид 2021

Из-за ограниченного потенциала майнер биткоина для Андроид серьезную прибыль не приносит. Тем не менее сегодняшние мобильные устройства можно применять для добычи виртуальных денег.

В 2018 году компания Google изменила правила добавления подобных программ. В интернет-магазине Play Store исчезли многие утилиты для майнинга на Андроид – MinerGate, Coinhive Monero Miner, NeoNeonMiner. Однако сегодня пользователи все еще могут установить майнер для Андроид с выводом денег, минуя официальные источники. Более того, на страницах Play Store остались приложения, которые дают возможность получать криптовалюту на платформе Android, где процесс сопровождается игрой.

Далее короткий обзор блокчейн-программ для добычи цифровых активов. В Google Play сегодня доступны следующие утилиты для майнинга:

- CryptoGalaxy.

Майнер для Андроид, представленный в виде симулятора блокчейн-галактики, где на виртуальном пространстве добываются реальные цифровые деньги.

Майнер для Андроид, представленный в виде симулятора блокчейн-галактики, где на виртуальном пространстве добываются реальные цифровые деньги. - Aircoins. Экшен для поиска и торговли электронной валютой на смартфоне. Создатели решили объединить игровой и криптографический сектор в одной платформе, пообещав в скором времени вывести монету на международную биржу.

- Bitcoin Mining Play. Приложение для криптоэнтузиастов, которые желают приумножить собственные криптоактивы, инвестируя в виртуальные деньги.

- Money Miner. Андроид-утилита для криптодобычи.

Приложение энергоэффективно, не повышает температуру гаджета и почти не расходует энергию батареи. Работает в фоновом режиме.

Приложение энергоэффективно, не повышает температуру гаджета и почти не расходует энергию батареи. Работает в фоновом режиме.

Лучший майнер для эфира

Многие владельцы криптовалют хотят знать, какой же лучший майнер для эфира в 2021 году? В результате сравнения майнеров для видеокарт Nvidia стало известно, что на первом месте оказался GMiner, следом за ним T-Rex и Ethminer. Для видеокарт AMD результаты иные. Первую строчку занимает TeamRedMiner. Его хешрейт оказался выше второй позиции почти на 5%. Какие еще майнеры для эфира попали в топ? Второе и третье место с небольшим отрывом заняли Phoenix и lolMiner. Выбор очевиден – GMiner и TeamRedMiner оказались на вершине рейтинга.

Как найти майнер в авторежиме

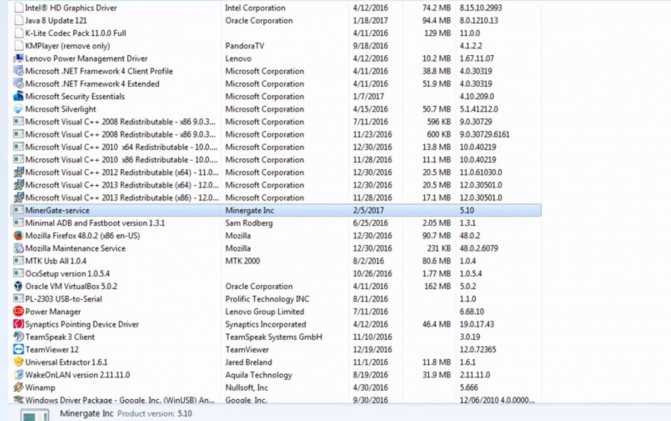

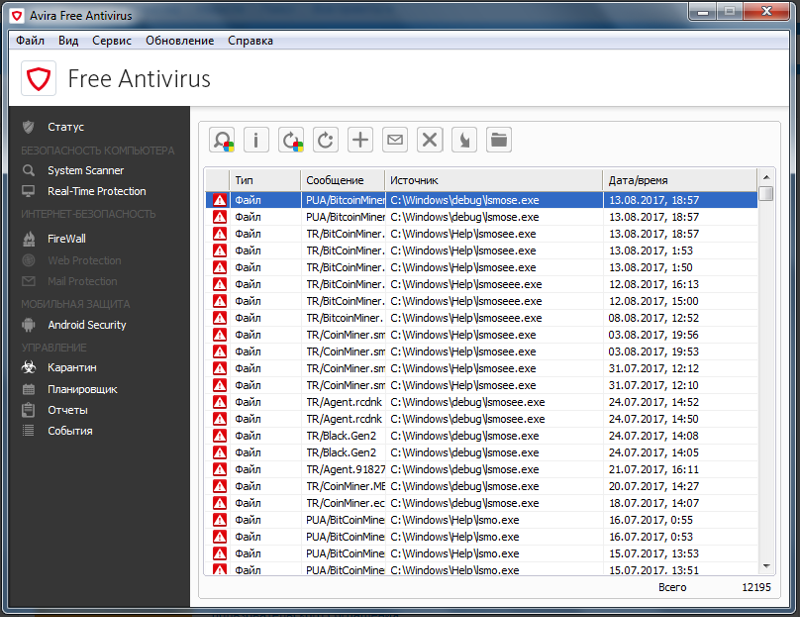

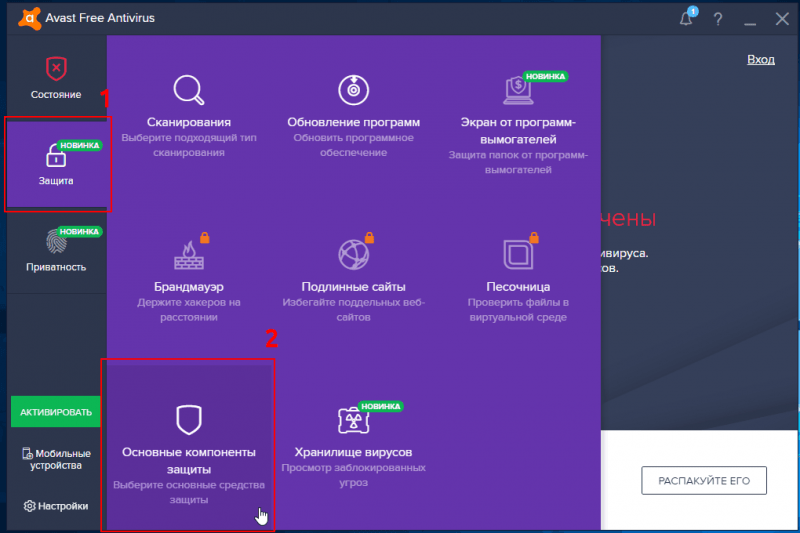

Многие задают вопрос: как найти майнер в автоматическом режиме. Чтобы найти вирус майнер, не обойтись без качественного и лицензионного антивируса. Перед тем как начинать сканирование в системе, нужно позаботиться о скачивании и установке антивирусного приложения. После обнаружения и удаления скрытых майнеров с помощью антивируса, нужно провести очистку ПК от остаточного мусора и исправить записи в реестре. Для этого подходит программа CCleaner. По завершению всех пунктов нужно перезагрузить устройство.

Чтобы найти вирус майнер, не обойтись без качественного и лицензионного антивируса. Перед тем как начинать сканирование в системе, нужно позаботиться о скачивании и установке антивирусного приложения. После обнаружения и удаления скрытых майнеров с помощью антивируса, нужно провести очистку ПК от остаточного мусора и исправить записи в реестре. Для этого подходит программа CCleaner. По завершению всех пунктов нужно перезагрузить устройство.

Телефонный майнинг также существует. Он чаще всего появляется на смартфонах через мобильные игры и сторонние утилиты. Такой вирус может физически испортить гаджет (вздувается батарея и расплавляется корпус), поэтому от скрытой угрозы нужно срочно избавляться. А как обнаружить майнер на телефоне? Определить и найти скрытый майнер проще всего, если удалить все сторонние программы и игры. Если и это не помогло, то эксперты рекомендуют сбросить мобильное устройство до заводских настроек.

Как найти майнер на ПК

Существует ряд методов, с помощью которых легко вычислить майнер на ПК и своевременно отреагировать на присутствие угрозы. Многие не понимают, как узнать есть ли майнер на ПК. Для этого важно обращать внимание на такие детали:

Многие не понимают, как узнать есть ли майнер на ПК. Для этого важно обращать внимание на такие детали:

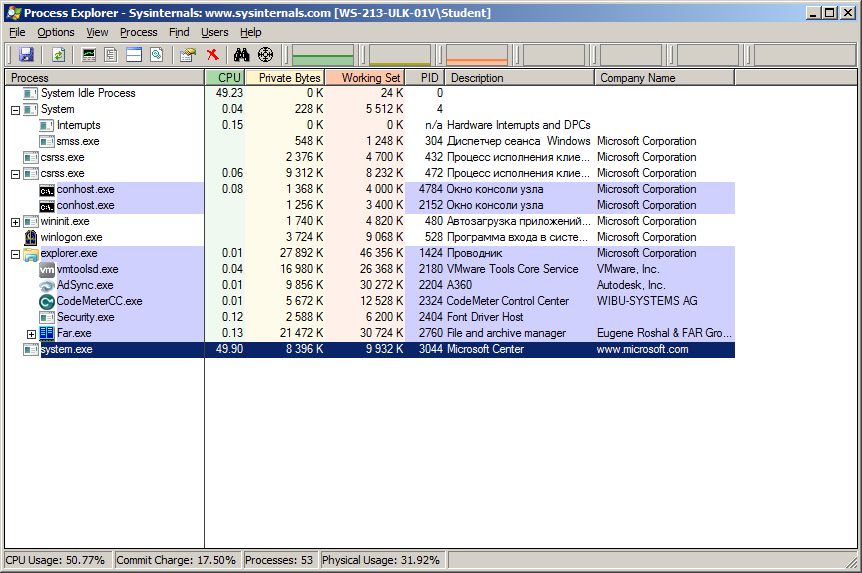

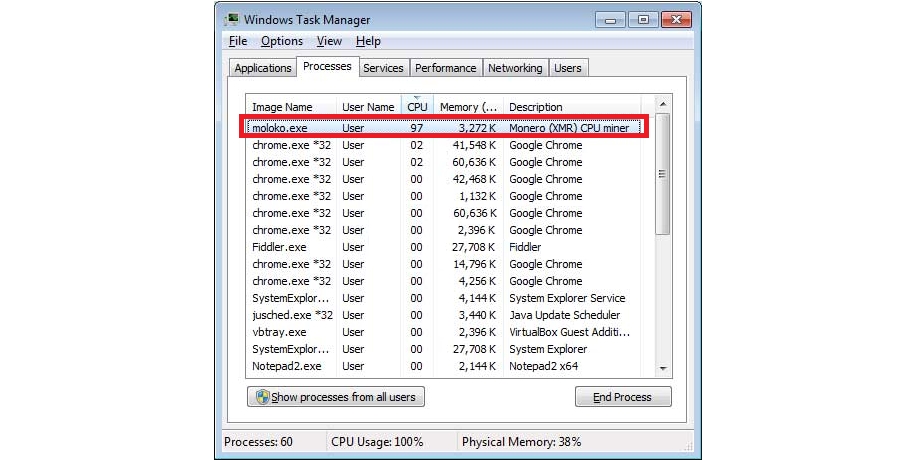

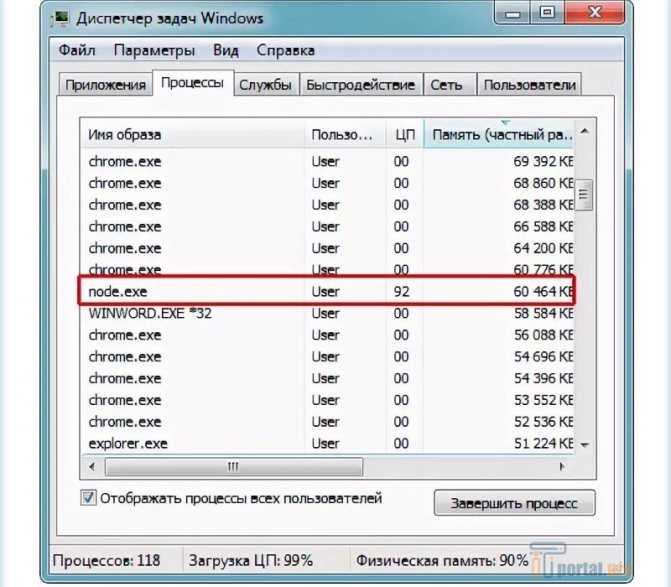

- Устройство постоянно «тормозит». При открытии «Диспетчера задач» на компе можно увидеть, что загрузка процессора в пределах 60-100%;

- Miner перегружает графическую карту. Это заметно при открытии любой программы, которая отображает процент загрузки, к примеру, GPU-Z. Еще нужно оценить загрузку видеоадаптера, соответственно, обнаружить майнер на компьютере, можно на слух и тактильно. При повышенной нагрузке кулер охлаждения начинает работать быстрее и шуметь, а прикоснувшись к видеокарте, можно почувствовать, что она горячая.

- Повышенный расход оперативной памяти. Этот параметр легко определить с помощью диспетчера устройств.

- Рост трафика. Могут самостоятельно пропадать либо удаляться важные файлы. ПК время от времени отключается от Интернета и останавливается при посещении некоторых веб-сайтов.

Как найти майнер на ПК? В зависимости от устройства вредоносный файл может отличаться: для компьютера – файл .exe, а для мобильных гаджетов – .apk.

Как удалить майнер с помощью сторонних программ

Рассматривая вопрос, как удалить скрытый майнер, специалисты рекомендуют устанавливать и применять только актуальные версии антивирусов, блокирующих угрозы на стадии загрузки. Если стационарный компьютер заражен, то нужно полностью просканировать систему и удалить вирус майнер – ненужные и потенциально опасные приложения.

При посещении инфицированного web-портала его нужно закрыть и очистить кэш браузера от скопившегося мусора. Если данный сайт был добавлен в закладки, то его нужно удалить. А если интернет-пользователь столкнулся с ботнетом, который не поддается этим способам, то рекомендуется обратиться к специалисту, дабы не ухудшить ситуацию.

Чтобы просканировать, а затем удалить майнинг вирус, можно использовать бесплатную программу Malwarebytes и ее дополнение AdwCleaner. Первая утилита предназначена для проверки жесткого диска и ОЗУ на наличие вирусов, а вторая – на рекламные программы. Систематическая проверка данными приложениями повышает вероятность избежать скрытого майнинга. А расширения ScriptBlock, NoCoin и MinerBlock позволяют заблокировать с браузера пиратские скрипты и остановить потенциально опасные алгоритмы.

Многих интересует, как удалить майнер с телефона. Проще всего это сделать, убрав все неизвестные утилиты, игры и приложения. Затем следует выполнить перезагрузку смартфона. Если не помогло – обновить телефон до заводских настроек.

Если не помогло – обновить телефон до заводских настроек.

Как удалить майнер с ПК вручную

Найти и убрать майнер с ПК можно и вручную. Для этого потребуется зайти в «Диспетчер задач» и перейти во вкладку «Процессы» (Windows 7) либо «Подробности» (Windows 10). Следующие действия будут выполняться по заданному алгоритму:

- Обнаружить процесс, расходующий ресурсы больше остальных. Обычно опасный майнер скрывается под странным названием, состоящим из хаотичного набора чисел и букв.

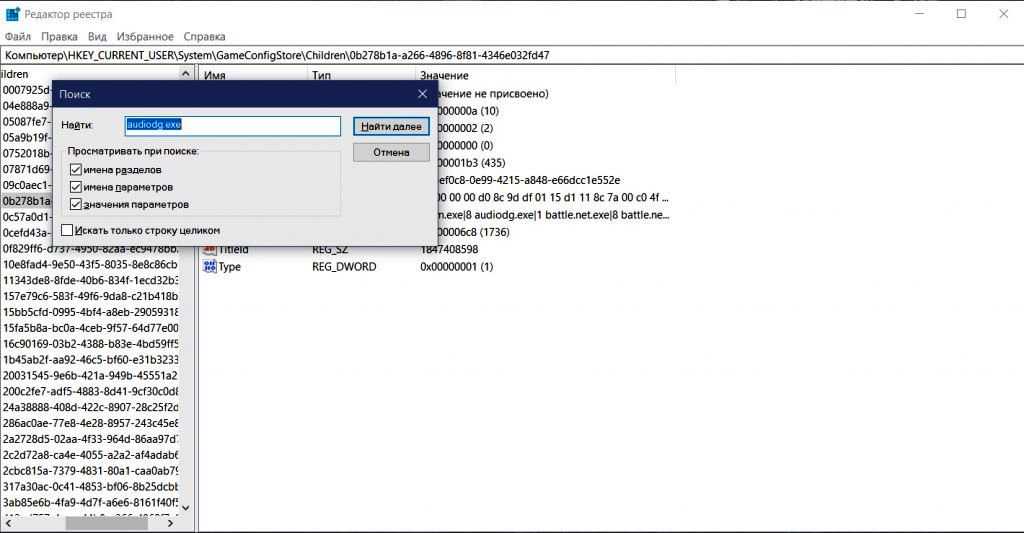

- Затем следует перейти в реестр (Win+R) и ввести regedit для входа в редактор реестра.

- После чего использовать комбинацию клавиш Ctrl+F, ввести название процесса, определенного на начальной стадии, активировать кнопку «Найти», а далее будет осуществлен поиск файла в реестре.

- Определить и после очистить все записи, где есть команды для активации вируса. По завершению процедуры компьютер нужно перезагрузить, чтобы окончательно удалить майнер с компьютера.

Перед тем, как удалить майнер с ПК, нужно помнить, что «тормозить» компьютер может по различным причинам. Важно: скрытый майнер опасен не только высокой нагрузкой на компьютер, но и возможностью перехвата персональных данных владельца ПК.

Читайте также: Какое нужно оборудование для майнинга?

Источник: logincasino.com

Поделиться:

Теги:

- Криптовалюта

- Программное обеспечение

- Майнинг

- Вирус

- Майнер

Что такое криптоджекинг? Как предотвратить, обнаружить и устранить последствия

Функция

Преступники используют программы-вымогатели и отравленные веб-сайты, чтобы заставить компьютеры ваших сотрудников добывать криптовалюты.

Вот что вы можете сделать, чтобы остановить это.

Вот что вы можете сделать, чтобы остановить это.

Эрика Чиковски

сотрудник ОГО,

ОГО |

Кенто / Таймингуен / BlackDovFX / Getty Images

Определение криптоджекинга

Криптоджекинг — это несанкционированное использование чужих вычислительных ресурсов для майнинга криптовалюты. Хакеры стремятся захватить любые системы, которые они могут захватить — рабочие столы, серверы, облачную инфраструктуру и многое другое — для незаконного майнинга криптовалюты.

Независимо от механизма доставки, код криптоджекинга обычно работает незаметно в фоновом режиме, поскольку ничего не подозревающие жертвы используют свои системы в обычном режиме. Единственными признаками, которые они могут заметить, являются более низкая производительность, задержки в выполнении, перегрев, чрезмерное энергопотребление или ненормально высокие счета за облачные вычисления.

Как работает криптоджекинг

Добыча монет — это законный процесс в мире криптовалют, который выпускает в обращение новую криптовалюту. Процесс работает, награждая валютой первого майнера, решившего сложную вычислительную задачу. Эта проблема завершает блоки проверенных транзакций, которые добавляются в блокчейн криптовалюты.

«Горняки, по сути, получают деньги за свою работу в качестве аудиторов. Они выполняют работу по проверке легитимности биткойн-транзакций», — подробно рассказал недавний объяснитель Investopedia о том, как работает биткойн-майнинг. «Помимо наполнения карманов майнеров и поддержки экосистемы Биткойн, майнинг служит еще одной жизненно важной цели: это единственный способ выпустить в обращение новую криптовалюту».

Добыча криптовалюты с помощью майнинга монет обычно требует огромных вычислительных мощностей и энергии. Кроме того, экосистема криптовалют спроектирована таким образом, что усложняет майнинг и снижает вознаграждение за него с течением времени и с усилением конкуренции за майнинг. Это делает законный майнинг криптовалюты чрезвычайно дорогостоящим делом, при этом расходы постоянно растут.

Это делает законный майнинг криптовалюты чрезвычайно дорогостоящим делом, при этом расходы постоянно растут.

Киберпреступники сокращают накладные расходы на майнинг, просто похищая вычислительные и энергетические ресурсы. Они используют ряд хакерских методов, чтобы получить доступ к системам, которые будут выполнять вычислительную работу незаконным путем, а затем заставить эти захваченные системы отправлять результаты на сервер, контролируемый хакером.

Методы атаки криптоджекинга

Методы атаки ограничены только творческим потенциалом криптоджекеров, но ниже приведены некоторые из наиболее распространенных на сегодняшний день.

Атаки на конечные точки

В прошлом криптоджекинг был в основном игрой с вредоносными программами на конечных точках, существовавшей как еще одна прибыльная цель для размещения вредоносных программ на настольных компьютерах и ноутбуках. Традиционное вредоносное ПО для криптоджекинга доставляется по типичным маршрутам, таким как безфайловое вредоносное ПО, фишинговые схемы и встроенные вредоносные скрипты на веб-сайты и в веб-приложения.

Самый простой способ, с помощью которого злоумышленники, использующие криптоджекинг, могут украсть ресурсы, — это отправить пользователям конечных точек электронное письмо, выглядящее как законное, которое побуждает их щелкнуть ссылку, которая запускает код для размещения скрипта криптомайнинга на их компьютере. Он работает в фоновом режиме и отправляет результаты обратно через инфраструктуру управления и контроля (C2).

Другой метод — внедрить сценарий на веб-сайт или в объявление, которое доставляется на несколько веб-сайтов. Как только жертвы посещают веб-сайт или зараженная реклама появляется в их браузерах, скрипт автоматически запускается. На компьютерах жертв код не хранится.

Эти возможности по-прежнему вызывают законную обеспокоенность, хотя преступники добавили значительно более изощренные методы в свои книги по криптоджекингу, стремясь увеличить прибыль, с некоторыми из этих развивающихся методов, описанных ниже.

Поиск уязвимых серверов и сетевых устройств

Злоумышленники стремятся повысить прибыльность криптоджекинга, расширяя свои горизонты до серверов, сетевых устройств и даже устройств IoT. Серверы, например, являются особенно привлекательной мишенью, поскольку они обычно более производительны, чем заурядные настольные компьютеры. Кроме того, в 2022 году они станут главной охотничьей площадкой, поскольку злоумышленники сканируют серверы, открытые для общедоступного Интернета, которые содержат такие уязвимости, как Log4J, эксплуатируя уязвимость и незаметно загружая программное обеспечение для криптомайнинга в систему, подключенную к серверам хакера. Часто злоумышленники используют изначально скомпрометированную систему для бокового переноса криптоджекинга на другие сетевые устройства.

Серверы, например, являются особенно привлекательной мишенью, поскольку они обычно более производительны, чем заурядные настольные компьютеры. Кроме того, в 2022 году они станут главной охотничьей площадкой, поскольку злоумышленники сканируют серверы, открытые для общедоступного Интернета, которые содержат такие уязвимости, как Log4J, эксплуатируя уязвимость и незаметно загружая программное обеспечение для криптомайнинга в систему, подключенную к серверам хакера. Часто злоумышленники используют изначально скомпрометированную систему для бокового переноса криптоджекинга на другие сетевые устройства.

«Мы наблюдаем всплеск криптомайнинга, связанный с уязвимостью Log4J, — говорит Салли Винсент, старший инженер-исследователь угроз LogRhythm. «Хакеры взламывают сети и устанавливают вредоносное ПО, которое использует хранилище для майнинга криптовалют».

Атаки на цепочку поставок программного обеспечения

Киберпреступники нацелены на цепочку поставок программного обеспечения, внедряя в репозитории с открытым исходным кодом вредоносные пакеты и библиотеки, содержащие встроенные в их код скрипты для криптоджекинга. Поскольку разработчики загружают эти пакеты миллионами по всему миру, эти атаки могут быстро расширить инфраструктуру криптоджекинга для злоумышленников двумя способами. Вредоносные пакеты могут использоваться для нацеливания на системы разработчиков, а также на сети и облачные ресурсы, к которым они подключаются, чтобы использовать их напрямую в качестве незаконных ресурсов для криптомайнинга. Или они могут использовать эти атаки, чтобы отравить программное обеспечение, которое эти разработчики создают с помощью компонентов, которые выполняют сценарии криптомайнинга на машинах конечного пользователя приложения.

Поскольку разработчики загружают эти пакеты миллионами по всему миру, эти атаки могут быстро расширить инфраструктуру криптоджекинга для злоумышленников двумя способами. Вредоносные пакеты могут использоваться для нацеливания на системы разработчиков, а также на сети и облачные ресурсы, к которым они подключаются, чтобы использовать их напрямую в качестве незаконных ресурсов для криптомайнинга. Или они могут использовать эти атаки, чтобы отравить программное обеспечение, которое эти разработчики создают с помощью компонентов, которые выполняют сценарии криптомайнинга на машинах конечного пользователя приложения.

Использование облачной инфраструктуры

Многие предприятия, занимающиеся криптоджекингом, пользуются преимуществами масштабируемости облачных ресурсов, взламывая облачную инфраструктуру и подключаясь к еще более широкому набору вычислительных пулов для обеспечения своей деятельности по добыче полезных ископаемых. Исследование, проведенное прошлой осенью командой Google Cybersecurity Action Team, показало, что 86% скомпрометированных экземпляров облака используются для криптомайнинга.

«Сегодня злоумышленники нацеливаются на облачные сервисы любыми способами, чтобы добывать все больше и больше криптовалюты, поскольку облачные сервисы могут позволить им выполнять свои вычисления в большем масштабе, чем просто одна локальная машина, независимо от того, захватывают ли они управляемые пользователем облачная среда или даже злоупотребление приложениями SaaS для выполнения своих вычислений», — написал в блоге Гай Арази, старший исследователь безопасности Palo Alto Networks.

Одним из распространенных способов сделать это является сканирование открытых API-интерфейсов контейнеров или незащищенных сегментов облачного хранилища и использование этого доступа для запуска загрузки программного обеспечения для майнинга монет на затронутые экземпляры контейнеров или облачные серверы. Атака обычно автоматизируется с помощью программного обеспечения для сканирования, которое ищет серверы, доступные в общедоступном Интернете, с открытыми API или возможным доступом без проверки подлинности. Злоумышленники обычно используют сценарии, чтобы сбрасывать полезные нагрузки майнера в исходную систему и искать способы распространения в подключенных облачных системах.

Злоумышленники обычно используют сценарии, чтобы сбрасывать полезные нагрузки майнера в исходную систему и искать способы распространения в подключенных облачных системах.

«Прибыльность и простота проведения криптоджекинга в больших масштабах делают этот тип атаки малозаметным», — сказал Мэтт Мьюир, исследователь безопасности Cado Security, в своем блоге, объясняя, что облачные атаки особенно прибыльны. «Вероятно, это будет продолжаться до тех пор, пока пользователи будут предоставлять такие сервисы, как Docker и Redis, в ненадежные сети».

Связанный:

- Интернет

- Безопасность

- Вредоносное ПО

- Киберпреступность

Страница 1 из 2

7 горячих тенденций кибербезопасности (и 2 уходят в тень)

Как узнать, есть ли у вас вирус биткойн-майнера

Источник: Independent.co.uk

Майнинг биткойнов — это концепция, которая присутствует среди нас уже довольно много лет. С момента появления этой популярной криптовалюты мы видим, что многие люди со всего мира начали ее добывать. Следует сказать, что эта концепция была гораздо более жива пару лет назад, до того, как так много компаний решили вложить все свои ресурсы в майнинг BTC.

С момента появления этой популярной криптовалюты мы видим, что многие люди со всего мира начали ее добывать. Следует сказать, что эта концепция была гораздо более жива пару лет назад, до того, как так много компаний решили вложить все свои ресурсы в майнинг BTC.

Итак, почти все майнеры, которые были независимыми, теперь ушли или присоединились к одному из многих сообществ BTC, когда они объединяют усилия с другими. Наверняка вы слышали, что осталось добыть еще много разных BTC, пока общая сумма не достигнет 21 миллиона. Пока неизвестно, когда это произойдет, следует сказать, что весь процесс майнинга несколько отличается от того, что было раньше.

Говоря о независимых майнерах, следует сказать, что к этому нужно быть готовым. Кроме того, следует сказать, что существует множество различных сборов, которые каждый владелец BTC и майнер могут использовать для лучшего управления криптографией. Если вам интересно взглянуть на некоторые из лучших, которые могут помочь вам в этом, обязательно взгляните на bitcoinsystemapp. Несмотря на то, что добыча биткойнов является довольно популярной концепцией, многие люди не знают о существовании этих вирусов или вредоносных программ.

Несмотря на то, что добыча биткойнов является довольно популярной концепцией, многие люди не знают о существовании этих вирусов или вредоносных программ.

Мы абсолютно уверены, что подавляющее большинство людей со всего мира понятия не имеют о том, о чем мы говорим. Поэтому мы приняли решение предоставить нашим читателям статью, в которой мы расскажем обо всем, что необходимо для изучения основ этого вида вирусов. Без лишних слов, давайте поговорим об этом.

Что такое вирус майнера биткойнов?

Источник: bankar.rs

BitCoinMiner — это основное название для широкого спектра различных вирусов для майнинга криптовалют. Мы знаем, вы сразу подумаете, что название вируса подразумевает, что речь идет только о биткойнах. Тем не менее, мы можем сказать, что это всего лишь название, что не означает, что оно не так опасно для широкого спектра различных криптовалют, таких как Ethereum и другие. На самом деле не имеет значения, какое имя вы собираетесь использовать для этой вредоносной программы, ее действие остается практически таким же, как вы можете себе представить.

Если вы знаете, что добыча BTC больше невозможна на одном ПК из-за изменений в самой процедуре, то вы полностью понимаете, почему майнинг перешел к компаниям, в распоряжении которых много средств. Итак, вы можете себе представить, какой ущерб может быть нанесен, если что-то вроде вируса криптомайнера атакует одну из этих систем. По сути, это означает, что вы добываете криптовалюту и в то же время тратите свои ресурсы на кого-то другого. Хитрость в том, что вы никогда не заметите этого, если не будете уделять ему пристального внимания.

Как это распространяется?

Источник: Pianoroll.it

Когда дело доходит до распространения вируса криптомайнера, следует сказать, что он распространяется так же, как и любой другой компьютерный вирус, о котором вы только можете подумать. Как вы можете себе представить, самый распространенный способ установить один из них в вашей системе — загрузить его из Интернета, зайдя на некоторые из незащищенных веб-сайтов. Что касается профилактики, то можно сказать, что она очень похожа на то, к чему вы привыкли. Когда мы говорим это, мы имеем в виду, что вы должны получать доступ и загружать только с защищенных веб-сайтов и часто обновлять антивирусное программное обеспечение.

Когда мы говорим это, мы имеем в виду, что вы должны получать доступ и загружать только с защищенных веб-сайтов и часто обновлять антивирусное программное обеспечение.

Как это заметить?

Источник: techzine.eu

Теперь мы собираемся поговорить о том, как вы можете обнаружить вирус биткойн-майнера в своей системе. Первый симптом, который вы заметите, это то, что ваш процессор со временем станет намного медленнее. Как вы понимаете, майнинг — это процесс, который требует много сил и энергии. Итак, когда у вас есть вирус, который прикрепился к системе, вы можете быть уверены, что ваша система станет работать намного медленнее, чем она есть на самом деле. В некоторых случаях он может даже стать неэффективным. Кроме того, это может привести к дальнейшему повреждению вашего оборудования изнутри.

Еще один признак того, что это произошло, заключается в том, что ваш компьютер время от времени выключается из-за перегрева. Естественно, вам нужно проверить другие возможные причины этого. Но, если другого нет, нужно подумать о проверке вашей системы на вирус-майнер. Как вы можете себе представить, два компонента, которые пострадают больше всего, — это ОЗУ и ЦП. Но это означает, что этот вирус не будет атаковать ваш процессор. Тем не менее, это повлияет на производительность вашей системы, можете быть в этом уверены.

Но, если другого нет, нужно подумать о проверке вашей системы на вирус-майнер. Как вы можете себе представить, два компонента, которые пострадают больше всего, — это ОЗУ и ЦП. Но это означает, что этот вирус не будет атаковать ваш процессор. Тем не менее, это повлияет на производительность вашей системы, можете быть в этом уверены.

Какие существуют типы?

Источник: economictimes.indiatimes.com

Теперь мы хотели бы поговорить о типах вирусов-криптомайнеров.

На основе браузера

Мы видим, что вирусы на основе браузера являются наиболее распространенным способом, с помощью которого хакеры пытаются получить контроль над вашей системой. Скрипты веб-сайтов незаметны для пользователя, и это представляет собой идеальный способ для хакера проникнуть в систему через этот канал. Один из самых распространенных способов, которыми хакеры это делают, — это воздействие на WordPress через базу данных и вставка в нее своего кода. Поэтому вам необходимо обновить программное обеспечение для защиты от вредоносных программ и избегать посещения незащищенных веб-сайтов.

Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать.

Второй вариант – угроза работает только во время онлайн-посещения зараженного ресурса, как специальный скрипт, а после его закрытия перестает функционировать. Майнер для Андроид, представленный в виде симулятора блокчейн-галактики, где на виртуальном пространстве добываются реальные цифровые деньги.

Майнер для Андроид, представленный в виде симулятора блокчейн-галактики, где на виртуальном пространстве добываются реальные цифровые деньги. Приложение энергоэффективно, не повышает температуру гаджета и почти не расходует энергию батареи. Работает в фоновом режиме.

Приложение энергоэффективно, не повышает температуру гаджета и почти не расходует энергию батареи. Работает в фоновом режиме.