Вирус майнер удалить: Что делать, если на компьютере завелся вирус-майнер, как обнаружить и удалить вредоносную программу, как защитить пк от скрытого майнинга

Содержание

Что делать, если на компьютере завелся вирус-майнер, как обнаружить и удалить вредоносную программу, как защитить пк от скрытого майнинга

Криптосистемы стали особенно популярны последние несколько лет. А чем больше пользователей интересуются чем-то, тем больше вариантов для мошенничества.

Есть схема "черного заработка", которая называется "скрытый майнинг". Его стали использовать в 2011 году, но тогда это были отдельные случаи, теперь же это серьезная проблема.

Чтобы обезопасить свою технику, надо понимать, что такое скрытый майнинг на компьютере, как найти такую программу, как понять, что на компе майнер, как удалить майнер с компьютера и предотвратить попытки появления вирусов майнеров.

Как обнаружить вирус-майнер в браузере

Криптовалюты стали известны и популярны по двум причинам:

- транзакции с участием криптовалют анонимны;

- их курс нестабилен, что даёт хороший повод для трейдинга.

Добыча криптовалюты подразумевает много сложных расчётов. Для этих расчетов используются вычислительные мощности ПК. Майнеры тратят большие деньги на покупку техники, которая выполняет нужные расчёты.

Создатели вирусов-майнеров решили не тратиться на оборудование и использовать вычислительные мощности чужих компьютеров в целях личного обогащения. Так, вирус-майнер — это вредоносная программа, которая использует ресурсы зараженного ПК для добычи (майнинга) криптовалюты.

Также вы можете почитать о видах мошенничества с криптовалютой в нашей статье.

В чём опасность скрытого майнинга — как избавиться от майнинга на моем компьютере

Заражение может проходить несколькими способами:

- через открытие спам-сообщений, полученных по email;

- через установку вредоносных файлов;

- посредством открытия различных архивов;

- после перехода на зараженные майнерами сайты.

В чём опасность скрытого майнинга:

- Уменьшается срок эксплуатации компьютерного оборудования, которое заражено. Идет лишняя нагрузка на процессор, видеокарту, увеличиваются обороты системы охлаждения. Оборудование быстро изнашивается. То же самое касается и жестких дисков.

- Ограничивается производительности зараженной системы. Вы не сможете работать с приложениями, потому что ресурсы потребляются майнером;

- Скрытые майнеры могут получать доступ к вашей личной информации и красть ее.

Браузер или ПК

Есть два основных способа «вредного майнинга»:

1. Программа-майнер скрыто устанавливается на компьютер и начинает постоянно использовать его мощности — процессор и видеокарту.

2. Майнинг происходит через зараженный сайт («браузерный майнинг»).

Первый способ для мошенников удобнее, хотя он более сложный (требуется способ заразить пк). Второй гораздо проще, нужную мощность злоумышленники «добирают» за счет большего числа пользователей, посещающих сайт.

Второй гораздо проще, нужную мощность злоумышленники «добирают» за счет большего числа пользователей, посещающих сайт.

Как проверить компьютер на скрытый майнинг и не повредить операционную систему

Догадаться и понять, что вы зашли на сайт скрытого майнинга, относительно несложно. Ведь при его посещении компьютер сразу же начинает сильно тормозить, а в Диспетчере задач отображается высокая нагрузка на компьютерное железо. Стоит закрыть сайт, и майнинг остановится, работа компьютера нормализуется.

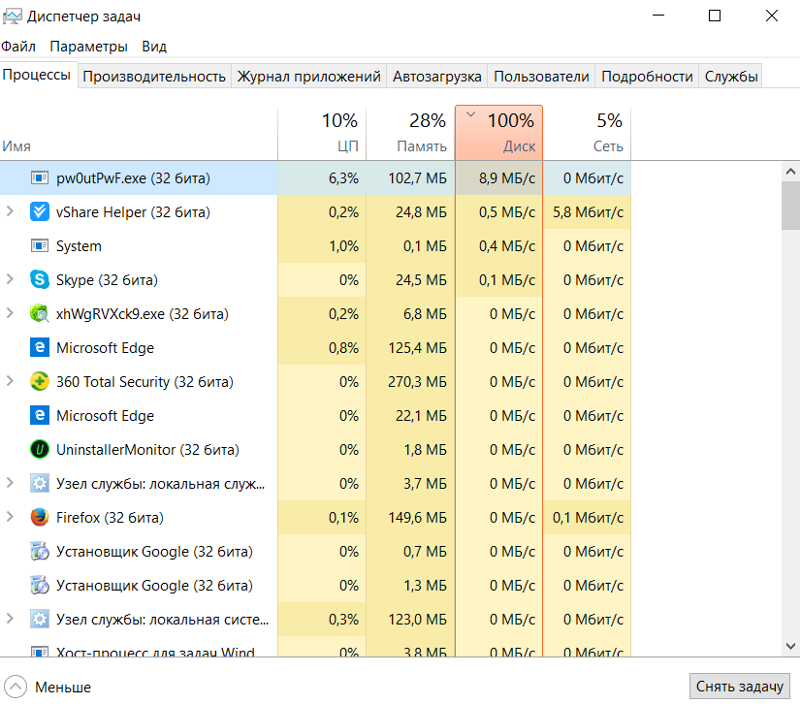

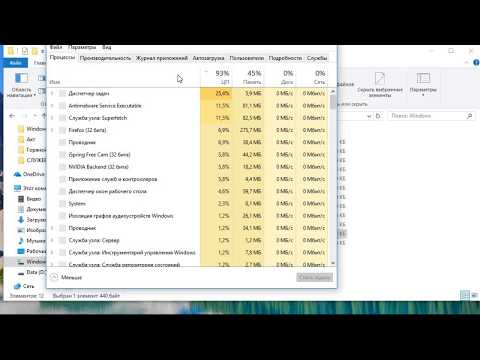

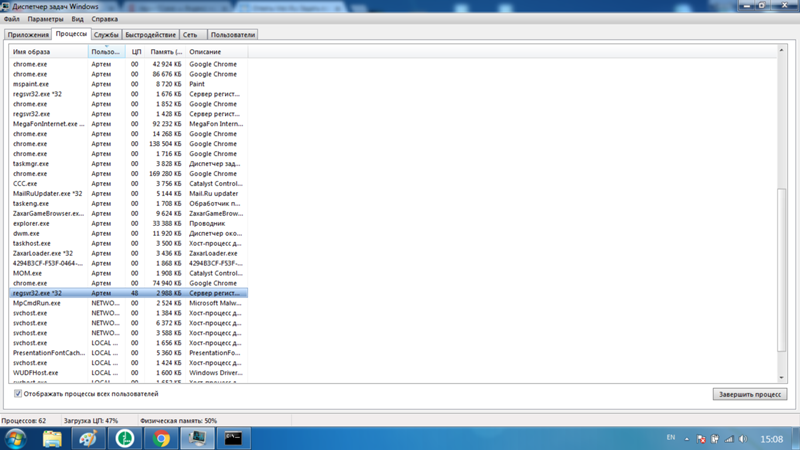

Чтобы обнаружить вредоносное программное обеспечение, которое забралось в ваш компьютер и систему, используя для этого Диспетчер задач, необходимо выполнить несколько шагов:

- Для начала откройте сам Диспетчер задач. Для этого достаточно одновременно нажать сочетание клавиш Ctrl, Shift и Esc.

- Теперь просто наблюдайте. Буквально 10 минут. При этом важно, чтобы компьютер бездействовал.

Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой.

Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой. - Есть такие вирусы, которые активируют блокировку диспетчера, либо просто закрывают окно. Делается это по вполне банальной причине. Так вредоносное ПО скрывает своё присутствие. Поэтому в случае самопроизвольного закрытия диспетчера, либо при загрузке системы во время бездействия можно делать смелый вывод о том, что на компьютере есть майнер.

- Если во время наблюдения ничего подозрительного обнаружено не было, откройте вкладку Подробности в окне диспетчера.

- В открывшемся списке поищите процесс, который чем-то отличается от всех остальных. Это может быть использование странных символов и другие отличительные черты. Перепишите его название.

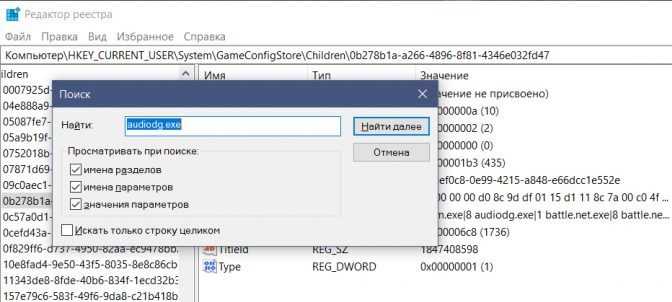

- Теперь через поисковую систему Windows пропишите слово regedit и откройте реестр, запустив это приложение. Причём лучше от имени администратора.

- Открыв «Редактор реестра», нажмите на вкладку «Правка» в верхнем левом углу, а затем на кнопку «Найти».

Сюда вбейте название того процесса, который вызвал у вас подозрения.

Сюда вбейте название того процесса, который вызвал у вас подозрения. - При отображении в списке совпадений с этим названием, кликните по ним правой кнопкой и нажмите «Удалить». Но если вы не уверены в том, что это вредоносное ПО, а не системные важные файлы, лучше ничего не трогать.

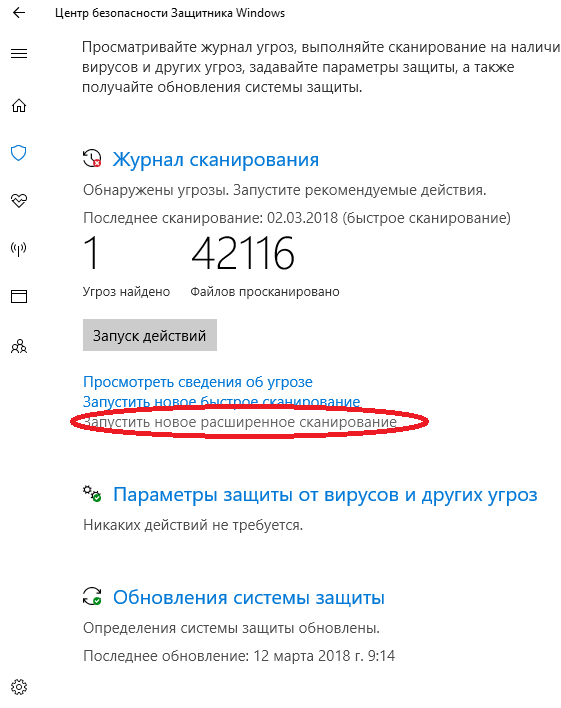

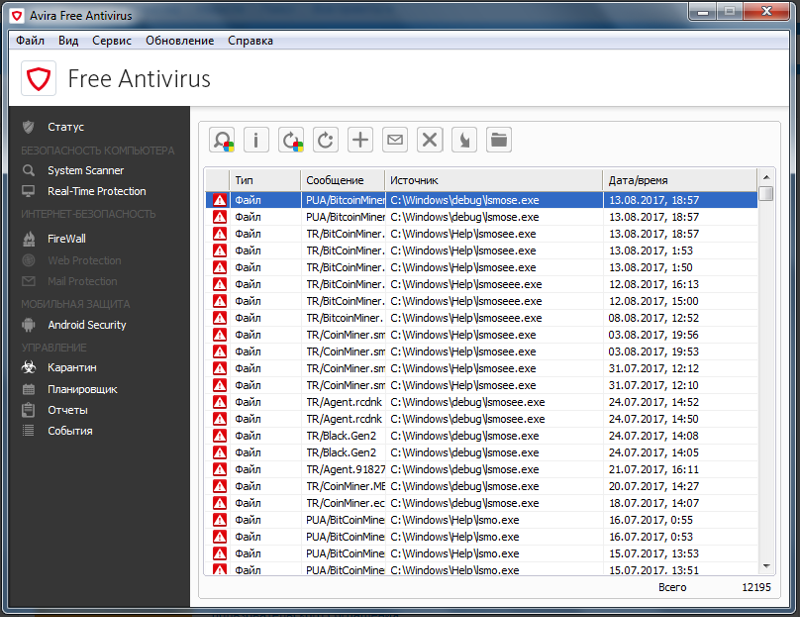

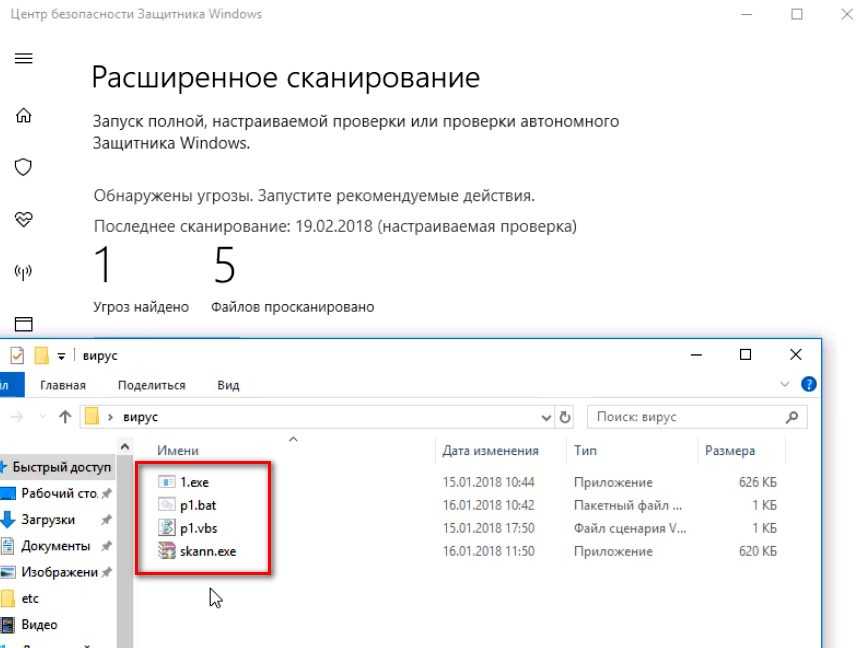

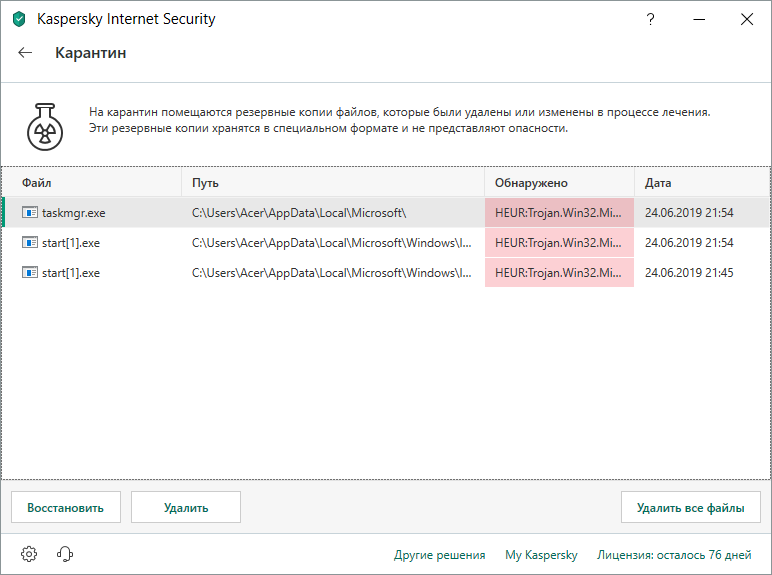

- Запустите процедуру сканирования системы антивирусом. Причём тут можно воспользоваться даже встроенным инструментом от Windows. Для его запуска нужно нажать на «Пуск», затем перейти в раздел «Параметры», далее в «Обновление и безопасность», и тут вы найдёте «Защитник Windows».

- По завершению сканирования система выдаст перечень обнаруженных угроз. Дайте разрешение на их удаление.

Теперь остаётся только перезагрузить компьютер.

Как найти программу майнинга на компьютере

Самым первым незаконную программу должен обнаружить антивирус. Но, при использовании хакером продвинутых программ, которые автоматически осуществляют обучение и добавляют майнер в список доверенных, это может не сработать.

Проверка компьютера на майнинг-вирус может быть более достоверной, если произвести загрузку операционной системы с другого, чистого носителя, и запустить в заведомо чистой среде хороший антивирус с обновленными базами данных. Эту процедуру желательно производить с некоторой периодичностью, даже если уверены в отсутствии программ майнеров, для поиска троянов и шпионских модулей на компьютере.

Скрытые программы, использующие компьютер для майнинга, можно определить по ряду признаков. Они не обязательно свидетельствуют о наличии скрытого майнера, но по совокупности признаков помогут лучше понять, все ли в порядке с пк:

- Повышенная нагрузка на компьютер при майнинге сильно замедляет его работу, он виснет;

- Компьютерное оборудование потребляет больше электроэнергии, сильно греется, а его система охлаждения постоянно работает в максимальном режиме;

- Пропадает большая часть пространства на носителях, от нескольких гигабайт и выше, а индикатор доступа к жесткому диску показывает его постоянную активность;

- Компьютер постоянно производит обмен данными с интернетом, даже если им никто не пользуется.

Самостоятельный слив компьютером трафика.

Самостоятельный слив компьютером трафика. - Во время загрузки компьютера кратковременно появляются и исчезают окна непонятных программ.

Как обезопасить себя от установки скрытых майнеров

Полностью исключить проникновение вирусов на компьютер нельзя, особенно если пользователь регулярно скачивает непроверенный контент и заходит на сомнительные сайты.

Чтобы сократить риск проникновения вирусов, внимательно смотрите, какие вы скачиваете и устанавливаете файлы на свой пк. Если браузер предупреждает, что сайт может содержать угрозы, то не стоит на него заходить.

Если система неожиданно начала медленнее работать, проверьте через «Диспетчер задач», как было подробно описано выше. Сомнительные программы надежнее будет удалить.

Постоянно обновляйте антивирус. Злоумышленники совершенствуют свои вредоносные программы.

Заключение

Майнинг криптовалюты привлекает мошенников, которые хотят монетизировать доступ к вычислительным ресурсам. Это останется угрозой для организаций и частных лиц, потому что влияет не только на износ системы, но и на безопасность данных.

Это останется угрозой для организаций и частных лиц, потому что влияет не только на износ системы, но и на безопасность данных.

Скрытый майнер может показаться не таким серьезным, как вымогатели, но его нельзя игнорировать. Защита устройства и осознанное использование ПК и интернета сохранят вашу кибербезопасность.

Вирус майнер, как найти и удалить

Безопасность компьютера достаточно сложный процесс, организовать который может далеко не каждый. Довольно часто в силу слабой защищенности на устройство проникают различные угрозы, нарушающие работоспособность Windows. И их приходится находить и удалять.

Сегодня мы поговорим об одном из самых распространенных типов вирусов – скрытый майнер. Научимся его самостоятельно находить и удалять.

Но перед этим хотелось бы вкратце рассказать о его происхождении и симптомах заражения.

Что такое вирус майнер

Вирус майнер чем-то похож на троянский конь. Принцип его действия заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, загружая процессор или видеокарту до 100% в целях получения дохода для злоумышленника. Доход исчисляется специальной криптовалютой в виде биткоинов.

Доход исчисляется специальной криптовалютой в виде биткоинов.

Получается, что разработчик зарабатывает благодаря мощности вашего компьютера. На мой взгляд, это вовсе несправедливо.

Последние модификации вируса майнинга могут способствовать пропаже личных данных, выводить операционную систему Windows из строя и открывать ходы для проникновения новых угроз.

Бороться с ним можно двумя методами: ручным и автоматическим, ниже мы рассмотрим оба способа.

Содержание

- Что такое скрытый майнинг криптовалют?

- Как это работает?

- Как найти скрытый майнер на компьютере

- Как удалить вирус-майнер

- Профилактика скрытого майнинга

- Законность скрытого майнинга

Конечно, не обошлось в данной индустрии и без злоумышленников, которые ищут лёгкий заработок. Среди хакеров начали активно использоваться скрытые майнеры биткоинов. Так называют программы, которые устанавливаются на компьютере втайне от пользователя и используют ресурсы компьютера для майнинга криптовалюты в фоновом режиме. В данной статье мы расскажем о том, как выявить скрытый майнинг, как избавиться от него и что это вообще.

В данной статье мы расскажем о том, как выявить скрытый майнинг, как избавиться от него и что это вообще.

Как происходит заражение

Обычно заражение происходит несколькими путями:

- Через браузер. Например, когда вы заходите на зараженный сайт, miner может загрузиться прямо систему и начать действовать. Второй вариант – вирус майнер действует только в момент вашего нахождения на зараженном ресурсе, как специальный скрипт, но после его закрытия, все приходит в норму.

- Через установку программ, скачивание и открытие различных файлов. В таком случае угроза проникает в Windows и только после этого начинает свою активность.

Исходя из вышеперечисленных пунктов можно сделать вывод, что в наше время никак не обойтись без хороших антивирусов. Даже если вы очень осторожный пользователь, все равно есть риск заражения. По крайней мере у вас должен быть включен хотя-бы Защитник Windows 10.

Профилактика скрытого майнинга

Следует понимать, что полную безопасность в сети в наши дни гарантировать невозможно. С каждым обновлением антивирусных баз появляются новые вирусы. Однако продуманные действия всё равно позволят снизить риск заражения устройства. Для этого нужно пользоваться только проверенными сайтами, не игнорировать предупреждения антивирусного софта, в том числе и встроенного в браузер. Также следует периодически активировать проверку для профилактики. Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

С каждым обновлением антивирусных баз появляются новые вирусы. Однако продуманные действия всё равно позволят снизить риск заражения устройства. Для этого нужно пользоваться только проверенными сайтами, не игнорировать предупреждения антивирусного софта, в том числе и встроенного в браузер. Также следует периодически активировать проверку для профилактики. Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

Как распознать вирус майнер

Есть несколько эффективных способов, которые помогут вам распознать имеющуюся угрозу и вовремя предпринять меры для ее устранения.

И так, выполнять проверку компьютера на майнеры необходимо в следующих случаях.

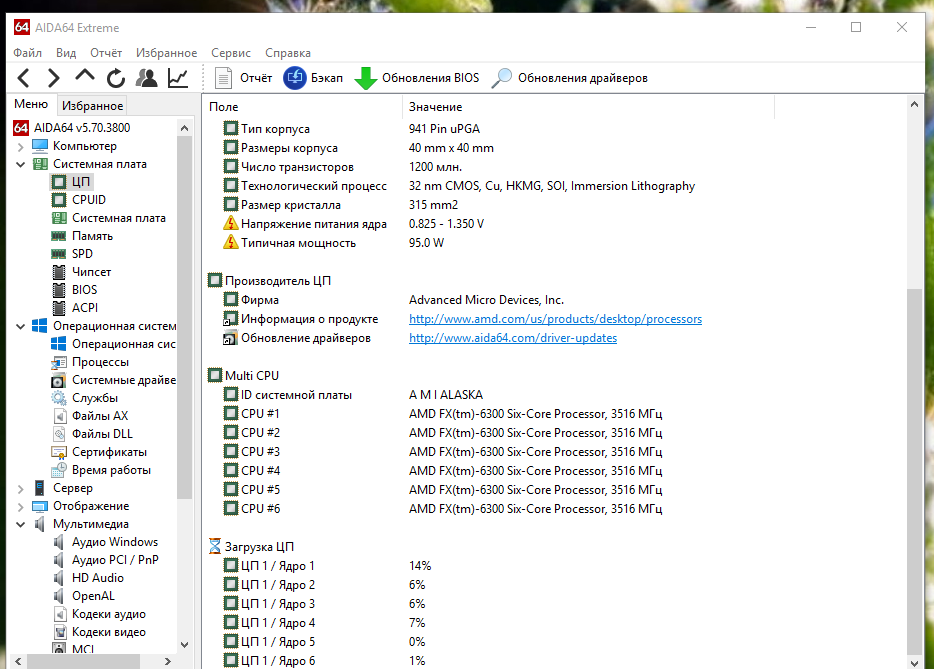

- Устройство постоянно тормозит. При открытии диспетчера задач виден график загрузки процессора до 40-100%.

- Miner способен грузить видеокарту. Это видно при открытии любой программы, отображающей процент загрузки, например, GPU-Z.

Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая.

Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая. - Еще реже повышается расход оперативной памяти. Это также видно через диспетчера устройств.

- Большой расход трафика, пропажа или удаление важных файлов, периодическое отключение интернета или торможение ПК при заходе на какой-то определенный сайт.

- Периодически возникающие сбои Windows или ошибки установленных программ.

Рекомендую проводить проверку на наличие майнеров даже если у вас имеет место быть хотя-бы один из вышеперечисленных пунктов.

Как работают подобные программы

Все очень просто. Софт в скрытом режиме запускает майнер и подключает его к пулу, где добывается криптовалюта. Мошенники получают заработанные жертвой деньги прямо на свои кошельки. А если учесть, что в большинстве пулов нет никаких ограничений на количество подключаемых устройств/адресов, таким способом можно заработать действительно впечатляющие суммы. Нужно лишь распространить вредоносный код среди как можно большего количества устройств (пострадать могут, кстати, не только компьютеры – есть специальные майнеры даже для гаджетов под управлением Android).

Нужно лишь распространить вредоносный код среди как можно большего количества устройств (пострадать могут, кстати, не только компьютеры – есть специальные майнеры даже для гаджетов под управлением Android).

Способов распространения множество:

- Внедрение майнера в установщик какой-либо программы или компьютерной игры, особенно если он не оригинальный, а перепакованный. В прошлом году, например, один из администраторов популярного в русскоязычном сегменте сети торрента был уличен во встраивании майнеров в свои раздачи. Поэтому, если хотите предотвратить попадание вредоносного ПО любого рода на компьютер, лучше скачивайте все с официальных сайтов.

- Заражение при физическом контакте. Если на сменном носителе, карте памяти телефона, флэш-накопителе или другом устройстве есть майнер, при подключении он вполне может перебраться на компьютер. Соответственно, следует с большой осторожностью относиться к тем гаджетам, которые часто подключаются к компьютерам в публичных местах – интернет-кафе, университетских аудиториях и пр.

- Вредоносные ссылки. Злоумышленники могут оставлять их на сайтах – как на чужих, так и на специально приготовленных своих, в чатах и социальных сетях, отправлять по электронной почте вот имени доверенных источников. Чтобы этого не допустить, нужно внимательно смотреть за тем, с кем именно вы общаетесь, соответствует ли доменное имя сайта отображаемой странице.

В общем, способы внедрения майнеров можно перечислять еще очень долго. Некоторые вредоносные сайты даже ничего не устанавливают на компьютер жертвы, а просто добывают криптовалюту через ее браузер. Хорошо хоть в большинстве современных обозревателей присутствует система оповещений, уведомляющая пользователей ПК и других устройств о подозрительной активности.

Подготовка к проверке

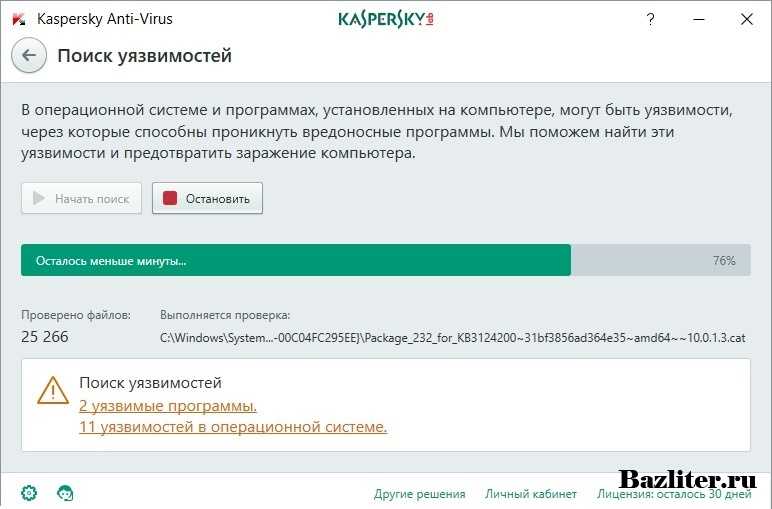

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Нам пригодятся следующие программы

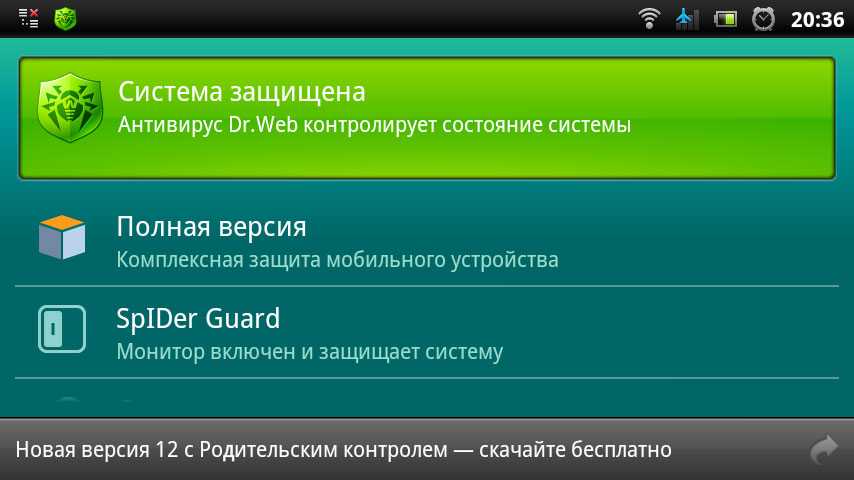

- Kaspersky Rescue Disk или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

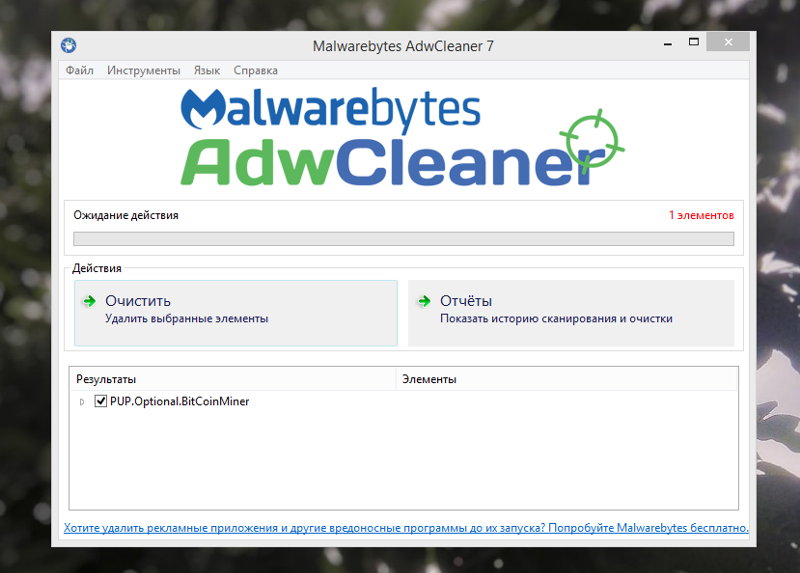

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Сканирование

Проверку компьютера наличие скрытых майнеров нужно начинать со стандартного антивируса, который установлен в систему. Сразу после него можно переходить к программам строго по порядку, указанному выше в предыдущем разделе.

Если у вас нет желания начинать сканирование с использованием Live CD, то загрузитесь в безопасном режиме (чтобы минимизировать активность угроз) и начните со второго пункта.

При недостаточном эффекте необходимо использовать аварийный диск.

По завершению сканирования удалите найденные вирусы майнинга, проведите очистку с помощью программы «Ccleaner» и перезагрузите компьютер.

Законность скрытого майнинга

Майнинг в целом, а особенно его нишевые ответвления — это всё ещё неизученная до конца сфера, которая не имеет чёткого определения в правовом поле. Однако это не значит, что если отсутствует статья за скрытый майнинг, то и ответственность за него не последует. Установка ПО на чужие компьютеры втайне от их владельцев, проникновение в сети — всего этого достаточно для возбуждения уголовного дела. При этом совсем неважно с какой целью это происходило. Лучше не нарушать закон и зарабатывать криптовалюту честно. К тому же стелс-майнинг не принесёт ощутимый доход и вы не заработаете столько, сколько можно заработать более честными операциями с цифровой валютой.

В заключение можно сказать, что появление новых кибер угроз, связанных с криптовалютой — это весьма ожидаемый результат популяризации данной технологии. Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

#майнинг #гайд

Ручной способ обнаружения – диспетчер задач

Поиск скрытых майнеров можно проводить и ручным способом. Для этого запустите «Диспетчер задач», нажав комбинацию «Ctrl+Shift+Esc» и перейдите в раздел «Процессы» (в Windows 7) или «Подробности» (если у вас Windows 10).

Затем выполнять все по инструкции:

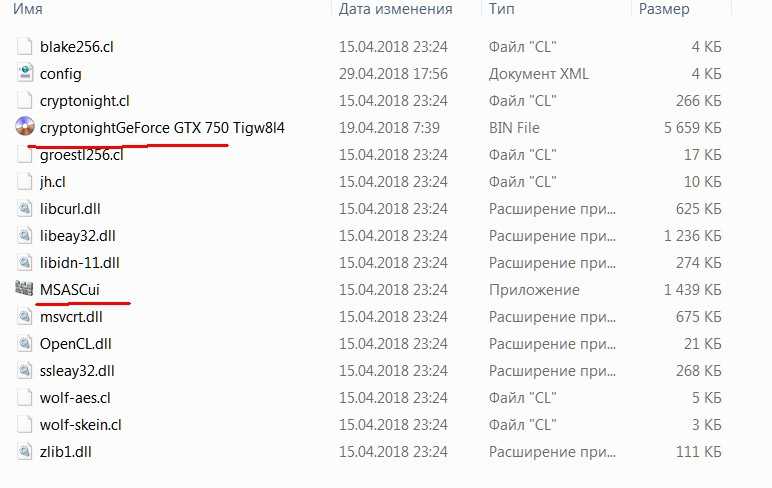

- Необходимо найти процесс, который больше всего расходует ресурсы процессора. Чаще всего он имеет непонятное название, состоящее из набора произвольных букв или символов.

- Далее открываем реестр, нажав комбинацию «Win+R» и вводим «regedit», жмем «ОК».

- Жмем «Ctrl+F», вводим название процесса, полученного на первом шаге и нажимаем «Найти».

- Таким образом ищем и удаляем все записи, в которых содержится команда на запуск вируса майнинга.

- По завершению процедуры перезагружаем ПК.

Это был первый способ, переходим ко второму.

В чем состоит проблема

Существует одна вредоносная программа, которая называется майнером. Она эксплуатирует ресурсы вашего ПК, чтобы добывать криптовалюту. Вирус делает это автоматически, не предупреждая об этом пользователей. Больше всего шансов поймать его у вас есть при загрузке файлов из ненадежных источников.

Как правило, это происходит, когда вы имеете дело с пиратским контентом, который просматривает большое число пользователей. Кроме того, заразить компьютер майнером можно при прохождении по всевозможным спам-ссылкам.

Возможный вариант распространения спам-ссылки

Anvir Task Manager

Если по каким-либо причинам диспетчер задач запустить не удается, можно использовать альтернативный способ – программу Anvir Task Manager. Скачать ее можно отсюда.

Скачать ее можно отсюда.

- Установите и запустите софт.

- Найдите в общем списке подозрительный процесс и наведите на него мышкой, чтобы увидеть подробную информацию. Обратите внимание на все поля, нигде не должно быть прочерков и произвольных наборов символов или букв.

- Щелкаем правой мышкой и открываем раздел «Детальная информация».

- Перемещаемся во вкладку «Производительность» и в графе «Период» устанавливаем значение «1 день». Бывает полезно проводить анализ в режиме реального времени, чтобы активировать его, уберите галочку с предыдущего пункта и поставьте ее напротив значения «Realtime».

- Анализируем активность, если она превышала 20-30%, то запоминаем название процесса.

- По аналогии с предыдущим способом, открываем редактор реестра, производим поиск по имени и уничтожаем все упоминания.

- Тоже самое проделываем и с локальными дисками.

- В самом конце не помешало бы пройтись антивирусными утилитами вместе с Ccleaner.

Надеюсь, что моя инструкция помогла вам избавиться от скрытого майнинга. Если же нет, то вы можете описать свою ситуацию в комментариях, и мы вместе ее решим.

Пошаговое видео по решению проблемы

Что такое скрытый майнинг криптовалют?

Скрытый майнинг – это процесс добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash. Устанавливаются приложения именно для добычи фокров, потому что эффективней добывать какой-нибудь более мелкий коин одним ядром, чем биткоин всей мощностью ПК. Более того, такие вирусы есть даже под Андроид. Также были случаи, когда хакеры использовали NiceHash и MinerGate. Зачастую это случается в результате взлома, попадания в компьютер какой-либо вредоносной программы, будь то бот для майнинга или ботнет.

Часто разработчики таких вирусов не ограничиваются одним только майнингом на CPU или на видеокарте и дополняют свои программы различными шпионскими функциями. Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт. После таких атак компьютер становится чрезвычайно уязвимым и пользоваться им небезопасно.

Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт. После таких атак компьютер становится чрезвычайно уязвимым и пользоваться им небезопасно.

Следует отметить, что поиск ботнета иногда слишком сложен и невооружённым глазом его вычислить не получается. Связано это с тем, что не все вирусы дают высокую нагрузку на процессоре. Некоторые из них берут совсем мало мощности для лучше маскировки. Особенно часто это применяется на высокопроизводительных системах. Кроме того, встречается и скрытый майнинг в браузере. Однако современные обозреватели могут распознать такое и всегда сообщают, что этот сайт пытается использовать ваш браузер для добычи криптовалюты.

Каким образом вирус прячется

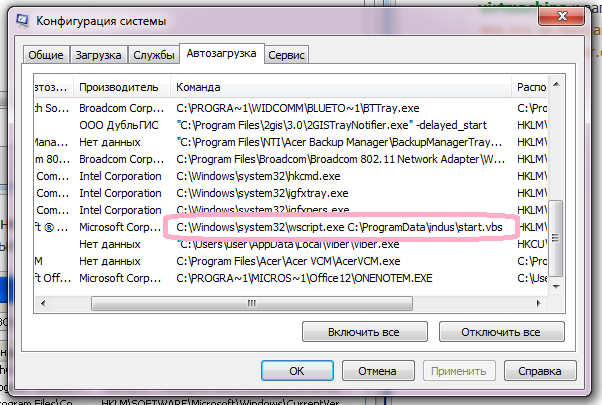

Как правило, функционирование майнера регулируется специальным сервисом. Именно он прячет и маскирует угрозу. Как раз такая программа совершает контроль над автоматическим запуском поведением майнера.

Например, этот сервис обладает возможностью временно останавливать работу майнера, когда вы загружаете тяжелые шутеры. Благодаря этому освобождаются ресурсы системы и отдаются игре. С помощью такой хитрости вы не будете чувствовать торможения и проседания частоты кадров. Но когда вы закончите игру, вирус снова примется за работу.

Благодаря этому освобождаются ресурсы системы и отдаются игре. С помощью такой хитрости вы не будете чувствовать торможения и проседания частоты кадров. Но когда вы закончите игру, вирус снова примется за работу.

Данный сервис сопровождения в состоянии отслеживать активацию программ мониторинга деятельности компьютера, чтобы оперативно произвести отключение майнера, исключив его из перечня запущенных процессов. Но особо опасные варианты вируса могут вообще отключить инструменты сканирования в нашем ПК.

Что еще нужно знать, чтобы защититься

Для MacOS популярные названия:

- OSX.CoinMiner Virus

- MacOS BitCoinMiner-AS

- Creative Update Mac Miner

Есть вымогатели+майнеры, которые ищут соответствующие папки в %AppData%, оценивают параметры устройства. Такой вирус может подменить папку (адрес кошелька) на устройстве, которое уже майнит. А угроза Rakhni miner ищет, знаете ли вы про биткоин, и если да, выберет сценарий вируса-шифровальщика.

Отключайте ненужные службы, включая внутренние протоколы, такие как SMBv1, если не пользуетесь ими. Удаляйте лишние приложения и рассмотрите возможность ограничения доступа к встроенным системным компонентам, таким как PowerShell, которые нельзя удалить, но которые не нужны большинству пользователей.

Удаляйте лишние приложения и рассмотрите возможность ограничения доступа к встроенным системным компонентам, таким как PowerShell, которые нельзя удалить, но которые не нужны большинству пользователей.

Включите пользовательские решения для таких функций, как администрирование удаленных рабочих станций, а не стандартных портов и протоколов. Для Windows рассмотрите использование Microsoft Local Administrator Password Solution (LAPS), для управления паролями.

Своевременно проверяйте и применяйте соответствующие обновления безопасности для операционных систем и приложений.

Удаление угрозы

Конечно, самым первым средством для избавления от «вредителя» является антивирус. Если в вашем распоряжении нет сильного антивируса, воспользуйтесь Dr.Web CureIt! Программу применяют для нахождения скрытых майнеров. Она совершенно бесплатна, а скачать ее можно по ссылке: https://free.drweb.ru/cureit.

Лечащая утилита Dr.Web CureIt!

Также удалить вирус по силам каждому собственными руками. Только в данном случае вы должны точно знать, что нашли именно майнер:

Только в данном случае вы должны точно знать, что нашли именно майнер:

- Перейдите в реестр, набрав regedit в поисковой строке операционной системы.

- Там же выберите комбинацию клавиш Ctrl + F. Можно воспользоваться командами «Правка» — «Найти».

- Перед вами откроется строка. В ней необходимо обозначить наименование процесса из диспетчера, где затаился вирус.

- Каждое найденное совпадение следует устранить посредством контекстного меню.

- Далее перезапустите ПК и оцените, как изменилась нагрузка на «железо».

Криптоджекинг и вирусная угроза биткойн-майнеров

Биткойн стал невероятно прибыльным в 2017 году, когда цена взлетела до колоссальных 20 000 долларов за монету. На самом деле персональные устройства в этом году занимались майнингом криптовалют больше, чем что-либо еще. Цифровые деньги захватили Интернет штурмом, и вам лучше поверить, что есть люди, которые найдут недобросовестные способы нажиться на них.

Вирус майнера биткойнов может быть настолько агрессивным, что быстро разряжает аккумулятор, делает ваш компьютер непригодным для использования в течение длительного времени и сокращает срок службы вашего устройства.

Одним из результатов стала разработка вредоносного ПО для майнинга биткойнов. Хакеры разработали способы захвата вычислительной мощности машин, используемых такими людьми, как вы, что, если умножить на тысячи, резко увеличивает шансы на успешный майнинг. Идея состоит в том, что это гораздо более дешевая альтернатива трате тысяч долларов на десятки ASIC-майнеров (традиционный способ майнинга криптовалюты).

Как на вас влияет криптоджекинг?

Человек, который заражает ваш компьютер вредоносной программой для майнинга криптовалюты, делает это только для того, чтобы заработать деньги. Строго говоря, криптоджекинг — это не доступ к вашей личной информации или обмен ею.

Но криптоджекеры — это , использующие ресурсы вашей системы без вашего ведома или согласия. Вирус майнера биткойнов может быть настолько агрессивным, что мгновенно разряжает аккумулятор, делает ваш компьютер непригодным для использования в течение длительного времени и сокращает срок службы вашего устройства. Мало того, ваши счета за электроэнергию растут, а производительность падает. Можно с уверенностью сказать, что это представляет собой нарушение безопасности.

Мало того, ваши счета за электроэнергию растут, а производительность падает. Можно с уверенностью сказать, что это представляет собой нарушение безопасности.

Важно отметить, что вы почти никогда не столкнетесь с операциями криптоджекинга, нацеленными на Биткойн. Поскольку для майнинга биткойнов требуется огромная вычислительная мощность, это невозможно сделать с помощью криптоджекинга. Но как самая известная криптовалюта, «Биткойн» иногда используется для обозначения всех типов цифровой валюты. Точно так же «вирус майнера биткойнов» является универсальным термином.

Только небольших криптовалют, таких как Monero, могут полагаться на стандартные спецификации оборудования, а это означает, что их можно добывать с помощью вредоносного ПО для криптоджекинга . Неотслеживаемость транзакций Monero — еще один фактор, делающий Monero идеальной мишенью для этой разновидности киберпреступлений. Но независимо от типа операции майнинга, которая могла заразить вашу систему, вы захотите немедленно положить этому конец с помощью мощного антивирусного инструмента.

AVG AntiVirus FREE обнаружит и заблокирует все виды вредоносных программ, от криптоджекинга до шпионского ПО и обычных вирусов. Загрузите его сегодня, чтобы получить онлайн-защиту 24/7.

Получите это за

андроид,

iOS,

Мак

Получите это за

iOS,

андроид,

ПК

Установите бесплатный антивирус AVG

Получите это за

ПК,

Мак,

iOS

Установите бесплатную программу AVG Mobile Security

Получите это за

Мак,

ПК ,

Андроид

Различные типы вирусов-майнеров

Существует несколько способов получить криптоджекинг, и они различаются по своей отслеживаемости. Рассмотрим два наиболее распространенных метода.

Рассмотрим два наиболее распространенных метода.

Вирус-майнер на основе браузера

Сценарии веб-сайтов — это распространенный способ для криптоджекеров получить контроль над вашим компьютером. Поскольку скрипты — это функции, которые выполняются за кулисами и имеют определенный доступ к вашему компьютеру, они идеально подходят для майнинга биткойнов в браузере. Также известно, что хакеры находят бэкдоры в базах данных WordPress и выполняют там код.

Все, что вам нужно сделать, это посетить определенный веб-сайт без защиты (или с устаревшим программным обеспечением), и невидимый скрипт скажет вашему компьютеру начать майнинг. Обычно это верно только для скомпрометированных веб-сайтов, поэтому так важно убедиться, что посещаемые вами веб-сайты безопасны. Но известно, что даже сайты с хорошей репутацией время от времени подвергались атакам , как мы увидим далее. В лучшем случае майнинг останавливается, как только вы покидаете сайт или закрываете браузер.

Жертвы криптоджекинга могут ожидать, что ресурсы их ЦП будут доведены до предела.

Вложения электронной почты и отрывочные ссылки — это другие способы, с помощью которых хакеры могут заставить ваш компьютер запускать неверный код. Обязательно дважды проверьте любое электронное письмо, прежде чем нажимать что-либо. Будьте осторожны с Facebook или другими платформами, запрашивающими ваш пароль без причины. Не верьте каждой кнопке, которая говорит вам, что вам нужно обновить Firefox или Chrome. Если это не с официального сайта браузера, эта кнопка может установить программное обеспечение для майнинга в ваш браузер. И, вероятно, он не исчезнет, когда вы закроете браузер.

Жертвы криптоджекинга могут ожидать, что ресурсы их ЦП будут доведены до предела. Возможна даже эксплуатация графического процессора, когда мощные видеокарты используются для их мощности. Это приводит к снижению производительности компьютера и увеличению счетов за электроэнергию. Звучит не так уж плохо по сравнению, скажем, с кражей личных данных. Но это все еще очень большая проблема безопасности, от которой вы должны защитить себя.

Звучит не так уж плохо по сравнению, скажем, с кражей личных данных. Но это все еще очень большая проблема безопасности, от которой вы должны защитить себя.

Рекламное ПО Биткойн-майнеры

Рекламное ПО Биткойн-майнеры — еще один тип вредоносного ПО для криптоджекинга. После того, как они заразили вашу машину, рекламные майнеры биткойнов остаются на вашем компьютере в виде установленных программ или строк кода, встроенных в оперативную память, что делает их гораздо более опасными, чем некоторые другие формы криптоджекинга.

Из глубины системных файлов файловое рекламное ПО может отключить антивирус. Он может гарантировать, что его копия всегда будет установлена на вашем компьютере. Он даже может определить, когда у вас открыт диспетчер задач, и соответственно приостановить его деятельность. Это означает, что вы никогда не увидите всплеск загрузки ЦП и никогда не увидите, как название программы поглощает все ваши ресурсы.

Иногда вирус-майнер проявляется как бесфайловая вредоносная программа: команды, выполняемые из памяти компьютера, или важные операции ОС. Это значительно усложняет обнаружение.

Это значительно усложняет обнаружение.

Бесфайловое вредоносное ПО чрезвычайно сложно обнаружить и удалить.

Использование вычислительной мощности человека без его разрешения и снижение производительности и срока службы его оборудования уже достаточно плохо. Вникать во внутреннюю работу машины, нарушать ее функциональность и скрывать любые следы вредоносного ПО еще хуже и агрессивнее.

Если вы недавно загрузили программу, которая выглядела как настоящая, но на самом деле была, так сказать, «небрендовой», возможно, у вас установлено вредоносное ПО для криптовалюты. Конкретным примером является Auto Refresh Plus, который маскируется под обязательное обновление для Mozilla Firefox. После установки он начинает майнить криптовалюту в фоновом режиме, бомбардируя вас нежелательной рекламой. Вам понадобится антивирусная программа, чтобы удалить его из вашей системы.

Известные криптоджекеры

Есть несколько имен, о которых вам следует знать, если вы хотите быть в курсе феномена криптоджекинга. Coinhive был сервисом, который пытался добывать криптовалюту для хороших целей, но в итоге был использован не по назначению. RoughTed, совершенно отдельное явление, является общим термином для киберпреступной кампании, включающей множество различных незаконных действий. Давайте посмотрим глубже.

Coinhive был сервисом, который пытался добывать криптовалюту для хороших целей, но в итоге был использован не по назначению. RoughTed, совершенно отдельное явление, является общим термином для киберпреступной кампании, включающей множество различных незаконных действий. Давайте посмотрим глубже.

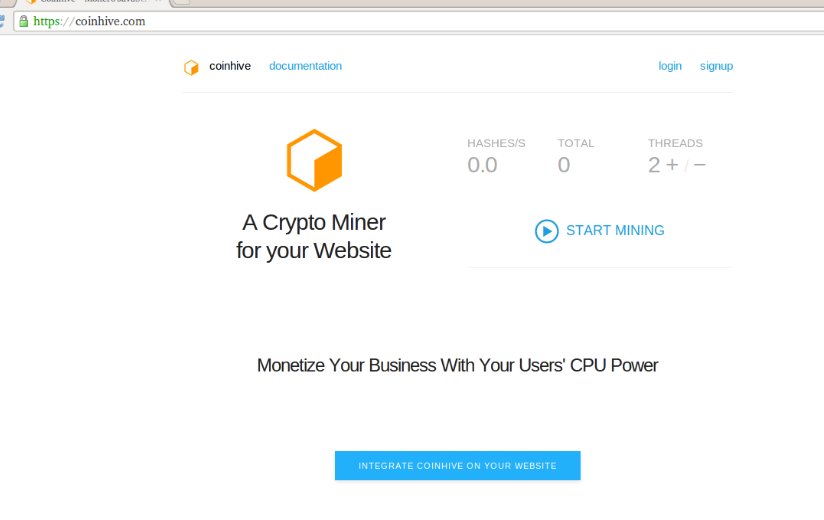

Что такое Coinhive?

Coinhive начинался как законная альтернатива рекламе, приносящая доход за счет ресурсов ЦП вашего ПК, пока вы находились на веб-странице. Идея была отличной — скрипт на сайте говорил вашему компьютеру добывать криптовалюту Monero. В свою очередь, веб-сайту не нужно будет размещать рекламу!

У него было множество потенциальных применений. ЮНИСЕФ в Австралии собирал пожертвования с сообщением «Дайте надежду, просто находясь здесь» на странице с работающим Coinhive. Пока страница была открыта в браузере, компьютер человека непрерывно майнил Monero, генерируя пожертвования.

Хотя первоначальная цель Coinhive состояла в том, чтобы использовать только часть вычислительной мощности человека, в результате криптоджекеры повернули ручку на 11, замедляя работу компьютера до точки непригодности для использования.

Что пошло не так? Несколько плохих актеров использовали технологию в личных целях. Coinhive стал преобладать на взломанных сайтах. Хотя первоначальная цель Coinhive состояла в том, чтобы использовать только часть вычислительной мощности человека, в результате криптоджекеры повернули ручку на 11, замедляя работу компьютера до точки непригодности для использования.

Ситуация стала реальной для Национальной службы здравоохранения Великобритании, когда они обнаружили, что их программа обеспечения доступности BrowseAloud, которая использует голос для чтения веб-сайтов в интересах слепых, была взломана с помощью Coinhive для майнинга Monero. Помимо увеличения загрузки ЦП, гораздо более тревожным было само нарушение безопасности. Количество частной информации, которая могла быть украдена, ошеломляет.

Блокировщики рекламы и антивирусное программное обеспечение должны были не отставать и блокировать запуск этих скриптов, и криптоджекинг стал настоящей брешью в системе безопасности. Неважно, как его использовали; веб-сайтам было слишком легко майнить без разрешения.

Неважно, как его использовали; веб-сайтам было слишком легко майнить без разрешения.

Вдобавок ко всему, сервисы, которые стремились этично добывать криптовалюту, по-прежнему не запрашивали разрешения, обескураживая многих, кто в противном случае мог бы выступать за это. Это произошло с одноранговым сайтом для обмена файлами The Pirate Bay, который заменил рекламные баннеры на Coinhive, никому не сказав об этом. Мало того, The Pirate Bay неправильно настроил Coinhive, из-за чего пользователи испытывали резкий скачок загрузки ЦП при посещении сайта.

Пиратская бухта вызвала бурную реакцию. Из-за того, что технология использовалась по-разному, криптомайнинг как альтернатива рекламе был бесполезен. Coinhive закрыл магазин в 2019 году.

Что такое RoughTed?

RoughTed — это организованная кампания по борьбе с киберпреступностью, которая полностью изменила правила кибербезопасности. Представьте вредоносное ПО, которое использует то, что мы видим каждый день в Интернете: рекламу. Если бы хакеры могли воспользоваться сторонними рекламными сетями, распространяющими рекламу в Интернете, половина работы была бы сделана за них. У них была бы обширная, многосторонняя атака, которая была бы настолько распространена, что она не только поразила бы огромное количество людей, но и ускользнула бы от легкого обнаружения.

Если бы хакеры могли воспользоваться сторонними рекламными сетями, распространяющими рекламу в Интернете, половина работы была бы сделана за них. У них была бы обширная, многосторонняя атака, которая была бы настолько распространена, что она не только поразила бы огромное количество людей, но и ускользнула бы от легкого обнаружения.

К сожалению, вам не нужно это представлять, потому что это существует. Это называется вредоносной рекламой. На веб-сайтах по всему Интернету реклама призывает компьютеры добывать криптовалюту.

Как убедить рекламную сеть распространять вашу сомнительную рекламу?

Затемнение. Пишите код, который выглядит невинно. Языки программирования — это просто языки. Кампании по вредоносной рекламе могут проскользнуть сквозь определенные фильтры, переписав код.

Используйте теневые сети. Есть сети, которые показывают рекламу The New York Times , и те, которые показывают рекламу сайтов азартных игр или порнографических сайтов.

Как вы думаете, какие сайты больше заботятся о том, как их рекламное пространство влияет на их пользователей? NYT не может рисковать своей репутацией, но пока сайт азартных игр может получить лишнюю копейку, кого волнует, какую рекламу он показывает?

Как вы думаете, какие сайты больше заботятся о том, как их рекламное пространство влияет на их пользователей? NYT не может рисковать своей репутацией, но пока сайт азартных игр может получить лишнюю копейку, кого волнует, какую рекламу он показывает?

Сделайте так, чтобы реклама выглядела законно. Вы можете подумать, что существует связь между внешним видом объявления и тем, что оно делает за кулисами. Здесь ничего нет. Объявление может относиться к чему угодно, выглядеть четким и элегантным и при этом содержать вредоносный код.

Взломать существующую рекламную сеть. Легальные сайты, такие как The New York Times , не полностью защищены. Фактически, NYT начала непреднамеренно показывать вредоносную рекламу в 2016 году, и вся она исходила из скомпрометированной рекламной сети. RoughTed до сих пор не остановлен, даже несмотря на то, что он заставляет сеть распределения контента Amazon выполнять свою работу за них.

Перенаправление. Перенаправление — это то, как кто-то вступает в контакт с вредоносным ПО. Объявление запускает скрипт, который отправляет пользователя на вредоносный сервер, но только в том случае, если он использует устаревшее программное обеспечение. Для многих пользователей вредоносная реклама не принесет ничего вредного. Это затрудняет обнаружение.

Продолжайте перенаправлять. Как для жертв, так и для хостов бесконечное количество редиректов (или набор выглядящих легитимными) поможет скрыть любую теневую активность.

Именно так криптоджекинг может распространиться по интернету. К сожалению, криптоджекинг является одним из наиболее умеренных правонарушений RoughTed. Также известно, что кампания компрометирует личную информацию и заражает устройства медлительными вредоносными программами. Вот почему важно знать, как обнаруживать и предотвращать криптоджекинг и другие вредоносные программы.

Как узнать, заражены ли вы

Чтобы узнать, заражены ли вы, первым делом проверьте температуру процессора. Обычно высокая загрузка ЦП является большим тревожным сигналом. При заражении криптоджекингом ваш компьютер работает намного медленнее, чем обычно , а вентилятор работает как реактивный двигатель на взлете. Это программное обеспечение для криптоджекинга, использующее все ресурсы вашего компьютера для майнинга криптовалюты. Чтобы знать наверняка, откройте диспетчер задач и посмотрите на вкладку «Производительность», уделив особое внимание процессору. Если он бьет 80 или 90% без открытия программ, что-то точно не так.

Кроме того, вы должны знать, как обнаружить биткойн-майнера. Чрезмерное использование ЦП и ГП замедляет работу системы, иногда вплоть до перегрева. Обнаружение вредоносного ПО для майнинга биткойнов — это не просто устранение помехи с вашего устройства; речь идет об увеличении срока службы этого устройства. Вредоносное ПО Loapi Monero для Android вызвало достаточный перегрев, чтобы вывести устройства из строя.

Тайные майнеры криптовалюты также могут выступать в качестве рекламного ПО. Обязательно обратите внимание на типичные признаки того, что у вас есть рекламное ПО. К ним относятся, как следует из названия, реклама, появляющаяся там, где ее не должно быть, и веб-браузер, действующий по собственному усмотрению, например, установка новых панелей инструментов или посещение странных сайтов.

(Раз уж мы заговорили об этом, полезно знать, как узнать, есть ли на вашем телефоне вирус, даже если маловероятно, что ваш телефон был взломан для майнинга криптовалюты.)

Как удалить биткойн-майнер вирус

Процесс избавления от биткойн-майнера во многом аналогичен избавлению от других вредоносных программ.

Первый шаг — запустить доверенный антивирус. AVG AntiVirus FREE — это первоклассный инструмент кибербезопасности, который поможет вам удалить вредоносное ПО и заблокировать будущие заражения. Мы покажем вам лучший способ использовать его, чтобы избавить ваш компьютер от любых надоедливых майнерских вирусов. Давайте загрузим и установим AVG AntiVirus FREE, чтобы начать.

Давайте загрузим и установим AVG AntiVirus FREE, чтобы начать.

Получите это за

андроид,

iOS,

Мак

Получите это за

iOS,

андроид,

ПК

Установите бесплатный антивирус AVG

Получите это за

ПК,

Мак,

iOS

Установите бесплатную программу AVG Mobile Security

Получите это за

Мак,

ПК ,

Андроид

Откройте антивирус AVG БЕСПЛАТНО.

Вы можете нажать Run Smart Scan , но также может быть хорошей идеей попробовать другой тип сканирования, поскольку вирусы-майнеры могут так хорошо прятаться. Чтобы запустить другое сканирование, щелкните три точки рядом с «Запустить интеллектуальное сканирование».

Вы можете нажать Run Smart Scan , но также может быть хорошей идеей попробовать другой тип сканирования, поскольку вирусы-майнеры могут так хорошо прятаться. Чтобы запустить другое сканирование, щелкните три точки рядом с «Запустить интеллектуальное сканирование».Выберите Сканирование при загрузке. Это глубокое сканирование проверит наличие дополнительных скрытых угроз.

Просмотрите параметры. Прокрутите вниз и подтвердите.

Нажмите Выполнить при следующей перезагрузке ПК , чтобы запланировать сканирование во время загрузки.

Перезагрузите компьютер, чтобы выполнить сканирование во время загрузки. Если будет обнаружен майнер-вирус или любая другая угроза, вы сможете сразу удалить его.

AVG AntiVirus FREE будет регулярно сканировать ваш компьютер, чтобы защитить вас от дополнительных инфекций.

Пока мы говорим о хороших привычках безопасности, найдите минутку, чтобы очистить историю просмотров и поиска. Это файлы, которые ваш компьютер сохраняет и отображает при посещении сайта, поэтому ему не нужно снова загружать те же файлы. И пока вы это делаете, также удалите файлы cookie вашего браузера. Куки-файлы браузера отслеживают вашу информацию, и вы не хотите, чтобы плохие куки-файлы попали на ваш жесткий диск.

Как защититься от Coinhive и других вирусов-майнеров

Лучшая защита от всех типов вредоносного ПО — это профилактика. Вот несколько простых действий, которые вы можете предпринять.

Дважды проверяйте сообщения электронной почты перед загрузкой вложений или переходом по ссылкам. Взгляните на адрес электронной почты и определите, поддельный он или нет. «[email protected]», вероятно, поддельный, потому что «Facebook» написан с ошибкой. Опечатки или странный способ письма — еще один признак поддельной электронной почты.

И всегда будьте осторожны с фишинговыми письмами, в которых вас просят ввести пароль или другую личную информацию.

И всегда будьте осторожны с фишинговыми письмами, в которых вас просят ввести пароль или другую личную информацию.

Используйте расширение браузера для защиты от майнинга. Некоторые расширения, такие как minerBlock, могут блокировать веб-сайты от принудительного использования вашего компьютера для майнинга криптовалюты. Тщательно изучите расширение перед его установкой и убедитесь, что у вас есть надежный антивирус, который защитит вас на случай, если какие-либо расширения или приложения окажутся вредоносными.

Периодически проверяйте диспетчер задач. На вкладке Процессы можно увидеть, какие процессы потребляют больше всего ресурсов. Интернет-браузеры могут достичь такого уровня использования памяти, особенно если у вас открыто множество вкладок. Но если есть какая-то необъяснимая активность или если ваш процессор показывает 9Использование 0%, даже если открыто несколько вкладок и другие программы закрыты, вам, вероятно, следует продолжить расследование.

Защитите себя с помощью надежного антивирусного программного обеспечения

AVG AntiVirus FREE — это исключительно надежное программное обеспечение для обеспечения безопасности. Он не только защитит ваш компьютер с помощью обновлений безопасности в режиме реального времени, но также просканирует вашу машину на наличие вредоносных программ и проблем с производительностью, обнаруживая вредоносные загрузки до того, как какие-либо инфекции смогут проникнуть внутрь.

освежающе простой дизайн, AVG AntiVirus FREE обеспечивает вашу безопасность, не утомляя вас. Загрузите и установите его сегодня, чтобы заблокировать все типы вредоносного ПО, о которых говорилось выше, в том числе коварное бесфайловое вредоносное ПО. Получите защиту 24/7 совершенно бесплатно.

Получите это за

андроид,

iOS,

Мак

Получите это за

iOS,

андроид,

ПК

Установите бесплатный антивирус AVG

Получите это за

ПК,

Мак,

iOS

Установите бесплатную программу AVG Mobile Security

Получите это за

Мак,

ПК ,

Андроид

Удалить CPU Miner (вирус) — обновлено в июле 2021 г.

CPU miner — это тип угрозы, которая контролирует различные процессы на машине и запускается на ресурсах ПК для добычи криптовалюты. Эта инфекция может в конечном итоге привести к еще более опасным установкам вредоносных программ

.

Удалить сейчас

Удалите его сейчас

Дополнительная информация о Reimаge и инструкциях по удалению. Пожалуйста, ознакомьтесь с лицензионным соглашением Reimаge и Политикой конфиденциальности. Сканер Reimаge и возможность ручного восстановления бесплатны. Необходимо приобрести расширенную версию.

Дополнительная информация о Intego и инструкциях по удалению. Пожалуйста, ознакомьтесь с лицензионным соглашением Intego и Политикой конфиденциальности. Сканер Intego и возможность ручного ремонта бесплатны. Необходимо приобрести расширенную версию.

CPU Miner Руководство по удалению

ОписаниеБыстрое решениеИнструкцииПредотвращение

Что такое CPU Miner?

CPU Miner — вредоносная программа, используемая для генерации криптовалюты

CPU Miner — вредоносная программа, использующая большое количество процессоров компьютера для добычи цифровой валюты. Мошенники создали множество вирусов для майнинга различных криптовалют, включая биткойны, Monero, Ethereum и т. д. Самая большая проблема заключается в том, что пользователи не знают об этой деятельности и испытывают серьезные проблемы с компьютером. Вредоносное ПО обычно распространяется как троянский конь. Таким образом, пользователи могут быть обмануты, чтобы загрузить его самостоятельно. Однако они могут распространяться в пакетах программного обеспечения и незаметно проникать в систему.

Мошенники создали множество вирусов для майнинга различных криптовалют, включая биткойны, Monero, Ethereum и т. д. Самая большая проблема заключается в том, что пользователи не знают об этой деятельности и испытывают серьезные проблемы с компьютером. Вредоносное ПО обычно распространяется как троянский конь. Таким образом, пользователи могут быть обмануты, чтобы загрузить его самостоятельно. Однако они могут распространяться в пакетах программного обеспечения и незаметно проникать в систему.

Более того, в последние годы эксперты по безопасности предупреждали о бесчисленных случаях криптоджекинга, когда на различные веб-сайты внедрялись вредоносные коды майнинга криптовалюты. [1] Поэтому, когда пользователи посещают такие сайты, вирус CPU Miner начинает воровать ресурсы их компьютера и зарабатывать виртуальные деньги.

| Имя | ЦП майнер |

|---|---|

| Тип | Троян, вредоносное ПО |

| Проблемы | Приложение использует ресурсы машины и майнит криптовалюту |

| Опасность | Заражение может привести к проникновению других угроз, если система небезопасна и уязвима |

| Распределение | Инфекционные файлы, другие вирусы, сообщения электронной почты и взломанное программное обеспечение |

| Ликвидация | Вам нужен подходящий инструмент для защиты от вредоносных программ, чтобы найти все части, связанные с инфекцией |

| Ремонт | Запустите ReimageIntego и устраните любые дополнительные повреждения |

Специальное предложение

Удалите его сейчас

Удалите его сейчас

Мы предлагаем Reimage для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Reimage, удалении, условиях и конфиденциальности.

Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Reimage, удалении, условиях и конфиденциальности.

Предлагаем Intego для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Intego, удалении, условиях и конфиденциальности.

Среди самых популярных и распространенных майнеров:

- Coinhive Miner

- РубинМайнер

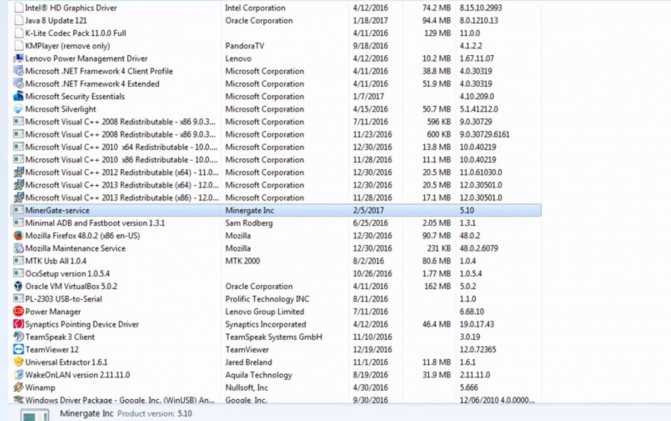

- Вирус Minergate

- Майнер Монеро

- JSMiner-C

- Win32.CoinMiner

Несмотря на разнообразие программ нелегального майнинга ЦП, все они ведут себя одинаково. Попадая в систему, они запускают вредоносные процессы, которые можно увидеть в диспетчере задач Windows, например, minergate.exe, Intelmain.exe или другие.

Процессы, принадлежащие майнерам криптовалюты, могут использовать до 90% ресурсов компьютера. Это действие может привести к повреждению видеокарты, перегреву компьютера и увеличению счетов за электроэнергию. Из-за высокой загрузки ЦП компьютер становится вялым, программы могут не отвечать или открываться.

Это действие может привести к повреждению видеокарты, перегреву компьютера и увеличению счетов за электроэнергию. Из-за высокой загрузки ЦП компьютер становится вялым, программы могут не отвечать или открываться.

Специалисты dieviren.de [2] предупреждают, что высокая загрузка ЦП опасна для компьютеров. Поэтому, если вы не хотите, чтобы ваше устройство было физически повреждено, вы должны немедленно удалить угрозу.

Мы настоятельно рекомендуем использовать ReimageIntego для удаления CPU Miner. Программное обеспечение безопасности может немедленно очистить устройство от троянского коня. Кроме того, предлагаемый нами инструмент может также исправить ущерб, который майнеры могли нанести системе.

Троянец может использовать более 90% ресурсов компьютера.

Майнеры криптовалюты используют хитрые методы для проникновения в устройства

Мошенники могут распространять вирус CPU Miner как законные программы, расширения браузера, [3] или обновления программного обеспечения. Таким образом, пользователей легко обмануть, заставив установить их самостоятельно. По этой причине эксперты по безопасности рекомендуют быть осторожными при загрузке бесплатных приложений.

Таким образом, пользователей легко обмануть, заставив установить их самостоятельно. По этой причине эксперты по безопасности рекомендуют быть осторожными при загрузке бесплатных приложений.

Прежде чем давать согласие на установку какого-либо программного обеспечения, необходимо:

- Проверить информацию о разработчике;

- Скачать программы с официальных сайтов разработчиков;

- Читать отзывы пользователей о программе;

- Ознакомьтесь с лицензионным соглашением, политикой конфиденциальности или аналогичными документами, предоставленными разработчиками.

Однако майнеры криптовалюты также могут незаметно проникнуть в систему. Создатели таких вредоносных программ обычно полагаются на пакетирование — обманный метод маркетинга программного обеспечения, который позволяет добавлять майнеры в бесплатный или условно-бесплатный пакет. Поэтому, когда пользователь не обращает внимания на эту процедуру, он позволяет майнеру войти в систему. Однако этого можно избежать.

Однако этого можно избежать.

Прежде всего, убедитесь, что вы выбрали выборочную или расширенную установку бесплатного программного обеспечения, чтобы получить дополнительные сведения о дополнительных компонентах. После этого вы должны снять все предварительно отмеченные галочки, которые могут попытаться сообщить вам о CpuMiner и других подозрительных компонентах.

Новые методы криптоджекинга позволяют украсть процессор без установки какого-либо программного обеспечения

Тем не менее, троянские кони являются достаточно эффективной стратегией проникновения; Киберпреступники нашли более изощренный метод добычи цифровых монет. Преступники атакуют популярные веб-сайты и внедряют вредоносный код JavaScript, который позволяет майнить криптовалюту, как только посетитель заходит на взломанный веб-сайт.

Такие атаки криптоджекинга поразили правительственные веб-сайты Великобритании, США и Австралии, [4] тематические, развлекательные и многие другие сайты для взрослых. В то время как некоторые процессорные майнеры прекращают свою деятельность, когда пользователь покидает взломанный веб-сайт, другие продолжают свою работу [5] , отображая всплывающее окно, которое скрывается за часами на панели задач Windows.

В то время как некоторые процессорные майнеры прекращают свою деятельность, когда пользователь покидает взломанный веб-сайт, другие продолжают свою работу [5] , отображая всплывающее окно, которое скрывается за часами на панели задач Windows.

Поэтому, если вы заметили, что ваш браузер стал тормозить, а компьютер стал сильно тормозить, вам следует открыть Диспетчер задач и внимательно просмотреть запущенные процессы. Остановите все подозрительные записи, которые используют много ресурсов ЦП. Если высокая загрузка ЦП возвращается, вам следует проверить систему на наличие вредоносного программного обеспечения.

Определите и удалите CPU Miner с вашего компьютера

Внедрение вредоносных программ может быть трудно заметить. Однако, если вы имеете дело с этими проблемами, вам может потребоваться продолжить удаление CPU Miner:

- общая вялость компьютера;

- повышенное количество рекламы, всплывающих окон и баннеров, появляющихся в браузере;

- браузер перенаправляет на мошенничество с технической поддержкой, поддельные обновления или другие сомнительные веб-сайты;

- запущенных подозрительных процессов в Диспетчере задач;

- установка неизвестных программ или расширений.

Чтобы остановить эти действия и удалить CPU Miner с компьютера, вы должны использовать надежную программу удаления вредоносных программ. Установите новый или обновите текущий антивирус и запустите полное сканирование системы. Все основные поставщики систем безопасности способны обнаруживать и устранять майнеров криптовалюты.

Однако наша команда настоятельно рекомендует использовать Malwarebytes или SpyHunter 5Combo Cleaner. Если у вас возникли трудности с удалением вредоносных программ, следуйте приведенным ниже инструкциям. В некоторых случаях трояны могут блокировать установку или доступ к защитному программному обеспечению, чтобы предотвратить его уничтожение. Однако вы все равно можете отключить вирус. Вам также следует подумать о состоянии вашей машины и запустить ReimageIntego для устранения любых повреждений.

Альтернативное ПО

Разное программное обеспечение имеет разное назначение. Если вам не удалось исправить поврежденные файлы с помощью Reimage, попробуйте запустить SpyHunter 5.

Альтернативное ПО

Разное программное обеспечение имеет разное назначение. Если вам не удалось исправить поврежденные файлы с помощью Intego, попробуйте запустить Combo Cleaner.

Избавление от CPU Miner. Выполните следующие действия:

Удаление вручную в безопасном режиме

Специальное предложение

Удалите это сейчас

Удалите его сейчас

Мы предлагаем Reimage для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Reimage, удалении, условиях и конфиденциальности.

Предлагаем Intego для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Intego, удалении, условиях и конфиденциальности.

Важно! →

Руководство по удалению вручную может быть слишком сложным для обычных пользователей компьютеров. Для его правильного выполнения требуются расширенные знания в области ИТ (удаление или повреждение жизненно важных системных файлов может привести к полной компрометации Windows), а также это может занять несколько часов. Поэтому мы настоятельно рекомендуем вместо этого использовать автоматический метод, описанный выше.

Для его правильного выполнения требуются расширенные знания в области ИТ (удаление или повреждение жизненно важных системных файлов может привести к полной компрометации Windows), а также это может занять несколько часов. Поэтому мы настоятельно рекомендуем вместо этого использовать автоматический метод, описанный выше.

Шаг 1. Доступ к безопасному режиму через сеть

Удаление вредоносных программ вручную лучше всего выполнять в среде безопасного режима.

Windows 7/Vista/XP

- Нажмите Пуск > Завершение работы > Перезагрузка > ОК .

- Когда ваш компьютер станет активным, начните нажимать кнопку F8 (если это не работает, попробуйте F2, F12, Del, и т. д. — все зависит от модели вашей материнской платы) несколько раз, пока не появится окно «Дополнительные параметры загрузки» .

- Выберите из списка Безопасный режим с поддержкой сети .

Windows 10 / Windows 8

- Щелкните правой кнопкой мыши кнопку «Пуск» и выберите «Настройки».

- Прокрутите вниз, чтобы выбрать Обновление и безопасность .

- В левой части окна выберите Восстановление.

- Теперь прокрутите вниз, чтобы найти раздел Advanced Startup .

- Щелкните Перезагрузить сейчас .

- Выберите Устранение неполадок.

- Перейти к Дополнительные параметры.

- Выберите Параметры запуска.

- Нажмите Перезагрузить.

- Теперь нажмите 5 или нажмите 5) Включите безопасный режим с поддержкой сети.

Шаг 2. Завершите работу подозрительных процессов

Диспетчер задач Windows — полезный инструмент, который показывает все процессы, работающие в фоновом режиме. Если вредоносное ПО запускает процесс, вам необходимо его закрыть:

- Нажмите Ctrl + Shift + Esc на клавиатуре, чтобы открыть диспетчер задач Windows.

- Нажмите Подробнее .

- Прокрутите вниз до раздела Фоновые процессы и найдите что-нибудь подозрительное.

- Щелкните правой кнопкой мыши и выберите Открыть расположение файла .

- Вернитесь к процессу, щелкните правой кнопкой мыши и выберите Завершить задачу .

- Удалить содержимое вредоносной папки.

Шаг 3. Проверьте запуск программы

- Нажмите Ctrl + Shift + Esc на клавиатуре, чтобы открыть диспетчер задач Windows.

- Перейти на вкладку Запуск .

- Щелкните правой кнопкой мыши подозрительную программу и выберите Отключить.

Шаг 4. Удалите вирусные файлы

Файлы, связанные с вредоносным ПО, можно найти в различных местах на вашем компьютере. Вот инструкции, которые могут помочь вам найти их:

- Введите Очистка диска в поиске Windows и нажмите Enter.

- Выберите диск, который вы хотите очистить ( C: является вашим основным диском по умолчанию и, скорее всего, это тот, на котором есть вредоносные файлы).

- Прокрутите список файлов , чтобы удалить список , и выберите следующее:

Временные файлы Интернета

Загрузки

Корзина

Временные файлы - Выбрать Очистить системные файлы.

- Вы также можете искать другие вредоносные файлы, скрытые в следующих папках (введите эти записи в Windows Search и нажмите Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

После завершения перезагрузите компьютер в обычном режиме.

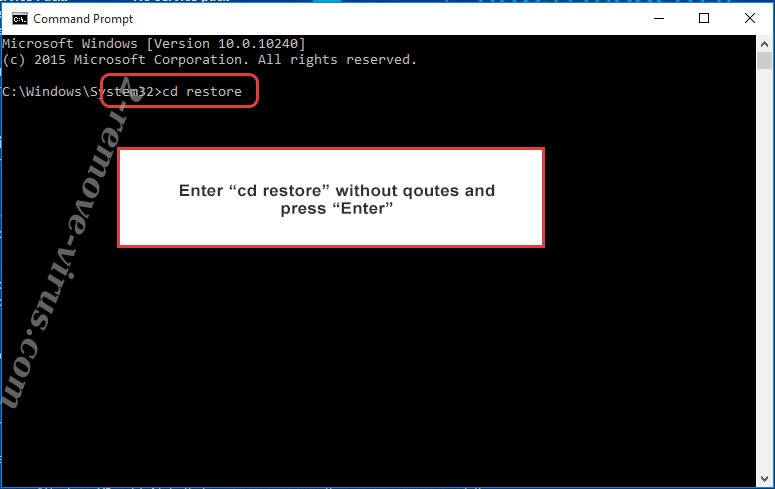

Удалить CPU Miner с помощью восстановления системы

Специальное предложение

Удалите его сейчас

Удалите его сейчас

Мы предлагаем Reimage для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Reimage, удалении, условиях и конфиденциальности.

Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Reimage, удалении, условиях и конфиденциальности.

Мы предлагаем Intego для обнаружения поврежденных файлов. Исправьте их либо с помощью бесплатного ручного ремонта, либо приобретите полную версию. Дополнительная информация о Intego, удалении, условиях и конфиденциальности.

- Шаг 1 : Перезагрузите компьютер в безопасном режиме с помощью командной строки.

Windows 7/Vista/XP- Нажмите «Пуск» → «Завершение работы» → «Перезагрузить» → «ОК».

- Когда ваш компьютер станет активным, начните несколько раз нажимать F8, пока не увидите окно «Дополнительные параметры загрузки».

- Выберите Командную строку из списка

.

Windows 10 / Windows 8

- Нажмите кнопку питания на экране входа в Windows. Теперь нажмите и удерживайте клавишу Shift на клавиатуре и нажмите «Перезагрузить».

- Теперь выберите «Устранение неполадок» → «Дополнительные параметры» → «Параметры запуска» и, наконец, нажмите «Перезагрузить».

- Как только ваш компьютер станет активным, выберите «Включить безопасный режим с помощью командной строки» в окне «Параметры запуска».

- Шаг 2 : Восстановите системные файлы и настройки.

- Когда появится окно командной строки, введите cd restore и нажмите Enter.

- Теперь введите rstrui.exe и снова нажмите Enter.

- Когда появится новое окно, нажмите «Далее» и выберите точку восстановления, предшествующую проникновению CPU Miner. После этого нажмите Далее.

- Теперь нажмите Да, чтобы начать восстановление системы.

Как только вы восстановите свою систему до предыдущей даты, загрузите и просканируйте свой компьютер с помощью ReimageIntego и убедитесь, что удаление CPU Miner выполнено успешно.

Наконец, вы всегда должны думать о защите от программ-вымогателей. Чтобы защитить свой компьютер от CPU Miner и других программ-вымогателей, используйте надежное антишпионское ПО, такое как ReimageIntego, SpyHunter 5Combo Cleaner или Malwarebytes

Чтобы защитить свой компьютер от CPU Miner и других программ-вымогателей, используйте надежное антишпионское ПО, такое как ReimageIntego, SpyHunter 5Combo Cleaner или Malwarebytes

работать над доменом, сайтом, блогом или другим проектом, который требует постоянного управления, создания контента или кодирования, вам может потребоваться чаще подключаться к серверу и службе управления контентом. Лучшим решением для создания более плотной сети может быть выделенный/фиксированный IP-адрес.

Если вы сделаете свой IP-адрес статическим и установите для своего устройства, вы сможете подключиться к CMS из любого места и не создавать дополнительных проблем для сервера или сетевого администратора, которым необходимо отслеживать подключения и действия. Поставщики программного обеспечения VPN, такие как Private Internet Access, могут помочь вам с такими настройками и предложить возможность контролировать онлайн-репутацию и легко управлять проектами из любой части мира.

Восстановление файлов после атак вредоносных программ, влияющих на данные

Хотя большая часть данных может быть случайно удалена по разным причинам, вредоносные программы являются одним из основных виновников, которые могут привести к потере изображений, документов, видео и других важных файлов.

Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой.

Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой. Сюда вбейте название того процесса, который вызвал у вас подозрения.

Сюда вбейте название того процесса, который вызвал у вас подозрения. Самостоятельный слив компьютером трафика.

Самостоятельный слив компьютером трафика. Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая.

Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая.

При недостаточном эффекте необходимо использовать аварийный диск.

При недостаточном эффекте необходимо использовать аварийный диск.

Как вы думаете, какие сайты больше заботятся о том, как их рекламное пространство влияет на их пользователей? NYT не может рисковать своей репутацией, но пока сайт азартных игр может получить лишнюю копейку, кого волнует, какую рекламу он показывает?

Как вы думаете, какие сайты больше заботятся о том, как их рекламное пространство влияет на их пользователей? NYT не может рисковать своей репутацией, но пока сайт азартных игр может получить лишнюю копейку, кого волнует, какую рекламу он показывает?

Вы можете нажать Run Smart Scan , но также может быть хорошей идеей попробовать другой тип сканирования, поскольку вирусы-майнеры могут так хорошо прятаться. Чтобы запустить другое сканирование, щелкните три точки рядом с «Запустить интеллектуальное сканирование».

Вы можете нажать Run Smart Scan , но также может быть хорошей идеей попробовать другой тип сканирования, поскольку вирусы-майнеры могут так хорошо прятаться. Чтобы запустить другое сканирование, щелкните три точки рядом с «Запустить интеллектуальное сканирование».

И всегда будьте осторожны с фишинговыми письмами, в которых вас просят ввести пароль или другую личную информацию.

И всегда будьте осторожны с фишинговыми письмами, в которых вас просят ввести пароль или другую личную информацию.