Биткоин майнер вирус как обнаружить: Как найти и удалить майнер с компьютера Windows / Песочница / Хабр

Содержание

Скрытый вирус-майнер компьютере, как найти и удалить?

Во время онлайн-серфинга есть риск заразить компьютер скрытым вирусом-майнером. Он может самостоятельно использовать ПК или ноутбук для майнинга криптовалюты. Причем антивирус не всегда эффективен против такой программы, и от неё бывает сложно избавиться.

Навигация по материалу:

- 1 Что такое скрытый майнинг-вирус?

- 1.1 Чем опасен вирус-майнер для ПК?

- 2 Виды скрытых вирусов для майнинга

- 2.1 Скрытый криптоджекинг

- 2.2 Классический майнинг-вирус

- 3 Как понять, что ПК заражен?

- 4 Как найти и удалить скрытый вирус-майнер?

- 4.1 Ручной поиск скрытого майнера

- 4.2 Поиск скрытого майнера через планировщик задач

- 5 Защита компьютера от майнинг-вирусов

- 6 Где безопасно купить криптовалюту? ТОП-5 бирж

Что такое скрытый майнинг-вирус?

Вредоносные программы-майнеры относятся к троянской группе вирусов. Они незаметно проникают в систему Windows и начинают использовать аппаратные ресурсы компьютера или ноутбука для добычи криптовалюты.

Они незаметно проникают в систему Windows и начинают использовать аппаратные ресурсы компьютера или ноутбука для добычи криптовалюты.

Как только пользователь обнаружил, что такой майнинг выполняется с его ПК, необходимо сразу избавиться от вредоносной программы.

Чем опасен вирус-майнер для ПК?

Если троян находится в системе Windows, то использование компьютера или ноутбука становится небезопасным. Любые пароли могут быть вычислены, а данные — удалены или украдены.

Если это троянская программа для майнинга, то она еще и негативно влияет на видеокарту и процессор. Работать на перегруженном ПК становится некомфортно. К тому же скрытый майнинг приводит к ускоренному износу оборудования.

Особенно чувствительны к таким нагрузкам ноутбуки. Они могут выходить из строя уже через несколько часов фонового майнинга. Вот почему нужно как можно скорее избавляться от скрытых программ.

Виды скрытых вирусов для майнинга

Вирусы для майнинга можно разделить на две основные группы.

Скрытый криптоджекинг

Такой вирус не загружается на ПК или ноутбук, а существует в виде встроенного в сайт онлайн-скрипта.

Когда пользователь попадает на зараженную страницу, скрипт активируется и ресурсы компьютера или ноутбука начинают использоваться для майнинга криптовалюты. А поскольку майнинг-программа встроена в сайт, антивирус не может ее удалить.

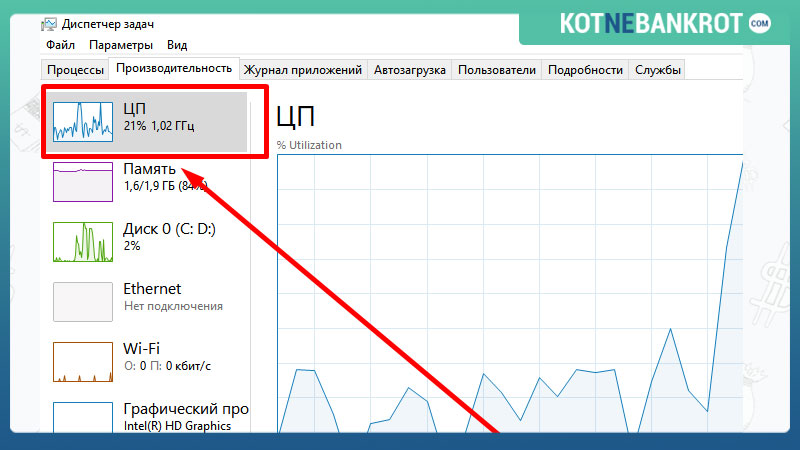

Обнаружить, что вредоносный скрипт начал работать против компьютера, можно по возросшей загрузке процессора.

Классический майнинг-вирус

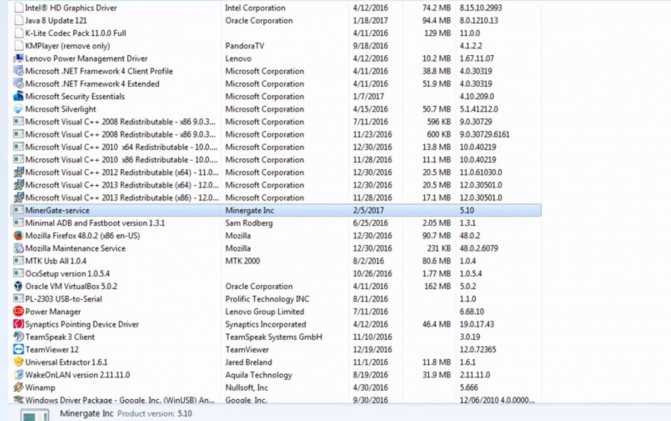

Такой вирус имеет вид архива или файла. Он устанавливается незаметно, против желания пользователя. Если его не удалить, он будет запускаться при каждом включении компьютера.

Как правило, у такой программы только одна функция – использовать ПК для майнинга криптовалюты. Но иногда можно «подхватить» скрытый вирус, который проверяет кошельки пользователя и переводит его средства на счета хакера.

Как понять, что ПК заражен?

Чтобы удалить вирус-майнер, его необходимо распознать. Проверьте компьютер антивирусом и выполните поиск зараженных файлов, если обнаружены такие симптомы:

Проверьте компьютер антивирусом и выполните поиск зараженных файлов, если обнаружены такие симптомы:

- Перегрузка видеокарты. Распознать эту проблему можно по внешним признакам: GPU начинает сильно шуметь (из-за интенсивного вращения кулера) и становится горячей на ощупь. Также определить нагрузку можно при помощи бесплатной программы GPU-Z.

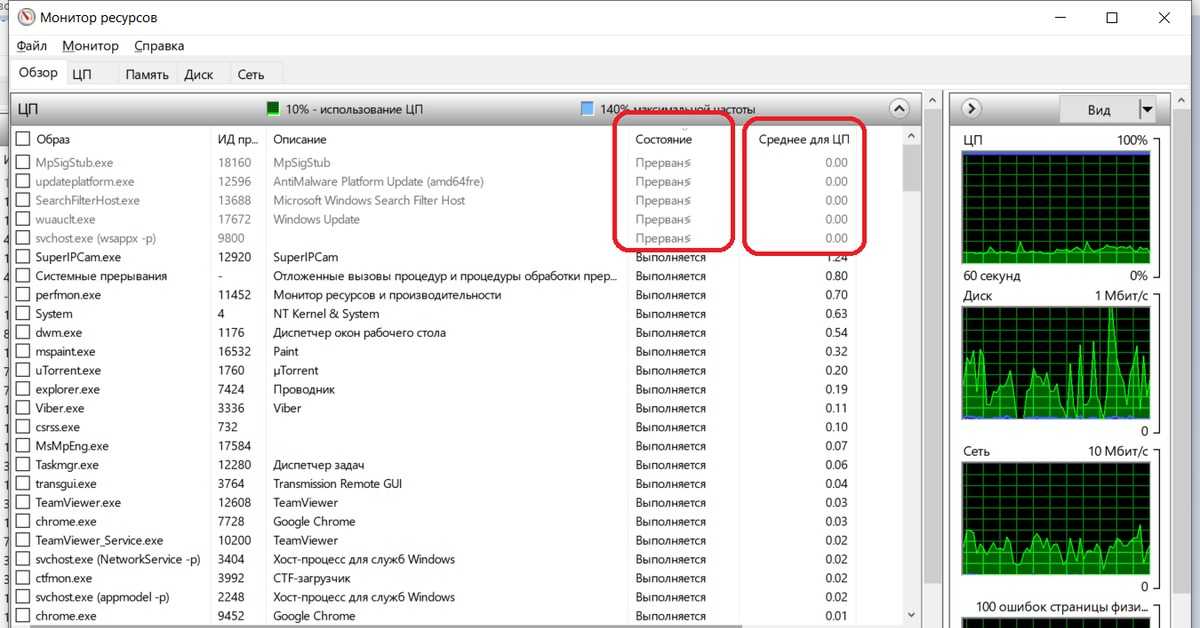

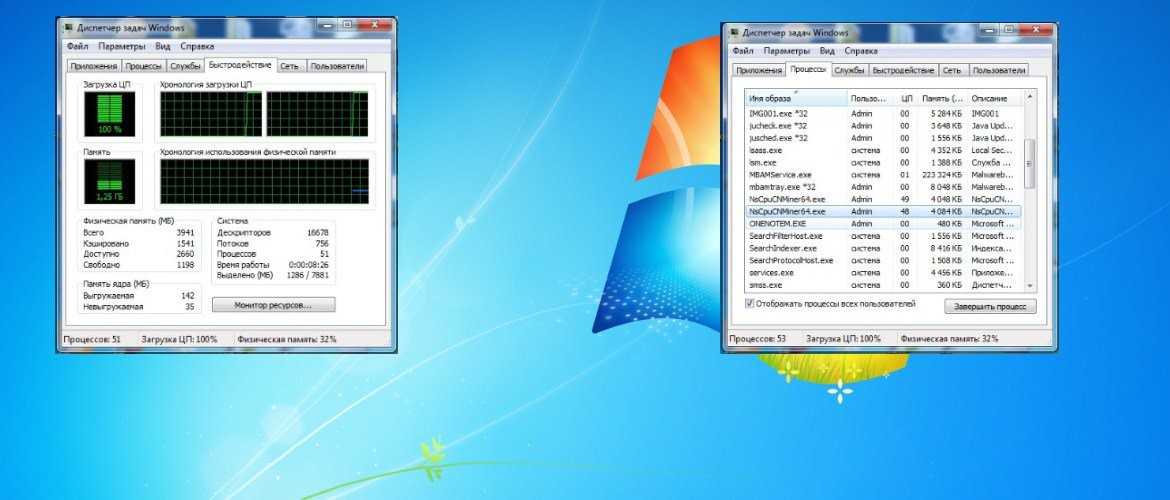

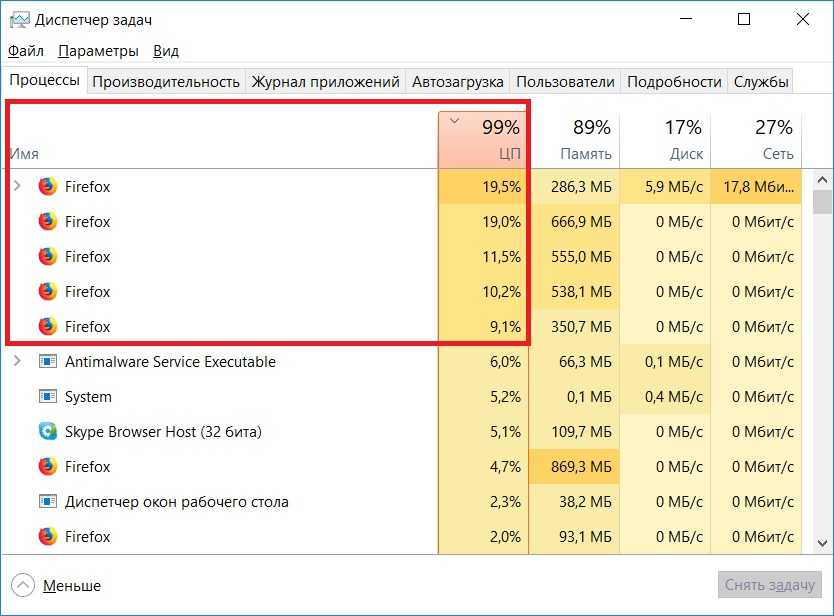

- Медленная работа ПК. Когда компьютер или ноутбук тормозит, нужно через диспетчер задач проверить нагрузку процессора. Если этот показатель на уровне 60% и более, то система Windows может быть заражена вирусом-майнером.

- Повышенный расход RAM. Скрытый майнер использует все доступные ресурсы компьютера, в том числе оперативную память.

- Удаление файлов, информации или настроек против желания пользователя и без его одобрения.

- Повышенный расход онлайн-трафика. Скрытый майнер активен постоянно. А иногда трояны могут быть частью ботнета – хакерской сети, которая используется для DDOS-атак против внешних систем.

- Замедление работы браузера. При поиске и посещении сайтов происходит отключение онлайн-соединения или удаление вкладок.

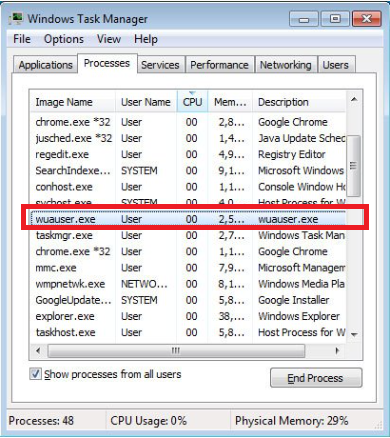

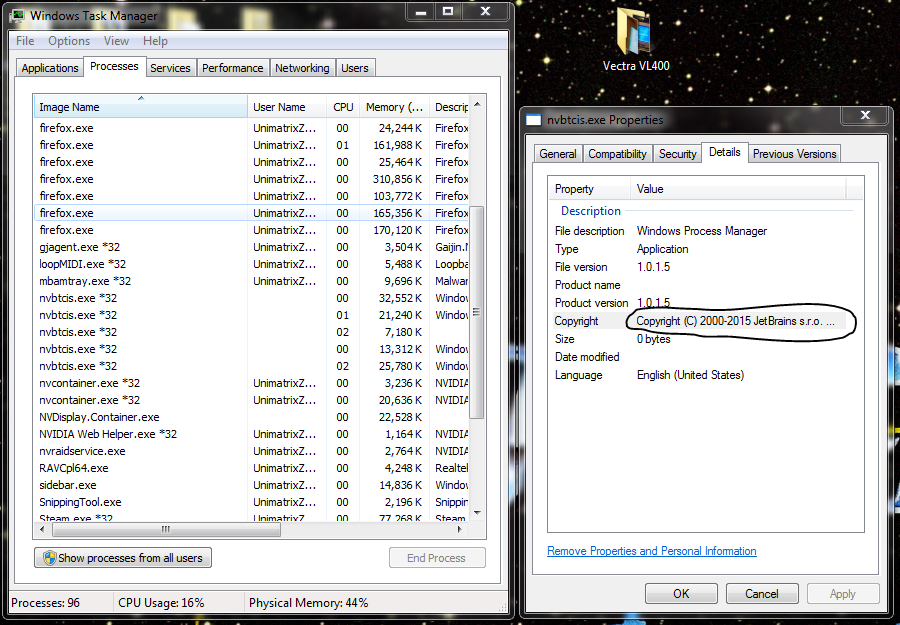

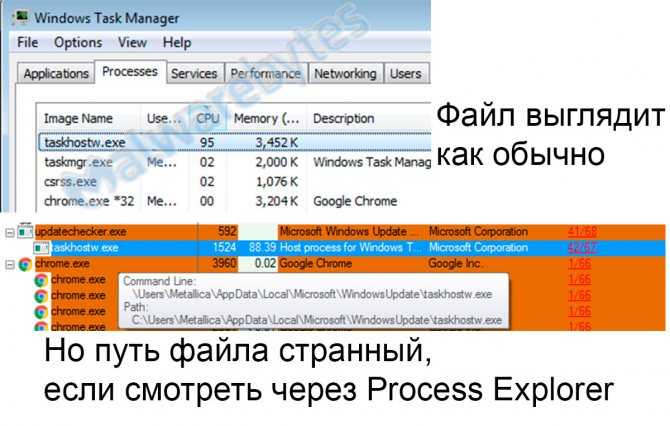

- Диспетчер задач находит процессы с незнакомыми названиями, например «asikadl.exe».

Как найти и удалить скрытый вирус-майнер?

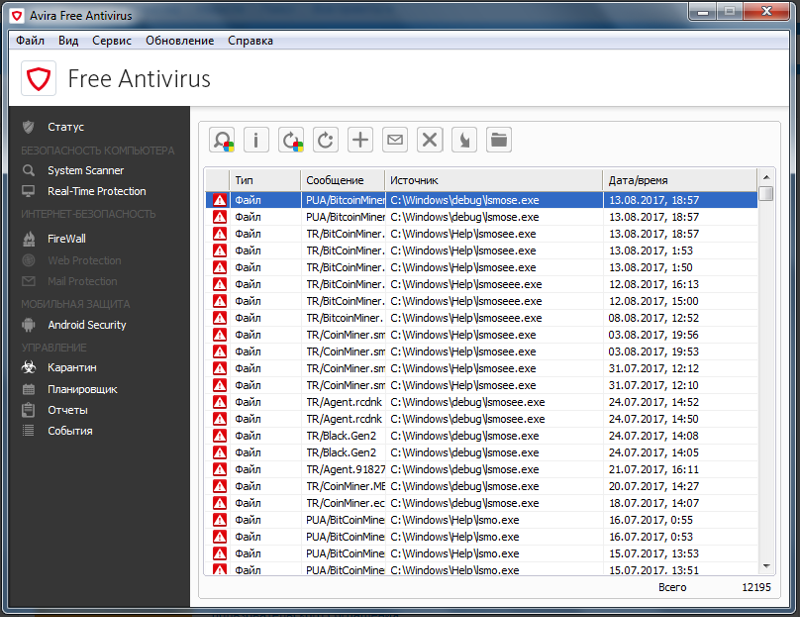

Если обнаружен хоть один из описанных симптомов, необходимо проверить систему Windows антивирусом. Он помогает бороться против вредоносного софта и удалять его.

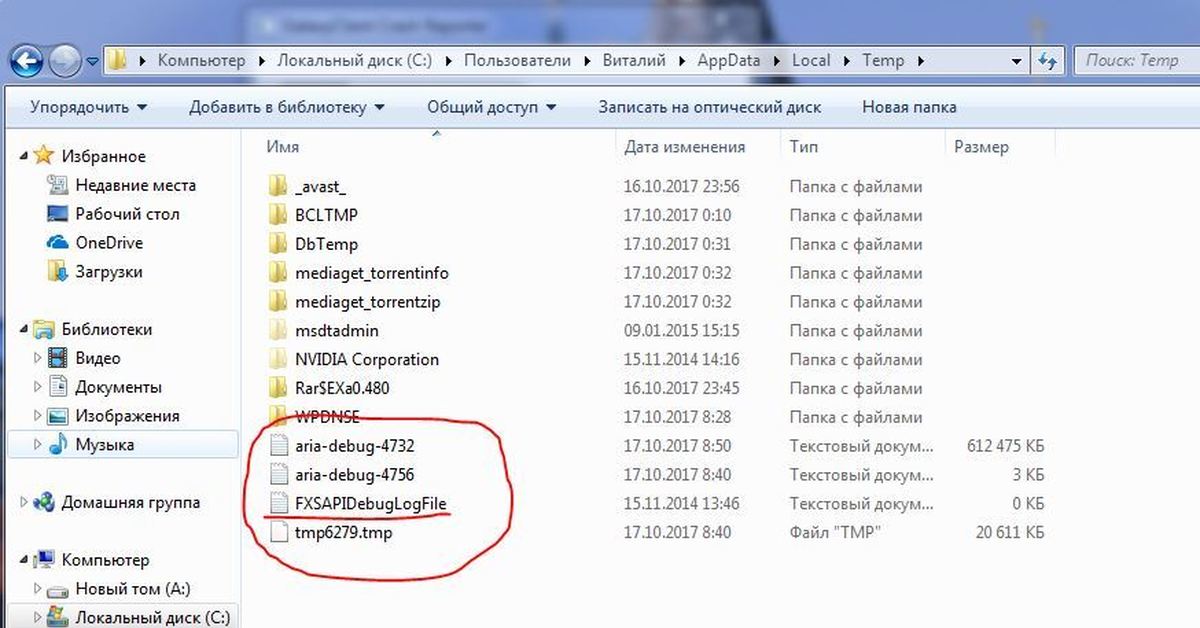

После проверки антивирусом стоит запустить программу Ccleaner или её аналог. Она находит и убирает из системы Windows весь мусор, который работает против неё. Для завершения процесса удаления нужно перезагрузить компьютер.

Иногда появляются вирусы для майнинга, которые могут добавлять себя в список доверенных программ. Тогда антивирус не сможет их найти и удалить.

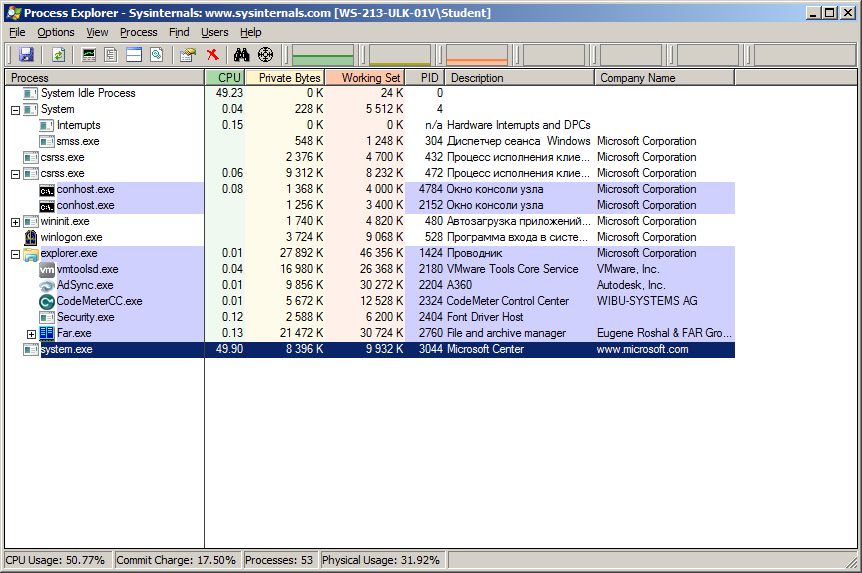

Также новые майнеры умеют обнаруживать диспетчер задач и отключаться до того, как он появится на экране. Но в любом случае нужно проверять все процессы.

Ручной поиск скрытого майнера

Для ручной проверки компьютера откройте реестр:

- Нажмите сочетание клавиш Win+R.

- В появившемся окне введите слово regedit.

- Нажмите «ОК».

В открывшемся реестре можно обнаружить подозрительный процесс.

Для проверки необходимо:

- нажать Ctrl+F;

- в строке поиска ввести название вредоносной задачи;

- нажать кнопку «Найти».

Таким образом можно обнаружить процессы, которые расходуют ресурсы. Часто у них названия в виде случайного набора символов.

После этого нужно избавиться от всех найденных подозрительных записей и перезагрузить компьютер. Если скрытый майнинг обнаружится повторно, значит, избавиться от вируса не удалось и нужно проверять компьютер другими способами.

Поиск скрытого майнера через планировщик задач

Чтобы вычислить скрытый майнинг через планировщик в Windows 10:

- нажмите Win+R;

- введите taskschd.

msc в поле «Открыть»;

msc в поле «Открыть»; - нажмите «ОК».

В окне планировщика заданий нужно найти и открыть папку «Библиотека планировщика заданий». В ней будут процессы, которые загружаются автоматически. Если кликнуть по любому из них, то в нижней части окна отобразится информация о задаче.

Здесь нужно проверить вкладки «Триггеры» и «Действия»:

- В «Триггерах» указано, когда и как часто запускается процесс. Обратите внимание на те, что активируются при каждом включении ПК.

- В «Условиях» можно найти информацию о том, за что именно отвечает этот процесс: например, за обнаружение и загрузку определённой программы.

Подозрительные процессы необходимо убрать. Для этого нужно кликнуть правой кнопкой мыши по названию задачи и выбрать пункт «Отключить». При этом удаления майнинг-вируса не происходит, но он не сможет полноценно работать.

Остановив подозрительные задачи, нужно проверить загрузку процессора. Если он начал работать нормально, то найденные программы нужно убрать из автозагрузки. Удаление выполняется так же, как и отключение, только кликнуть нужно на пункт «Удалить».

Удаление выполняется так же, как и отключение, только кликнуть нужно на пункт «Удалить».

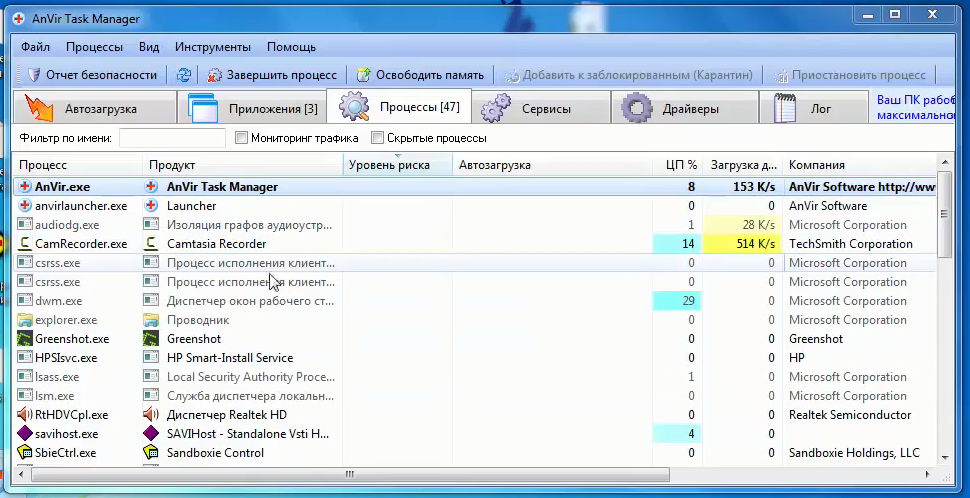

Более тщательно проверить автозагрузку можно с помощью бесплатной программы AnVir Task Manager. Она ищет и проверяет задачи, которые запускаются автоматически.

Для обнаружения и удаления более сложного вредоносного софта нужно загрузить антивирус, например программу Dr.Web. Она выполняет глубокую проверку системы Windows. Через ее интерфейс можно избавиться от любых подозрительных файлов и процессов (не только от скрытого майнинга).

Перед тем как удалять вирус, лучше создать бэкап для восстановления системы.

Защита компьютера от майнинг-вирусов

Защитить ПК помогут следующие рекомендации:

- Установите на ПК образ чистой и проверенной системы Windows. Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца.

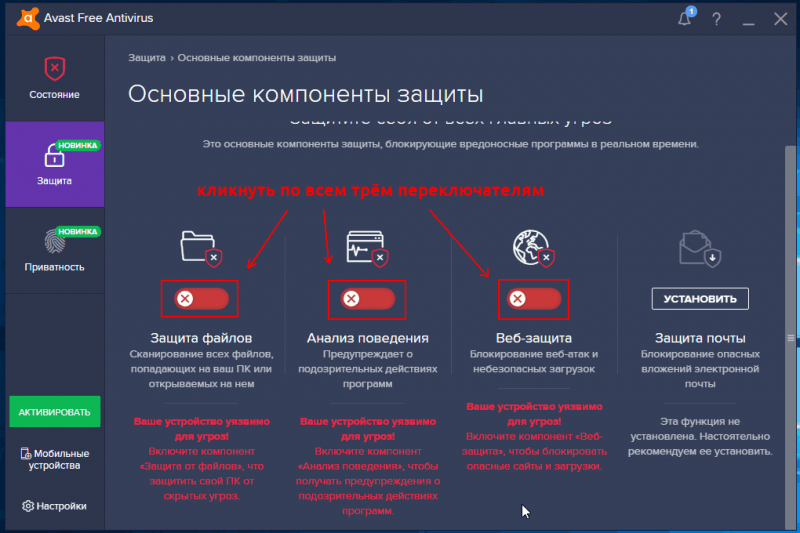

- Установите антивирус. Важно регулярно обновлять антивирусные базы.

- Не забывайте проверять информацию о программах перед их скачиванием. Так можно обнаружить вирус для майнинга еще до того, как он попадет на ПК.

- Проверяйте антивирусом все скачанные файлы и при обнаружении вируса удаляйте его. Так можно избавиться от программ скрытого майнинга, которые уже скачаны, но еще не запущены.

- Работайте онлайн с включенными антивирусом и брандмауэром. Если софт обнаружит опасный сайт, лучше его закрыть.

- Внесите опасные сайты в файл hosts. Для этого можно использовать списки с портала GitHub. В нём есть раздел с информацией для обнаружения браузерного майнинга. Там же размещена инструкция, как защититься от вирусов.

- Не выполняйте действия от имени администратора. Если таким образом запустить программу-майнер, то она получит максимальный доступ к ресурсам ПК и избавиться от нее будет очень сложно.

- Разрешите запуск только проверенных программ. Для этого в системе Windows есть утилита secpol.msc. В ней можно создать политику проверки и ограниченного использования ПО.

- Установите разрешение на использование только определенных портов. Соответствующие настройки находятся в меню антивируса и брандмауэра.

- Установите на роутере надежный пароль, а также уберите его обнаружение и удаленный онлайн-доступ.

- Запретите другим пользователям поиск и установку программ.

- Поставьте пароль к системе Windows, чтобы исключить возможность несанкционированного использования ПК.

- Не заходите на сомнительные сайты без онлайн-сертификатов. Безопасные ресурсы можно узнать по значку ssl (https).

- Заблокируйте скриптовые коды JavaScript, которые находятся в настройках браузера. Так можно убрать возможность запуска вредоносного кода, подключающегося онлайн через браузер. При этом подвижные элементы сайтов тоже перестанут корректно определяться и отображаться.

- Включите обнаружение и защиту против майнинга в браузере Chrome. Это можно сделать в настройках в разделе «Конфиденциальность и безопасность».

В качестве дополнительной меры защиты можно установить фильтры поиска и удаления рекламных баннеров – AdBlock, uBlock и прочие.

Где безопасно купить криптовалюту? ТОП-5 бирж

Для безопасной и удобной покупки криптовалют с минимальной комиссией, мы подготовили рейтинг самых надежных и популярных криптовалютных бирж, которые поддерживают ввод и вывод средств в рублях, гривнах, долларах и евро.

Надежность площадки в первую очередь определяется объемом торгов и количеством пользователей. По всем ключевым метрикам, крупнейшей криптобиржей в мире является Binance. Платформа поддерживает банковские карты Visa/MasterCard и платёжные системы Advcash, Payeer, QIWI.

Специально для новичков мы подготовили подробный гайд: Как купить биткоин на криптобирже за рубли?

Рейтинг криптовалютных бирж:

| # | Биржа: | Cайт: | Оценка: |

|---|---|---|---|

| 1 | Binance | https://binance. com com | 9.7 |

| 2 | Bybit | https://bybit.com | 8.5 |

| 3 | Huobi | https://huobi.com | 8.4 |

| 4 | Bitget | https://bitget.com | 7.8 |

| 5 | AAX | https://aax.com | 6.9 |

Критерии по которым выставляется оценка в нашем рейтинге криптобирж:

- Надежность работы — стабильность доступа ко всем функциям платформы, включая бесперебойную торговлю, ввод и вывод средств, а также срок работы на рынке и суточный объем торгов.

- Комиссии – размер комиссии за торговые операции внутри площадки и вывод активов.

- Дополнительные возможности и сервисы — фьючерсы, опционы, стейкинг, NFT-маркетплейс.

- Отзывы и поддержка – анализируем отзывы пользователей и качество работы техподдержки.

- Удобство интерфейса – оцениваем функциональность и интуитивность интерфейса, возможные ошибки и сбои при работе с биржей.

- Итоговая оценка – среднее число баллов по всем показателям, определяет место в рейтинге.

Дата публикации 21.11.2022

Поделитесь этим материалом в социальных сетях и оставьте свое мнение в комментариях ниже.

The following two tabs change content below.

- Автор материала

- Последние новости мира криптовалют

Материал подготовлен редакцией сайта «Майнинг Криптовалюты», в составе: Главный редактор — Антон Сизов, Журналисты — Игорь Лосев, Виталий Воронов, Дмитрий Марков, Елена Карпина. Мы предоставляем самую актуальную информацию о рынке криптовалют, майнинге и технологии блокчейн.

Отказ от ответственности: все материалы на сайте Mining-Cryptocurrency. ru имеют исключительно информативные цели и не являются торговой рекомендацией или публичной офертой к покупке каких-либо криптовалют или осуществлению любых иных инвестиций и финансовых операций.

ru имеют исключительно информативные цели и не являются торговой рекомендацией или публичной офертой к покупке каких-либо криптовалют или осуществлению любых иных инвестиций и финансовых операций.

Безопасность и уязвимостиКриптовалютный рынок

как не стать жертвой криптоджекинга :: РБК.Крипто

Тайный майнинг позволяет преступникам оставаться незамеченными. Как работает эта мошенническая схема, и что поможет определить, что вашим компьютером пользуются злоумышленники

Одновременно с развитием индустрии криптовалют в последние годы происходит все больше киберпреступлений, одним из которых является криптоджекинг или скрытый майнинг. По данным исследований, количество подобных атак за первую половину 2022 года выросло на 30% по сравнению с аналогичным периодом прошлого года.

Скрытый майнинг используется злоумышленниками уже не первый год: в 2017 году была выявлена вредоносная программа JS/CoinMiner, активность которой в основном пришлась на русскоязычный сегмент интернета — 65% отраженных атак пришлось на Россию. А в 2019 году, по данным ФСБ, хакеры заражали программами для майнинга информационные ресурсы крупных компаний, в том числе сайты государственных организаций.

А в 2019 году, по данным ФСБ, хакеры заражали программами для майнинга информационные ресурсы крупных компаний, в том числе сайты государственных организаций.

Скрытый майнинг дает преступникам больше шансов долго оставаться незамеченными, чем при любом другом виде мошенничества. Многие пользователи видят, что их устройства начинают медленнее работать, но списывают это на загруженность памяти или другие причины, но не связывают заторможенность процессов с заражением компьютерными вирусами.

adv.rbc.ru

Что такое криптоджекинг

Скрытый майнинг или криптоджекинг — это несанкционированное использование компьютера или смартфона злоумышленниками для добычи криптовалюты, когда владелец устройства не знает об этом процессе. Как правило, такая схема осуществляется хакерами с помощью внедрения в компьютер специальной вредоносной программы — вируса или майнер-бота.

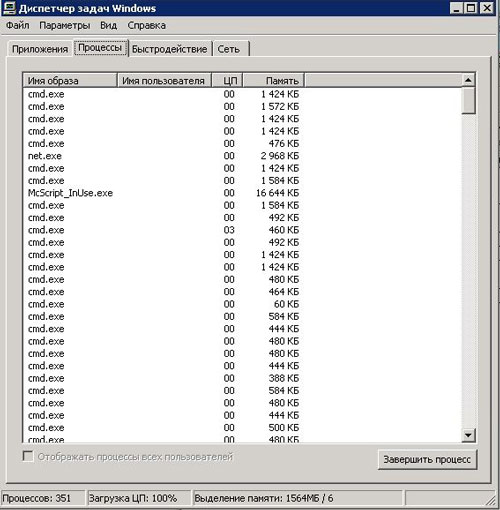

Такие программы могут объединяться в ботнет — сеть зараженных вредоносным ПО устройств, которая управляется хакерами из единого центра. Для эффективности такого майнинга обычно нужно заразить множество компьютеров. Поэтому злоумышленники чаще обращают внимание на сети крупных компаний, но домашние компьютеры и смартфоны также подвергаются атакам.

Для эффективности такого майнинга обычно нужно заразить множество компьютеров. Поэтому злоумышленники чаще обращают внимание на сети крупных компаний, но домашние компьютеры и смартфоны также подвергаются атакам.

Как правило, посредством скрытого майнинга злоумышленники добывают такие криптовалюты, как Monero. Это монета является анонимной, ее транзакции невозможно отследить. Добыча Monero может осуществляться на CPU, то есть на обычных процессорах, которые есть во всех компьютерах.

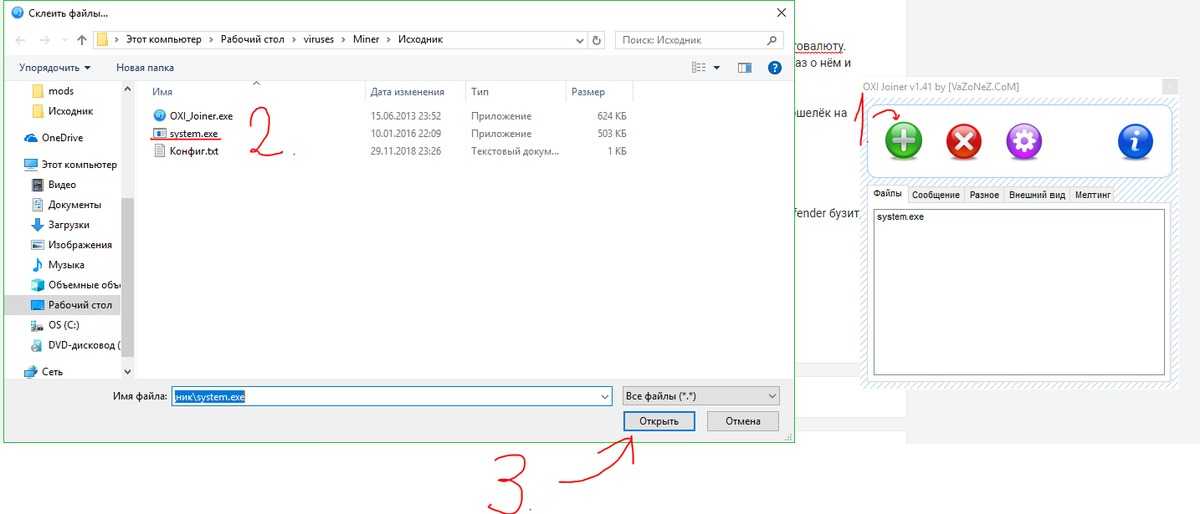

Основная задача злоумышленника состоит в установке вируса на компьютер пользователя. Чаще всего майнер попадает на устройство с помощью «дроппера», функция которого — скрытно ставить другие программы. «Дропперы» обычно маскируются под пиратские версии лицензионных продуктов, которые пользователи находят на файлообменниках и скачивают.

Если антивируса на устройстве нет, то вредоносное ПО запускается как скрытая программа и прописывает себя в автозагрузку компьютера. Такие вирусы часто маскируются под системные файлы, и пользователи воспринимают их как обязательную часть ПО.

Умные вирусы подстраиваются под активность пользователя: они могут работать, когда компьютер свободен и отключаться во время больших нагрузок. Чтобы не вызывать дополнительных подозрений, вирусы не используют свободные мощности устройств на 100%.

Как обнаружить вирус

В первую очередь стоит обратить внимание на работу своего устройства. Если оно начинает некорректно работать: компьютер долго запускается, самостоятельно перезагружается или не может завершить работу обычным образом, то это может говорить о наличии скрытого майнера. Вирус может выдать усиленная работа устройства или его перегрев в то время, когда на нем не запущены какие-либо «тяжелые» приложения и не ведется работа пользователя.

Майнинг значительно нагружает мощности процессора и видеокарты. Поэтому замедленная работа компьютера или смартфона также может говорить о заражении вредоносным ПО. В случае, когда диспетчер задач показывает какие-либо файлы, не реагирующие на команду к завершению работы, стоит проверить эти программы. Если ваш компьютер или смартфон не тормозит и не перегревается, то с высокой вероятностью на нем нет вредоносных программ.

Если ваш компьютер или смартфон не тормозит и не перегревается, то с высокой вероятностью на нем нет вредоносных программ.

Чтобы найти скрытый майнер, иногда достаточно провести сканирование компьютера с помощью антивируса. Крупные компании, занимающиеся кибербезопасностью, часто обновляют базы своих антивирусов, в том числе добавляя информацию о вирусах-майнерах. Однако, если вирус зашифрован с помощью криптографии, то антивирус может его и не найти.

Более серьезные формы вирусов могут устанавливаться при использовании флешек или скачивания обновлений к популярным программам не с официальных сайтов. Такие вирусы может быть не видно через диспетчер задач, что существенно затрудняет их поиск на компьютере.

Если вы не можете обнаружить вирус, но подозреваете его наличие, проверьте температуру компьютера или смартфона, когда устройство не нагружено. Также можно установить мониторинг загруженности системы и отслеживать сетевой трафик, поскольку для майнинга нужна постоянная связь с пулом.

Как удалить вредоносное ПО

Самый легкий способ удаления подобного вируса — это переустановка системы. Также вредоносное ПО можно убрать с помощью специальных программ для удаления, предварительно включив на компьютере отображение скрытых папок и файлов.

На рынке существует платное ПО для защиты от криптоджекинга. Такие программы предотвращают установку различных вирусов и блокируют домены множества майнинговых пулов.

Чтобы у злоумышленников было меньше шансов использовать ваше оборудование, следует своевременно обновлять операционную систему и приложения, отвечающие за безопасность вашего компьютера. Скачивание обновлений с официальных сайтов производителей софта и удаление лишних приложений также могут повысить защиту ваших устройств как от майнинг-вирусов, так и от других вредоносных программ.

— Harmony предложила выпустить миллиарды токенов ONE для покрытия убытков

— SEC проверит деятельность Coinbase на предмет незаконной торговли

— Где в России лучше добывать криптовалюту. Исследование

Исследование

— CEO Titanium Blockchain признал себя виновным в мошенничестве на $21 млн

— Глава Binance подал иск против гонконгского партнера Bloomberg

Больше новостей о криптовалютах вы найдете в нашем телеграм-канале РБК-Крипто.

Что такое крипто-вредоносное ПО и как его обнаружить

Криптовалютный бум привел к тому, что субъекты киберугроз используют несанкционированные и незаконные способы получения криптовалюты. В то время как программы-вымогатели в основном требуют выкупа в виде биткойнов, первая криптовалюта — для «разблокировки» доступа к системе / файлам — крипто-вредоносное ПО предназначено для добычи криптовалют из систем без ведома пользователей

Для несведущих: криптовалюты и блокчейн — технология децентрализованной бухгалтерской книги, на которой основаны криптовалюты, — считаются одними из самых значительных эволюционных парадигм среди интернет-технологий. Вообще говоря, криптовалюты токенизируют стоимость, относящуюся к технологии или новинке. Подобно широко известным криптовалютам, таким как Биткойн и Эфир, существует множество криптовалют, многие из которых появляются каждый год. Для сравнения: по данным Statista, в 2013 году существовало около 66 криптовалют9.0003

Подобно широко известным криптовалютам, таким как Биткойн и Эфир, существует множество криптовалют, многие из которых появляются каждый год. Для сравнения: по данным Statista, в 2013 году существовало около 66 криптовалют9.0003

По состоянию на декабрь 2021 года это число превышает 8000. Полноценные криптовалютные торговые и финансовые экосистемы продолжают процветать в сфере Web 3.0 (термин для следующей эволюционной версии Интернета).

Подобно тому, как традиционные деньги печатаются в зависимости от их стоимости по отношению к активу (в основном золоту), большинство криптовалют «добываются» в качестве вознаграждения за алгоритмическое решение компьютерных головоломок.

«Активом» здесь является вычислительная мощность компьютера, используемая для решения головоломок. Майнинг осуществляется с помощью виртуальной установки для майнинга, которая представляет собой комбинацию оборудования для обработки, такого как графические карты, и специально разработанного программного обеспечения для майнинга.

Чем больше у человека криптовалют, тем больше богатство или потенциальное богатство.

Тем не менее, крипто-вредоносное ПО использует вычислительную/вычислительную мощность системы (систем) жертвы для майнинга криптовалют. Сегодня, когда вычислительная мощность и затраты на оборудование для майнинга криптовалют, таких как биткойн, астрономические, крипто-вредоносное ПО становится все более популярным среди киберпреступников.

Что такое Crypto Malware?

Криптовалютное вредоносное ПО, также известное как вредоносное ПО для криптомайнинга, представляет собой вредоносное программное обеспечение, устанавливаемое злоумышленниками на устройства жертв. Это позволяет злоумышленникам майнить криптовалюты, используя вычислительные ресурсы жертвы без их ведома. Это также известно как «криптоджекинг», когда жертвы не получают никакой выгоды, но несут серьезные потери с точки зрения вычислительных ресурсов и вычислительной мощности. Успешная попытка криптоджекинга в масштабах всей организации может принести огромную награду киберпреступникам

Крипто-вредоносное ПО против крипто-вымогателя

Люди склонны путать крипто-вредоносное ПО с крипто-вымогателем. Метод и путь, по которому обе эти угрозы проникают в систему жертвы, более или менее одинаковы, но они радикально отличаются друг от друга. В то время как крипто-вредоносное ПО использует вычислительные ресурсы жертвы для майнинга криптовалют, крипто-вымогатель — это вредоносное ПО, которое позволяет злоумышленнику шифровать файлы, хранящиеся на устройстве жертвы, для вымогательства денег, в основном в виде криптовалюты.

Метод и путь, по которому обе эти угрозы проникают в систему жертвы, более или менее одинаковы, но они радикально отличаются друг от друга. В то время как крипто-вредоносное ПО использует вычислительные ресурсы жертвы для майнинга криптовалют, крипто-вымогатель — это вредоносное ПО, которое позволяет злоумышленнику шифровать файлы, хранящиеся на устройстве жертвы, для вымогательства денег, в основном в виде криптовалюты.

Злоумышленник мгновенно уведомляет жертву атаки программы-вымогателя о том, что ее системы/файлы скомпрометированы, после чего следует записка с требованием выкупа. С другой стороны, цель крипто-вредоносного ПО — работать незамеченными. Чем дольше, тем лучше.

Вредоносная программа Crypto проникает в систему жертвы, как и любая другая вредоносная программа. Например, они часто доставляются в виде вложений электронной почты, которые могут быть исполняемыми программами под видом документов.

Злоумышленники могут даже использовать методы психологической и социальной инженерии, чтобы убедить пользователей загрузить и запустить вредоносные файлы.

Большинство этих сообщений кажутся законными и создают ощущение срочности или паники в умах пользователей, заставляя их думать, что загрузка файла необходима.

После открытия файла с помощью JavaScript или макросов выполняются коды для загрузки и установки вредоносного ПО.

Вредоносное ПО также распространяется через наборы эксплойтов, вредоносные целевые страницы, зараженные веб-сайты, вредоносную рекламу и многое другое. Иногда злоумышленник может использовать криптоджек, предлагая пользователю посетить веб-сайт с кодом JavaScript, который автоматически запускается после загрузки.

Эти типы атак трудно обнаружить, поскольку вредоносные коды хранятся на веб-сайте.

Вместо того, чтобы напрямую «атаковать/искажать» данные, крипто-вредоносное ПО внедряет вредоносный код в приложения и программы, чтобы использовать графические процессоры и другие ресурсы системы для криптоджекинга. Он работает в фоновом режиме, добывая криптовалюту всякий раз, когда используется зараженное устройство.

Атаки популярных криптовредоносных программ

Prometei Botnet

Ботнеты представляют собой сеть частных компьютеров, зараженных вредоносными программами и контролируемых как группа без ведома владельцев. Ботнет Prometei был обнаружен в середине 2020 года, и они использовали уязвимости Microsoft Exchange для развертывания крипто-вредоносного ПО. Обычно он добывал криптовалюту Monero, которая в настоящее время стоит около 200 долларов. Ботнет Prometei заразил сети многих компаний во многих отраслях в Северной Америке и Европе. Помимо майнинга криптовалют, он использует известные эксплойты, такие как EternalBlue и BlueKeep, для сбора учетных данных. Он использует эксплойты SMB и RDP для распространения и установки компонентов майнинга на многих конечных точках.

PowerGhost

PowerGhost использует целевой фишинг для получения первоначального доступа к сети. Он умело избегает обнаружения и распространяется, используя инструментарий управления Windows и эксплойт EternalBlue. Улучшая игру с криптоджекингом, он способен отключать антивирусные программы и другие конкурирующие майнеры криптовалюты для получения максимальной прибыли.

Улучшая игру с криптоджекингом, он способен отключать антивирусные программы и другие конкурирующие майнеры криптовалюты для получения максимальной прибыли.

Graboid

Graboid — это первый червь для криптоджекинга, который распространяется через Docker Engine, технологию контейнеризации с открытым исходным кодом для создания и контейнеризации приложений в облаке. Он закрепляется с помощью незащищенных демонов Docker, где он устанавливает образ Docker, который запускается на скомпрометированном хосте для майнинга криптовалюты Monero.

При всех своих намерениях и целях вредоносное шифрование отдает приоритет необнаруживаемости. Однако пользователи могут заподозрить его присутствие, если в их системах/системных компонентах проявляются следующие «симптомы»:

● Устройства начинают работать подозрительно медленнее, чем обычно, поскольку криптоджекинг истощает их вычислительные ресурсы.

● Процессоры или видеокарты повреждаются без видимой причины, или устройство перегревается, чем обычно.

● Высокий и стабильный процент использования ЦП может указывать на наличие вредоносной программы-шифровальщика. Пользователи могут проверить загрузку ЦП с помощью диспетчера задач (Windows) или монитора активности (macOS). Загрузка ЦП, как правило, должна оставаться ниже 20-30%, но неожиданные всплески могут быть результатом крипто-вредоносного ПО, работающего в фоновом режиме.

● Неожиданное увеличение затрат на электроэнергию.

Как защититься от вредоносных программ-шифровальщиков

Поскольку вредоносные программы-шифровальщики по своей сути являются вредоносными программами, методы предотвращения атак вредоносных программ могут значительно помочь пользователям защититься от вредоносных программ-шифровальщиков.

Вот некоторые из них:

● Установите блокировщики рекламы и расширения для защиты от майнинга криптовалюты, такие как No Coin, minerBlock, Antiminer, в веб-браузерах. Кроме того, на всякий случай удалите нежелательные расширения браузера.

● Используйте антивирусные продукты, защищающие систему от криптоджекинга, и регулярно обновляйте их.

● Предприятия должны проверять свои собственные веб-сайты на наличие кодов криптомайнинга, поскольку это может повредить их репутации, если клиенты станут жертвами. С этой целью администраторы веб-сайтов должны регулярно проверять подозрительные изменения веб-страниц или любые изменения на сервере.

● Отключить JavaScript на подозрительных или незнакомых веб-сайтах.

● Не включайте макросы в MS Word без необходимости.

● Всегда используйте обновленные версии веб-браузеров и их расширений.

● Информируйте сотрудников/пользователей об атаках вредоносных программ и последствиях загрузки файлов и приложений из неизвестных источников.

● Доступ только к URL-адресам, начинающимся с HTTPS.

● Используйте инструмент сетевого обнаружения и реагирования (NDR) для мониторинга сети организаций и обнаружения необычного трафика для обнаружения любых видов киберугроз.

● Будьте в курсе новостей, тенденций и новых угроз, связанных с криптоджекингом, чтобы иметь возможность обнаруживать их заранее.

Атаки крипто-вредоносного ПО набирают обороты из-за растущей популярности и спроса на криптовалюты. Они созданы, чтобы избежать обнаружения и использовать компьютерные ресурсы несанкционированным образом для майнинга криптовалюты (криптоджекинг).

Вредоносное ПО Крипто нельзя упускать из виду, поскольку оно подвергает ваши устройства злоумышленникам, которые могут атаковать ваши данные в будущем. Не говоря уже о том, что это приводит к неконтролируемому использованию ваших вычислительных ресурсов и мощности. Несмотря на то, что криптоджекинг все еще находится в зачаточном состоянии, предприятия должны принять адекватные меры для предотвращения атак крипто-вредоносного ПО. Они также должны иметь информированную (образованную) интуицию, чтобы обнаружить их.

Рекомендуемые ресурсы

Программное обеспечение для защиты от сетевых угроз

Novacommand может помочь в обнаружении угроз путем проверки и анализа сетевого трафика. Информация о сетевом трафике (метаданные) также будет сопоставляться и анализироваться.

Информация о сетевом трафике (метаданные) также будет сопоставляться и анализироваться.

Таким образом, угрозы могут быть обнаружены на ранней стадии по их поведению, назначению или комбинации того и другого.

Novacommand не будет «защищать» вас от угроз, но предупредит вас об угрозе и, при необходимости, инициирует действие со сторонней интеграцией, такой как брандмауэр или EPP.

Некоторые вредоносные программы (крипто-вредоносные программы) позволяют злоумышленникам добывать криптовалюты, используя вычислительные ресурсы вашего мобильного устройства, такие как графические процессоры. Вредоносное ПО может быть установлено на ваш телефон при посещении вредоносного веб-сайта или при загрузке и открытии файлов из неизвестных источников.

Вредоносная программа Crypto часто истощает вычислительные ресурсы вашего устройства. Внезапные проблемы с вашей видеокартой, памятью, процессорами и замедлением работы системы могут быть признаками атаки крипто-вредоносного ПО.

Криптовалютные вредоносные программы и программы-вымогатели распространяются так же, как и любые другие вредоносные программы. Обычно они распространяются через вводящие в заблуждение и потенциально опасные сообщения электронной почты, которые могут выглядеть законными.

Как узнать, есть ли у вас вирус биткойн-майнера

по

Симона Рам

Опубликовано:

- Вирус Bitcoin Miner — это вредоносное ПО с общим названием, которое крадет ресурсы компьютера для создания криптовалюты.

- Опасное вредоносное ПО для майнинга криптовалют в основном заражает через загрузки и атаки через браузер.

- Низкая производительность, зависание и перегрев являются предупреждающими признаками заражения вредоносным ПО для майнинга.

Пока биткойн растет в цене, его добыча также будет расти.

Но по мере роста легальной добычи растет и нелегальная. Хуже всего здесь то, что любой из нас может стать жертвой киберпреступности при майнинге криптовалюты.

Но по мере роста легальной добычи растет и нелегальная. Хуже всего здесь то, что любой из нас может стать жертвой киберпреступности при майнинге криптовалюты.

Вредоносный майнинг криптовалюты, или, другими словами, криптоджекинг, представляет собой растущую угрозу как для бизнеса, так и для отдельных пользователей. Несанкционированное вредоносное ПО использует компьютеры или мобильные устройства для майнинга цифровых валют. А жертвы этого даже не замечают.

Итак, как узнать, есть ли у вас вирус Bitcoin Miner? Давайте подробнее рассмотрим, как работает вирус Bitcoin Miner и как мы можем его идентифицировать и удалить.

Что такое вирус Bitcoin Miner?

BitCoinMiner — это общее название для различных вирусов для майнинга криптовалюты. На первый взгляд название говорит о том, что эти вирусы добывают только криптовалюту Bitcoin, однако киберпреступники пытаются добывать и другие криптовалюты, такие как Monero, Ethereum и т. д.

Вирус Bitcoin Miner, вредоносное ПО для майнинга криптовалюты или криптоджекинг. Как бы вы это ни называли, это одна и та же форма киберпреступности, когда мошенники заражают уязвимые компьютеры вредоносными программами, чтобы украсть вычислительную мощность компьютера для незаконного майнинга криптовалюты.

Как бы вы это ни называли, это одна и та же форма киберпреступности, когда мошенники заражают уязвимые компьютеры вредоносными программами, чтобы украсть вычислительную мощность компьютера для незаконного майнинга криптовалюты.

Киберпреступники, стоящие за вирусами криптомайнинга, действуют с целью получения прибыли. Майнинг прибыльных криптовалют, таких как биткойн, требует мощного и дорогого оборудования для майнинга ASIC, чтобы стать прибыльным. Но пока криптовалюты можно добывать с помощью процессоров (CPU) и графических карт (GPU), мошенники используют их как дешевую альтернативу. Они просто нацеливаются на вычислительные ресурсы и крадут мощность у тысяч ничего не подозревающих пользователей.

Принцип здесь прост. Когда определенное устройство заражено вредоносным ПО для криптоджекинга, оно добавляется в пул для работы над задачей. При этом мошенники зарабатывают прибыль практически без затрат для себя. И хотя название вируса Bitcoin Miner предполагает, что он добывает только биткойны, преступники добывают и другие цифровые валюты, такие как Ethereum или Monero.

Как распространяется вирус Bitcoin Miner?

Атаки с использованием криптоджекинга являются одной из наиболее распространенных угроз кибербезопасности. Вредоносное ПО для майнинга криптовалют может быть написано на разных языках программирования и легко заражает устройства несколькими способами: от загрузки до просмотра взломанного веб-сайта. Вирус Bitcoin Miner может даже быть встроен в вирусы троянского коня.

Однако наиболее часто используются следующие методы:

- Атаки Drive-by-download. Популярная форма криптоджекинга включает в себя атаки с использованием социальной инженерии. Жертвы обманом загружают выглядящие законными файлы, зараженные скрытым вредоносным ПО. Такие вирусы могут быть подключены к онлайн-рекламе, вложениям электронной почты, различным плагинам и расширениям или загружены с помощью бесплатного программного обеспечения.

- Атаки через браузер. Атака осуществляется путем размещения вредоносного кода криптомайнинга на веб-странице.

Код автоматически запускается каждый раз, когда жертвы открывают свои браузеры и посещают определенный веб-сайт. В этом случае компьютер жертвы не хранит вредоносное ПО, но его ресурсы все равно эксплуатируются при открытии зараженного веб-сайта.

Код автоматически запускается каждый раз, когда жертвы открывают свои браузеры и посещают определенный веб-сайт. В этом случае компьютер жертвы не хранит вредоносное ПО, но его ресурсы все равно эксплуатируются при открытии зараженного веб-сайта.

Как вредоносное ПО Bitcoin Miner влияет на устройства?

Как вы, возможно, знаете, майнинг криптовалюты требует огромной вычислительной мощности. Необходимо решать математические головоломки и подтверждать новые блоки криптотранзакций.

Вирус Bitcoin Miner заставляет компьютер работать на полную мощность и снижает его производительность. Устройство загружается медленно и тормозит даже при решении простых задач. Непрерывная работа в таких условиях со временем изнашивает устройство.

Одновременная работа на полную мощность увеличивает риск перегрева, что приводит к сокращению срока службы процессора, видеокарты или памяти.

Как узнать, есть ли у вас вирус Bitcoin Miner?

Вредоносное ПО для майнинга криптовалют может быть трудно обнаружить тем, у кого нет навыков в области ИТ или кибербезопасности. Тем не менее, есть общие индикаторы того, как определить, есть ли у вас вирус Bitcoin Miner.

Тем не менее, есть общие индикаторы того, как определить, есть ли у вас вирус Bitcoin Miner.

Если ваш компьютер начал вести себя странно, его производительность снизилась или на экране всплывают десятки спам-сообщений, высока вероятность заражения вирусом. Чтобы быть уверенным, вы должны знать, как идентифицировать предупреждающие сигналы и как их проверять.

Общие симптомы, предупреждающие о возможной угрозе заражения вредоносным ПО для криптомайнинга, следующие:

- Высокая загрузка ЦП

- Низкая производительность, отставание

- Перегрев

- Увеличение интернет-трафика

После того, как вы определили тревожные сигналы, стоит выполнить ручную проверку, чтобы проверить их. Однако не все эти сигналы можно проверить самостоятельно, для этого требуется антивирусное программное обеспечение и более профессиональный подход.

Тем не менее, вот шаги, как проверить наличие вирусов криптомайнинга на вашем ПК или мобильном устройстве.

Как проверить, не подверглись ли вы криптоджекингу?

Проверить температуру процессора

Устройство работает на полную мощность при майнинге криптовалюты. Это приводит к возможному перегреву, и повышенная температура процессора здесь хороший показатель.

Зараженный ПК работает медленнее и громче. Если вы наблюдаете такое же поведение на своем компьютере, проверьте температуру его процессора (CPU). Вот как это можно сделать в операционной системе Windows:

- Откройте диспетчер задач (нажмите ctrl+shift+esc).

- Перейдите на вкладку «Производительность» .

- Проверить загрузку ЦП . Процент выше 80%-90%, когда никакие другие программы не запущены, указывает на серьезную опасность заражения.

Устройства, работающие на macOS, также уязвимы. Существует достаточно вредоносных программ для криптомайнинга, нацеленных на устройства Apple. Если вы используете macOS, выполните следующие действия, чтобы проверить температуру:

- Откройте Приложения > Утилиты > Монитор активности.

- Проверьте вкладку ЦП.

Нормальная температура для вашего процессора должна составлять от 45°C до 65°C. Если число превышает указанный уровень, может возникнуть риск заражения вредоносным ПО.

Еще один универсальный способ отслеживать температуру процессора и другие важные показатели на вашем устройстве macOS — установить специальное приложение, такое как iStat, System Monitor или Monit.

Проверьте использование сети

Хотя на компьютере запущены десятки программ, есть вероятность, что любая из них может получить доступ к Интернету, даже если вы об этом не знаете.

Плохая задержка потоковой передачи мультимедиа в сеансах онлайн-игр или другие заметно замедленные действия в Интернете предупреждают о том, что что-то не так. Разве что с самим подключением к сети проблем нет. Однако во многих случаях необычно высокий сетевой трафик на вашем ПК или мобильном устройстве указывает на заражение вредоносным ПО.

Мониторинг всего интернет-трафика на ваших устройствах очень важен. Хотя обычно требуется специальное программное обеспечение для мониторинга сети, такое как SolarWinds, DataDog или Azure Network Watcher, для получения исчерпывающей информации о производительности вашего ПК.

Но перед покупкой вы можете быстро провести собственные проверки. Вот как проверить использование сети в Windows 10:

- Откройте диспетчер задач > История приложений .

- Проверить раздел сети .

Таким образом, вы можете проверить, какие приложения используют сеть со дня последнего мониторинга. Однако диспетчер задач позволяет отслеживать только приложения универсальной платформы Windows (UWP), которые не включают классические приложения.

Чтобы отслеживать использование сети в настольных приложениях, выполните следующие действия:

- Откройте «Настройки» > «Сеть и Интернет» > «Использование данных» .

- Нажмите Просмотр использования для каждого приложения для проверки использования сети каждым приложением.

Пользователи MacOS могут отслеживать использование сети на своих компьютерах, следуя приведенным ниже инструкциям:

- Откройте Приложения > Утилиты > Монитор активности .

- Выберите раздел Сеть .

- Щелкните Отправленные байты . Список ранжирует приложения от высшего к низшему, чтобы увидеть, какие приложения используют сеть.

Установка расширений браузера для защиты от майнинга криптовалют

Другой формой криптоджекинга является вредоносное ПО для майнинга через браузер. Он внедряет вредоносный скрипт на веб-сайты или в вредоносные объявления, размещенные на нескольких веб-страницах.

Скрипт активируется каждый раз, когда жертва открывает зараженный сайт или когда в браузере появляется реклама. Тем временем пользователь, чье устройство добывает цифровые монеты и отправляет их на сервер хакера, понятия не имеет, что происходит.

Единственный способ защититься от браузерных вредоносных программ-майнеров — установить блокировщики криптоджекинга. Расширения браузера, такие как NoCoin, MinerBlock или Malwarebytes, не позволяют майнерам криптовалюты использовать вычислительную мощность компьютера.

Как удалить вирус Bitcoin Miner?

Незаконная добыча криптовалюты является киберпреступностью, и с ней можно бороться с помощью привычных средств, таких как различные антивирусные программы или сложное ручное удаление. Однако Bitcoin Miner Virus — это безфайловая вредоносная программа. Это означает, что он не оставляет следов и его особенно трудно обнаружить.

Удаление вируса Bitcoin Miner Virus вручную требует глубоких технических знаний и представляет собой гораздо более сложный процесс, чем простое удаление зараженных файлов. Этот процесс включает в себя работу с конфиденциальными записями реестра, где неправильный подход может привести к непоправимому повреждению, и устройство больше не сможет функционировать.

Гораздо лучшим вариантом было бы эффективное программное обеспечение для защиты от вредоносных программ. Имейте в виду, что не все традиционные варианты антивирусного программного обеспечения могут идентифицировать и удалить Bitcoin Miner Virus.

Имейте в виду, что не все варианты антивирусного программного обеспечения способны идентифицировать и удалять вирус Bitcoin Miner. Это вредоносное ПО не имеет файлов, и программы, которые ищут вредоносное ПО на основе определений вируса, не могут его обнаружить. Чтобы устранить вредоносное ПО для криптомайнинга, просканируйте свой компьютер с помощью законного программного обеспечения безопасности, такого как Comodo Antivirus, SpyHunter или Malwarebytes, которое удаляет все типы вредоносных программ, включая безфайловые.

Как предотвратить вирус Bitcoin Miner?

Атаки криптоджекинга представляют серьезную угрозу, особенно в то время, когда цифровые валюты находятся в долгосрочном восходящем тренде. Установка программного обеспечения для обеспечения безопасности может помочь устранить риск взлома, но не менее важно сохранять осторожность и самосознание.

msc в поле «Открыть»;

msc в поле «Открыть»;

Код автоматически запускается каждый раз, когда жертвы открывают свои браузеры и посещают определенный веб-сайт. В этом случае компьютер жертвы не хранит вредоносное ПО, но его ресурсы все равно эксплуатируются при открытии зараженного веб-сайта.

Код автоматически запускается каждый раз, когда жертвы открывают свои браузеры и посещают определенный веб-сайт. В этом случае компьютер жертвы не хранит вредоносное ПО, но его ресурсы все равно эксплуатируются при открытии зараженного веб-сайта.