Срок доставки товара в течении 1-3 дней !!!

|

|

Новые возможности проверки подлинности KerberosWhat's New in Kerberos Authentication. Проверка подлинности windows 10

Параметры проверки подлинности VPN (Windows 10)

- 07/27/2017

- Время чтения: 2 мин

-

Соавторы

В этой статье

Относится к:

- Windows 10

- Windows 10 Mobile

В дополнение к старым и менее безопасным методам проверки подлинности с паролем (которых следует избегать), встроенное решение VPN использует протокол EAP для безопасной проверки подлинности на основе сертификатов и на основе имени пользователя и пароля. Вы можете настроить проверку подлинности на основе EAP, только выбрав встроенный тип VPN (IKEv2, L2TP, PPTP или автоматический).

Windows поддерживает различные методы проверки подлинности EAP.

| Протокол EAP-MSCHAP версии 2 (EAP-MSCHAPv2) |

|

| Протокол EAP-TLS |

|

| Протокол PEAP |

|

| Протокол TTLS |

|

Для подключаемого модуля UWP VPN поставщик приложения управляет используемым методом проверки подлинности. Можно использовать следующие типы учетных данных:

- смарт-карта;

- сертификат;

- Windows Hello для бизнеса;

- имя пользователя и пароль;

- одноразовый пароль;

- пользовательский тип учетных данных.

Настройка проверка подлинности

Конфигурацию XML для EAP см. в разделе Конфигурация EAP.

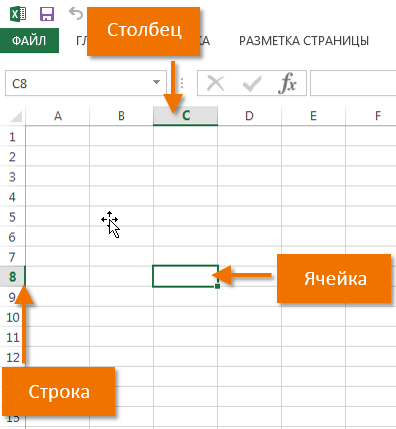

На следующем изображении показано поле для EAP XML в профиле VPN решения Microsoft Intune. Поле EAP XML отображается только при выборе встроенного типа подключения (автоматический, IKEv2, L2TP, PPTP).

Связанные статьи

docs.microsoft.com

Обзор проверки подлинности Windows | Microsoft Docs

- 10/12/2016

- Время чтения: 10 мин

В этой статье

Область применения: Windows Server (канал точками годовой), Windows Server 2016Applies To: Windows Server (Semi-Annual Channel), Windows Server 2016

В этом разделе для ИТ-специалистов перечислены источники документации по способам проверки подлинности и входа в систему Windows, которые включают оценку продукта, начало работы руководства, процедуры, руководства по разработке и развертыванию, технические справочники и справочники.This navigation topic for the IT professional lists documentation resources for Windows authentication and logon technologies that include product evaluation, getting started guides, procedures, design and deployment guides, technical references, and command references.

Описание компонентовFeature description

Проверка подлинности — это процесс проверки удостоверения объекта, службы или пользователя.Authentication is a process for verifying the identity of an object, service or person. При проверке подлинности объекта, цель — проверить подлинность объекта.When you authenticate an object, the goal is to verify that the object is genuine. При проверке подлинности, службы или пользователя, цель — Проверка подлинности предоставленных учетных данных.When you authenticate a service or person, the goal is to verify that the credentials presented are authentic.

В контексте сети проверка подлинности — это подтверждение удостоверения сетевого приложения или ресурса.In a networking context, authentication is the act of proving identity to a network application or resource. Как правило удостоверение подтверждается операцией шифрования, использующей ключ, известный только пользователям — как и в случае шифрования с открытым ключом - либо общий ключ.Typically, identity is proven by a cryptographic operation that uses either a key only the user knows - as with public key cryptography - or a shared key. На стороне сервера exchange проверки подлинности сравнение подписанных данных с известным криптографическим ключом для проверки попытки проверки подлинности.The server side of the authentication exchange compares the signed data with a known cryptographic key to validate the authentication attempt.

Хранение криптографические ключи в безопасном центральном местоположении упрощает процесс проверки подлинности, масштабировать и поддерживать.Storing the cryptographic keys in a secure central location makes the authentication process scalable and maintainable. Доменные службы Active Directory — это рекомендованная по умолчанию технология хранения информации об удостоверениях \ (включая криптографические ключи, которые являются credentials\ пользователя).Active Directory Domain Services is the recommended and default technology for storing identity information (including the cryptographic keys that are the user's credentials). Active Directory необходима для реализаций Kerberos и NTLM по умолчанию.Active Directory is required for default NTLM and Kerberos implementations.

Диапазон методы проверки подлинности от простого входа, которая идентифицирует пользователям на то, что только пользователь знает — например, пароль, до более мощных механизмов обеспечения безопасности, использующих то, что у пользователя есть - как маркеры, сертификаты открытых ключей и биометрию.Authentication techniques range from a simple logon, which identifies users based on something that only the user knows - like a password, to more powerful security mechanisms that use something that the user has - like tokens, public key certificates, and biometrics. В бизнес-среде службы или пользователи могут открывать множество приложений или ресурсов на различных типах серверов из одного расположения или в нескольких расположениях.In a business environment, services or users might access multiple applications or resources on many types of servers within a single location or across multiple locations. По этим причинам проверка подлинности должна поддерживать среды для других платформ и других операционных систем Windows.For these reasons, authentication must support environments for other platforms and for other Windows operating systems.

Операционная система Windows реализует набор протоколов проверки подлинности, включая Kerberos, NTLM, по умолчанию (TLS/SSL) транспортного уровня Security\ и безопасной Sockets Layer и дайджест, в рамках расширяемой архитектуры.The Windows operating system implements a default set of authentication protocols, including Kerberos, NTLM, Transport Layer Security/Secure Sockets Layer (TLS/SSL), and Digest, as part of an extensible architecture. Кроме того некоторые протоколы объединены в пакеты проверки подлинности, такие как согласования и поставщик поддержки безопасности учетных данных.In addition, some protocols are combined into authentication packages such as Negotiate and the Credential Security Support Provider. Эти протоколы и пакеты обеспечивают выполнение проверки подлинности пользователей, компьютеров и служб. процесс проверки подлинности, в свою очередь, позволяет авторизованным пользователям и службам, для доступа к ресурсам в безопасном режиме.These protocols and packages enable authentication of users, computers, and services; the authentication process, in turn, enables authorized users and services to access resources in a secure manner.

Дополнительные сведения о проверке подлинности Windows, включаяFor more information about Windows Authentication including

в разделе Технический обзор проверки подлинности Windows.see the Windows Authentication Technical Overview.

Практическое применениеPractical applications

Проверка подлинности Windows используется для проверки, сведения о поступают из надежного источника, пользователя или объекта компьютера, например другого компьютера.Windows Authentication is used to verify that the information comes from a trusted source, whether from a person or computer object, such as another computer. Windows предоставляет множество различных способов достижения этой цели, как описано ниже.Windows provides many different methods to achieve this goal as described below.

| Проверка подлинности в домене Active DirectoryAuthenticate within an Active Directory domain | KerberosKerberos | Microsoft Windows операционных системах Server реализован протокол проверки подлинности Kerberos версии 5 и расширения для открытого ключа проверки подлинности.The Microsoft Windows Server operating systems implement the Kerberos version 5 authentication protocol and extensions for public key authentication. Клиент проверки подлинности Kerberos реализован как поставщик поддержки безопасности (SSP) и может осуществляться через интерфейс поставщика поддержки безопасности (SSPI).The Kerberos authentication client is implemented as a security support provider (SSP) and can be accessed through the Security Support Provider Interface (SSPI). Начальная проверка подлинности пользователя интегрирована в архитектуру единого Winlogon входа в систему.Initial user authentication is integrated with the Winlogon single sign-on architecture. Центр распространения ключей Kerberos (KDC) встроен в другие службы безопасности Windows Server, работающие на контроллере домена.The Kerberos Key Distribution Center (KDC) is integrated with other Windows Server security services running on the domain controller. KDC использует базы данных службы каталогов Active Directory домена в качестве базы данных учетной записи безопасности.The KDC uses the domain's Active Directory directory service database as its security account database. Active Directory необходима для реализаций Kerberos по умолчанию.Active Directory is required for default Kerberos implementations. |

| Безопасная проверка подлинности в ИнтернетеSecure authentication on the web | TLS\ и SSL, реализованная в поставщик поддержки безопасности SchannelTLS/SSL as implemented in the Schannel Security Support Provider | (TLS) безопасности уровня транспорта TLS версий 1.0, 1.1 и 1.2, протокол (SSL) протокола SSL версий 2.0 и 3.0, датаграмм Transport Layer Security протокола версии 1.0 и протокол транспорта связи частного (PCT) версию протокола 1.0, основаны на шифровании с открытым ключом.The Transport Layer Security (TLS) protocol versions 1.0, 1.1, and 1.2, Secure Sockets Layer (SSL) protocol, versions 2.0 and 3.0, Datagram Transport Layer Security protocol version 1.0, and the Private Communications Transport (PCT) protocol, version 1.0, are based on public key cryptography. Эти протоколы предоставляются в наборе протоколов проверки подлинности безопасный канал (Schannel) поставщика.The Secure Channel (Schannel) provider authentication protocol suite provides these protocols. Все протоколы Schannel используют модель клиента и сервера.All Schannel protocols use a client and server model. Дополнительные сведения см. в разделе TLS - SSL & #40; Schannel SSP & #41; Обзор.For additional resources, see TLS - SSL (Schannel SSP) Overview. |

| Проверка подлинности веб-службы или приложенияAuthenticate to a web service or application | Встроенная проверка подлинности WindowsIntegrated Windows Authentication Дайджест-проверка подлинностиDigest Authentication | Дополнительные сведения см. в разделе [встроенная проверка подлинности Windows] (https://technet.microsoft.com/library/cc758557(v=WS.10.aspx and Digest Authentication, and Advanced Digest Authentication.For additional resources, see [Integrated Windows Authentication](https://technet.microsoft.com/library/cc758557(v=WS.10.aspx and Digest Authentication, and Advanced Digest Authentication. |

| Проверка подлинности приложений прежних версийAuthenticate to legacy applications | NTLMNTLM | NTLM — это challenge-стиль protocol.In проверки подлинности помимо проверки подлинности, протокол NTLM также обеспечивает безопасность сеанса — в частности целостность сообщения и конфиденциальностью с помощью функций в NTLM добавления подписи и.NTLM is a challenge-response style authentication protocol.In addition to authentication, the NTLM protocol optionally provides for session security--specifically message integrity and confidentiality through signing and sealing functions in NTLM. |

| Использование многофакторной проверки подлинностиLeverage multifactor authentication | Поддержка смарт-картSmart card support Поддержка биометрииBiometric support | Смарт-карты являются защищенными tamper\ предоставляют решения по обеспечению безопасности для задач, таких как проверка подлинности клиента, вход в домены, подписывание кода и защита e\ почты.Smart cards are a tamper-resistant and portable way to provide security solutions for tasks such as client authentication, logging on to domains, code signing, and securing e-mail. Биометрия основывается на измерении неизменных физических характеристик человека для его уникальной идентификации.Biometrics relies on measuring an unchanging physical characteristic of a person to uniquely identify that person. Отпечатки пальцев являются одним из наиболее часто используемые биометрические данные с миллионами биометрическими устройствами, внедренные в персональных компьютеров и периферийных устройств.Fingerprints are one of the most frequently used biometric characteristics, with millions of fingerprint biometric devices that are embedded in personal computers and peripherals. Дополнительные сведения см. в разделе Технический справочник по смарт-карт.For additional resources, see Smart Card Technical Reference. |

| Осуществление локального управления, хранения и повторного использования учетных данныхProvide local management, storage and reuse of credentials | Управление учетными даннымиCredentials management Локальная система безопасностиLocal Security Authority ПаролиPasswords | Управление учетными данными в Windows обеспечивает безопасное хранение учетных данных.Credential management in Windows ensures that credentials are stored securely. Учетные данные собираются на безопасном рабочем столе \ (для локальной или доменной доступ к /), через приложения и веб-сайты, чтобы представлены правильные учетные данные при каждом обращении к ресурсу.Credentials are collected on the Secure Desktop (for local or domain access), through apps or through websites so that the correct credentials are presented every time a resource is accessed. |

| Расширение современных проверки подлинности защиты устаревших системExtend modern authentication protection to legacy systems | Расширенная защита для проверки подлинностиExtended Protection for Authentication | Эта функция улучшает защиту и обработку учетных данных при проверке подлинности сетевых подключений с помощью (IWA) встроенная проверка подлинности Windows.This feature enhances the protection and handling of credentials when authenticating network connections by using Integrated Windows Authentication (IWA). |

Требования к программному обеспечениюSoftware requirements

Проверка подлинности Windows предназначена для обеспечения совместимости с предыдущими версиями операционной системы Windows.Windows Authentication is designed to be compatible with previous versions of the Windows operating system. Тем не менее усовершенствования новых выпусков не обязательно применимы к предыдущим версиям.However, improvements with each release are not necessarily applicable to previous versions. Обратитесь к документации по определенным функциям Дополнительные сведения.Refer to documentation about specific features for more information.

Сведения о диспетчере сервераServer Manager information

Многие функции проверки подлинности можно настроить с помощью групповой политики, который можно установить с помощью диспетчера сервера.Many authentication features can be configured using Group Policy, which can be installed using Server Manager. Функция биометрической платформы Windows устанавливается с помощью диспетчера сервера.The Windows Biometric Framework feature is installed using Server Manager. Другие роли сервера, зависящие от методов проверки подлинности, такие как (IIS) веб-сервера и доменных служб Active Directory, можно также установить с помощью диспетчера сервера.Other server roles which are dependent upon authentication methods, such as Web Server (IIS) and Active Directory Domain Services, can also be installed using Server Manager.

docs.microsoft.com

Новые возможности проверки подлинности Kerberos

- 11/09/2016

- Время чтения: 5 мин

В этой статье

Область применения: Windows Server 2016 и Windows 10Applies To: Windows Server 2016 and Windows 10

Поддержка KDC для проверки подлинности клиента на основе отношений доверия открытого ключаKDC support for Public Key Trust-based client authentication

Начиная с Windows Server 2016, KDC поддерживают способ сопоставления открытых ключей.Beginning with Windows Server 2016, KDCs support a way of public key mapping. Если открытый ключ предоставляется для учетной записи, KDC поддерживает Kerberos PKInit явно с помощью этого ключа.If the public key is provisioned for an account, then the KDC supports Kerberos PKInit explicitly using that key. Поскольку проверка сертификата не, поддерживаются самозаверяющие сертификаты и контроля механизма проверки подлинности не поддерживается.Since there is no certificate validation, self-signed certificates are supported and authentication mechanism assurance is not supported.

Ключ доверия является предпочтительным, если настроена для учетной записи независимо от параметра UseSubjectAltName.Key Trust is preferred when configured for an account regardless of the UseSubjectAltName setting.

Поддержка клиента Kerberos и KDC для PKInit актуальности RFC 8070 расширениеKerberos client and KDC support for RFC 8070 PKInit Freshness Extension

Начиная с Windows 10 версии 1607 и Windows Server 2016, попытки клиентов Kerberos расширение актуальности RFC 8070 PKInit открытый ключ на основе проверок.Beginning with Windows 10, version 1607 and Windows Server 2016, Kerberos clients attempt the RFC 8070 PKInit freshness extension for public key based sign-ons.

Начиная с Windows Server 2016, центров распространения ключей могут поддерживать расширение актуальности PKInit.Beginning with Windows Server 2016, KDCs can support the PKInit freshness extension. По умолчанию центров распространения ключей не предлагают расширение актуальности PKInit.By default, KDCs do not offer the PKInit freshness extension. Чтобы включить ее, используйте новый поддержку KDC для параметра политики административных шаблонов KDC расширения PKInit актуальности на всех контроллерах домена в домене.To enable it, use the new KDC support for PKInit Freshness Extension KDC administrative template policy setting on all the DCs in the domain. В случае настройки следующих параметров, поддерживаются при домена — режим работы домена Windows Server 2016 (DFL):When configured, the following options are supported when the domain is Windows Server 2016 domain functional level (DFL):

- Отключено: KDC предлагает расширение актуальности PKInit и никогда не принимает запросы проверки подлинности без проверки на наличие актуальность.Disabled: The KDC never offers the PKInit Freshness Extension and accepts valid authentication requests without checking for freshness. Пользователи никогда не будут получать новые открытого ключа удостоверения SID.Users will never receive the fresh public key identity SID.

- Поддерживается: расширение актуальности PKInit поддерживается на запрос.Supported: PKInit Freshness Extension is supported on request. Клиенты Kerberos, успешной проверки подлинности с расширением актуальности PKInit получать новые открытого ключа удостоверения SID.Kerberos clients successfully authenticating with the PKInit Freshness Extension receive the fresh public key identity SID.

- Требуется: PKInit актуальности расширение не требуется для успешной проверки подлинности.Required: PKInit Freshness Extension is required for successful authentication. Клиенты Kerberos, не поддерживающие расширение актуальности PKInit всегда завершается неудачно при использовании открытого ключа учетных данных.Kerberos clients that do not support the PKInit Freshness Extension will always fail when using public key credentials.

Поддержка устройств, присоединенных к домену для проверки подлинности с помощью открытого ключаDomain-joined device support for authentication using public key

Начиная с Windows 10 версии 1507 и Windows Server 2016, если сможет зарегистрировать свой привязаны к открытый ключ с контроллером домена Windows Server 2016 (DC) устройств, присоединенных к домену, затем устройство можно выполнить проверку подлинности с помощью открытого ключа при использовании проверки подлинности Kerberos на Контроллере домена Windows Server 2016.Beginning with Windows 10 version 1507 and Windows Server 2016, if a domain-joined device is able to register its bound public key with a Windows Server 2016 domain controller (DC), then the device can authenticate with the public key using Kerberos authentication to a Windows Server 2016 DC. Дополнительные сведения см. в разделе присоединенных к домену устройства открытый ключ проверки подлинностиFor more information, see Domain-joined Device Public Key Authentication

Клиенты Kerberos разрешает имена узлов адресов IPv4 и IPv6 в имена участника-службы (SPN)Kerberos clients allow IPv4 and IPv6 address hostnames in Service Principal Names (SPNs)

Начиная с Windows 10 версии 1507 и Windows Server 2016, клиенты Kerberos можно настроить для поддержки IPv4 и IPv6 имена узлов в имена участников-служб.Beginning with Windows 10 version 1507 and Windows Server 2016, Kerberos clients can be configured to support IPv4 and IPv6 hostnames in SPNs.

Путь в реестре:Registry path:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\ParametersHKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\Parameters

Чтобы настроить поддержку IP адрес hostnames имена участников-служб, создайте запись TryIPSPN.To configure support for IP address hostnames in SPNs, create a TryIPSPN entry. Эта запись не существует в реестре по умолчанию.This entry does not exist in the registry by default. После создания записи измените значение DWORD на 1.After you have created the entry, change the DWORD value to 1. Если не настроены, не применяются имена узлов IP адрес.If not configured, IP address hostnames are not attempted.

Если зарегистрировано имя участника-службы в Active Directory, затем успешной проверки подлинности с помощью Kerberos.If the SPN is registered in Active Directory, then authentication succeeds with Kerberos.

Поддержка KDC для доверия ключ сопоставления учетной записиKDC support for Key Trust account mapping

Контроллеры домена, начиная с Windows Server 2016, реализована поддержка доверия ключ сопоставления учетной записи, а также переход к существующей AltSecID и основного имени пользователя (UPN) в поведении SAN.Beginning with Windows Server 2016, domain controllers have support for Key Trust account mapping as well as fallback to existing AltSecID and User Principal Name (UPN) in the SAN behavior. Если задан UseSubjectAltName:When UseSubjectAltName is set to:

- 0: явного сопоставления является обязательным.0: Explicit mapping is required. Затем необходимо либо:Then there must be either:

- Ключ доверия (новые возможности Windows Server 2016)Key Trust (new with Windows Server 2016)

- ExplicitAltSecIDExplicitAltSecID

- 1: неявное сопоставление разрешен (по умолчанию):1: Implicit mapping is allowed (default):

- Если ключ доверия, настроенная для учетной записи, то он будет использоваться для сопоставления (новые возможности Windows Server 2016).If Key Trust is configured for account, then it is used for mapping (new with Windows Server 2016).

- Если в сети SAN не имя участника-пользователя, AltSecID предпринимается попытка для сопоставления.If there is no UPN in the SAN, then AltSecID is attempted for mapping.

- Если в сети SAN имя участника-пользователя, имя участника-пользователя предпринимается попытка для сопоставления.If there is a UPN in the SAN, then UPN is attempted for mapping.

См. также:See Also

docs.microsoft.com

Технический обзор проверки подлинности Windows

- 10/12/2016

- Время чтения: 2 мин

В этой статье

Область применения: Windows Server (канал точками годовой), Windows Server 2016Applies To: Windows Server (Semi-Annual Channel), Windows Server 2016

В этом разделе для ИТ-специалистов приводятся ссылки на разделы по Технический обзор проверки подлинности Windows.This topic for the IT professional provides links to topics for the Windows Authentication Technical Overview. Проверка подлинности Windows — это процесс, чтобы подтвердить подлинность пользователя или службы, пытающегося получить доступ к Windows.Windows authentication is the process to prove the authenticity of a user or service attempting to access Windows.

В этих разделах описаны архитектура проверки подлинности Windows и его компонентов.This collection of topics describes Windows authentication architecture and its components.

Чтобы цифровой сохранить или распечатать страницы из этой библиотеки, нажмите кнопку Экспорт (в правом верхнем углу страницы), а затем следуйте инструкциям.To digitally save or print pages from this library, click Export (in the upper-right corner of the page), and then follow the instructions.

Что не охватывает?What is not covered

В этих разделах не рассматриваются процедуры для разработки, реализации или отслеживания вашей технологии проверки подлинности в среде Windows.This collection of topics does not cover procedures for designing, implementing, or monitoring your authentication technologies within a Windows environment.

О разработке стратегии авторизации Windows, в разделе Разработка стратегии авторизации ресурсов.For design information on Windows authorization strategies, see Designing a Resource Authorization Strategy.

О разработке стратегии проверки подлинности Windows, в разделе Разработка стратегии проверки подлинности.For design information on Windows authentication strategies, see Designing an Authentication Strategy.

О разработке стратегии реализации инфраструктуры открытых ключей Windows, в разделе проектирование инфраструктуры открытого ключа.For design information on Windows public key infrastructure implementation strategies, see Designing a Public Key Infrastructure.

Для настройки и мониторинга безопасности, включая проверку подлинности, в среде Windows см.:For configuring and monitoring security, including authentication, in your Windows environment, see:

Сведения о аудит событий входа и проверки подлинности в Windows см. в разделе события аудита безопасности.For information about auditing logon and authentication events in Windows, see Auditing Security Events.

docs.microsoft.com

Основные понятия проверки подлинности Windows

- 10/12/2016

- Время чтения: 21 мин

В этой статье

Область применения: Windows Server (канал точками годовой), Windows Server 2016Applies To: Windows Server (Semi-Annual Channel), Windows Server 2016

Общие сведения об этом справочном разделе описаны основные понятия, на которых основано проверки подлинности Windows.This reference overview topic describes the concepts on which Windows authentication is based.

Проверка подлинности — это процесс проверки удостоверения объекта или пользователя.Authentication is a process for verifying the identity of an object or person. При проверке подлинности объекта, цель — проверить подлинность объекта.When you authenticate an object, the goal is to verify that the object is genuine. При проверке подлинности пользователя, цель — убедитесь, что пользователь не подлинность.When you authenticate a person, the goal is to verify that the person is not an imposter.

В контексте сети проверка подлинности — это подтверждение удостоверения сетевого приложения или ресурса.In a networking context, authentication is the act of proving identity to a network application or resource. Как правило удостоверение подтверждается операцией шифрования, используемые, что ключ, только пользователь знает (как и в случае шифрования с открытым ключом), либо общий ключ.Typically, identity is proven by a cryptographic operation that uses either a key only the user knows (as with public key cryptography) or a shared key. На стороне сервера exchange проверки подлинности сравнение подписанных данных с известным криптографическим ключом для проверки попытки проверки подлинности.The server side of the authentication exchange compares the signed data with a known cryptographic key to validate the authentication attempt.

Хранение криптографические ключи в безопасном центральном местоположении упрощает процесс проверки подлинности, масштабировать и поддерживать.Storing the cryptographic keys in a secure central location makes the authentication process scalable and maintainable. Active Directory — это рекомендованная и по умолчанию технология хранения информации об удостоверениях, включающие криптографических ключей, учетные данные пользователя.Active Directory is the recommended and default technology for storing identity information, which include the cryptographic keys that are the user's credentials. Active Directory необходима для реализаций Kerberos и NTLM по умолчанию.Active Directory is required for default NTLM and Kerberos implementations.

Диапазон методы проверки подлинности от простого входа для операционной системы или входе в систему для службы или приложения, который определяет пользователей, основываясь на данных, что только пользователь знает, таких как пароли, более мощных механизмов безопасности, использующих has'such пользователя как маркеры, сертификаты открытых ключей, изображения или биологические атрибуты.Authentication techniques range from a simple logon to an operating system or a sign-in to a service or application, which identifies users based on something that only the user knows, such as a password, to more powerful security mechanisms that use something that the user has'such as tokens, public key certificates, pictures, or biological attributes. В бизнес-среде пользователи могут открывать множество приложений на различных типах серверов из одного расположения или в нескольких расположениях.In a business environment, users might access multiple applications on many types of servers within a single location or across multiple locations. По этим причинам проверка подлинности должна поддерживать среды для других платформ и других операционных систем Windows.For these reasons, authentication must support environments for other platforms and for other Windows operating systems.

Проверка подлинности и авторизация: аналогию путешествияAuthentication and authorization: A travel analogy

Аналогию путешествия помочь понять, как работает проверка подлинности.A travel analogy can help explain how authentication works. Несколько подготовительные задачи обычно требуются для начала пути.A few preparatory tasks are usually necessary to begin the journey. Компьютер должен предоставлять свои удостоверения true свои центры узла.The traveler must prove their true identity to their host authorities. В форме подтверждения гражданство место рождения, личные операции, фотографии и любые необходимые законодательством страны узла может быть этого эксперимента.This proof can be in the form of proof of citizenship, birth place, a personal voucher, photographs, or whatever is required by the law of the host country. Проверку подлинности фильмам, выдачу passport, которая аналогична учетной записи системы выдаются и которыми управляет организация--субъекта безопасности.The traveler's identity is validated by the issuance of a passport, which is analogous to a system account issued and administered by an organization--the security principal. Passport и место назначения основаны на набор правил и требований, выданный правительственным органом.The passport and the intended destination are based on a set of rules and regulations issued by the governmental authority.

СтранствийThe journey

Когда фильмам попадает на международные границы, guard границы запрашивает учетные данные, а фильмам представляет свой passport.When the traveler arrives at the international border, a border guard asks for credentials, and the traveler presents his or her passport. Процесс двумя экране:The process is two-fold:

Условие проверяет подлинность passport, проверив, что он выдан центром безопасности что правительства локального доверия (отношения доверия, по крайней мере, для выдачи цифровых паспортов) и, проверив, что passport не был изменен.The guard authenticates the passport by verifying that it was issued by a security authority that the local government trusts (trusts, at least, to issue passports) and by verifying that the passport has not been modified.

Условие проверяет подлинность фильмам, проверив, что лицо соответствует лица пользователя, отображается на passport и что другие необходимые учетные данные хорошо порядок.The guard authenticates the traveler by verifying that the face matches the face of the person pictured on the passport and that other required credentials are in good order.

Если passport доказывает быть действительным и фильмам предоставляет его владельцу, проверка подлинности будет успешной, и может быть разрешен доступ к фильмам через границы.If the passport proves to be valid and the traveler proves to be its owner, authentication is successful, and the traveler can be allowed access across the border.

Транзитивное доверие между центры безопасности является основой для проверки подлинности; Тип проверки подлинности, которая происходит на международные границы основана на доверия.Transitive trust between security authorities is the foundation of authentication; the type of authentication that takes place at an international border is based on trust. Правительство локального не знает, фильмам, но отношения доверия, которые выполняют правительства узла.The local government does not know the traveler, but it trusts that the host government does. При выдаче passport правительства узла он не знает, фильмам либо.When the host government issued the passport, it did not know the traveler either. Оно доверенным агентство, выдавшего сертификат рождения или другой документации.It trusted the agency that issued the birth certificate or other documentation. В свою очередь, агентство, который выдал сертификат рождения доверенного врачу, кто подписанный сертификатом.The agency that issued the birth certificate, in turn, trusted the physician who signed the certificate. К медицинским видел рождения фильмам и в этом случае помечено сертификат с прямой доказательство подлинности, newborn объем памяти.The physician witnessed the traveler's birth and stamped the certificate with direct proof of the identity, in this case with the newborn's footprint. Является транзитивным доверие, который передается таким образом, через доверенным посредникам.Trust that is transferred in this way, through trusted intermediaries, is transitive.

Транзитивное доверие является основой для обеспечения безопасности сети в архитектуре клиент сервер Windows.Transitive trust is the foundation for network security in Windows client/server architecture. Отношение доверия, распространяющееся на весь набор доменов, например деревом домена и форм отношения между доменом и все домены, которые доверяют этого домена.A trust relationship flows throughout a set of domains, such as a domain tree, and forms a relationship between a domain and all domains that trust that domain. Например если транзитивное доверие с доменом B домене A и B доверяет домену C, затем A доверяет домену C.For example, if domain A has a transitive trust with domain B, and if domain B trusts domain C, then domain A trusts domain C.

Существует различие между проверки подлинности и авторизации.There is a difference between authentication and authorization. С помощью проверки подлинности система доказывает, которые говорят, что вы являетесь.With authentication, the system proves that you are who you say you are. С помощью авторизации система проверяет, что имеются права на это нужно сделать.With authorization, the system verifies that you have rights to do what you want to do. Чтобы воспользоваться аналогию границы к следующему шагу, просто проверки подлинности, фильмам является правильной владельцем допустимый passport не авторизовать обязательно фильмам ввести страны.To take the border analogy to the next step, merely authenticating that the traveler is the proper owner of a valid passport does not necessarily authorize the traveler to enter a country. Жителей определенной стране, могут вводить другой стране, просто представления паспорта только в ситуациях, где страны, вводимые предоставляет неограниченное разрешение для всех соседи этой конкретной страны для ввода.Residents of a particular country are allowed to enter another country by simply presenting a passport only in situations where the country being entered grants unlimited permission for all citizens of that particular country to enter.

Аналогичным образом можно предоставлять всем пользователям из определенного домена права на доступ к ресурсу.Similarly, you can grant all users from a certain domain permissions to access a resource. Любой пользователь, который входит в этот домен имеет доступ к ресурсу, так же, как Канада давайте соседи США введите Канады.Any user who belongs to that domain has access to the resource, just as Canada lets U.S. citizens enter Canada. Тем не менее предпринимается попытка введите Бразилия или Индия соседи США найти не удается ввести этих стран путем представления в службе passport, так как оба этих стран требуют посещение соседи США, чтобы иметь действительный visa.However, U.S. citizens attempting to enter Brazil or India find that they cannot enter those countries merely by presenting a passport because both of those countries require visiting U.S. citizens to have a valid visa. Таким образом проверка подлинности не гарантирует доступ к ресурсам или разрешение на использование ресурсов.Thus, authentication does not guarantee access to resources or authorization to use resources.

Учетные данныеCredentials

Паспорта и возможно связанные visas являются допустимые учетные данные для фильмам.A passport and possibly associated visas are the accepted credentials for a traveler. Тем не менее эти учетные данные могут запретить фильмам ввод или доступа ко всем ресурсам в пределах страны.However, those credentials might not let a traveler enter or access all resources within a country. Например для конференция требуются дополнительные учетные данные.For instance, additional credentials are required to attend a conference. В Windows Чтобы сделать возможным для владельцев учетных записей для доступа к ресурсам по сети без необходимости повторно вводить свои учетные данные могут управляться учетные данные.In Windows, credentials can be managed to make it possible for account holders to access resources over the network without repeatedly having to supply their credentials. Этот тип доступа позволяет пользователям проходить проверку подлинности один раз на системы, получить доступ к приложениям и источники данных, что они могут использовать без ввода другой идентификатор учетной записи или пароля.This type of access lets users be authenticated one time by the system to access all applications and data sources that they are authorized to use without entering another account identifier or password. Платформа Windows поддерживает возможность использования одного пользователя удостоверений (ведется с Active Directory) в сети, локальное кэширование учетных данных пользователя в операционной системе локального администратора безопасности (LSA).The Windows platform capitalizes on the ability to use a single user identity (maintained by Active Directory) across the network by locally caching user credentials in the operating system's Local Security Authority (LSA). При входе пользователя в домен, пакеты проверки подлинности Windows прозрачно использовать учетные данные для предоставления единого входа, при проверке подлинности учетных данных к сетевым ресурсам.When a user logs on to the domain, Windows authentication packages transparently use the credentials to provide single sign-on when authenticating the credentials to network resources. Дополнительные сведения об учетных данных см. в разделе процедуры с учетными данными в проверке подлинности Windows.For more information about credentials, see Credentials Processes in Windows Authentication.

Формы многофакторной проверки подлинности для фильмам может быть требование для выполнения и представления нескольких документов для проверки подлинности свои удостоверения, таких как паспорта и конференции регистрационные данные.A form of multi-factor authentication for the traveler might be the requirement to carry and present multiple documents to authenticate his identity such as a passport and conference registration information. В Windows реализована формы или проверку подлинности с помощью смарт-карт, смарт-карты и биометрические технологий.Windows implements this form or authentication through smart cards, virtual smart cards, and biometric technologies.

Субъекты безопасности и учетных записейSecurity principals and accounts

В Windows пользователя, службы, группы или компьютера, можно инициировать действие является субъект безопасности.In Windows, any user, service, group, or computer that can initiate action is a security principal. Субъекты безопасности иметь учетные записи, которые могут быть локальным для компьютера или на основе домена.Security principals have accounts, which can be local to a computer or be domain-based. Например присоединенных к домену клиентских компьютеров Windows может участвовать в сетевой домен, связываясь с контроллером домена, даже в том случае, если человека пользователь не вошел в систему.For example, Windows client domain-joined computers can participate in a network domain by communicating with a domain controller even when no human user is logged on. Взаимодействовать, компьютер необходимо иметь активную учетную запись в домене.To initiate communications, the computer must have an active account in the domain. Прежде чем принимать подключения от компьютера, подсистемы LSA на контроллере домена, проверяет подлинность удостоверения компьютера и затем определяет контекст безопасности компьютера, как и для субъекта безопасности человека.Before accepting communications from the computer, the local security authority on the domain controller authenticates the computer's identity, and then defines the computer's security context just as it would for a human security principal. Контекст безопасности определяет удостоверение и возможности пользователя или службы для определенного компьютера или пользователя, службы, группы или компьютер в сети.This security context defines the identity and capabilities of a user or service on a particular computer or a user, service, group, or computer on a network. Например определяет ресурсы, например в общую папку или принтер, который может осуществляться и действия, например чтение, запись или изменение, которое может быть выполнено пользователем, службы или компьютера, на этот ресурс.For example, it defines the resources, such as a file share or printer, that can be accessed and the actions, such as Read, Write, or Modify, that can be performed by a user, service, or computer on that resource. Дополнительные сведения см. в разделе субъекты безопасности.For more information, see Security Principals.

Учетная запись содержит средства обнаружения заявителя--пользователя или службы — запрос доступа или ресурсов.An account is a means to identify a claimant--the human user or service--requesting access or resources. Фильмам, кто содержит подлинность passport обладает учетной записи с узла страны.The traveler who holds the authentic passport possesses an account with the host country. Пользователи, группы пользователей, объектов и служб можно все имеют отдельным учетным записям или совместно использовать учетные записи.Users, groups of users, objects, and services can all have individual accounts or share accounts. Учетные записи может быть членом группы и можно назначить определенные права и разрешения.Accounts can be member of groups and can be assigned specific rights and permissions. Учетные записи могут быть ограничены для локального компьютера, рабочую группу, сети или назначить членство в домене.Accounts can be restricted to the local computer, workgroup, network, or be assigned membership to a domain.

Встроенные учетные записи и группы безопасности, в которых они являются членами, определяются в каждой версии Windows.Built-in accounts and the security groups, of which they are members, are defined on each version of Windows. С помощью групп безопасности, можно назначить те же разрешения безопасности для многих пользователей успешно прошел проверку подлинности, который упрощает администрирование доступа.By using security groups, you can assign the same security permissions to many users who are successfully authenticated, which simplifies access administration. Правила для выдачи цифровых паспортов может потребоваться назначить фильмам определенных групп, например, бизнес, или туристического или правительства.Rules for issuing passports might require that the traveler be assigned to certain groups, such as business, or tourist, or government. Этот процесс обеспечивает согласованную права для всех членов группы.This process ensures consistent security permissions across all members of a group. С помощью групп безопасности, чтобы назначить разрешения означает, что доступ к контроль над ресурсами остается постоянным и удобные в управлении и аудита.By using security groups to assign permissions means that access control of resources remains constant and easy to manage and audit. Добавление и удаление пользователей, которым требуется доступ с нужные группы безопасности, при необходимости, можно свести к минимуму частоты изменений в списки управления доступом (ACL).By adding and removing users who require access from the appropriate security groups as needed, you can minimize the frequency of changes to access control lists (ACLs).

Изолированные управляемые учетные записи служб и виртуальные учетные записи появились в Windows Server 2008 R2 и Windows 7, чтобы предоставить необходимые приложения, такие как Microsoft Exchange Server и Internet Information Services (IIS), изолировать их собственные учетные записи домена во время, избавляя от необходимости администратору возможность вручную администрирования имя участника службы (SPN) и учетные данные для этих учетных записей.Standalone managed service accounts and virtual accounts were introduced in Windows Server 2008 R2 and Windows 7 to provide necessary applications, such as Microsoft Exchange Server and Internet Information Services (IIS), with the isolation of their own domain accounts, while eliminating the need for an administrator to manually administer the service principal name (SPN) and credentials for these accounts. Группа управляемые учетные записи служб появились в Windows Server 2012 и обеспечивает те же функциональные возможности в рамках домена, но также расширяет функциональность на несколько серверов.Group managed service accounts were introduced in Windows Server 2012 and provides the same functionality within the domain but also extends that functionality over multiple servers. При подключении к службе, размещенной на ферме серверов, например балансировки сетевой нагрузки, протоколы проверки подлинности, поддерживающие взаимную проверку подлинности требуется, что все экземпляры службы используют тот же субъект.When connecting to a service hosted on a server farm, such as Network Load Balance, the authentication protocols supporting mutual authentication require that all instances of the services use the same principal.

Дополнительные сведения об учетных записях см. в разделе:For more information about accounts, see:

Делегирование проверки подлинностиDelegated authentication

Для использования аналогию поездки, странах выдается тот же доступ ко всем членам официальные государственных делегирования, при условии что делегаты хорошо известны.To use the travel analogy, countries might issue the same access to all members of an official governmental delegation, just as long as the delegates are well-known. Это делегирование давайте один член действовать в центре другого члена.This delegation lets one member act on the authority of another member. В Windows делегированная проверка подлинности возникает, когда сетевой службы принимает запрос на проверку подлинности пользователя и предполагается, что удостоверение пользователя для запуска нового подключения второй сетевой службы.In Windows, delegated authentication occurs when a network service accepts an authentication request from a user and assumes the identity of that user in order to initiate a new connection to a second network service. Для поддержки делегирование проверки подлинности, необходимо установить серверы переднего плана или первого уровня, например веб-серверы, которые отвечают за обработку клиентских запросов проверки подлинности и серверной части или многоуровневых серверы, например больших баз данных, ответственный за хранение информации.To support delegated authentication, you must establish front-end or first-tier servers, such as web servers, that are responsible for handling client authentication requests and back-end or n-tier servers, such as large databases, that are responsible for storing information. Вы можете делегировать право настроить делегирование проверки подлинности для пользователей в вашей организации, чтобы сократить административные нагрузки на администраторов.You can delegate the right to set up delegated authentication to users in your organization to reduce the administrative load on your administrators.

Установка службы или компьютера, доверенным для делегирования, позволяют данной службы или компьютера завершить делегирование проверки подлинности, получения билет для пользователя, который делается запрос и получить доступ к информации для этого пользователя.By establishing a service or computer as trusted for delegation, you let that service or computer complete delegated authentication, receive a ticket for the user who is making the request, and then access information for that user. Эта модель ограничивает доступ к данным на внутренних серверах только для этих пользователей или служб, присутствует учетные данные с маркерами контроля доступа.This model restricts data access on back-end servers just to those users or services that present credentials with the correct access control tokens. Кроме того оно позволяет аудит доступа к этих ресурсов серверной части.In addition, it allows for access auditing of those back-end resources. По необходимости, что все данные осуществляться с помощью учетных данных, полномочный сервер для использования от лица клиента, убедитесь, что сервер не может быть нарушена, и что вы можете получить доступ к конфиденциальной информации, которая хранится на других серверах.By requiring that all data be accessed by means of credentials that are delegated to the server for use on behalf of the client, you ensure that the server cannot be compromised and that you can gain access to sensitive information that is stored on other servers. Делегированная проверка подлинности полезно для многоуровневых приложений, предназначенных для использования возможности единого входа на нескольких компьютерах.Delegated authentication is useful for multitier applications that are designed to use single sign-on capabilities across multiple computers.

Проверка подлинности в отношения доверия между доменамиAuthentication in trust relationships between domains

Большинство организаций, которые имеют несколько доменов есть оправданная должны пользователям доступ к общим ресурсам, которые находятся в другом домене, так же, как фильмам разрешен поездки на разных регионов в стране.Most organizations that have more than one domain have a legitimate need for users to access shared resources that are located in a different domain, just as the traveler is permitted travel to different regions in the country. Требует управления доступом, что пользователей в одном домене можно также выполнить проверку подлинности и право использовать ресурсы в другом домене.Controlling this access requires that users in one domain can also be authenticated and authorized to use resources in another domain. Чтобы обеспечить возможность проверки подлинности и авторизации между клиентами и серверами в разных доменах, должно существовать отношение доверия между двумя доменами.To provide authentication and authorization capabilities between clients and servers in different domains, there must be a trust between the two domains. Доверие является основной технологией, в котором возникать безопасной связи Active Directory и являются неотъемлемой безопасности компонентом архитектуры сети Windows Server.Trusts are the underlying technology by which secured Active Directory communications occur and are an integral security component of the Windows Server network architecture.

При наличии доверия между двумя доменами, механизмы проверки подлинности для каждого домена доверия проверки подлинности, поступающих из другого домена.When a trust exists between two domains, the authentication mechanisms for each domain trust the authentications coming from the other domain. Доверие помогают обеспечить управляемый доступ к общим ресурсам в домене ресурсов — доверяющего домена--, проверив, что входящие проверка подлинности запросы поступают из доверенного центра сертификации — доверенного домена.Trusts help provide for controlled access to shared resources in a resource domain--the trusting domain--by verifying that incoming authentication requests come from a trusted authority--the trusted domain. Таким образом доверие действовать как мосты, которые позволяют только проверенных путешествия запросов проверки подлинности между доменами.In this way, trusts act as bridges that let only validated authentication requests travel between domains.

Как определенных отношений доверия передает запросы проверки подлинности зависит от того, как оно настроено.How a specific trust passes authentication requests depends on how it is configured. Отношения доверия можно, предоставляя доступ к ресурсам в доверяющем домене из доверенного домена,- или двусторонним, предоставляя доступ к ресурсам в другой домен из каждого домена.Trust relationships can be one-way, by providing access from the trusted domain to resources in the trusting domain, or two-way, by providing access from each domain to resources in the other domain. Отношения доверия, также являются либо Нетранзитивное, в котором регистр доверия существует только между доменами партнеров два отношения доверия, либо транзитивными, в этом случае доверия автоматически расширяет в другие домены, которым доверяет любому из участников.Trusts are also either nontransitive, in which case trust exists only between the two trust partner domains, or transitive, in which case trust automatically extends to any other domains that either of the partners trusts.

Сведения о работе отношения доверия. в разделе как доменов и рабочих доверие леса.For information about how a trust works, see How Domain and Forest Trusts Work.

Протокол туннелированияProtocol transition

Протокол туннелирования помогает разработчики приложений, позволяя приложений поддерживают различных механизмов проверки подлинности в соответствии с уровнем проверки подлинности пользователя и переключение на протокол Kerberos для функций безопасности, например взаимную проверку подлинности и ограниченного делегирования в уровнями последующих приложения.Protocol transition assists application designers by letting applications support different authentication mechanisms at the user authentication tier and by switching to the Kerberos protocol for security features, such as mutual authentication and constrained delegation, in the subsequent application tiers.

Дополнительные сведения о протоколах передачи в разделе протокола и ограниченное делегирование Kerberos.For more information about protocol transition, see Kerberos Protocol Transition and Constrained Delegation.

Ограниченное делегированиеConstrained delegation

Ограниченное делегирование позволяет администраторам указывать и обеспечивать границы доверия приложений с помощью ограничения области, в которой службы приложения могут действовать от имени пользователя.Constrained delegation gives administrators the ability to specify and enforce application trust boundaries by limiting the scope where application services can act on behalf of a user. Можно указать определенные службы, от которых компьютер, который является доверенным для делегирования могут запрашивать ресурсы.You can specify particular services from which a computer that is trusted for delegation can request resources. Гибкость для ограничения прав авторизации для служб помогает улучшить структуры безопасности приложения, уменьшая возможностей для компрометации недоверенных службами.The flexibility to constrain authorization rights for services helps improve application security design by reducing the opportunities for compromise by untrusted services.

Дополнительные сведения об ограниченном делегировании см. в разделе Kerberos ограниченное делегирование Обзор.For more information about constrained delegation, see Kerberos Constrained Delegation Overview.

См. также:See also

Технический обзор проверки подлинности и входа в WindowsWindows Logon and Authentication Technical Overview

docs.microsoft.com